四.Jenkins的授權和訪問控制

默認的Jenkins不包含任何的安全檢查,任何人可以修改Jenkins設置,job和啟動build等。在多人使用的時候,顯然會存在比較大的安全風險,所以需要配置Jenkins的授權和訪問控制。

【系統管理】->【Configure Global Security】:

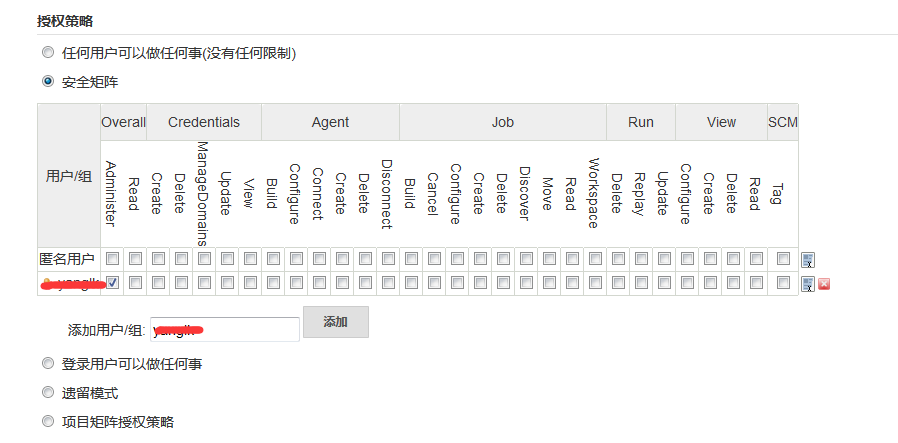

方式一:

授權策略->安全矩陣:根據需要添加用戶/用戶組,並賦予相應權限

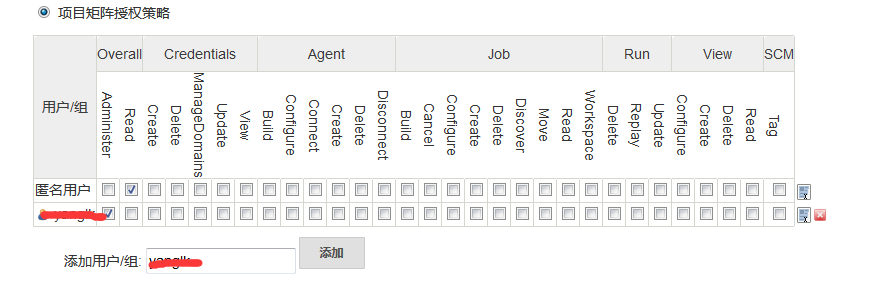

方式二:

授權策略->項目矩陣授權策略:根據需要添加用戶/用戶組,並賦予相應權限(說明:安全矩陣和項目矩陣授權策略的配置是相同的,區別在於項目矩陣授權策略支持在Job的配置頁面再次配置授權策略。)

註:其他方式較簡單這裏不做過多說明。 可參考:http://www.cnblogs.com/yangxia-test/p/4368778.html

四.Jenkins的授權和訪問控制

相關推薦

四.Jenkins的授權和訪問控制

區別 ima 配置 項目 uil build 存在 檢查 lob 默認的Jenkins不包含任何的安全檢查,任何人可以修改Jenkins設置,job和啟動build等。在多人使用的時候,顯然會存在比較大的安全風險,所以需要配置Jenkins的授權和訪問控制。 【系統管理】-

作業系統知識點總結(十四)檔案保護:檔案訪問型別和訪問控制

為了防止檔案共享可能會導致檔案被破壞或未經核準的使用者修改檔案,檔案系統必須控制使用者對檔案的存取,即解決對檔案的讀、寫、執行的許可問題。為此,必須在檔案系統中建立相應的檔案保護機制。 檔案保護通過口令保護、加密保護和訪問控制等方式實現。其中,口令保護和加密保護是為了防止使用者檔案被他人存取或竊

聲明和訪問控制

聲明 prot pac 修飾符 class ack sys his end 保護和默認成員(protected) 1、保護和默認訪問控制級別幾乎完全相同,但只有一點主要區別,只有當訪問默認成員的類屬於同一個包時,才能訪問默認成員。而對於protected類成員而言,只要繼承

Apache(httpd)配置--防盜鏈配置和訪問控制

防盜鏈 訪問控制 一、配置防盜鏈 通過防盜鏈的方式,可以設置限制第三方的站點通過引用的方式獲取服務器上的圖片,數據等,如果想要獲取本站點的圖片數據,只能通過本站點訪問獲取,這樣也有效的減少了服務器的資源。 什麽是referer? referer是http數據包的header的一部分,當瀏覽器其向

86.Apache(httpd)配置--防盜鏈配置和訪問控制

Apache(httpd)配置--防盜鏈一、配置防盜鏈 通過防盜鏈的方式,可以設置限制第三方的站點通過引用的方式獲取服務器上的圖片,數據等,如果想要獲取本站點的圖片數據,只能通過本站點訪問獲取,這樣也有效的減少了服務器的資源。什麽是referer? referer是http數據包的header的一部分,當瀏覽

LAMP架構十四( Apache配置訪問控制)

十四、apache 訪問控制 在Apache2.2版本中,訪問控制是基於客戶端的主機名、IP地址以及客戶端請求中的其他特徵,使用Order(排序), Allow(允許), Deny(拒絕),Satisfy(滿足)指令來實現。 在Apache2.4版本中,使用mod_authz_host這

php——14-面向物件的繼承 和 訪問控制修飾符

普通類 無繼承的程式碼很繁瑣(其中 Dog 類的 $name 屬性和 shout 方法重複定義) <?php class Animal { public $name = 'Animal'

Java包和訪問控制----面試題

1. 包應該如何被建立及使用 關鍵考點: 包的含義 包的使用方法 答案: 包是Java程式中關於名稱空間的一種手段,它可以有效的解決類重名的問題。當需要把一個類定義在某個包下的時候,需要使用package關鍵字進行定義。當需要使用其他包下的類的時候,則需

Docker registry ssl認證和訪問控制

一:實驗環境以及需求 實驗環境:兩臺cnetos7.2版本虛擬機器。(資源允許最好準備三臺,一臺做私有倉庫,一臺做上傳映象伺服器,一臺做下載映象伺服器) 虛擬機器1:192.168.1.200 虛擬機器2:192.168.1.201 伺服器防火牆和selinux關閉。hosts根據實際情況做解析,每

spring boot 整合shiro(使用者授權和許可權控制)

(1) pom.xml中新增Shiro依賴 <dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-spring</artifactId>

HBuilder mui入門教程——(5)登入和訪問控制

mui中提供了登入的模板頁,但是對於登入後各個頁面的訪問控制,重新整理等並沒有官方的推薦方案。我在這裡簡單說一種初級的解決方案吧,肯定有不足指出,歡迎批評指正。 第一節中建立移動APP專案的時候選擇的是"mui專案",只引入了預設的js和css等檔案,沒有登入

《計算機網路》第四章:介質訪問控制(The Medium Access Control Sublayer)

Copyright(C)肖文棟教授@北京科技大學自動化學院內容安排4.1 通道分配問題The Channel Allocation Problem 4.2 多路訪問協議Multiple Access Protocols 4.3 乙太網Ethernet 4.4 無線區域網Wir

MySQL訪問許可權系統和訪問控制

6.1一般安全問題 6.1.1安全指南 執行MySQL時,請遵循以下準則: (1)不要給任何人(MySQL root帳戶除外 )訪問 資料庫中的 user表mysql!這是至關重要的。 (2)瞭解MySQL訪問許可權系統的工作原理(參見 第6.

MySQL使用者授權與訪問控制

這本來是一篇講述怎麼在Linux上完成MySQL的安裝、新建使用者並授權的博文,後來查閱了不少資料,看到一篇有意思的文章,思緒就開始氾濫了。 mysql> FLUSH PRIVILEGES; 也許你看到大多數講解MySQL授權的文章最後都讓你使用上

開源認證和訪問控制的利器keycloak使用簡介

[toc] # 簡介 keycloak是一個開源的進行身份認證和訪問控制的軟體。是由Red Hat基金會開發的,我們可以使用keycloak方便的嚮應用程式和安全服務新增身份認證,非常的方便。 keycloak還支援一些高階的特性,比如身份代理,社交登入等等。 本文將會帶領大家進入keycloak的神

Kubernetes身份認證和授權操作全攻略:K8s 訪問控制入門

隨著Kubernetes被廣泛使用,成為業界公認的容器編排管理的標準框架,許多開發人員以及管理員對部署、彈性伸縮以及管理容器化應用

Nginx基於用戶名和密碼的訪問控制

密碼 nginx 用戶名 1 安裝相關包yum install -y httpd-tools2 創建校驗文件htpasswd -cb /etc/nginx/.htpasswd user1 ‘passwd1‘ chown nginx:nginx /etc/nginx/.htpasswd chmod

運維學習之Apache的配置、訪問控制、虛擬主機和加密訪問https

linuxapache一、安裝Apache服務yum install httpd -ysystemctl start httpd systemctl stop firewalld systemctl enable httpd systemctl disable firewalld 二、apache信息1.ap

DNS解析與Bind的使用(7)——子域授權、轉發及訪問控制列表配置

訪問控制 子域授權 轉發 十四、Bind軟件的子域授權全球網絡的DNS服務器都是由多級所構成的,每一臺主機通過域名服務找到所要訪問的主機IP地址都是通過一層層DNS服務器找到的。而這樣的結構就決定了,上級域名服務器必須具備找到子域的能力,例如tianxia.com.這個域名,在頂級域com.下就必

用戶和組管理權限及文件訪問控制

用戶和組管理權限及文件訪問控制 用戶和組管理權限及文件訪問控制 與用戶賬戶和組帳戶相關的文件: 1./etc/passwd 2./etc/group 3./etc/shadow 4./etc/gshadow 5./etc/default/useradd 6./etc/l