2018-1-26 Linux學習筆記

- 保存iptalbes規則

service iptables save //會把規則保存到/etc/sysconfig/iptables - 備份iptalbes規則到/tmp/my.ipt文件中

iptables-save > /tmp/my.ipt - 恢復備份的iptalbes規則

iptables-restore < /tmp/my.ipt

10.20 firewalld的9個zone

-

關閉netfilter(iptables)開啟firewalld的方法:

systemctl disable iptables

systemctl stop iptables

systemctl enable firewalldsystemctl start firewalld - firewalld有9個zone,默認為public

drop(丟棄): 任何接收的數據包都被丟棄,沒有任何回復.僅能有發送出去的網絡連接.

block(限制): 任何接收的網絡連接都被IPv4的icmp-host-prohibited信息和IPv6的icmp-adm-prohibited信息所拒絕.

public(公共): 在公共區域內使用,不能相信網絡內的其他計算機不會對你的計算機造成危害,只能接收經過選取的連接.

external(外部): 特別為路由器啟用偽裝功能的外部網.你不能信任來自網絡的其他計算機,不能相信它們不會對你的計 算機造成危害,只能接收經過選擇的連接.dmz(非軍事區): 用於你的非軍事區內的電腦,此區域內可公開訪問,可以有限地進入你的內部網絡,僅僅接收經過選擇的 連接.

work(工作): 用於工作區,你可以基本相信網絡內的其他計算機不會危害你的計算機,僅僅接收經過選擇的連接.

home(家庭): 用於家庭網絡,你可以基本相信網絡內的其他計算機不會危害你的計算機,僅僅接收經過選擇的連接.

internal(內部): 用於內部網絡,你可以基本信任網絡內其他計算機不會危害你的計算機,僅僅接受經過選擇的連接.

trusted(信任): 可接受所有的網絡連接. - 相關命令:

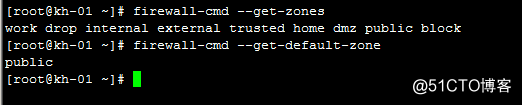

firewall-cmd --get-zones //查看所有的zone

firewall-cmd --get-default-zone //查看默認zone

10.21 firewalld關於zone的操作

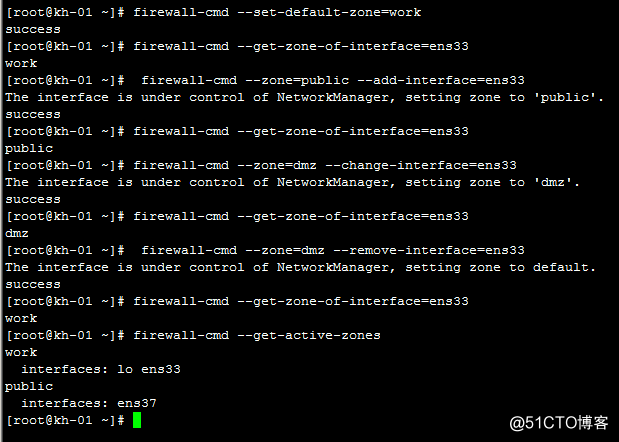

firewall-cmd --set-default-zone=work //設定默認zone

firewall-cmd --get-zone-of-interface=ens33 //查看指定網卡

firewall-cmd --zone=public --add-interface=ens33 //給指定網卡設置zone

firewall-cmd --zone=dmz --change-interface=ens33 //針對更改zone

firewall-cmd --zone=dmz --remove-interface=ens33 //針對網卡刪除zone

firewall-cmd --get-active-zones //查看系統所有網卡所在的zone

10.22 firewalld關於service的操作

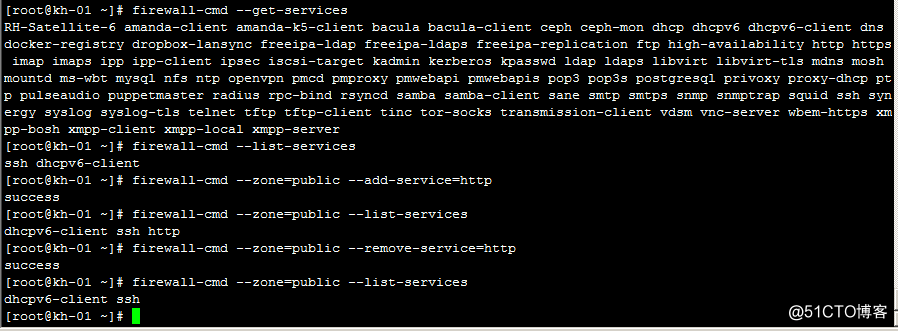

firewall-cmd --get-services //查看所有的services

firewall-cmd --list-services //查看當前zone下有哪些services

firewall-cmd --zone=public --add-service=http //把http增加到public zone下面

firewall-cmd --zone=public --remove-service=http

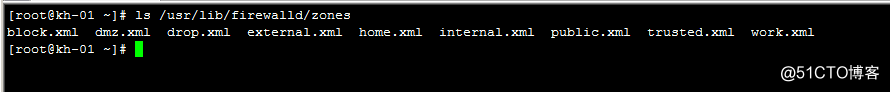

ls /usr/lib/firewalld/zones //zone的配置文件模板

firewall-cmd --zone=public --add-service=http --permanent //加 permanent選項會更改配置文件, 之後會在/etc/firewalld/zones目錄下生成配置文件.

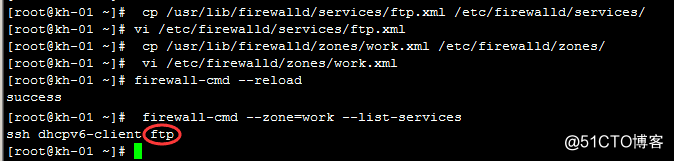

需求:ftp服務自定義端口1121,需要在work zone下面放行ftp

cp /usr/lib/firewalld/services/ftp.xml /etc/firewalld/services/

vi /etc/firewalld/services/ftp.xml //把21改為1121

cp /usr/lib/firewalld/zones/work.xml /etc/firewalld/zones/

vi /etc/firewalld/zones/work.xml //增加一行

<service name="ftp"/>

firewall-cmd --reload //重新加載

firewall-cmd --zone=work --list-services

2018-1-26 Linux學習筆記