工業乙太網協議安全分析整理

1、 EtherNet/IP :

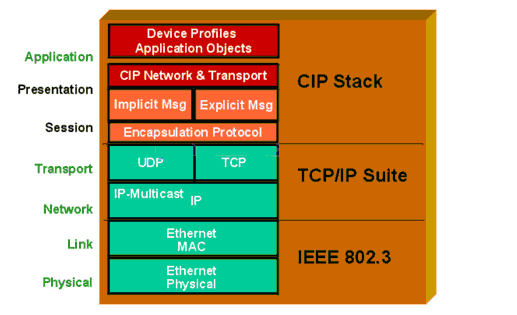

裝置可以使用者資料報協議(UDP)的隱式報文傳送基於IO的資料 ,使用者傳輸控制協議(TCP)顯示報文上傳和下引數,設定值,程式 ,使用者主站的輪詢 從站週期性的更新或是改變狀態COS,方便主站監控從站的狀態,訊息會使用UDP的報文傳送出去

特性: EnterNet/IP 工業乙太網組成的系統具有相容性和互操作性,資源共享能力強和傳輸距離遠,傳輸速率高優勢

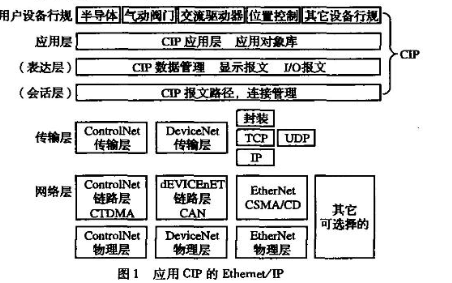

EtherNetIP在物理層和資料鏈路層採用乙太網,可以與標準的乙太網裝置透明銜接,並保證隨著乙太網的發展,EtherNetIP也可以進一步擴充套件。EtherNetIP的網路層和傳輸層採用UDP協議傳送實時性要求高的隱式報文,如面向控制的實時I/O資料,優先順序較高;用TCP協議的流量控制和點對點特性通過TCP通道傳輸非實時性的顯示報文,優先順序較低

工作模式:

EtherNet/IP採用生產/消費模式,它允許網路上的節點同時存取同一個源的資料。在生產/消費模式中,資料被分配一個唯一的標識,每一個數據源一次性的將資料傳送到網路上,其他節點選擇性的讀取這些資料,從而提高了系統的通訊效率

EnterNet/IP存在的漏洞

2012年2月14日,Basecamp計劃的安全研究者提出了一個針對洛克威爾的ControlLogixPLC,EtherNet/IP通訊缺陷的Metasploit攻擊。此安全性漏洞若沒處理,可以允許遠端攻擊者破壞裝置或使裝置在未預期的情形下重新開機,而這些裝置往往也是工業系統上的關鍵裝置或元件

EthernetIP是實時乙太網協議,容易受到乙太網漏洞的影響,由於UDP之上的EthernetIP是無法連線的,因此沒有內在網路層機制來保證可靠性、順序性或進行資料完整性檢查。CIP協議是一個端到端的面向物件並提供了工業裝置和高階裝置之間連線的一種協議,EtherNetIP協

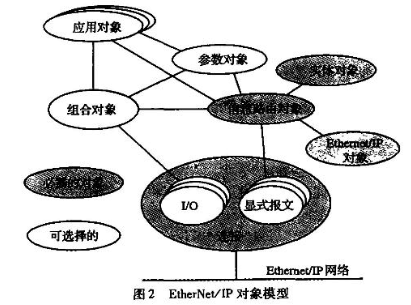

CIP協議是一個端到端的面向物件並提供了工業裝置和高階裝置之間連線的一種協議,EtherNetIP協議在基於傳統TCP/IP協議的基礎上嵌入了CIP協議,CIP協議的物件模型也存在如下的安全問題:

CIP未定義任何顯式或隱式的安全機制;使用通用工業協議必須對物件進行裝置標識,為攻擊者進行裝置識別與列舉創造條件;使用通用應用物件進行裝置資訊交換與控制,可能擴大遭受工業攻擊的範圍,令攻擊者可以操縱更多的工業裝置;EthernetIP使用UDP與廣播資料進行實時傳輸,兩者都缺少傳輸控制,攻擊者易於注入偽造資料或使用注入IGMP控制報文操縱傳輸途徑

EnterNet/IP上使用TCP/IP 和UDP /IP lai 封裝資料包。包括顯示連線隱式連線(注 ====摘自 工業乙太網協議Ethernet/IP 吳愛國 李長濱)

如下的顯示請求很隱式請求摘自 EtherNet/IP:industrial protocol paper

顯示報文: 顯示報文適用於兩個裝置多用途的點對點報文傳遞,是典型的請求-響應網路通訊方式。常用於節點配置 問題診斷 等,顯示報文通常使用優先順序較低的連線ID,並且該報文的相關報文包含在顯示報文資料幀的資料區中。包括要執行的物件屬性移機地址,

隱式報文: 隱式報文適用於對實時性要求較高和麵向控制的資料I/O資料等,IO報文使用優先順序較高的連線ID 。在IO報文利用ID傳送報文之前,報文的傳送和裝置必須先進行配置,配置的內容包括原地址,目的的物件說屬性。以及資料生產者和消費者的地址。

EnterNet/IP 實現了通過乙太網提供控制,配置和資料的採集服務。

優勢: 大多數使用者可以利用現用的 乙太網技術知識和網路設施,發揮最大的作用。EtherEnt/IP和現在的TCP/IP協議能夠共存。

部落格摘要:每個CIP節點被模擬炒年糕一組物件的集合,CIP物件由class 例項 instance 屬性 attribute 服務service 和行為 behavior 構成。

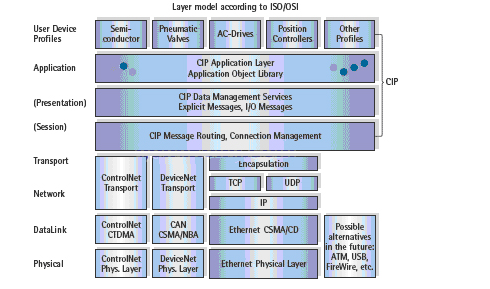

EtherNet/IP和ControlNet和DeviceNet 都是用相同的應用層協議,所以之間能夠共享物件和裝置描述資訊,這些資料和描述資訊可以讓不同的廠家的複雜的裝置 實現即插即用和互操作。在同一網路中可以完成實時I/O資訊。配置資訊以及診斷資訊的傳遞,無需編輯特製的軟體,便可以將這種複雜的裝置,變頻器機器人控制器,條形碼,稱重器導尿管裝置連線在一起,這樣一來不僅能夠快速的搭建一個控制系統,還能方便對裝置的控制和維護。

EtherNet/ip對使用者提供顯示和隱式的資訊報文傳輸服務,這樣EtherNet/IP 網路能夠實現利用輪詢,週期迴圈 狀態改變等觸發機制,進行點對點的資料傳輸,從而滿足控制,裝置網路的各種需要。

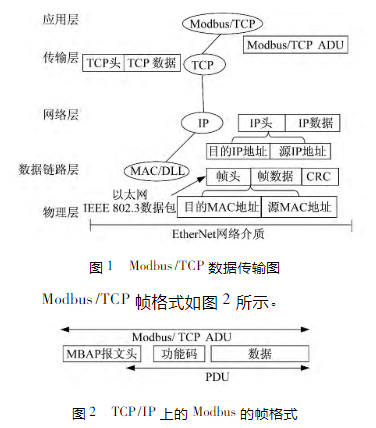

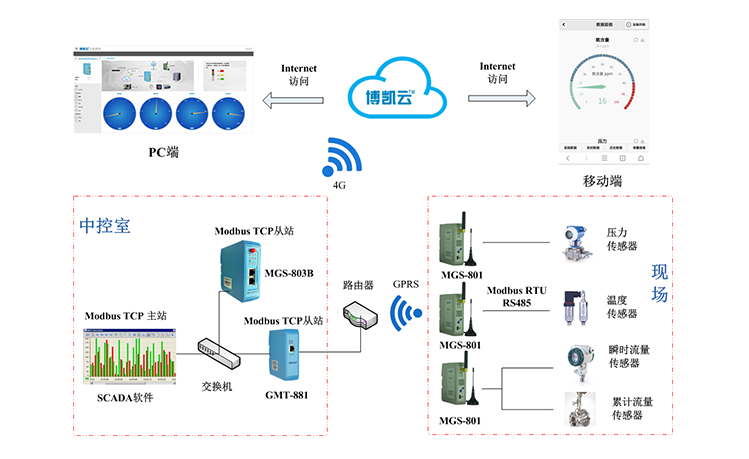

目前國際上流行的工業乙太網 Modbus/TCP EtherNet/IP Profinet HSE等。

引用:

工業乙太網協議Ethernet/IP 吳愛國 李長濱

安全實驗室資料整理 http://plcscan.org

關於工控裝置的蜜罐日誌(about ICS/SCADA Honeypot log)裝置協議模擬部署在網上抓取的日誌記錄詳見wooyun社群的討論

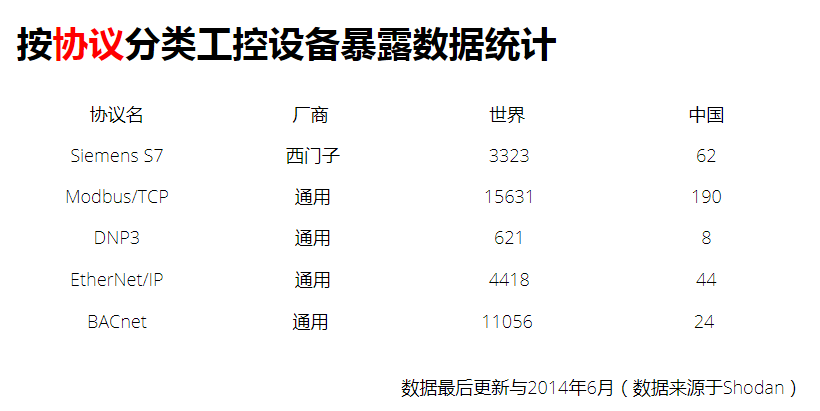

資料分析一欄中統計了按照協議分類使用的工控裝置的暴露資料的統計表 統計資料來源於 shodan

OPC(OLength forProcess Control 用於過程控制的OLE)協議概念介紹:

是一個標準的工業標準,管理這個保準的國際組織是OPC基金會,OPC包括一整套介面,屬性和方法標準集,用於過程控制和製造自動化系統

DNP3(Distributed Network Protocol分散式網路規約)是一種應用於自動化元件之間的通訊協議,SCADA可以使用DNP協議與主站 RTU 以及IED進行通訊。該協議有IEEE提出,參考而來IEC850-5以及其他一些IEC協議,為了解決SCADA行業中協議的混雜,沒有夠個人的標準的問題。

DNP協議有一定的可靠性,這種可靠性可以用來對抗惡劣環境中的電磁干擾,元件老化,行行好失真,但是不保證在黑客的攻擊下,或者惡意破壞者控制系統的清空下的可靠性。

EtherNet/IPd的特點之一是在TCP/IP/UDP的基礎上附加了CIP,正是這個公共應用層的存在使得EtherNet/IP獲得了廣泛的支援,

部落格摘要: 工控安全之門 https://www.cnblogs.com/blacksunny/p/7202815.html

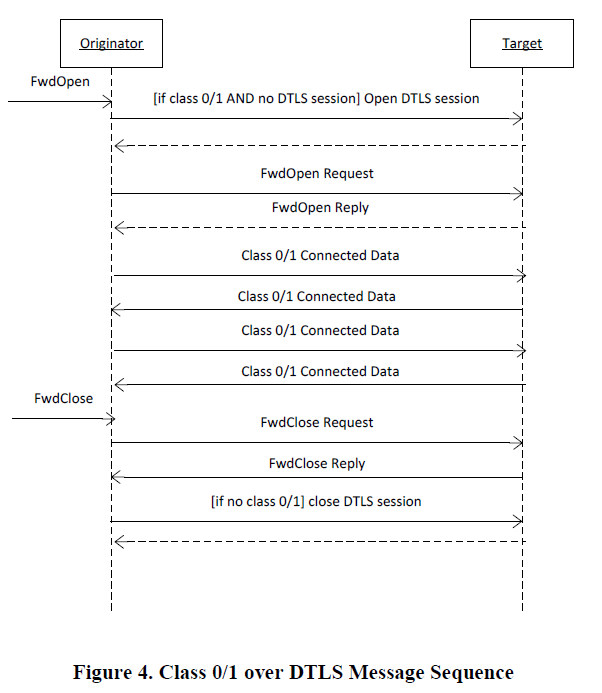

EtherNetIP是為了在乙太網中使用CIP協議進行的封裝,EtherNet/IP 的CIP幀分裝了命令,資料點和訊息,CIP幀包括CIP裝置配置檔案,應用層,表示層,會話層,資料的其餘部分書EtherNet/IP幀,

CIP協議欄位的含義: command 兩個位元組的整數,對應一個CIP命令,裝置必須能過接收無法是被的命令欄位,處理這些異常。

length: l兩個位元組的整數,代表資料包中的資料部分 的長度,對沒有資料部分的請求報文,該欄位是0、

Session handle 會話控制代碼(session handle)由目標裝置生成,並返回給會話的發起者。該控制代碼將用於後續與目標裝置的通訊。

-

Status

Status欄位儲存了目標裝置執行命令返回的狀態碼。狀態碼“0”代表命令執行成功。所有的請求報文中,狀態碼被置為“0”。其它的狀態碼還包括:

- 0x0001無效或不受支援的命令

- 0x0002目標裝置資源不足,無法處理命令

- 0x0003資料格式不正確或資料不正確

- 0x0065接收到無效的資料長度

Sender Context

命令的傳送者生成這六位元組值,接收方將原封不動的返回該值。

Options

該值必須始終為0,如果不為零,資料包將被丟棄。

Session Handle即可輕鬆攻擊Ethernet/IP

工業協議安全書籍

Books

中文讀物

| 序號 | 名稱 | 作者 | 出版資訊 | 內容簡介 | 閱讀參考 |

| 1 | 《工業SCADA系統資訊保安技術》 | 饒志巨集 (作者), 蘭昆 (作者), 蒲石 (作者) | 出版社: 國防工業出版社; 第1版 (2014年5月1日) | 《工業SCADA系統資訊保安技術》講述了工業監視控制與資料採集(SCADA)系統基本概念,系統地分析工業SCADA系統存在的脆弱點和麵臨的資訊保安威脅,闡述了工業SCADA系統資訊保安體系,論述其相應的關鍵技術;介紹了典型電力SCADA系統資訊保安實際工程應用案例,並對國內外工業控制系統資訊保安的發展趨勢進行了分析。讀者物件:政府、軍隊、高校、科研機構等從事工業控制系統資訊保安研究的科研人員,以及相關企業進行工業控制系統資訊保安開發、建設和應用的技術人員。 | 非工控行業專業級,推薦閱讀指讀: ★★★★☆ |

| 2 | 《工業控制系統資訊保安》 | 肖建榮 (作者) | 出版社: 電子工業出版社; 第1版 (2015年9月1日) | 本書簡潔、全面地介紹了工業控制系統資訊保安概念和標準體系,系統地介紹了工業控制系統架構和漏洞分析,系統地闡述了工業控制系統資訊保安技術與方案部署、風險評估、生命週期、管理體系、專案工程、產品認證、工業控制系統入侵檢測與入侵防護、工業控制系統補丁管理。 | 入門級,推薦閱讀指讀: ★★★☆☆ |

| 3 | 《工業控制系統安全等級保護方案與應用》 | 蔡皖東 (作者) | 出版社: 國防工業出版社; 第1版 (2015年3月1日) | 《工業控制系統安全等級保護方案與應用》分為7章,分別介紹了工業控制系統資訊保安概論、工業控制系統安全等級保護定級、工業控制系統安全等級保護要求、工業控制系統等級保護安全設計、工業控制系統安全等級保護實施、工業控制系統安全等級保護測評和工業控制系統安全等級保護方案應用。 | 入門級,推薦閱讀指讀: ★★☆☆☆ |

| 4 | 《工業網路安全—智慧電網,SCADA和其他工業控制系統等關鍵基礎設施的網路安全》 | [美] Eric D.Knapp 著;周秦,郭冰逸,賀惠民 等 譯 | 出版社: 國防工業出版社 出版時間:2014-06-01 |

近年來,經常聽聞同一件事:我們國家的關鍵基礎設施是脆弱的,需要得到應有的安全防護。納普所著的《工業網路安全》一書向您解釋了作為工業控制系統基礎的特定協議和應用,並且為您提供了對它們進行保護的一些非常容易理解的指南。除了闡述合規指南、攻擊與攻擊面,甚至是一些不斷改進的安全工具外,本書還為您提供了關於SCADA、控制系統協議及其如何運作的一個清晰理解。 | 資訊保安領域專業級,推薦閱讀指讀:★★★☆☆ |

| 5 | 《智慧電網安全:下一代電網安全》 | 託尼•弗裡克 (Tony Flick) (作者), 賈斯汀•莫爾豪斯 (Justin Morehouse) (作者), 徐震 (譯者), 於愛民 (譯者), 劉韌 (譯者) | 出版社: 國防工業出版社; 第1版 (2013年1月1日) | 《智慧電網安全:下一代電網安全》著眼於當前智慧電網的安全以及它是如何被開發和部署到全球千萬家庭中的。《智慧電網安全:下一代電網安全》詳細討論了針對智慧儀表和智慧裝置的直接攻擊以及針對配套網路和應用程式的攻擊,並給出如何防禦這些攻擊的建議。《智慧電網安全:下一代電網安全》給出了一個針對成長中的系統如何實現安全性的框架,用來指導安全顧問與系統和網路架構師如何防範大大小小的攻擊者,從而保證智慧電網的穩健執行。《智慧電網安全:下一代電網安全》詳細介紹瞭如何使用新舊黑客技術來攻擊智慧電網以及如何防禦它們。討論當前的安全舉措。以及它們達不成所需目標的原因。找出黑客是如何利用新的基礎設施攻擊基礎設施。 | 專業級,推薦閱讀指讀:★★★★☆ |

| 6 | 《智慧電網資訊保安指南(第1卷):智慧電網資訊保安戰略架構和高層要求》 | 美國國家標準和技術研究院 (編者), 中國電力科學研究院 (譯者) | 出版社: 中國電力出版社; 第1版 (2013年1月1日) | 《智慧電網資訊保安指南(第1卷):智慧電網資訊保安戰略架構和高層要求》由美國國家標準和技術研究院所著,提出了美國針對智慧電網資訊保安的分析框架,供相關組織根據智慧電網業務特性、安全風險和漏洞制定有效的資訊保安戰略參考使用。主要內容包括資訊保安戰略、智慧電網的邏輯架構和介面、高層安全要求、密碼和金鑰管理等,可供相關讀者閱讀學習。 | 專業級,推薦閱讀指讀:★★★★★ |

| 7 | 《智慧電網資訊保安指南:美國國家標準和技術研究院7628號報告(第二、第三卷)》 | 美國國家標準和技術研究院 (作者), 中國電力科學研究院 (譯者) | 出版社: 中國電力出版社; 第1版 (2014年6月1日) | 本書為《智慧電網資訊保安指南 美國國家標準和技術研究院7628號報告》第二、第三卷,內容包括隱私和智慧電網、脆弱性類別、智慧電網的自下而上安全分析、智慧電網資訊保安的研究與開發主題、標準審閱綜述、關鍵電力系統安全要求用例。該報告提出了美國針對智慧電網資訊保安的分析框架,供相關組織根據智慧電網業務特性、安全風險和漏洞制定有效的資訊保安戰略參考使用。 | 專業級,推薦閱讀指讀:★★★★★ |

外語讀物

| 序號 | 名稱 | 作者 | 出版資訊 |

| 1 | 《Robust Control System Networks: How To Achieve Reliable Control After Stuxnet》 | Ralph Langner | Published by Momentum Press, 2011, 198-pages |

| 2 | 《Cybersecurity for Industrial Control Systems》 | Tyson McCauley and Bryan Singer | Published by Auerbach Publications, 203 Pages |

| 3 | 《Industrial Network Security》 | Dave Teumim | Syngress; 2 (2014.12.29) |

| 4 | 《Protecting Industrial Control Systems From Electronic Threats》 | Joseph Weiss | Published by Momentum Press, 2010, 310 Pages |

| 5 | 《TechnoSecurity’s Guide To Securing SCADA》 | Jack Wiles et al. | Published by Syngress, 2008, 352-pages |

| 6 | 《Cybersecurity for SCADA Systems》 | William Shaw | Published by Pennwell Corp, 2006, 299 pages |

| 7 | 《Securing SCADA Systems》 | Ronald Krutz | Published by Wiley Press, 2005, 218 pages |

| 8 | 《Securing the Smart Grid》 | Tony Flick and Justin Morehouse | Published by Syngress, 2010, 320 pages |

| 9 | 《Optimized Robust Adaptive Networks in Supervisory Control and Data Acquisition Systems》 | Luis A Oquendo Class | |

| 10 | 《Handbook of SCADA/Control Systems, Second Edition 2nd Edition》 | Robert Radvanovsky (Editor), Jacob Brodsky (Editor) |