Linux 基礎知識 磁碟加密保護和開機自動掛載

一、磁碟加密(luks加密)

LUKS(Linux Unified Key Setup)為Linux硬碟分割槽加密提供了一種標準,它不僅能通用於不同的Linux發行版本,還支援多使用者/口令。因為它的加密金鑰獨立於口令,所以 如果口令失密,我們可以迅速改變口令而無需重新加密整個硬碟。通過提供一個標準的磁碟上的格式,它不僅方便之間分佈的相容性,而且還提供了多個使用者密碼的 安全管理。必須首先對加密的捲進行解密,才能掛載其中的檔案系統。

Crypsetup工具加密的特點:

Ø加密後不能直接掛載

Ø加密後硬碟丟失也不用擔心資料被盜

Ø加密後必須做對映才能掛載

原理:加密層在檔案系統之上,當加密層被破壞,檔案無法被解密,因此無法讀取資料。

步驟:

![]()

建立分割槽

![]()

同步分割槽列表

![]()

給磁碟加密 輸入大寫的YES ,密碼不能太簡單否則加密失敗

![]()

磁碟解密生成一個自己命名的虛擬磁碟(westos)

![]()

檢視 /dev/mapper/ 該檔案存放系統的虛擬裝置

![]()

mkfs.xfs /dev/mapper/westos對虛擬磁碟westos進行格式化

![]()

mount /dev/mapper/westos /mnt/ 掛載

![]()

touch /mnt/file{1..6} 可以使用此裝置新建檔案![]()

umount /mnt/ 解除安裝

![]()

cryptsetup close westos關閉,關閉蓋子,完成本次操作後下次解密與本次無關,虛擬磁碟名稱可以隨意變化。

執行dd if=/dev/vdb1 of=/mnt/file1 bs=512 count=1 從加密裝置中擷取資料

hexdump -C /mnt/file1 資料分析,無法檢視

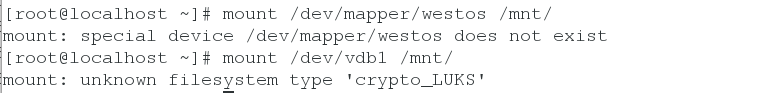

當關閉蓋子後,再次掛載無法掛載成功

二、加密磁碟開機自動掛載

步驟:

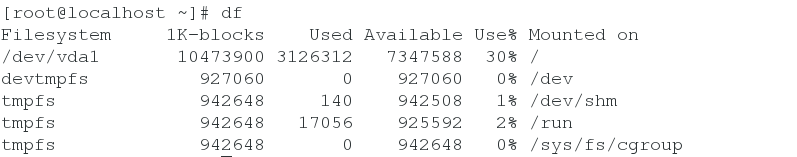

df檢視是否掛載,若掛載需要解除安裝

vim /etc/fstab 編輯檔案

![]()

寫入/dev/mapper/disk /mnt xfs defaults 0 0

編輯vim /etc/crypttab

![]()

寫入disk /dev/vdb1 /root/vdb1pass

![]()

編輯vim /root/vdb1pass

![]()

寫入密碼2018westos

![]()

chmod 600 /root/vdb1pass 修改許可權(讓普通使用者不能檢視該檔案內容)

![]()

cryptsetup luksAddKey /dev/vdb1 /root/vdb1pass 關聯裝置和密碼

![]()

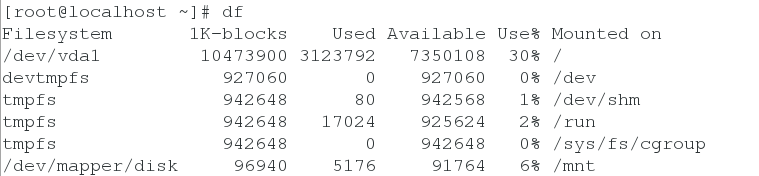

reboot 重新啟動 檢視

三、磁碟加密的刪除(去除加密)

編輯vim /etc/fstab清空寫入的內容

![]()

編輯vim /etc/crypttab 清空寫入的內容

![]()

df檢視

umount /mnt/解除安裝虛擬磁碟

![]()

cryptsetup close disk關閉蓋子(關閉虛擬裝置)

![]()

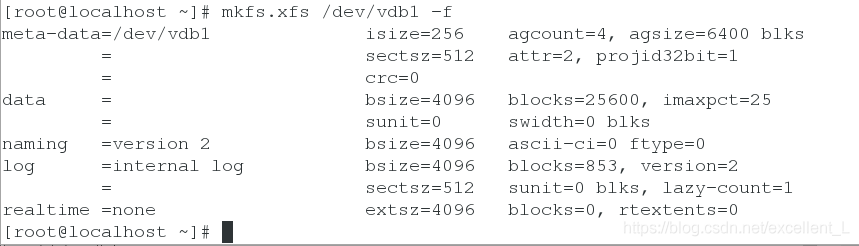

mkfs.xfs /dev/vdb1 -f 強制格式化/dev/vdb1

mount /dev/vdb1 /mnt/ 重新掛載/dev/vdb1 裝置

df 檢視