控制層面的攻擊

阿新 • • 發佈:2018-12-22

下列列舉了控制層面主要存在的攻擊:

1. 慢路徑拒絕服務攻擊(slow-path denial of service attack)

攻擊方式:癱瘓正常的服務。(如果持續以程序交換的方式處理大量的資料包,那麼裝置將不堪重負)

裝置CPU的3中功能:

• 處理控制層面的流量

• 處理管理層面流量

• 處理慢路徑資料面流量

所以上述3中功能任意遭到攻擊,都會對另外兩種功能構成威脅。

2. 路由協議欺騙

路由協議決定了資料在給定網路中的傳輸路徑,其安全性至關重要,若攻擊者向路由協議注入虛假的路由資訊,則可以重路由流量,重路由的目的在於篡改流量的傳輸路徑,或攔截流量供攻擊者使用。

消除控制層面的攻擊

控制面監管(CoPP)

控制面監管(Control Plane Policing)能有效抵禦針對控制面的攻擊,其原理和普通的流量監管機制相同。CoPP監控訪問控制面的流量,對流量的型別和數量進行管理,以達到保護控制面的目的。

裝置的路由處理器(route processor)被劃分為兩個主要部分:

• 控制面:包括執行在程序級並控制最高階IOS功能的程序組。

• 中央交換引擎:負載非分散式線卡介面收到的資料包進行高速路由。線卡處理器通常負責對分散式介面收到的資料包進行高速路由。

CoPP提供了兩種監管型別,一種為獨立的監管型別,另一種為中央交換引擎實施的監管型別。CoPP包括以下兩種控制面板監管服務:

• 分散式控制面板服務(distribute control plane service)

• 聚合控制面板服務(aggregate control plane service)

注意

目的地被歸為控制面的流量包括:

• 路由協議控制資料包

• 目標地址為本地裝置IP的資料包

• 管理協議資料包

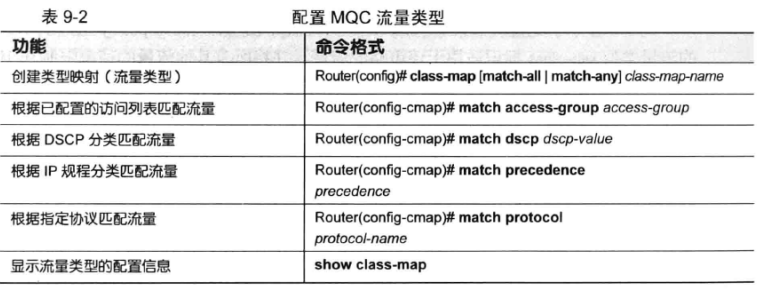

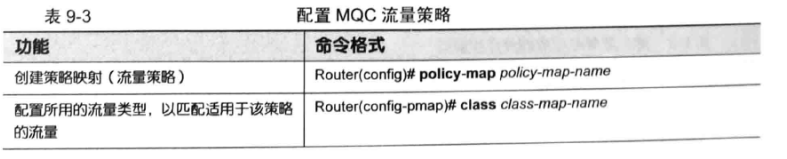

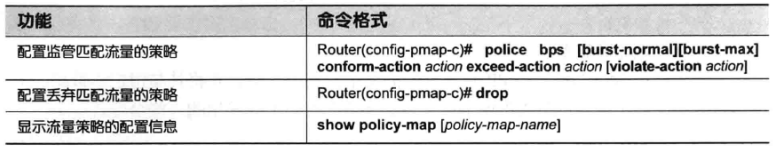

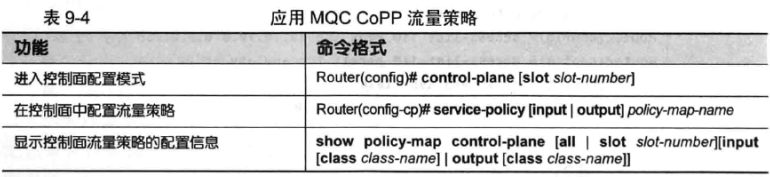

配置MQC(模組化服務質量命令列介面):

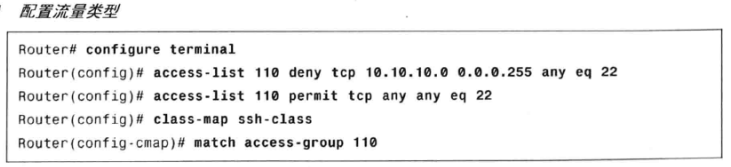

1. 定義流量型別:

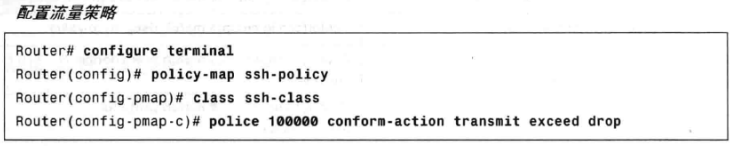

2. 定義流量策略:

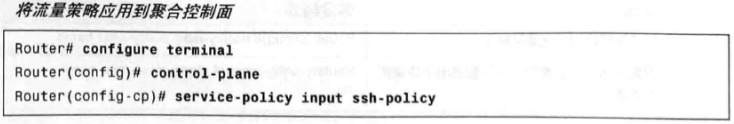

3. 應用流量策略:

配置示例:

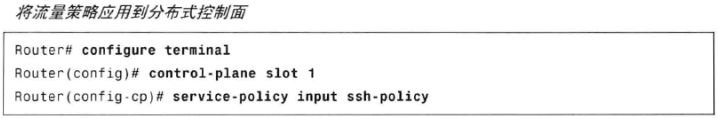

如果採用支援分散式控制面服務的線卡,則上面的命令略有變化,下列配置顯示了將流量策略ssh-policy應用到控制面線卡插槽1的命令,本例屬於分散式控制面服務應用的一個例子。