資訊蒐集有妙招

資訊蒐集

也稱踩點,主要蒐集包括埠資訊、DNS資訊、員工郵箱等各種目標資訊。

資訊蒐集是滲透測試的最重要的階段,佔據整個滲透測試的60%,可見資訊蒐集的重要性。根據收集的有用資訊,可以大大提高滲透測試的成功率。

分為

- 主動式資訊蒐集(可獲取到的資訊較多,但易被目標發現)

- 通過直接發起與被測目標網路之間的互動來獲取相關資訊,如通過Nmap掃描目標系統。

- 被動式資訊蒐集(蒐集到的資訊較少,但不易被發現)

- 通過第三方服務來獲取目標網路相關資訊。如通過搜尋引擎方式來蒐集資訊。

蒐集資訊方向:

- 域名方面:whois、子域名、備案資訊;

- 伺服器方面:dns資訊、埠服務、真實ip;

- 網站程式(web層)方面:網站架構、敏感目錄及敏感資訊、原始碼洩露(搜尋引擎+工具)、脆弱系統(網路空間)、旁站查詢、C端查詢、指紋資訊、探測waf;

- 企業方面:天眼查、企業信用資訊公示系統

開啟蒐集

1.Whois資訊和Whois反查

whois是用來查詢域名的IP以及所有者等資訊的傳輸協議。 whois資訊可以獲取關鍵註冊人的資訊,包括註冊商、聯絡人、聯絡郵箱、聯絡電話、建立時間等,可以進行郵箱反查域名,爆破郵箱,社工,域名劫持等等。

使用whois反查功能:

微步查詢whois資訊

反查郵箱的效果,微步需要登入才可以檢視更多的資訊。

Who.is https://who.is

2.子域名蒐集

layer子域名挖掘機,下載地址:https://www.webshell.cc/6384.html

subDomainsBrute:需要先安裝python,github下載地址:https://github.com/lijiejie/subDomainsBrute。搜尋的結果受字典大小限制。

搜尋引擎語法(site:xxx.com)

3.備案資訊

ICP備案查詢:http://www.beianbeian.com

公安部備案查詢http://www.beian.gov.cn/portal/recordQuery?token=5da32399-ef89-4676-83da-666671a269c3

4.DNS資訊蒐集

kali:

線上工具地址:http://tool.chinaz.com/dns/ https://tool.lu/dns/

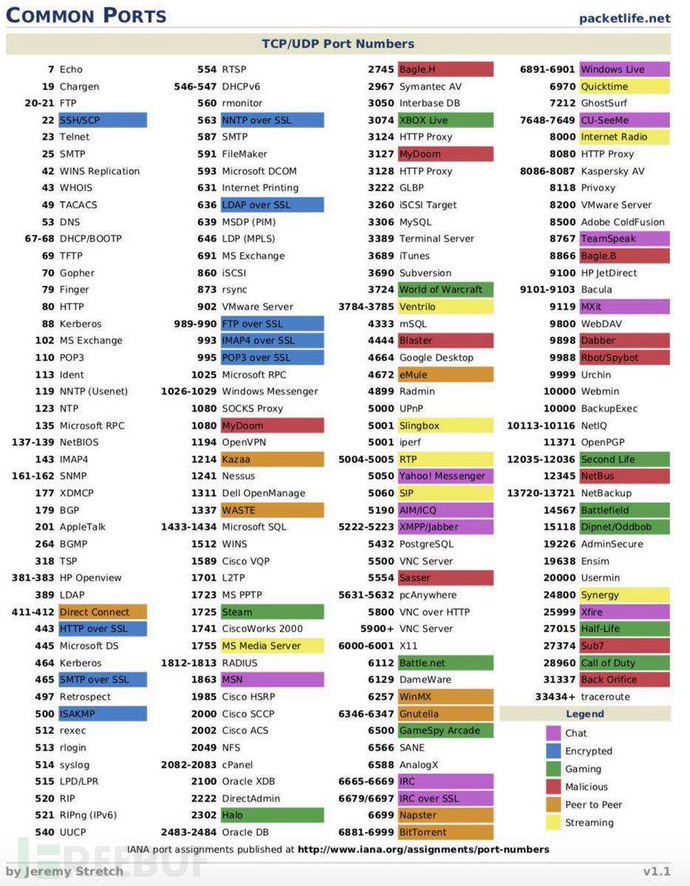

5.探測埠服務

Nmap即可

6.獲取網站真實ip

1、二級域名法 一般網站不會所有的二級域名放CDN,因此我們可以利用這點來獲取網站的真實ip

2、多地ping法 由CDN的原理,不同的地方去Ping伺服器,如果IP不一樣,則目標網站肯定使用了CDN

3、nslookup法 找國外的比較偏僻的DNS解析伺服器進行DNS查詢,因為大部分CDN提供商只針對國內市場,而對國外市場幾乎是不做CDN,所以有很大的機率會直接解析到真實IP

4、檢視郵件法 通過檢視郵件原文來確定ip地址,CDN總不會發送郵件吧

5、RSS訂閱法 RSS原理於郵件法差不多

6、檢視歷史解析記錄法 查詢域名歷史解析記錄,域名在上CDN之前用的IP,很有可能就是CDN的真實源IP地址

7、利用網站漏洞(XSS、命令執行、SSRF、php探針、phpinfo頁面等) 可以通過一些頁面和漏洞獲取到伺服器ip地址也是可能的。

7.網站架構

作業系統:

Nmap

中介軟體資訊

上一張雲悉的截圖裡面的web容器:Apache

資料庫

雲悉裡面也有

程式語言

8.敏感目錄及敏感資訊、原始碼洩露(搜尋引擎+工具)

御劍:這款工具主要用於掃描網站的敏感目錄、敏感檔案。這裡必須要說明一下字典必須要足夠強大才可以掃到別人發現不了的點。因此我們必須完善一下自己的字典。

下載:http://www.ddooo.com/softdown/82360.htm#dltab

搜尋引擎

搜尋引擎也可以用於搜尋網站的敏感目錄、敏感檔案和敏感資訊。

這裡就必須提一下搜尋引擎的語法了,這裡以google 黑客語法為例,語法同樣適用於百度搜索引擎。

基本語法:

BBscan是一款資訊洩漏批量掃描指令碼。用python寫的安全工具,地址:https://github.com/lijiejie/BBScan

GSIL是一款由python3寫的從github上尋找敏感檔案的安全工具,專案地址:https://github.com/FeeiCN/GSIL

9.社交平臺

在wooyun某一些案例中,有一些奇葩的思路,通過qq群資訊洩露或者通過線上文件平臺等等導致被攻擊

10.脆弱系統(網路空間)

網路空間搜尋引擎:

1、Shodan

2、FOFA

3、Zoomeye

11.旁站查詢

旁站是和目標網站在同一臺伺服器上的其它的網站。

旁站查詢:http://s.tool.chinaz.com/same

12.C端查詢

C端是和目標伺服器ip處在同一個C段的其它伺服器。

Nmap

13.指紋資訊

指定路徑下指定名稱的js檔案或程式碼。

指定路徑下指定名稱的css檔案或程式碼。

<title>中的內容,有些程式標題中會帶有程式標識

meta標記中帶程式標識<meta name=”description”/><meta name=”keywords”/><meta name=”generator”/><meta name=”author”/><meta name=”copyright”/>中帶程式標識。

display:none中的版權資訊。

頁面底部版權資訊,關鍵字© Powered by等。

readme.txt、License.txt、help.txt等檔案。

指定路徑下指定圖片檔案,如一些小的圖示檔案,後臺登入頁面中的圖示檔案等,一般管理員不會修改它們。

註釋掉的html程式碼中<!–

http頭的X-Powered-By中的值,有的應用程式框架會在此值輸出。

cookie中的關鍵字

robots.txt檔案中的關鍵字

404頁面

302返回時的旗標

指紋資訊的重要性

通過識別目標網站所使用的CMS資訊,可以幫助我們進一步瞭解滲透測試環境,可以利用已知的一些CMS漏洞來進行攻擊。

識別指紋方式

1、雲悉

2、wappalyzer外掛

3、whatweb工具

14.探測waf

WAF也稱Web應用防護系統,Web應用防火牆是通過執行一系列針對HTTP/HTTPS的安全策略來專門為Web應用提供保護的一款產品。

原理:WAF識別大多基於Headers頭資訊。通過傳送惡意的內容,對比響應,尋找資料包被攔截、拒絕或者檢測到的標識。

Nmap:

WAFW00F: