RBAC(基於角色的訪問控制)-許可權設計

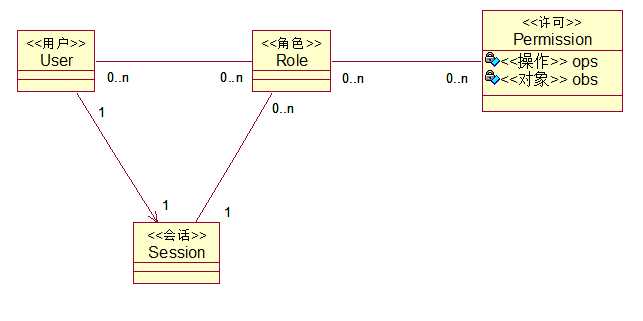

RBAC0是RBAC的核心,主要有四部分組成:

1、使用者(User)

2、角色(Role)

3、許可(Permission)

4、會話(Session)

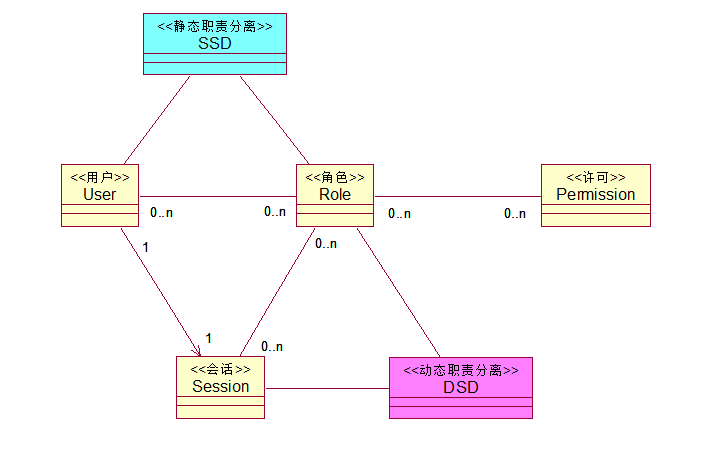

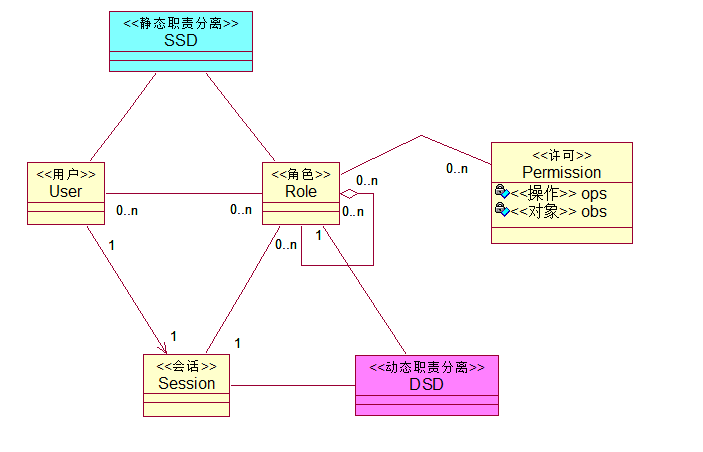

RBAC2是RBAC的約束模型

RBAC(Role Based Access Control)基於角色的訪問控制

RBAC2是基於RBAC0擴充套件的,主要引入了SSD(靜態職責分離)和DSD(動態職責分離)

SSD主要應用在使用者和角色之間(授權階段),主要約束:

1、互斥角色,同一個使用者不能授予互斥關係的角色,如:不能同時授予會計和出納的角色

2、基數約束,一個使用者擁有的角色是有限的,一個角色擁有的許可是有限的

3、先決條件約束,使用者想得到高階權利,必須先擁有低階權利

DSD會話和角色之間的約束,主要動態決定怎麼樣計劃角色,如:一個使用者擁有5個角色,只啟用2個

RBAC3是RBAC1+RBAC2

相關推薦

RBAC(基於角色的訪問控制)-許可權設計

RBAC(Role Based Access Control)基於角色的訪問控制.RBAC0是RBAC的核心,主要有四部分組成:1、使用者(User)2、角色(Role)3、許可(Permission)4、會話(Session)RBAC2是RBAC的約束模型RBAC(Role

AngularJS – 實現基於角色訪問控制的 GUI

指令的實現程式碼如下: .directive('myAccess', ['authService', 'removeElement', function (authService, removeElement) { return{ restrict: 'A', lin

JAVA基於角色的系統許可權設計方案

人有時候會犯迷糊,會鑽牛角尖。比如我把spring攔截器和AOP時間長搞混淆了,在此記一下吧! 第一種就是使用AOP的前置通知,切到方法上。 第二種就是攔截器了,但是要注意restful風格的url怎麼處理(資源的URL要以正則表示式存資料庫,到時候和request中請求

簡單的RBAC基於角色的使用者許可權的實現

RBAC基於角色的使用者許可權在實際應用中廣泛使用,尤其是在複雜的多使用者環境下,同一個後臺會用不同角色的使用者,而每個角色使用者所擁有的操作許可權是不同的,RBAC巧妙的解決了這個問題: 這裡先介紹下以前用到過的,THinkphp中內建了RBAC解決方案,這裡不再多說簡

RBAC 基於角色的許可權訪問控制

基於角色的許可權訪問控制(Role-Based Access Control)作為傳統訪問控制(自主訪問,強制訪問)的有前景的代替受到廣泛的關注。在RBAC中,許可權與角色相關聯,使用者通過成為適當角色的成員而得到這些角色的許可權。這就極大地簡化了許可權的管理。在一個組

RBAC基於角色的許可權控制個人理解

基本上搞過it的都知道許可權控制其實是很麻煩的一件事情,但是不難理解。在我學習rbac之前,對許可權的理解基本上就是許可權分配給角色,角色又分配給使用者組,然後使用者可以屬於使用者組之類的。一些企業級應用可能會有更復雜的情況,比如A部門的員工甲,就分配A角色給甲;若甲在B部

.Net Core實戰之基於角色的訪問控制的設計

前言 上個月,我寫了兩篇微服務的文章:《.Net微服務實戰之技術架構分層篇》與《.Net微服務實戰之技術選型篇》,微服務系列原有三篇,當我憋第三篇的內容時候一直沒有靈感,因此先打算放一放。 本篇文章與原始碼原本打算實在去年的時候完成併發布的,然而我一直忙於公司專案的微服務的實施,所以該篇文章一拖再拖。

rbac基於角色的權限控制組件目錄

div 頁面 動態數據 登入 ESS 寫入 tps 組件 class 權限組件之表設計 權限組件之錄入數據 權限組件之獲取登入用戶的所有權限 權限組件之將登錄用戶權限寫入到session中 session源碼 權限組件之粒度到按鈕級別1

RBAC 基於角色的訪問控制權限

Design Within an organization, roles are created for various job functions. The permissions to perform certain operations are assig

kubernetes RBAC實戰 kubernetes 使用者角色訪問控制,dashboard訪問,kubectl配置生成_Kubernetes中文社群

kubernetes RBAC實戰 環境準備 先用kubeadm安裝好kubernetes叢集,[包地址在此](https://market.aliyun.com/products/56014009/cmxz022571.html#sku=yuncode1657100000) 好用又方便,服務

RBAC基於角色許可權分配問題中的(父許可權選中同時子許可權全部選中,選中子許可權時父許可權也隨之選中效果)

說明:以下程式碼是在thinkphp5.2版本下程式設計. 實現功能:父許可權選中同時子許可權全部選中,選中子許可權時父許可權也隨之選中 解決方式: 一 . 前端通過給多選框設定onchange事件,通過ajax向後端發起請求(傳遞id), 二 . 後端通過ID獲取子分類

Kubernetes中的角色訪問控制機制(RBAC)支援_Kubernetes中文社群

原標題: RBAC Support in Kubernetes Kubernetes 中的 RBAC 支援 PS:在Kubernetes1.6版本中新增角色訪問控制機制(Role-Based Access,RBAC)讓叢集管理員可以針對特定使用者或服務賬號的角色,進行更精確的資源訪問控制。在R

rbac基於角色的許可權管理開發

一、model模組 許可權表結構設計: from django.db import models class User(models.Model): """ 使用者表 """ username =

kubernetes RBAC實戰 kubernetes 使用者角色訪問控制,dashboard訪問,kubectl配置生成

kubernetes RBAC實戰 環境準備 先用kubeadm安裝好kubernetes叢集,[包地址在此](https://market.aliyun.com/products/56014009/cmxz022571.html#sku=yuncode1657100

Kubernetes中的角色訪問控制機制(RBAC)支援

原標題: RBAC Support in Kubernetes Kubernetes 中的 RBAC 支援 PS:在Kubernetes1.6版本中新增角色訪問控制機制(Role-Based Access,RBAC)讓叢集管理員可以針對特定使用者或服務賬號的角色,

005.OpenShift訪問控制-許可權-角色

一 Kubetcl namespace 1.1 namespace描述 Kubernetes namespace提供了將一組相關資源組合在一起的機制。在Red Hat OpenShift容器平臺中,project是一個帶有附加註釋的Kubernetes namespace。 namespace提供以下特性:

資料許可權設計——基於EntityFramework的資料許可權設計方案:一種設計思路

前言:“我們有一個訂單列表,希望能夠根據當前登陸的不同使用者看到不同型別的訂單資料”、“我們希望不同的使用者能看到不同時間段的掃描報表資料”、“我們系統需要不同使用者檢視不同的生產報表列”。諸如此類,最近經常收到專案上面的客戶提出的這種問題,即所謂的“資料許可權”,經過開會討論決定:在目前的開發框架上面搭建

基於角色的許可權訪問控制(RBAC-Java)

業務場景 許可權管理類的網站會存在一個定製化的業務需求,不同的使用者擁有不同的功能介面、不同的業務許可權.從專案角度來描述就是不同的使用者擁有不同的角色,不同的角色綁定了不同的功能模組,並且要保證使用者不能操作許可權之外的功能。基於這樣的出發點可以考慮建立一套

基於角色的訪問控制 (RBAC)許可權管理

許可權針對的物件或資源(Resource、Class)。 How:具體的許可權(Privilege,正向授權與負向授權)。 Operator:操作。表明對What的How操作。也就是Privilege+Resource Role:角色,一定數量的許可權的集合。許可

【基於角色的訪問控制RBAC】許可權與資源樹

基於角色的許可權訪問控制(Role-BasedAccess Control)。在RBAC中,許可權與角色相關聯,通過使使用者成為適當的角色而得到這些角色的許可權。使用者可以很容易地從一個角色被指派到另一個角色。角色可依新的需求和系統的合併而賦予新的許可權,而許可權也可根據需要而從某角色中回