微軟企業級加解密解決方案MBAM用戶和組

部署獨立模式架構,我準備了5臺計算機,分別是DC、MBAMSQL、MBAM、2臺Win8.1

DC我就不多說了,域控角色,當然我的DC上也承載了我的CA角色

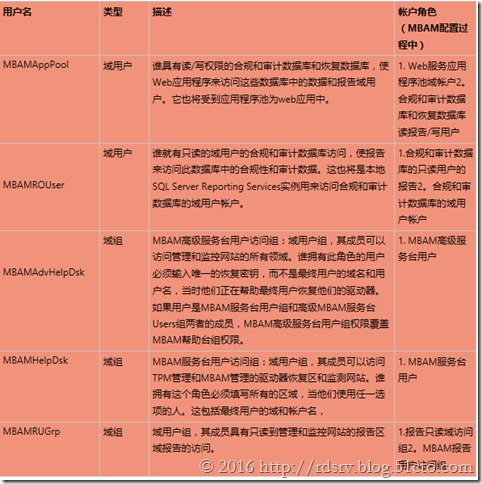

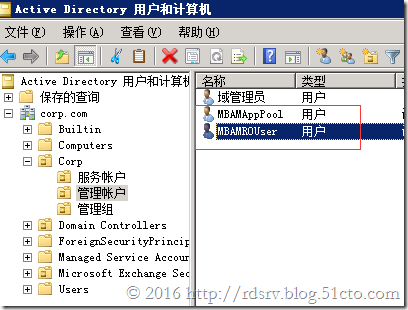

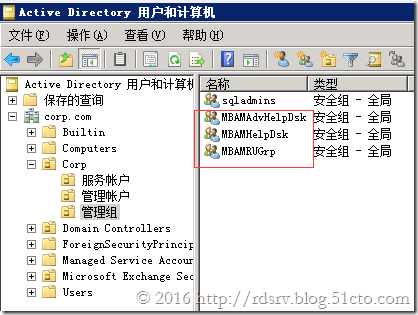

第一部,我們需要在AD中創建如下用戶和組:

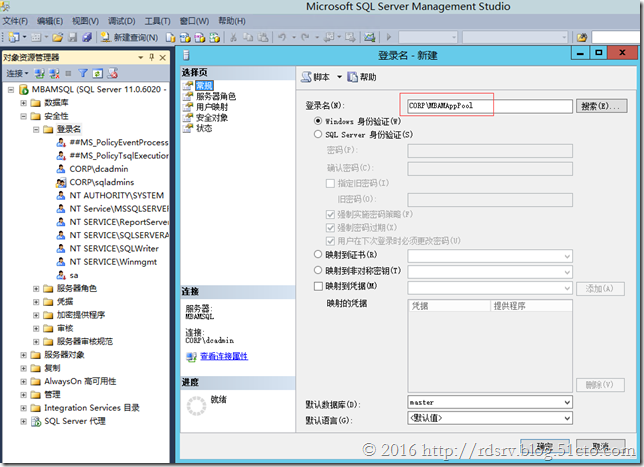

MBAMSQL是我的數據庫角色,數據庫我采用的是SQL2012,但需要註意的是必須安裝采用 SQL_Latin1_General_CP1_CI_AS 排序規則,MBAMSQL所需權限:

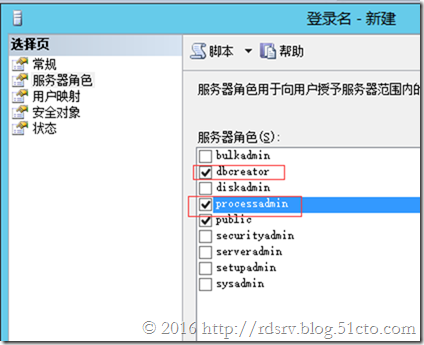

? SQL Server 實例登錄服務器角色:dbcreator和processadmin

? SQL Server Reporting Services 實例權限:創建文件夾和發布報告

MBAM就是我們的管理服務器,承載了MBAM的管理員站點和用戶自助門戶站點。

本文出自 “ZJUNSEN的微軟虛擬化” 博客,請務必保留此出處http://rdsrv.blog.51cto.com/2996778/1926601

微軟企業級加解密解決方案MBAM用戶和組

相關推薦

微軟企業級加解密解決方案MBAM用戶和組

mbam 微軟解決方案 加解密 部署獨立模式架構,我準備了5臺計算機,分別是DC、MBAMSQL、MBAM、2臺Win8.1DC我就不多說了,域控角色,當然我的DC上也承載了我的CA角色第一部,我們需要在AD中創建如下用戶和組:MBAMSQL是我的數據庫角色,數據庫我采用的是SQL2012,但需要

微軟企業級加解密解決方案MBAM架構

bitlocker mbam 企業級加解密解決方案 在之前的文章裏,我給大家分享了《Bitlocker企業安全加密管理系列-1》和《Bitlocker企業安全加密管理系列-2》在這裏我就不再給大家綴訴什麽是MBAM了,在這裏我主要給大家分享如何部署微軟企業級加解密解決方案MBAM系列文章,在這裏以

微軟企業級加解密解決方案MBAM客戶端部署

mbam 微軟解決方案 加解密 根據部署 Microsoft BitLocker 管理和監控客戶端軟件時,您可以啟用 BitLocker 驅動器加密計算機上您的組織中最終用戶獲得的計算機之前或之後通過配置組策略並使用企業軟件部署系統部署 MBAM 客戶端軟件。將 MBAM 客戶端部署到臺式機或便攜

面向Windows的檔案透明加解密解決方案(3)——透明加解密驅動程式一

三.透明加解密驅動程式: 3.1.Windows檔案系統及傳統檔案過濾驅動模型 Windows 作業系統是基於分層思路設計的,每層由若干個元件組成。如圖2.1.1,Windows 作業系統簡化圖所示,Windows 作業系統總體上分為使用者層和核心層,核心層的

解決Linux 無法使用userdel 刪除用戶和組的問題

linux user del 刪除用戶報錯 vipw 解決Linux 無法使用userdel 刪除用戶和組的問題 系統環境 #cat /etc/redhat-release CentOS release 6.7 (Final) #getenforce Disabled 問題描述 我在root

linux用戶和組的創建與管理!

目錄 警告 創建用戶 天數 覆蓋 image root用戶 最長 img useradd創建用戶,usermod修改用戶屬性,userdel刪除用戶,groupadd創建組,groupmod修改組屬性,groupdel刪除組。 創建用戶命令:useradd 語法:

RH124-05 管理本地用戶和組

管理本地用戶和組第五章 管理本地用戶和組學習目標: 理解用戶和組在Linux系統上的工作機制 掌握使用系統管理員的身份執行命令 掌握創建、修改、鎖定、刪除本地用戶 掌握創建、修改、刪除本地用戶組 掌握通過人工或者通過密碼策略自動鎖定指定賬號5.1 用戶和組的工作機制相關命令: id、 ls -l 、 ps a

RH124-05 管理本地用戶和組-2

管理本地賬號 rhce 管理本地賬號5.3 c相關命令: useradd ,usermod ,userdel,passwd , groupadd ,groupmod,gpasswd,groupdel相關文件: /etc/login.defs , /etc/passwd , /etc/shadow ,

用戶和組的的權限

linux1》:文件屬性文件屬性操作:chown: 設置文件所有者 chgrp: 設置文件主組信息改變一個目錄下的所有文件的所有者和所屬組2》:文件權限 r : read:::::: ::::w : write::::::::::::::x : excute(執行) 模式法修改文件用戶權限1:用戶權限的匹配流

Linux用戶和組管理

組 用戶 passwd useradd shadow groupadd 一、linux用戶和組管理1.用戶、組和權限管理 每個使用者:用戶 每個使用者: 用戶標識、密碼 認證Authentication:身份識別 授權Authority:對應相應的權限 審計Account

第五天用戶和組群賬戶管理

1.3 帳號 標識 mod 風險 重要 mov mps tmp 11 用戶和組群賬戶管理 11.1重要配置文件 /etc/passwd [[email protected]/* */ ~]# ll /etc/passwd -rw-r--r--. 1 ro

學習linux——用戶和組的配置文件

幫助 shel 修改時間 改密碼 span tor 時間 刪除 變化 2017-07-21 19:57:10 @惟願此心無怨尤 原創 我有認真寫,你有認真看嗎 linux用戶和組的主要配置文件有四個,如下: /etc/passwd: 用戶及其屬性信息

用戶和組 之 增刪改

用戶 組 增刪改要對計算機系統進行相關的操作,就需要有賬號,如果很多賬號需要對同一文件具有相同的操作權限,那麽這個時候就涉及到組的概念了,我們可以將不同的賬號加入同一組中,使得該組的所有賬號擁有相同的操作權限。日常的linux運維中,就需要對賬號和組進行管理,本文就用戶和組的增刪改操作進行探討。用戶和組的關系

用戶和組管理命令介紹與詳解

linux 命令用戶管理命令:useradd,userdel,usermod,passwd,chsh.chfn,finger,id,chageUseradd(建立用戶)useradd [options] USERNAME 例:useradd -g mygroup user2建立一個

Linux用戶和組的基礎概念

then key 普通用戶 ask username auth 認證 通用 進制數 (一)用戶,組和權限管理 multi-tasks,multi-user 每個使用者: 用戶標識,密碼 3A 認證/Authentication 授權/Authorization 審計

用戶和組的管理命令

添加用戶 單獨 unlock 移動 mod stdin 一起 mov 系統 (一)Linux用戶和組管理 安全上下文模型 進程以其發起者的身份運行:進程對文件的訪問權限,取決於發起此進程的用戶的權限 系統用戶:為了能夠讓那些後臺進程或服務類進程以非管理員的身份運行,

關於用戶和組的習題

useradd userdel 添加各個用戶組用watch命令監控文件權限應為774:以caiwu組為例,文件的權限為只有caiwu組可以寫入(rwx),文件的owner即admincw也屬於caiwu組,即77,其他人員權限為只讀(r),即4。 註意:對於目錄而言,x權限指進入該目錄,因此w權限生效

bash 特性及用戶和組管理

bash 特性 用戶 bash 特性及用戶和組管理 上篇博文中總結了bash的一些特性,這次做補充: bash變量 變量:一段由名稱的連續的內存空間;這段內存空間的名稱,就是變量名,在這 段內存空間存儲數據 就是變量值; 程序=指令+數據 數據:文件,存在值; 向內存空間

用戶和組管理權限及文件訪問控制

用戶和組管理權限及文件訪問控制 用戶和組管理權限及文件訪問控制 與用戶賬戶和組帳戶相關的文件: 1./etc/passwd 2./etc/group 3./etc/shadow 4./etc/gshadow 5./etc/default/useradd 6./etc/l

與用戶和組相關的文件位置 -- 學習筆記

用戶和組管理 下列文件內容是以“:”分隔,123...代表所在的位置/etc/passwd : root:x:0:0:root:/root:/bin/bash 1.“root”用戶帳戶登錄名稱 2.“x”使用x表示密碼占位符 3.“0”用戶帳戶的UID 4.“0”用戶帳戶的GID,即該用戶帳戶的基本組的ID