域滲透知識整理

阿新 • • 發佈:2017-08-25

omx 通過 computer count 本地 sta con 三種 技術分享

判定是否在域內

拿下內網當中的一臺主機後,首先要判斷所控主機是否在域內。這裏記錄集中驗證的方法。

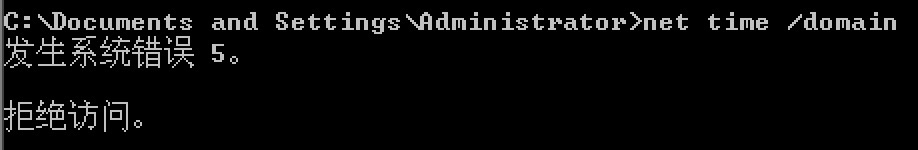

net time /domain

- 存在域不確定,但當前用戶不是域用戶。

-

存在域,且當前用戶是域用戶會從域控返回當前時間。

-

不存在域。

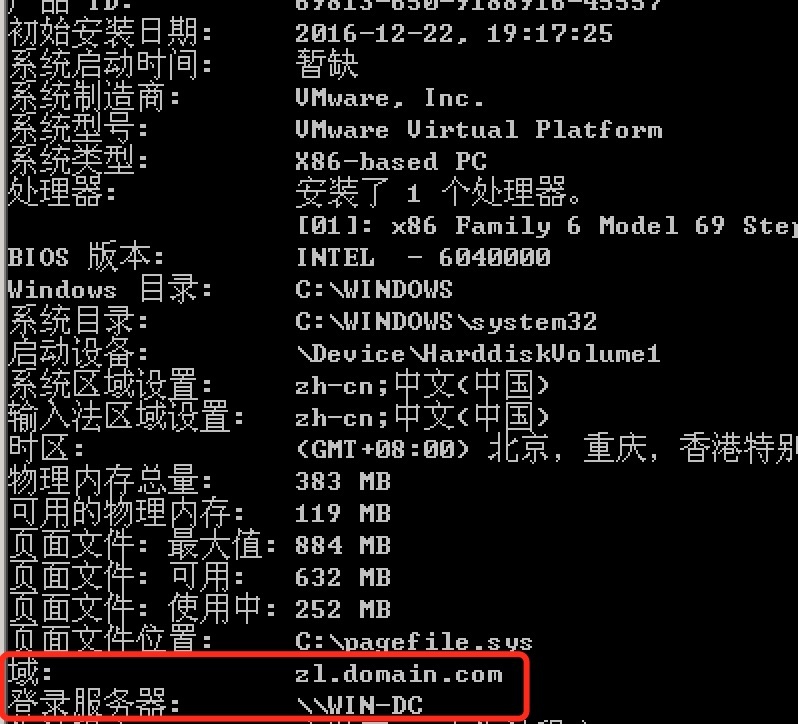

net config workstation

systeminfo

ipconfig /all

域內信息收集

-

net user /domain 查看域用戶

-

net view /domain 查看有幾個域

-

net view /domain:XXX 查看此域內電腦

-

net group /domain 查詢域裏面的組

-

net group “domain computers” /domain 查看加入到域內的所有計算機名

-

net group “domain admins” /domain 查看域管理員

-

net group “domain controllers” /domain 查看域控制器

-

net user hacker /domain 獲得指定賬戶的詳細信息

-

net accounts /domain 獲得域密碼策略設置,密碼長短,錯誤鎖定等信息

以上命令都是最簡單的獲取信息命令,只能獲取最基本的信息。

更詳細的信息需要用到其他的工具和利用姿勢。以後再慢慢寫。

##本地用戶與域用戶

拿到一臺主機權限後,有兩種可能:

- 本地用戶

- 域用戶

一般本地用戶的administrator可以直接提升為ntauthority\system,SYSTEM用戶權限。

在這三種情況中,本地用戶是無法運行之前說的所有命令的,因為本質上所有查詢都是通過ldap協議去域控制器上查詢,這個查詢需要經 過權限認證,只有域用戶才有這個權限。當域用戶運行查詢命令時,會自動使用kerberos協議認證,無需額外輸入賬號密碼。SYSTEM用戶的情況比較特殊,在域中,除了普通用戶外,所有機器都有一個機器用戶,用戶名是機器名後加$,本 質上機器上的SYSTEM用戶對應的就是域裏面的機器用戶,所以SYSTEM權限是可以運行之前說的查詢命令的。

域滲透知識整理