網絡安全掃描--基礎篇

前言

1、了解互聯網安全領域中日趨重要的掃描技術

2、了解在不同網絡場景下掃描技術手段

3、熟悉linux下系統內核防護策略並能大件一個有效的系統防護體系

4、增強工作安全意識,並能有效的實踐於工作場景中

目錄

1、熟悉主機掃描工具(fping,hping)安裝和使用

2、熟悉路由掃描工具(traceroute,mtr)使用

3、熟悉批量服務掃描工具(nmap,ncat)使用

4、熟悉如何通過linux內核預防惡意的掃描或者syn攻擊

主機掃描

fping工具

作用:

批量的給目標發送ping要求,測試主機存活情況

特點:

並行發送,結果易讀

源碼包安裝:

解壓縮,./configure,make(編譯),make install(安裝到系統目錄)

常用的參數:

-a:只顯示存活的主機(相反參數-u)

1、通過標準輸入方式 fping + IP1 + IP2

-g 支持主機段的方式 192.168.1.1 192.168.1.200 (192.168.1.9/24)

2、通過讀取一個文件的IP內容

-f 文件

hping工具

特點:支持是使用TCP/IP數據包組裝、分析工具

源碼包安裝:

遇到安裝的問題,如果can not find ***

****表示的是庫文件名稱,l是library。缺少的是ltcl

yum install -y tcl-devel(***-devel.)

Hping常用參數

一、對制定目標端口發起tcp探測

-p 端口

-S 設置TCP模式SYN包

二、偽造源IP,模擬Ddos攻擊

-a 偽造IP地址

示例:hping -p 22 -S 192.168.0.1

路由掃描:

作用:查詢一個主機到另一個主機的經過路由的跳數,及數據延遲情況

常用工具:traceroute,mtr

mtr:能測試主機到每一個路由間的連通性

traceroute(選項)(參數)

一、默認使用的是UDP協議(30000以上的端口)

二、使用TCP協議 -T -p

三、使用ICMP協議 -I

常用參數:

-q:制定發送多少個數據包(默認為三)

-g:設置來源路由網關

-x:開啟或關閉數據包的正確性檢驗

-s:設置本地主機送出數據包的IP地址

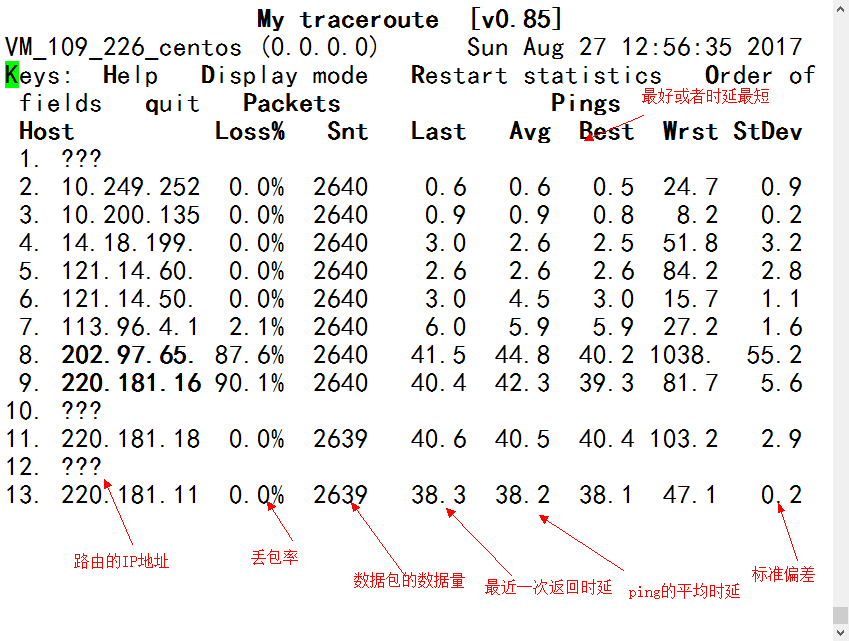

mtr

在線源安裝yum install -y mtr

源碼包安裝,解壓縮文件,編譯安裝

常用參數:

mtr -s:用來指定ping數據包的大小

mtr -nno-dns:不對IP地址做域名解析

mtr -a:來設置發送數據包的IP地址 這個對一個主機由多個IP地址是有用的

mtr -i:使用這個參數來設置ICMP返回之間的要求默認是1秒

批量主機掃描

目的:1、批量主機存活掃描。2、針對主機服務掃描

作用:

1、能更方便快捷獲取網絡中主機的存活狀態

2、更加細致、智能獲取主機服務偵察情況

典型命令:nmap,ncat

nmap工具

掃描類型 概述 特點

ICMP協議類型(-P) ping掃描 簡單、快速、有效

TCP SYN掃描(-S) TCP半開放掃描 1、高效 2、不易被檢測 3、通用

TCP connect()掃描(-sT) TCP全開放掃描1、真實 2、結果可靠

UDP掃描(-sU) UDP協議掃描 有效透過防火墻策略

ncat工具使用

組合參數:

-w設置的超時時間

-z一個輸入輸出模式

-v顯示命令執行過程

方式一、基於tcp協議(默認)

nc -v -z -w2 192.168.1.1 1-100

方式二、基於udp協議-u

nc -v -z -w2 -u 192.168.1.1 1-100

預防策略

常見的攻擊方法:

1、SYN攻擊

利用TCP協議缺陷進行,導致系統服務停止響應,網絡帶寬跑滿或者響應緩慢

方式1、減少發送syn+ack包重試次數

sysctl -w net.ipv4.tcp_synack_retries=3

sysctl -w net.ipv4.tcp_syn_retires=3

方式2、SYNcookies技術(不做等待)

sysctl -w net.ipv4_syncookies=1

方式3、增加backlog隊列

sysctl -w net.ipv4.tcp_max_syn_backlog=2048

Linux下其他預防策略

策略1、如何關閉ICMP協議請求

sysctl -w net.ipv4.icpm_echo_ignore_all=1

策略2、通過iptables防止掃描

iptables -A FORWARD -p -tcp -icmp-type echo-request -j DROP

本文出自 “Linux系統運維” 博客,請務必保留此出處http://mbb97.blog.51cto.com/13129388/1959694

網絡安全掃描--基礎篇