創建CA 和申請證書

centos6中

一. 創建私有CA

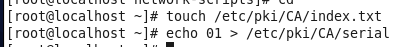

1 、創建所需要的文件

touch /etc/pki/CA/index.txt 生成證書索引數據庫文件

echo 01 > /etc/pki/CA/serial 指定第一個頒發證書的序列號

2、 CA 自簽證書

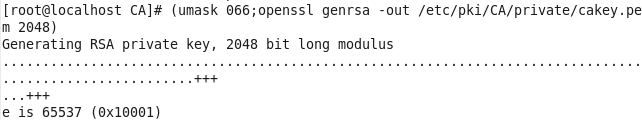

生成私鑰

cd /etc/pki/CA/ (umask 066; openssl genrsa -out /etc/pki/CA/private/cakey.pem 2048)

()的使用為了使umask值只在當前代碼行有效,而不改變系統umask值

CA私鑰名必須為cakey.pem

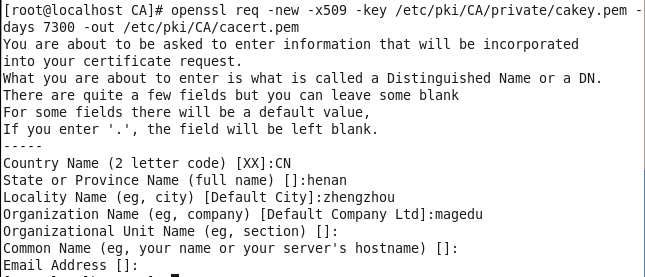

二:CA自簽證書

生成自簽名證書

openssl req -new -x509 –key /etc/pki/CA/private/cakey.pem -days 7300-out /etc/pki/CA/cacert.pem

-new: 生成新證書簽署請求

-x509: 專用於CA 生成自簽證書

-key: 生成請求時用到的私鑰文件

-days n :證書的有效期限

三:頒發證書

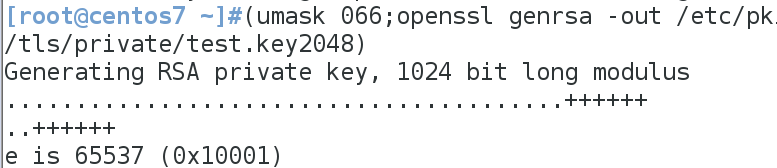

centos7中生成證書請求

在需要使用證書的主機生成證書請求給web 服務器生成私鑰

(umask 066; openssl genrsa –out /etc/pki/tls/private/test.key2048)

生成證書申請文件

openssl req -new -key/etc/pki/tls/private/test.key -days 365 -out /etc/pki/tls/test.csr

![]()

註意:默認國家,省,公司名稱三項必須和CA 一致

將證書請求文件傳輸給CA

scp test.csr 172.17.0.168:/app/test.csr

CA 簽署證書,並將證書頒發給請求者

openssl ca -in /app/test.csr –out /etc/pki/CA/certs/test.crt-days 365

創建CA 和證書管理

查看證書中的信息:

openssl x509 -in /PATH/FROM/CERT_FILE–noout -text|issuer|subject|serial|dates

openssl ca -status SERIAL 查看指定編號的證書狀態

四 、吊銷證書

在客戶端獲取要吊銷的證書的serial

openssl x509 -in / PATH/FROM/CERT_FILE-noout-serial -subject

在CA 上,根據客戶提交的serial 與subject 信息,對比檢驗是否與index.txt 文件中的信息一致,吊銷證書:openssl ca -revoke /etc/pki/CA/newcerts/SERIAL .pem

指定第一個吊銷證書的編號

註意:第一次更新證書吊銷列表前,才需要執行echo 01 > /etc/pki/CA/crlnumber

更新證書吊銷列表

openssl ca -gencrl -out /etc/pki/CA/crl/crl.pem

查看crl 文件:

openssl crl -in /etc/pki/CA/crl/crl.pem-noout -text

本文出自 “13162732” 博客,請務必保留此出處http://13172732.blog.51cto.com/13162732/1970787

創建CA 和申請證書