基於nginx建立CA實現https加密連接

阿新 • • 發佈:2017-10-17

nginx https openssl

前幾篇博客分別實現了nginx的http訪問和apache的https加密連接,那麽現在就將它們組合在一起,實現基於nginx的https加密連接。

一、環境準備

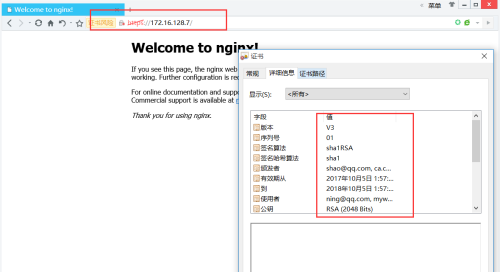

這次我還是準備了兩個虛擬機和一臺真實計算機,其中一臺IP為172.16.128.7的主機作為服務器,安裝nginx軟件提供https服務,另外一臺IP為172.16.128.8的主機作為CA,進行證書驗證,最後的真實計算機用來測試https是否配置成功。

二、安裝nginx

參考:http://11142243.blog.51cto.com/11132243/1972367

不過這裏只是為了驗證https的功能,所以下面簡易的創建一個網頁出來:

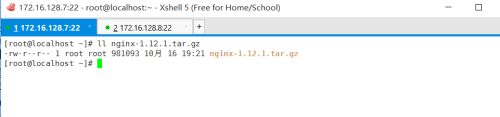

上傳並編譯nginx:

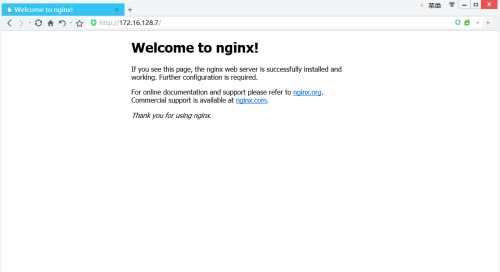

安裝完成之後直接使用“nginx”命令運行nginx服務,之後,我們就可以在真實計算機上通過瀏覽器訪問“172.16.128.7”,得到以下畫面(這是nginx的自帶頁面,在“/local/nginx/html/”裏邊):

三、制作認證

參考:http://11142243.blog.51cto.com/11132243/1972413

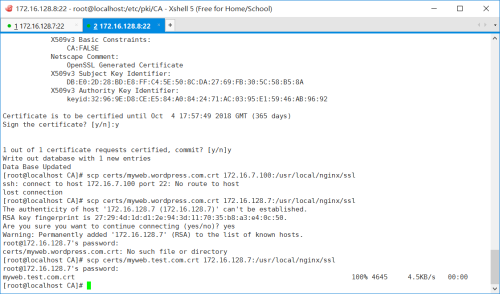

進入目錄“cd /etc/pki/CA”然後執行如圖命令(在172.16.128.8(CA)上):

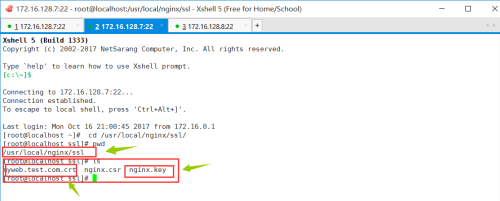

回到“172.16.128.7”(服務器)上,執行如圖操作:

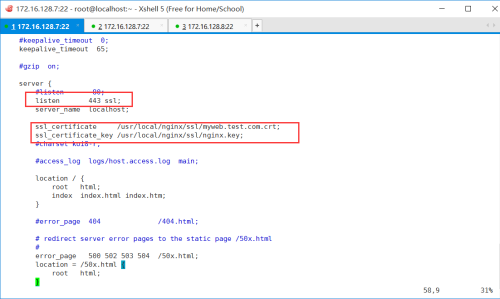

四、更改nginx的ssl配置

使用下面的命令更改nginx的配置文件:

~]# vim /etc/nginx/nginx.conf

在監聽端口的位置上加上兩行內容,如圖所示:

內容如下:

listen 443 ssl; #在這裏加上ssl,或者再加一行“ssl on;”效果一樣,這樣是簡寫

ssl_certificate /usr/local/nginx/ssl/myweb.test.com.crt;

#這兩個目錄的路徑是保存私鑰和CA驗證之後返回的證書的目錄

ssl_certificate_key /usr/local/nginx/ssl/nginx.key; 更改完配置之後保存退出,並重新加載配置文件之後,在真實主機的瀏覽器中打開,就可以看到下面這個頁面了:

基於nginx建立CA實現https加密連接