IPsec VPN詳解--靜態地址

一. 靜態地址設置VPN

1. 組網需求

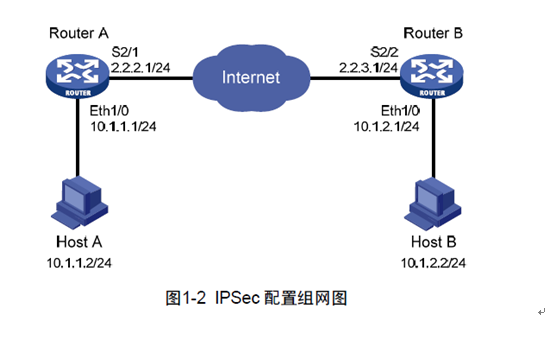

如 圖1-2所示,在Router A和Router B之間建立一個安全隧道,對Host A所在的子網(10.1.1.0/24)與Host B所在的子網(10.1.2.0/24)之間的數據流進行

安全保護。

安全協議采用 ESP 協議,加密算法采用DES,認證算法采用SHA1-HMAC-96。

2. 組網圖

3. 配置步驟

(1) 配置Router A

# 配置一個訪問控制列表,定義由子網10.1.1.0/24 去子網10.1.2.0/24 的數據流。

<RouterA>system-view 進入系統操作模式

[RouterA]acl number 3101 建立名字為3101的ACL 刪除需要在命令前加上undo

[RouterA-acl-adv-3101]rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255建立允許10.1.1.0 去 10.1.2.0的數據流

[RouterA-acl-adv-3101]rule deny ip source any destination any 禁止其他網段通過

[RouterA-acl-adv-3101]quit

# 配置到Host B 的靜態路由。

[RouterA]ip route-static 10.1.2.0 255.255.255.0 serial 2/1(出去的端口)

# 創建名為tran1 的安全提議。

[RouterA]ipsec proposal tran1

# 報文封裝形式采用隧道模式。

[RouterA-ipsec-proposal-tran1]encapsulation-mode tunnel

# 安全協議采用ESP 協議。

[RouterA-ipsec-proposal-tran1]transform esp

# 選擇算法。

[RouterA-ipsec-proposal-tran1]esp encryption-algorithm des(加密算法)

[RouterA-ipsec-proposal-tran1]esp authentication-algorithm sha1 (驗證算法)

[RouterA-ipsec-proposal-tran1]quit

# 配置IKE 對等體。

[RouterA]ike peer RA

[RouterA-ike-peer-peer]pre-share-key abcde(密碼)

[RouterA-ike-peer-peer]remote-address 2.2.3.1(對方IP)

# 創建一條安全策略,協商方式為isakmp。

[RouterA]ipsec policy map1 10 isakmp

# 引用安全提議。

[RouterA-ipsec-policy-isakmp-map1-10]proposal tran1

# 引用訪問控制列表。

[RouterA-ipsec-policy-isakmp-map1-10]security acl 3101

# 引用IKE 對等體。

[RouterA-ipsec-policy-isakmp-map1-10]ike-peer RA

[RouterA-ipsec-policy-isakmp-map1-10]quit

# 配置串口的IP 地址。

[RouterA]interface serial 2/1 外網的端口

[RouterA-Serial2/1]ip address 2.2.2.1 255.255.255.0 外網IP

# 在串口上應用安全策略組。

[RouterA-Serial2/1]ipsec policy map1

(2) 配置Router B

# 配置一個訪問控制列表,定義由子網10.1.2.0/24 去子網10.1.1.0/24 的數據流。

<RouterB>system-view

[RouterB]acl number 3101 建立3101 acl刪除需要在命令前加上undo

[RouterB-acl-adv-3101]rule permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255 允許10.1.1.0網段訪問

[RouterB-acl-adv-3101]rule deny ip source any destination any 拒絕其他訪問

[RouterB-acl-adv-3101]quit

# 配置到Host A 的靜態路由。

[RouterB]ip route-static 10.1.1.0 255.255.255.0 serial 2/2 外網端口

# 創建名為tran1 的安全提議。

[RouterB]ipsec proposal tran1

# 報文封裝形式采用隧道模式。

[RouterB-ipsec-proposal-tran1]encapsulation-mode tunnel

# 安全協議采用ESP 協議。

[RouterB-ipsec-proposal-tran1]transform esp

# 選擇算法。

[RouterB-ipsec-proposal-tran1]esp encryption-algorithm des驗證算法

[RouterB-ipsec-proposal-tran1]esp authentication-algorithm sha1 加密的算法

[RouterB-ipsec-proposal-tran1]quit

# 配置IKE 對等體。

[RouterB]ike peer peer

[RouterB-ike-peer-peer] pre-share-key abcde//配置預共享密鑰,此密鑰必須與對端保持一致

[RouterB-ike-peer-peer] remote-address2.2.2.1 //配置對端IP地址,此地址已經確定,不做修改

# 創建一條安全策略,協商方式為isakmp。

[RouterB]ipsec policy use1 10 isakmp

# 引用訪問控制列表。

[RouterB-ipsec-policy-isakmp-use1-10]security acl 3101

# 引用安全提議。

[RouterB-ipsec-policy-isakmp-use1-10]proposal tran1

# 引用IKE 對等體。

[RouterB-ipsec-policy-isakmp-use1-10]ike-peer peer

[RouterB-ipsec-policy-isakmp-use1-10]quit

# 配置串口的IP 地址。

[RouterB]interface serial 2/2 外網端口

[RouterB-Serial2/2]ip address 2.2.3.1 255.255.255.0 外網IP

# 在串口上應用安全策略組。

[RouterB-Serial2/2]ipsec policy use1

本文出自 “Garrett” 博客,請務必保留此出處http://garrett.blog.51cto.com/11611549/1983593

IPsec VPN詳解--靜態地址