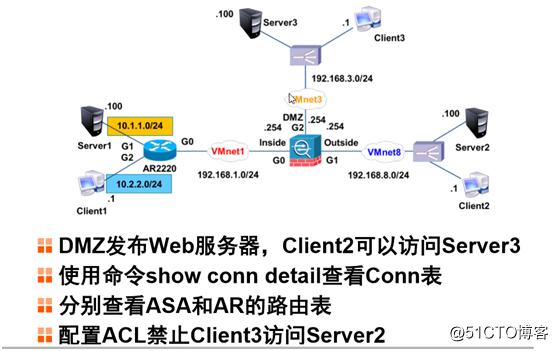

華為設備防火墻基礎

步驟:

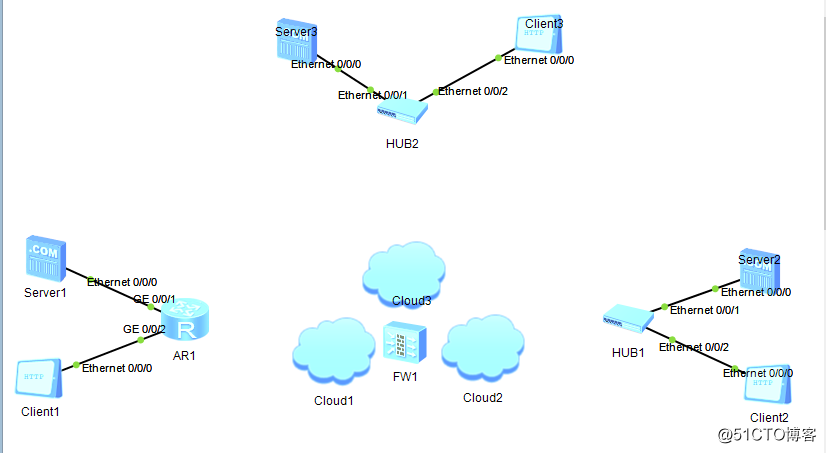

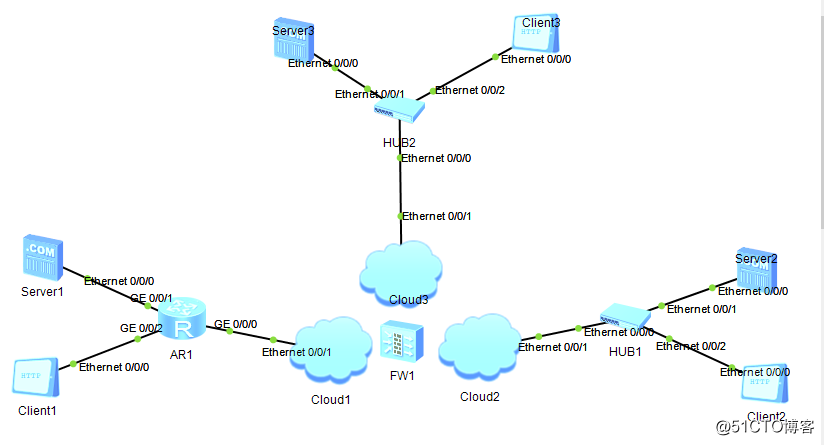

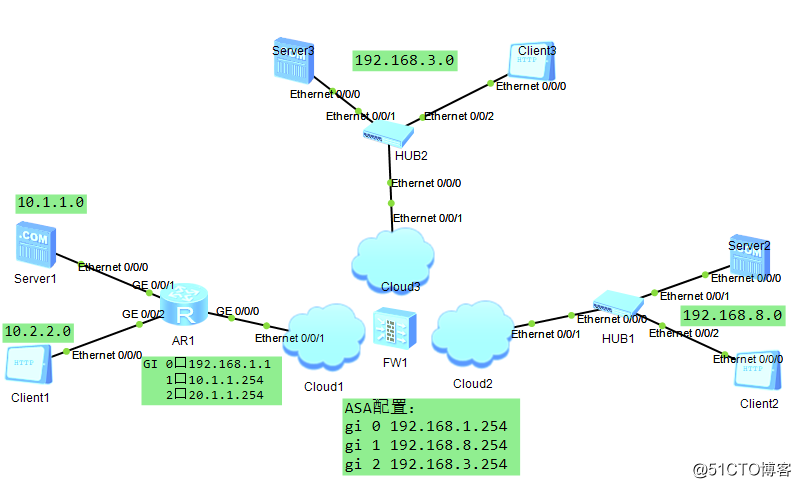

首先用模擬器搭配下圖,因為沒有配置雲,所以無法連線,但是我把接口留出來了

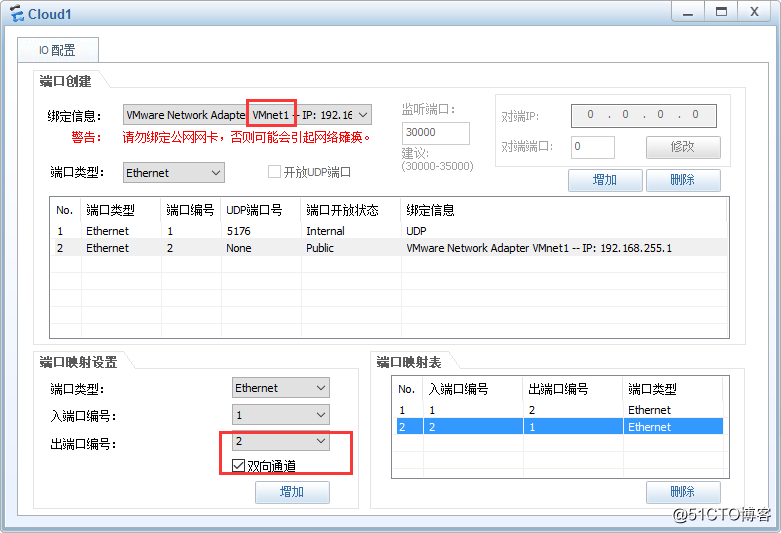

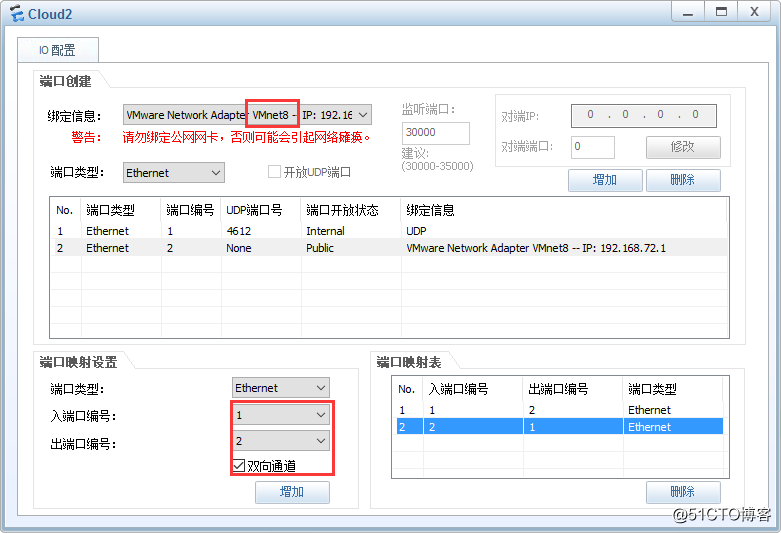

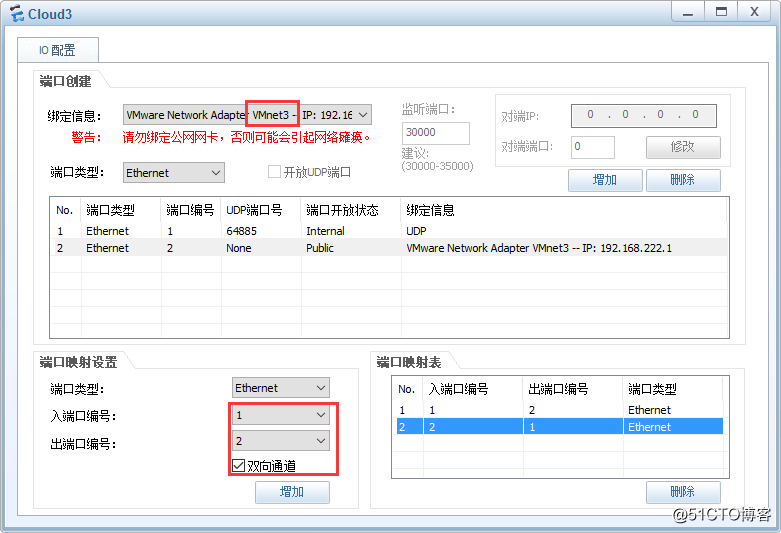

配置雲,完成實驗拓撲

配置完三朵雲之後雲上就會有Ethernet接口,把線連上

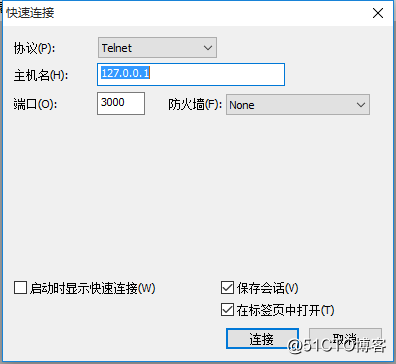

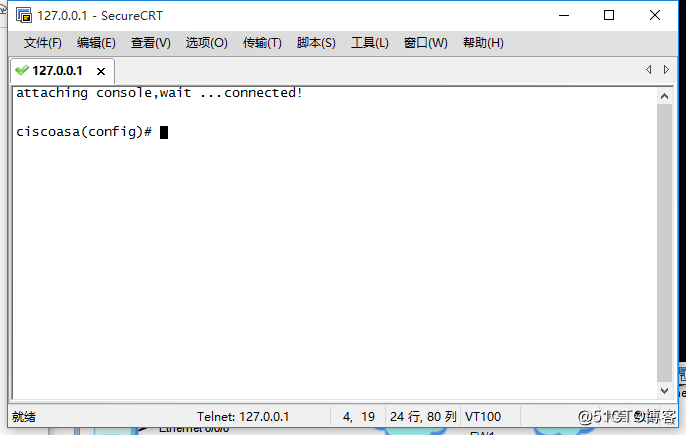

使用CRT連接防火墻

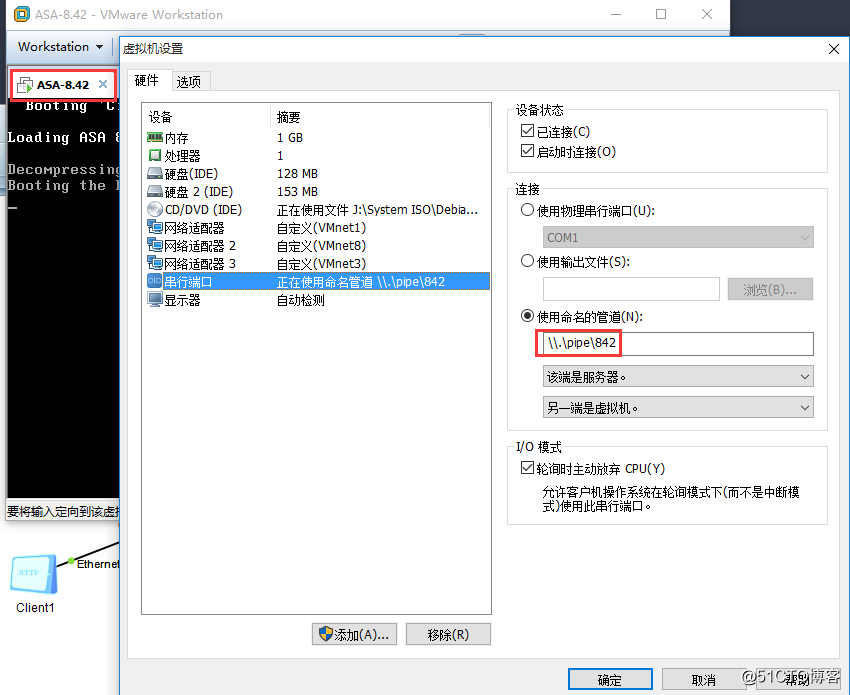

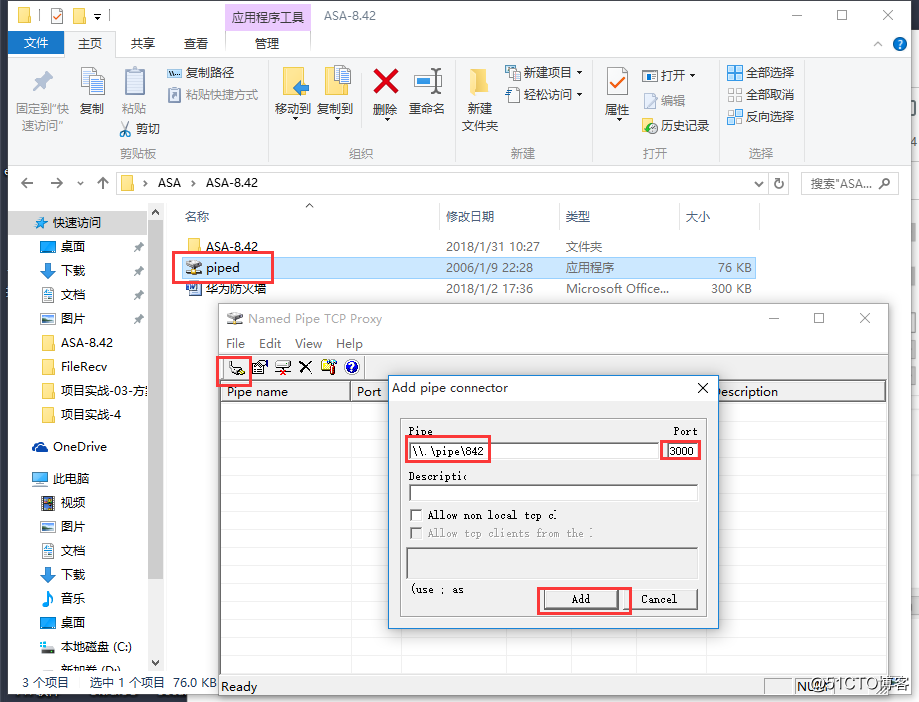

打開ASA虛擬機-設置-串行端口-復制管道名稱

完成以上步驟,即可用CRT連接登錄防火墻配置

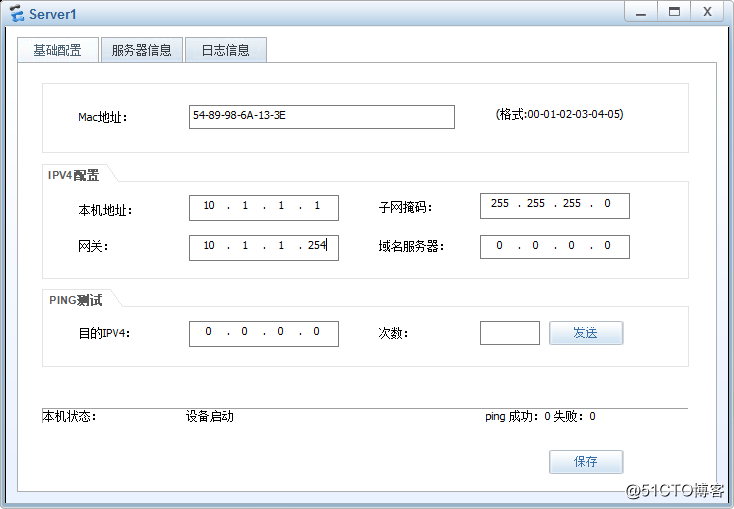

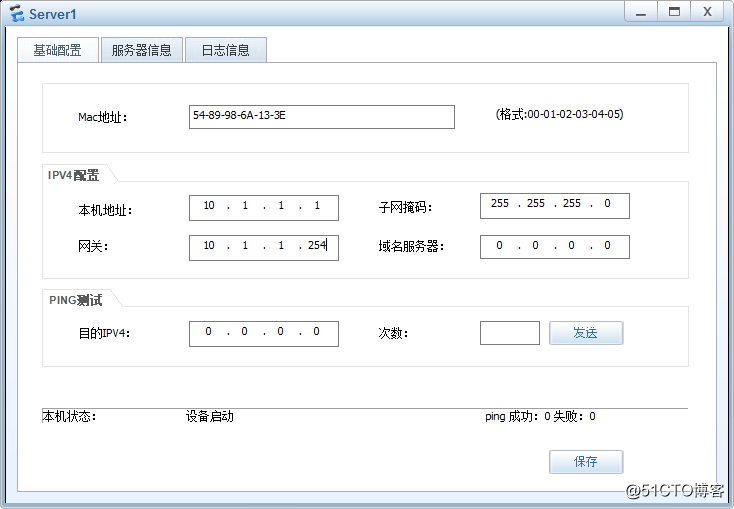

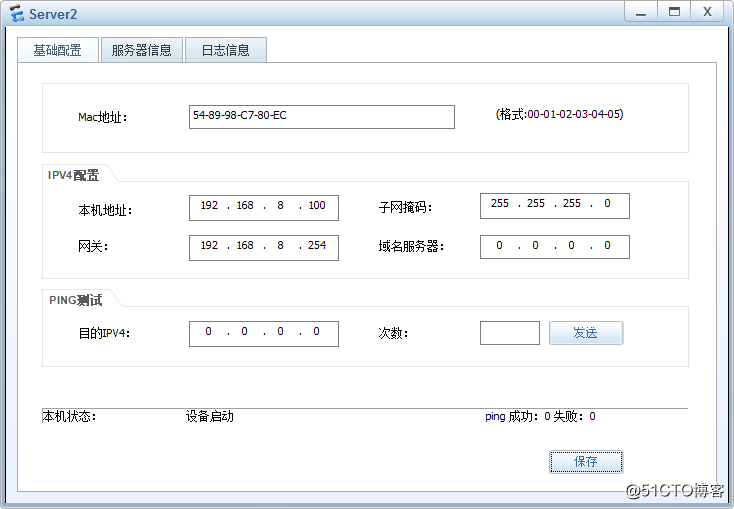

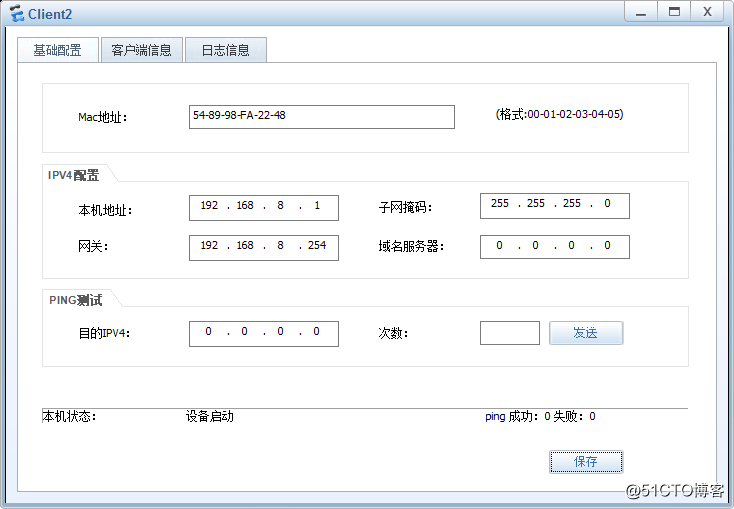

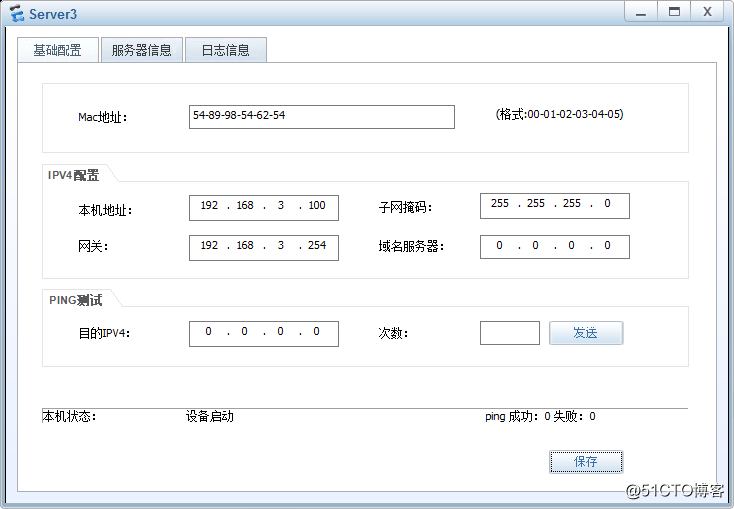

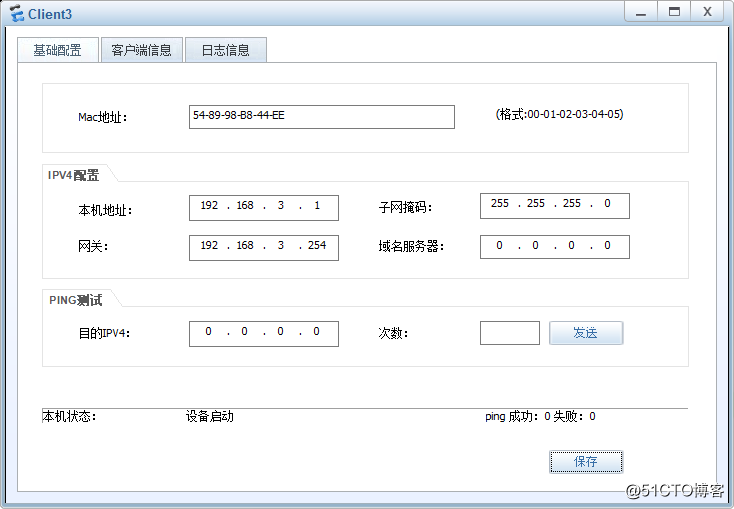

配置終端設備IP-網關

server1:

終端設備配置完成。

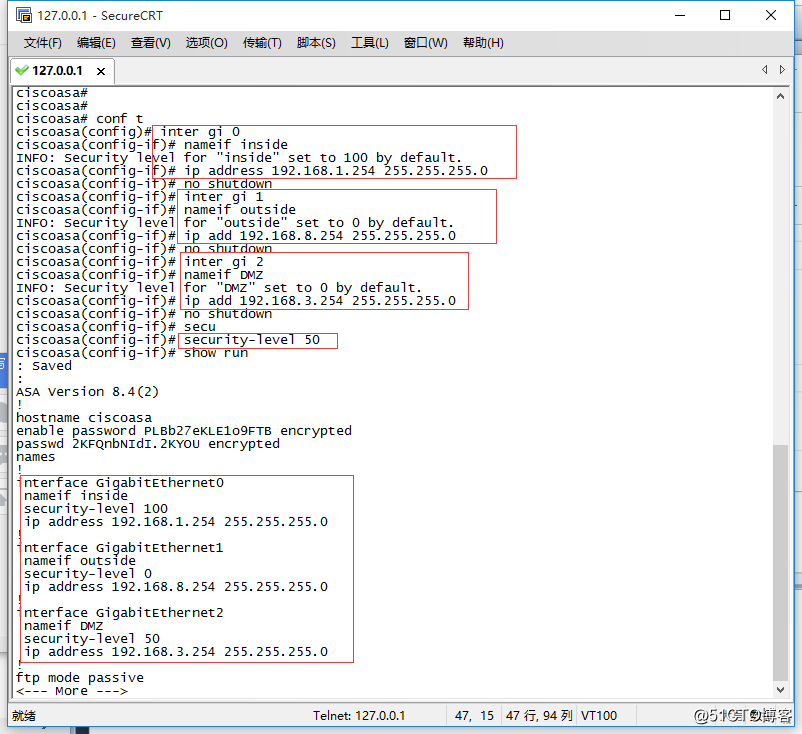

接下來在ASA上配置inside,outside,DMZ

gi 0口配置inside,優先級100(默認)

gi 1口配置outside,優先級0(默認)

gi 2口配置DMZ,優先級50(手動配置-位於上面兩個參數中間)

此時配置好了之後可以用DMZ去訪問outside,默認的高安全級別可以訪問低安全級別;

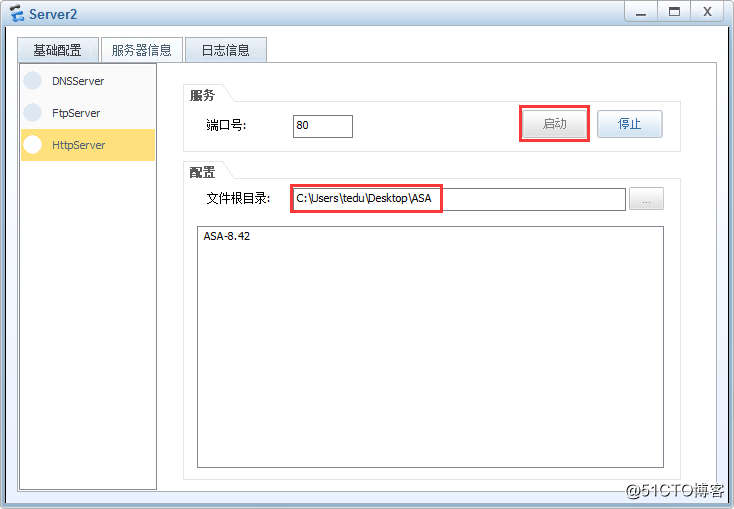

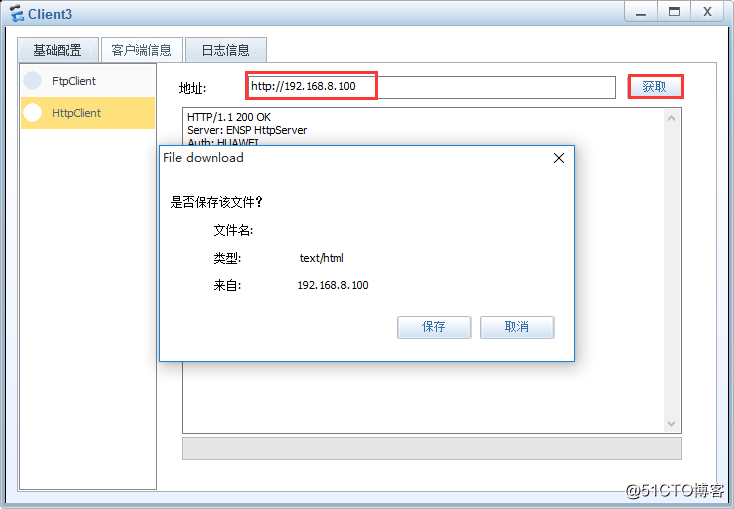

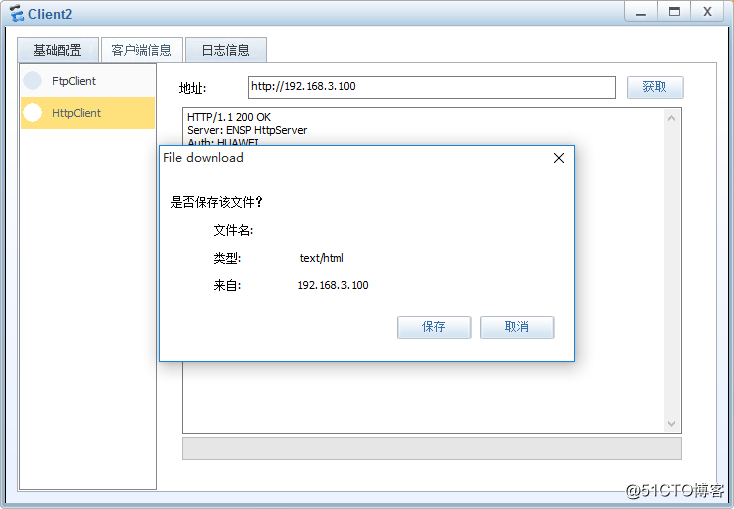

用server2發布HTTP服務,用client3訪問

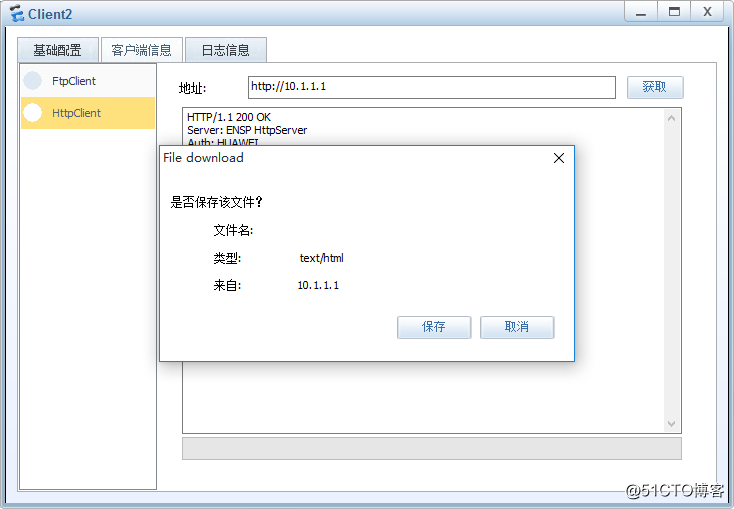

實驗目的一:讓client2可以訪問server3

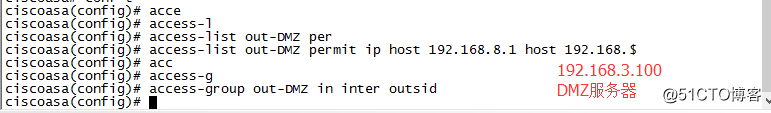

配置ACL允許入站連接

ciscoasa(config)# access-list out-DMZ permit ip host 192.168.8.1 host 192.168.3.100 其中包含組名目標源地址

ciscoasa(config)# access-group out-DMZ in inter outsid 這條命令用在outside上

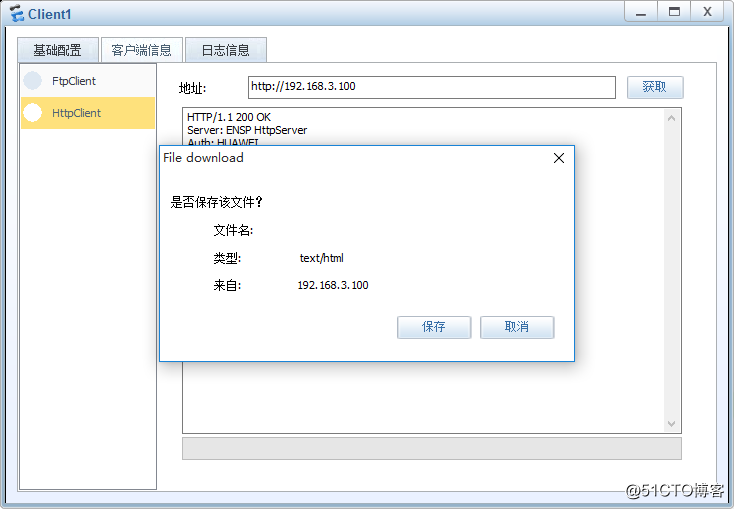

驗證:

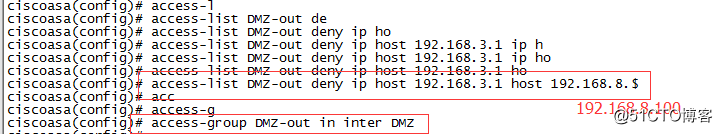

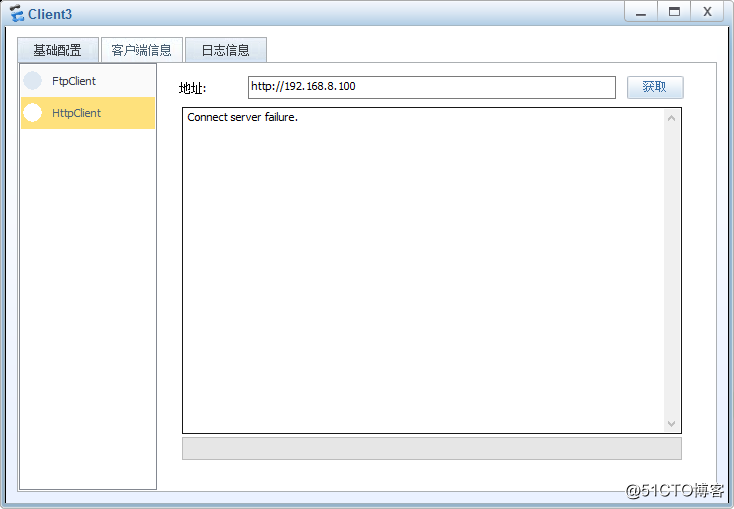

實驗目的二:禁止 client3訪問server2

驗證:

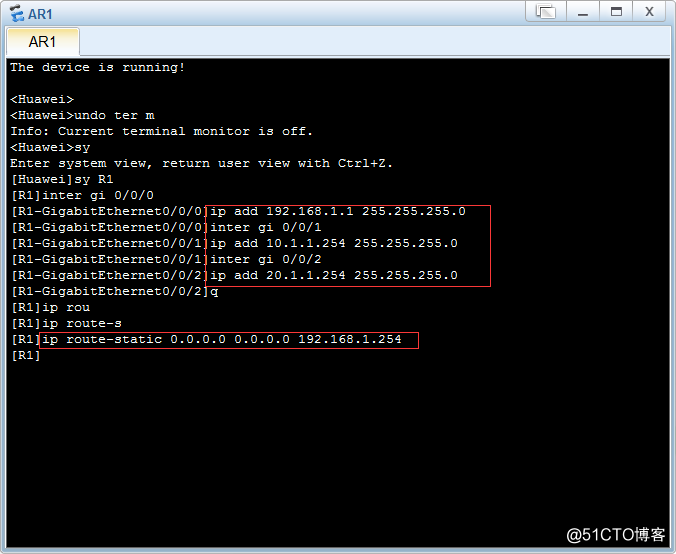

然後配置R1,使得client1和server1與外部網絡互通;

配置R1三個接口的IP,靜態默認路由

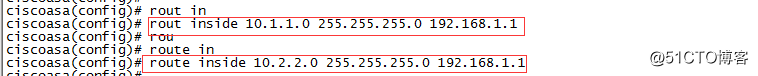

在ASA上配置route:

驗證一下:因為inside的安全級別是最高的,默認可以訪問其他兩個,

接下來讓outside和DMZ可以訪問inside

ciscoasa(config)# access-list ICMP permit icmp any any 允許所有流量通過

ciscoasa(config)# access-group ICMP in inter outside 應用在outside

ciscoasa(config)# access-group ICMP in inter DMZ 應用在inside

測試:

client2 訪問server1

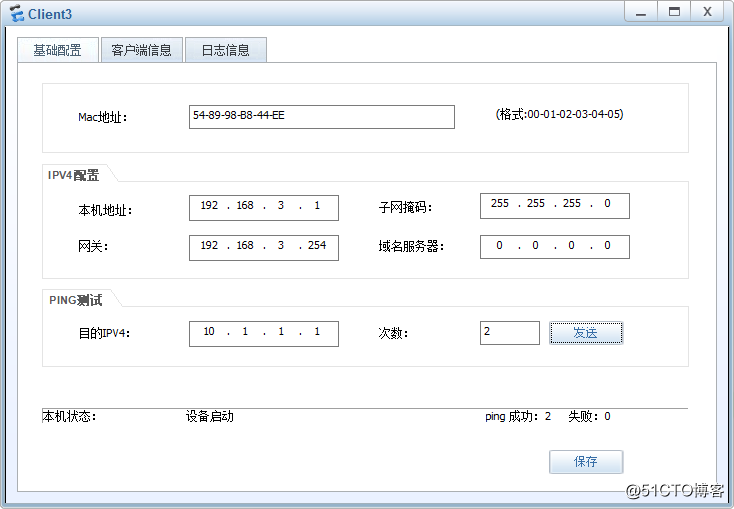

client3 ping server1:

做完之後的拓撲:

華為設備防火墻基礎