Xshell 密鑰登陸

一、

1首先在服務器上創建目錄。

mkdir /root.ssh

2.修改權限

chmod 700 /root/.ssh

3.需要關閉防火墻

setenforce 0

關於防火墻

首先查看防火墻狀態:service iptables status

永久性開啟:chkconfig iptables on

永久性關閉:chkconfig iptables off

即時生效,重啟後復原 :service iptables start 開啟

即時生效,重啟後復原 :service iptables stop 關閉

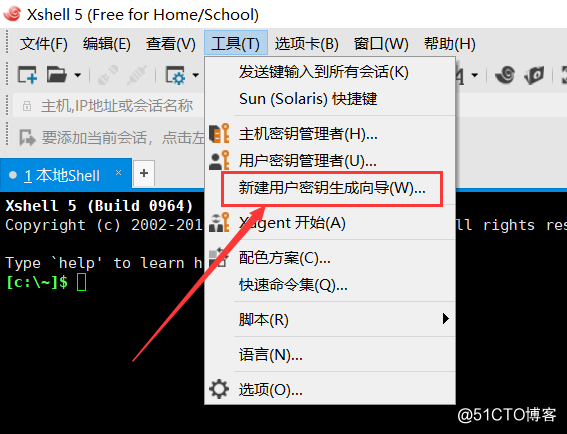

1.打開xshell 軟件

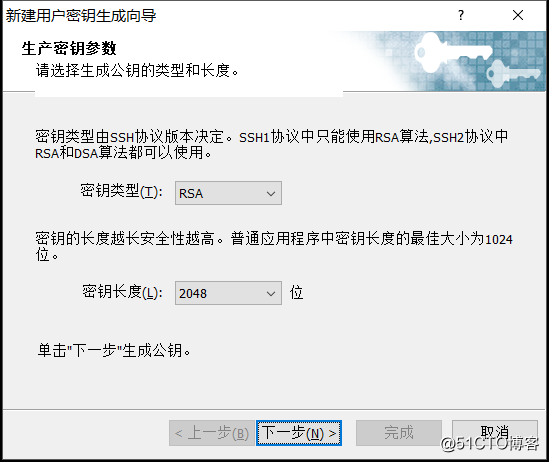

2,密鑰長度越大,生成的密鑰復雜度越大

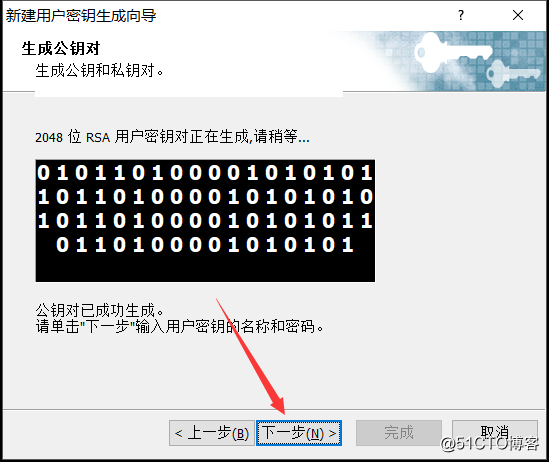

3,選擇下一步

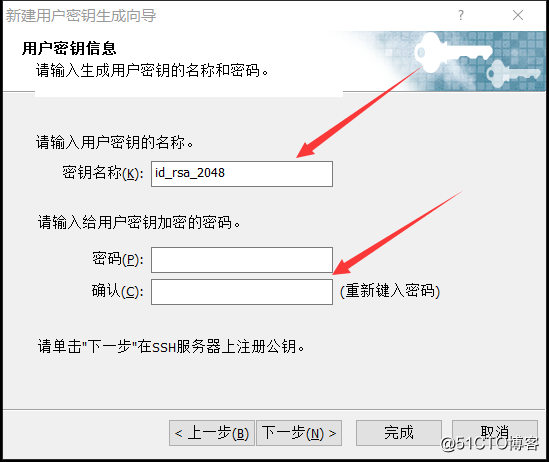

4 自定義名稱及密碼

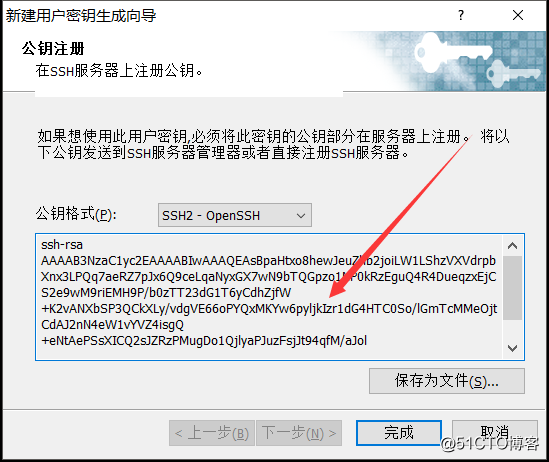

5 圖中是所示,便是公鑰。此密鑰需要保存好

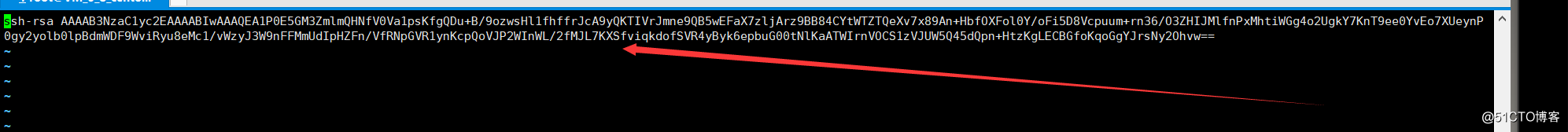

6.編輯此文件

vi /root/.ssh/authorized_keys 粘貼到此處

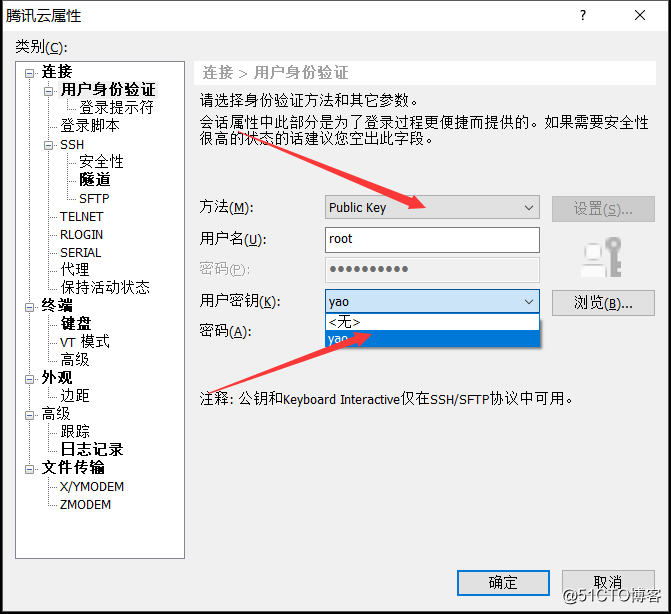

6.重新打開機器,點擊IP屬性。用戶登陸驗證方式,修改圖中標註的內容。輸入密碼,點擊確認。

7.

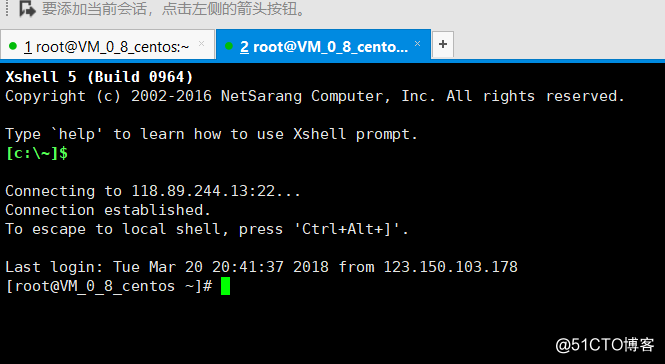

7.點擊連接,便可打開。

8.

Xshell 密鑰登陸

相關推薦

1周第3課 Linux遠程管理工具 putty xshell 密鑰登陸

linux putty xshll 密鑰登陸Linux下常用的兩類遠程管理工具:一個是基於CLI(命令行模式)ssl telnet,另一個是基於GUI(圖形用戶界面模式)的VNC。常用的命令行工具有:Putty、SecureCRT、WinSCP、xshell 今天主要講解Putty、xshell這兩種安裝使

putty和xshell密鑰登陸

權限 ces putty -a 規則 重啟 配置 安全 兩種 所謂密鑰就是私鑰放在自己電腦上,公鑰放在主機上,可以通過私鑰的方式去連接,安全性更高。mkdir /root/。ssh 在root裏面創建。ssh這個目錄,因為加。就可以隱藏目錄所以ls /root/是查看不到這

Xshell 密鑰登陸

Xshell密鑰:公鑰放於服務器,私鑰放於客戶端,兩者之間配對成功之後,則可認證成功。一、1首先在服務器上創建目錄。mkdir /root.ssh2.修改權限 chmod 700 /root/.ssh3.需要關閉防火墻setenforce 0 關於防火墻首先查看防火墻狀態:service

Xshell密鑰認證

xshell 密鑰認證 linuxXshell密鑰認證SSH服務支持一種安全認證機制,即密鑰認證。所謂的密鑰認證,實際上是使用一對加密字符串,一個稱為公鑰(publickey), 任何人都可以看到其內容,用於加密;另一個稱為密鑰(privatekey),只有擁有者才能看到,用於解密。通過公鑰加密過的密文使用

xshell密鑰登錄

xshell密鑰方式登錄xshell密鑰連接跟putty密鑰連接的原理一樣,步驟不同。首先生成公鑰:點菜單欄:工具--新建用戶密鑰生成向導--直接點下一步--公鑰生成再下一步--輸入用戶密鑰加密密碼--保存復制公鑰--完成選中剛剛的名字關閉。註意:vim /root/.ssh/authorized_keys後

使用xshell密鑰對方式連接linux主機

xshell linux 密鑰對 大多的運維人員的習慣,是在xshell或者putty上使用密碼的方式去連接服務器,在這些第三方工具中,也可以支持密鑰對的方式連接服務器,話不多說、直接上圖,具體步驟如何:首先打開xshell工具生成密鑰對(我得環境以xshell4為例),點擊工具,選擇新建用戶密鑰

OPENWRT中SSH免密鑰登陸(具體步驟)

文件 登陸 如果 roo article 能夠 -m zed track 通過使用ssh-keygen生成公鑰,在兩臺機器之間互相建立新人通道極客。 如果本地機器是client,遠程機器為server。 1、使用ssh-keygen生成rsa k

linux密鑰登陸

對稱加密 輸入 id_rsa git auth onf pub 成了 name 使用秘鑰登錄 1.生成秘鑰 ssh-keygen -t [rsa|dsa] 可以選擇非對稱加密的算法 將會生成密鑰文件和私鑰文件 id_rsa, id_rsa.pub

Linux虛擬機之間實現密鑰登陸

server2 狀態 主機名 log 創建 操作 之間 blog mea Server1與Server2在同一虛擬網絡當中,在Server2中使用Server1的Hostname連接Server1,並且無需密碼認證。 Server1, Hostname:

SSH免密鑰登陸

兩個 font pad 密鑰登陸 ron 私鑰 keygen mon root local ipaddress:10.47.39.7;remote ipaddress:10.47.39.8 1、生成公鑰和私鑰 [root@local ~]# ssh-keygen -t rs

ssh的配置,ssh打開密鑰登陸,關閉密碼登陸。

服務器端 方式 nor 請求 日誌類 ava 拒絕 p地址 消息 剛裝玩fedora,那麽我們就以fedora為例來說一下怎麽配置: 1、先確認是否已安裝ssh服務: [root@localhost ~]# rpm -qa | grep openssh-server

shell 練習 (免密鑰登陸腳本)

multicast gen cap ifconfig broadcast packet keys shel lin #!/bin/bashremote_ip=$1 if [ ! -n "$1" ] ;then echo "please usage ./wit

Linux20180530 Putty xshell 密鑰認證

xshell putty 密鑰登陸5月30日任務1.9 使用PuTTY遠程連接Linux1.10 使用xshell連接Linux1.11 PuTTY密鑰認證1.12 xshell密鑰認證上一節說到的給系統設定一個靜態ip的目的是可以遠程訪問。那遠程訪問的話就需要遠程訪問的工具了。這裏介紹兩個工具,一個是put

CentOS 7.x 通過密鑰登陸SSH

ati word ica systemctl system ace root space -h 1、建立密鑰對 [root@samba-server~]$ ssh-keygen 2、在服務器上安裝公鑰 [root@samba-server ~]$ cd .ssh [root

xshell密鑰

服務器 src 身份認證 mar dir 在服務器 sha fff tar 在xshell中,點擊上方的“工具”,選擇“新建用戶密鑰生成向導” 公鑰生成後,點擊“下一步” 設置密鑰名稱及密鑰密碼下一步 復制並保存公鑰復制公鑰為之後做準備。點擊“完成” 在服務器中配置

Linux 配置SSH 無密鑰登陸

私鑰 遠程登陸 連續 字符串 進行 每次 -i lin nbsp 根據SSH 協議,每次登陸必須輸入密碼,比較麻煩,SSH還提供了公鑰登陸,可以省去輸入密碼的步驟。 公鑰登陸:用戶將自己的公鑰存儲在遠程主機上,登陸的時候,遠程主機會向用戶發送一串隨機字符串,用戶用自己的私

putty、Xshell遠程連接Linux以及密鑰認證

putty、xshell、linux、密鑰認證一、遠程登錄註:首先要保證虛擬機和主機之間可以互相ping通,如果不能ping通則後續工作無法進行。1、putty遠程登錄先在一個putty軟件組putty.zip(包含putty、puttygen等)--># ifconfig 查詢自己的IP-->打

用xshell連linux &putty密鑰認證

linux 程序 認證 密碼 鍵盤 xshell中的工具-選項-鍵盤和鼠標做如下更改,可以右鍵直接粘貼選中內容putty密鑰:點擊開始-putty-putTTYgen程序,單擊Generate,註意鼠標要一直的動,生成密鑰對。可以設置密碼生成私鑰在linux上進行下列操作mkdir /ro

Xshell配置密鑰公鑰(Public key)與私鑰(Private Key)登錄

afa shell使用 認證方式 osx cti keyword 上傳 b2c box ssh登錄提供兩種認證方式:口令(密碼)認證方式和密鑰認證方式。其中口令(密碼)認證方式是我們最常用的一種,這裏介紹密鑰認證方式登錄到linux/unix的方法。 使用密鑰登錄分為3步:

xshell的密鑰認證

xshell的密鑰認證xshell的密鑰認證保障用戶密碼安全,難以破解。1、2、默認下一步3、默認下一步4、輸入密鑰的名稱和密碼講密鑰復制到/root/.ssh/authorized_keys中chmod 700 -R /root/.ssh/#關閉selinuxsetenforce 05、已經生產,然後關閉即