信息收集之DNS信息收集 -- fierce

阿新 • • 發佈:2018-04-21

fierce dns信息收集 目錄

- 工具描述

- 參數解釋

- 爆破子域名

- 自定義字典爆破子域名

- 反查指定範圍的IP段

- 反查指定域名附近的IP段

- 反查指定域名所在的C段IP

- 掃描優化:自定義超時時間、多線程

工具描述

Fierce是一款IP、域名互查的DNS工具,可進行域傳送漏洞檢測、字典爆破子域名、反查IP段、反查指定域名上下一段IP,屬於一款半輕量級的多線程信息收集用具。Fierce可嘗試建立HTTP連接以確定子域名是否存在,此功能為非輕量級功能,所以,定義為半輕量級。

參數解釋

# fierce (C) Copywrite 2006,2007 - By RSnake at http://ha.ckers.org/fierce/ # 使用命令: fierce [-dns example.com] [OPTIONS] Options: -connect [header.txt] 對非RFC1918地址進行HTTP連接(耗時長、流量大),默認返回服務器的響應頭部。可通過文件指定HTTP請求頭的Host信息,如:fierce -dns example.com -connect headers.txt -delay <number> 指定兩次查詢之間的時間間隔 -dns <domain> 指定查詢的域名 -dnsfile <dnsfile.txt> 用文件指定反向查詢的DNS服務器列表 -dnsserver <dnsserver> 指定用來初始化SOA查詢的DNS服務器。(僅用於出初始化,後續查詢將使用目標的DNS服務器) -file <domain.txt> 將結果輸出至文件 -fulloutput 與-connect結合,輸出服務器返回的所有信息 -help 打印幫助信息 -nopattern 不適用搜索模式查找主機。(此參數暫時沒有用明白) -range <1.1.1.1/24> 對內部IP範圍做IP反查(此參數尚未用明白)。必須與dnsserver參數配合,指定內部DNS服務器,如: fierce -range 111.222.333.0-255 -dnsserver ns1.example.com -search <Search list> 指定其他的域,在其他的域內進行查找(此參數沒有用明白),如: fierce -dns examplecompany.com -search corpcompany,blahcompany -tcptimeout <number> 指定查詢的超時時間 -threads [number] 指定掃描的線程數,默認單線程 -traverse [number] 指定掃描的上下IP範圍,默認掃描上下5各個。 -version 打印fierce版本 -wide 掃描入口IP地址的C段。產生大流量、會收集到更多信息. -wordlist <sub.txt> 使用指定的字典進行子域名爆破 # [] 內的數據為可選數據、<> 內為必選數據

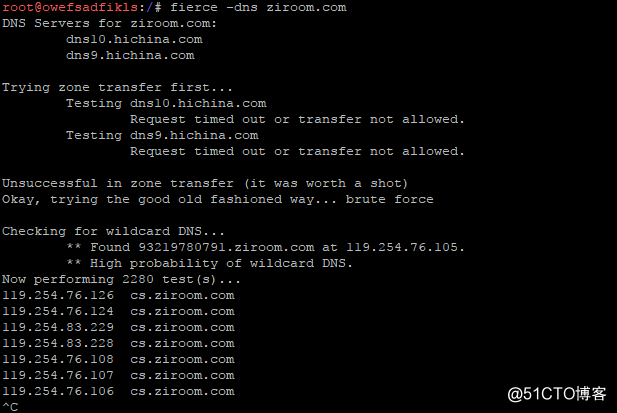

爆破子域名

# 通過dns參數指定待掃描的域名

root@owefsadfikls:/# fierce -dns ziroom.com

# fierce依次獲取指定域的DNS服務器、檢查DNS區域傳送漏洞、檢查是否有泛域名解析、用字典爆破子域名,如下圖

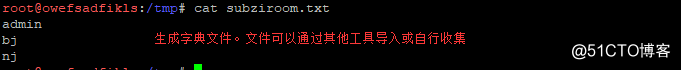

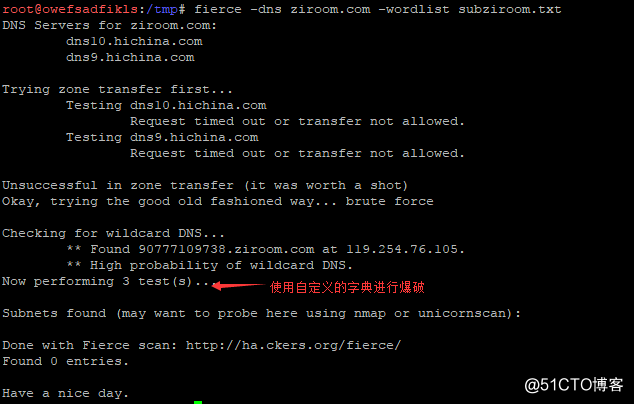

自定義字典爆破子域名

# 通過wordlist指定字典

# 字典文件內為域名的前綴,如:admin.ziroom.com的前綴為admin

root@owefsadfikls:/tmp# fierce -dns ziroom.com -wordlist subziroom.txt

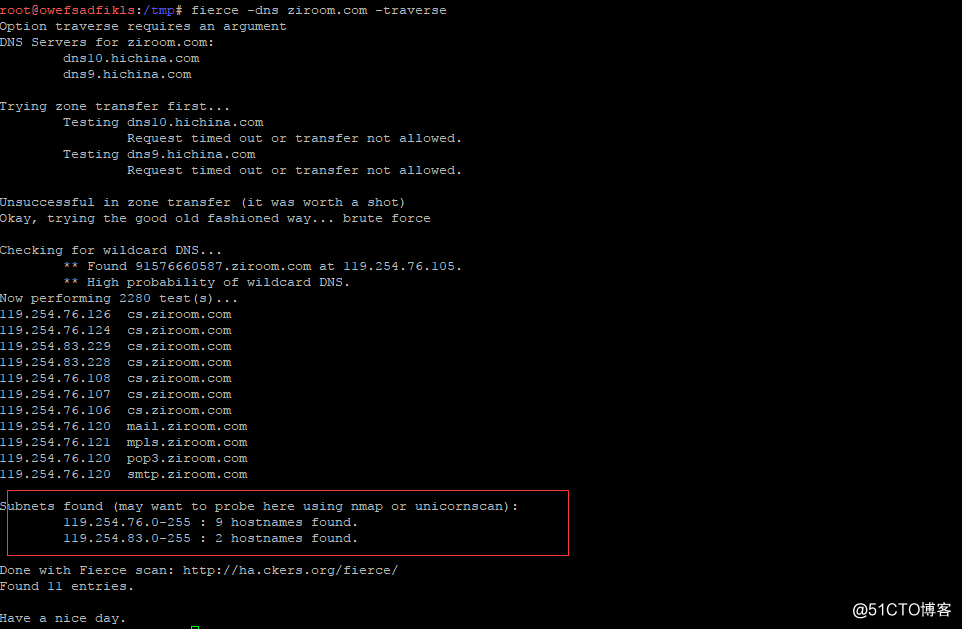

反查指定域名附近的IP段

# 通過traverse來掃描指定域名的IP範圍 root@owefsadfikls:/tmp# fierce -dns ziroom.com -traverse

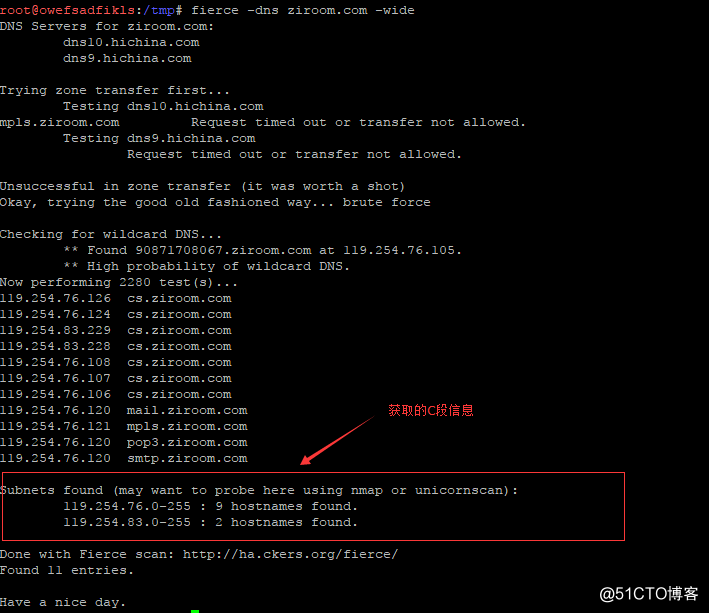

反查指定域名所在的C段

# 通過wide查詢值當域名所在C段的主機名信息

root@owefsadfikls:/tmp# fierce -dns ziroom.com -wide

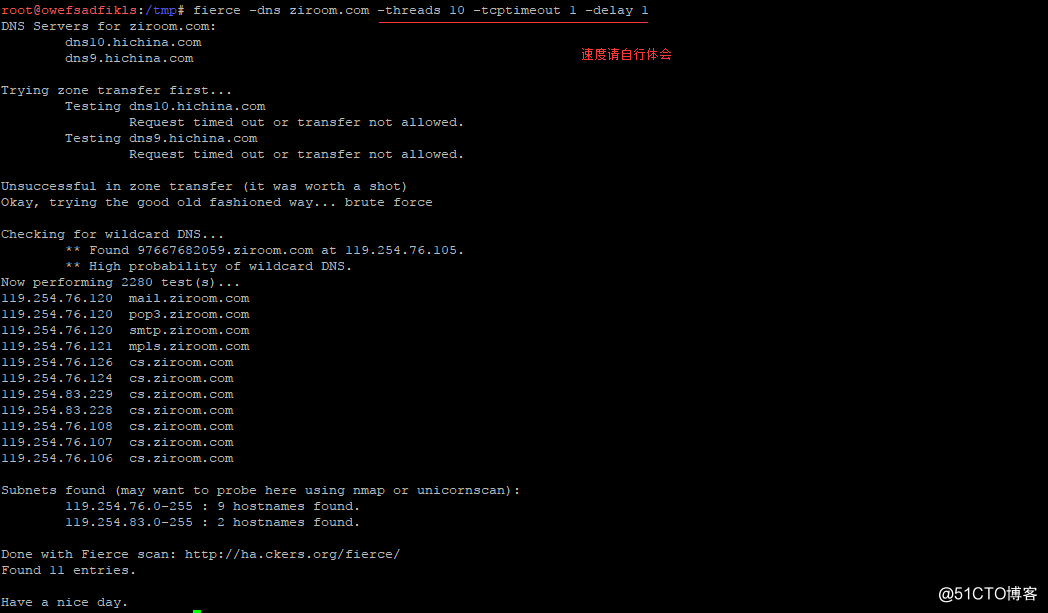

掃描優化:多線程、自定義超時時間

# 通過threads、tcptimeout、delay三個參數可以進行掃描調優。具體的參數隨不同機器、網絡狀況而不同

信息收集之DNS信息收集 -- fierce