Kali滲透測試2-抓包/DNS工具

阿新 • • 發佈:2018-04-30

abd trace 數據 CP str 2-2 rec actual ali

轉載請註明出處。

TCPDUMP:命令行網絡抓包工具

tcpdump -h

tcpdump version 4.9.2

libpcap version 1.8.1

OpenSSL 1.1.0h 27 Mar 2018

Usage: tcpdump [-aAbdDefhHIJKlLnNOpqStuUvxX#] [ -B size ] [ -c count ]

[ -C file_size ] [ -E algo:secret ] [ -F file ] [ -G seconds ]

[ -i interface ] [ -j tstamptype ] [ -M secret ] [ --number ]

[ -Q in|out|inout ]

[ -r file ] [ -s snaplen ] [ --time-stamp-precision precision ]

[ --immediate-mode ] [ -T type ] [ --version ] [ -V file ]

[ -w file ] [ -W filecount ] [ -y datalinktype ] [ -z postrotate-command ]

[ -Z user ] [ expression ]

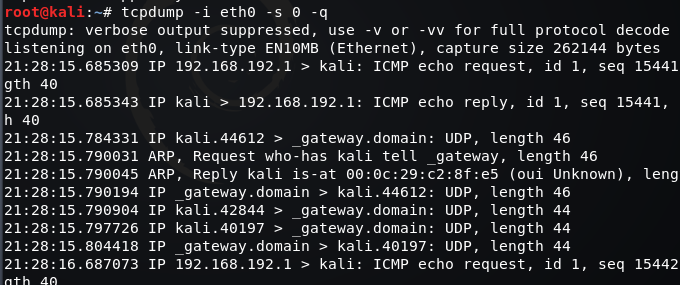

tcpdump -i eth0 -s 0 -q

抓包選項

-i 指定抓包的接口 即網卡

-s 設置tcpdump的數據包抓取長度 0:有多少抓多少

-c 指定要抓取的包數量

-c 指定抓取的包數量

-w 抓取信息寫入到文件

-P:指定抓取的包是流入還是流出 值為"in"、"out"和"inout" 默認為"inout"

port 指定端口 port 80 / tcp port 22

輸出選項

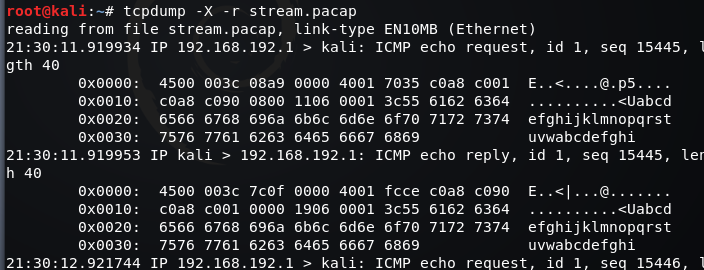

-X /-XX 輸出包的頭部數據,會以16進制和ASCII兩種方式同時輸出

-e 輸出數據鏈路層頭部信息

-q 快速打印輸出 信息較少

-n 對地址以數字方式顯式,否則顯式為主機名

-v / -vv 產生詳細輸出

-r 讀取抓包信息文件

-D 列出可用於抓包的接口

src host 192.168.168.152 只顯示該來源IP地址信息

dst host 192.168.168.1 只顯示該目標IP地址信息

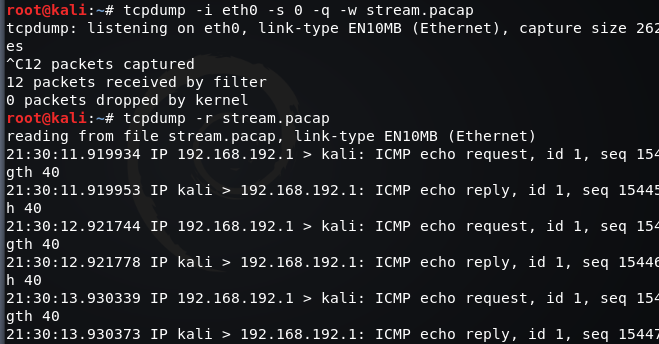

tcpdump -i eth0 -s 0 -q -w stream.pacap

tcpdump -r stream.pacap

tcpdump -X -r stream.pacap

高級篩選

tcpdump -A -n ‘TCP[13]=24‘ -r stream.pacap

顯示[TCP包頭字節索引為13 轉換為十進制值為24]的信息

tcp[13]=24 即tcp的flag:ack、psh被置為1 開始傳輸數據

nslookup:域名查詢

nslookup http://baidu.com

nslookup -qt=mx http://baidu.com 8.8.8.8

# -qt 指定查詢的類型 :mx郵箱服務器 A 主機記錄 PTR 反向記錄 any 所有記錄

# 8.8.8.8 指定域名解析服務器

Dig:域名查詢

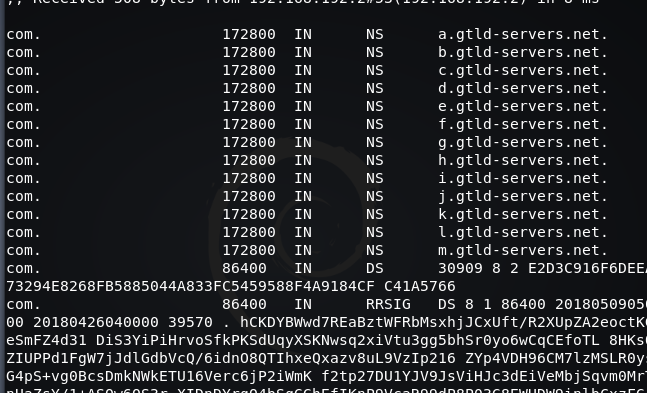

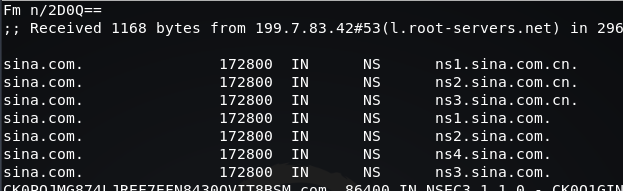

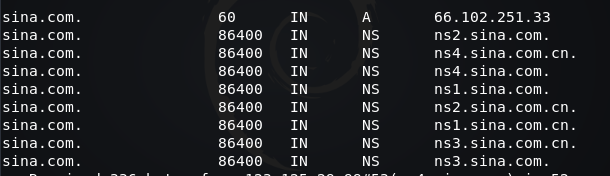

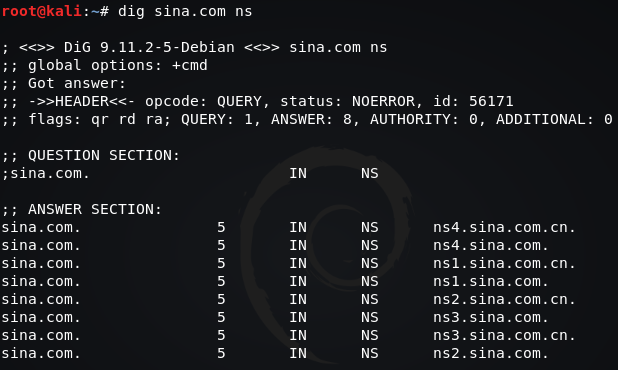

dig sina.com any @8.8.8.8

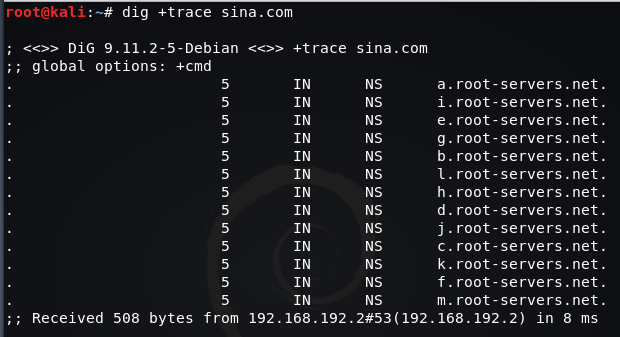

dig +trace sina.com #域名追蹤

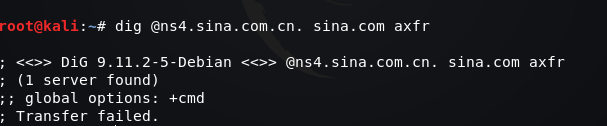

dig區域傳輸查詢 axfr:獲得域名服務器所有主機記錄

#sina域名服務器拒絕查詢

host -T -l sina.com s4.sina.com.cn #區域查詢

DNS字典破解:利用字典獲得可能存在的主機記錄

dnsdict6 -d4 -t 16 -x sina.com

whois baidu.com#查詢域名註冊信息

未完持續..

Kali滲透測試2-抓包/DNS工具