基本ACL和高級ACL工作原理

阿新 • • 發佈:2018-05-16

ACL

ACL:訪問控制列表,應用在路由器接口的指令列表(規則)

即告訴路由器那些允許哪些數據出入,拒絕哪些數據出入。

ACL工作原理:

ACL使用網絡流量控制(過濾)技術,在路由器上讀取網絡層和傳輸層的報頭信息。

(源IP 目標IP 源端口 目標端口),通過執行ACL定義的訪問規則,進行數據流量控制和過濾,

達到網絡訪問控制的目的。 當一個acl中有多個rule 的話,按照RULE 的編號執行,

如有沖突,標號小的rule 命令有效。(華為設備默認允許所有ACL條目,思科拒絕所有)

ACL分類:常用的兩種分類分別為基礎ACL和高級ACL

基礎ACL:標準ACL值檢查數據包的源地址(200-2999)思科(1-99)

高級ACL:擴展ACL既檢查數據包的源地址,也檢查數據包的目的地址,

同時還可以檢查數據包的特定協議類型,端口號等。(300-3999)。思科(100-199)

當我們使用一個 ACL 條目同時匹配多個地址的時候:

1. 確定多個地址的“公共部分”

a) 相同部分直接寫

b) 不同部位 變成0

2. 確定與公共部分所對應的(通配符)

通配符與公共IP地址中不變的位對應的位置 寫0

通配符與公共IP地址中變化的位對應的位置 寫1

3. 例:綜合部:192.168.1.0/24 ------> 192.168.2.1/24 設置1.0網段內,只有1 3 5 7 四個ip

可以訪問2.0 網段。(計算出 1 3 5 7 四臺機器的ip和通配符。)

192.168.1.1/24 --- NO 192.168.1.1 0000 0001

192.168.1.2/24

192.168.1.3/24 --- NO 192.168.1.3 0000 0011

192.168.1.4/24

192.168.1.5/24 --- NO 192.168.1.5 0000 0101

192.168.1.6/24

192.168.1.7/24 --- NO 192.168.1.7 0000 0111

192.168.1.8/24 公共部分: 192.168.1. 00000XX1 192.168.1.1

即 192.168.1.1 0.0.0.6

華為高級ACL配置:

實驗目的

1)允許Client1訪問Server1的Web服務

2)禁止Client1訪問Server1的其它服務

3)允許Client1訪問網絡192.168.2.0/24

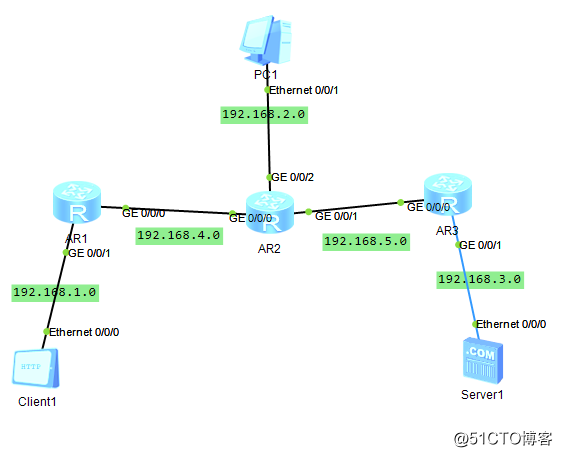

實驗準備:如圖

客戶端,pc機,服務器分別屬於1.0 2.0 3.0 網段

配置IP,RIP,實現網絡互通

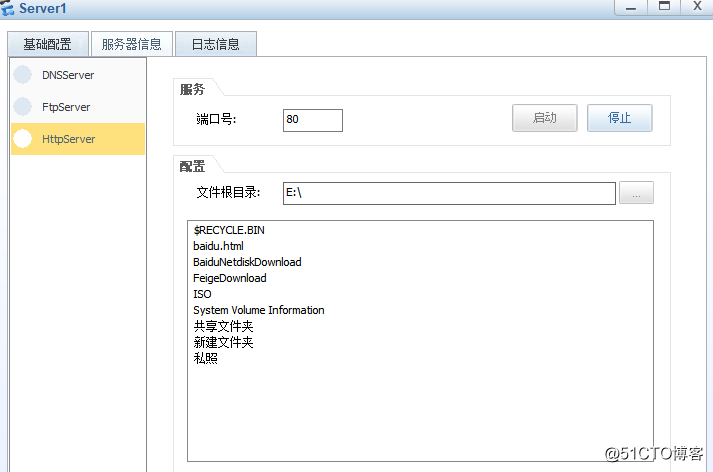

配置服務器web服務

實驗步驟:

首先主機,路由器各端口配置IP地址,

其次配置RIP,實現全網互通

[R1]rip

[R1-rip-1]version 2

[R1-rip-1]network 192.168.1.0

[R1-rip-1]network 192.168.4.0

[R2]rip [R2-rip-1]version 2 [R2-rip-1]network 192.168.4.0 [R2-rip-1]network 192.168.5.0 [R2-rip-1]network 192.168.2.0 [R1]acl 3000 [R1-acl-adv-3000]rule 20 permit ip source 192.168.1.1 0 destination 192.168.2.0 0.0.0.255 R1中創建ACL 3000,設置允許訪問192.168.2.0 網絡。 [R3]rip [R3-rip-1]version 2 [R3-rip-1]network 192.168.5.0 [R3-rip-1]network 192.168.3.0 [R3]acl 3000 [R3-acl-adv-3000]rule 10 permit tcp source 192.168.1.1 0 destination 192.168.3.10 destination-port eq 80 設置允許客戶端訪問服務器WEB服務 [R3-acl-adv-3000]rule 20 deny ip source 192.168.1.1 0 destination 192.168.3.1 0 禁止客戶端訪問服務器的其他服務 如ping [R3-GigabitEthernet0/0/0]traffic-filter inbound acl 3000 在服務器開啟web服務:

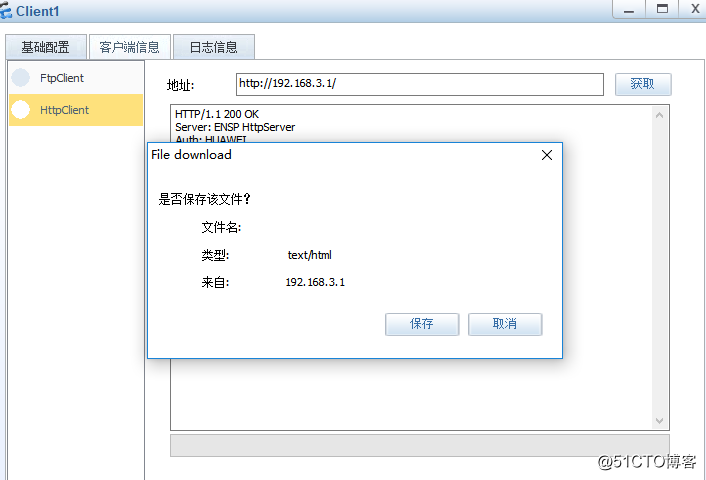

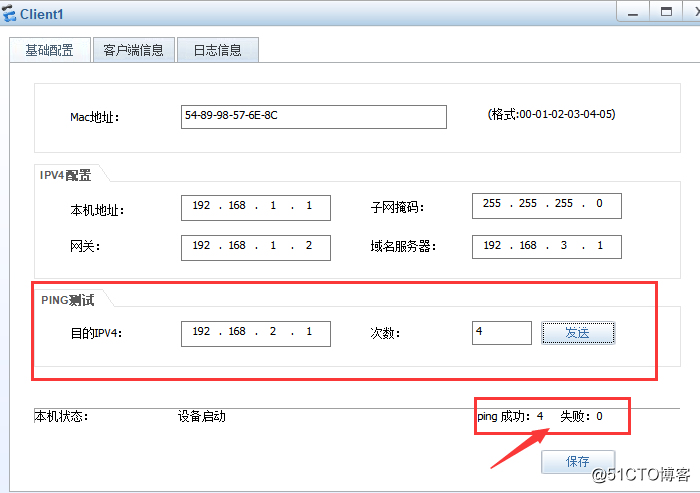

#實驗驗證:

(1).驗證客戶端1訪問服務器的WEB服務。

(2).禁止客戶端訪問服務器的其他服務如ping:

(3).允許客戶端訪問網絡192.168.2.0/24

基本ACL和高級ACL工作原理