雲時代,雲服務商如何進行黑產防禦?

圖為 金山雲安全技術總監李鳴雷

今天為大家簡單分享一下雲時代雲服務商面臨的黑產問題,以及我們的一些經驗和積累。

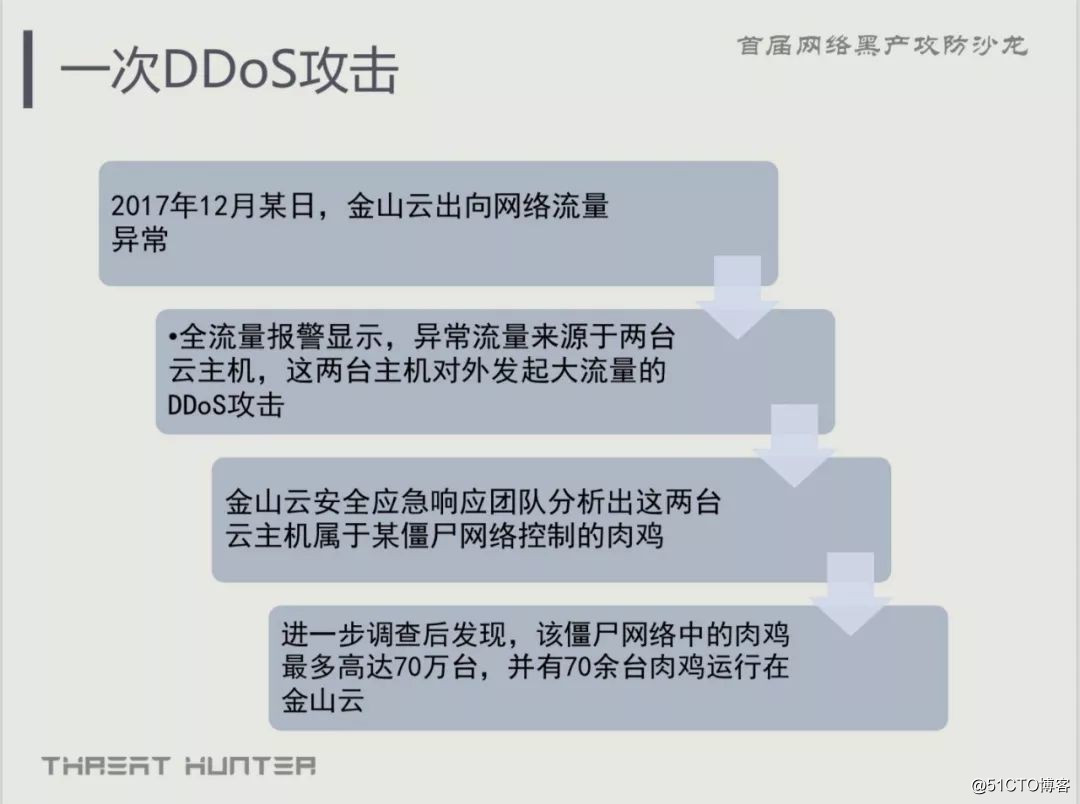

在分享開始之前,我先從我們發現的一次DDoS×××的故事說起。

去年12月19日,我們的兩臺雲主機出現了一次大的網絡流量異常。我們發現這兩臺雲主機對外發起了DDoS×××,然後我們的應急團隊立即進行了應急響應工作。

首先把這兩臺雲主機隔離出來,然後通過技術手段獲取樣本,並對樣本進行了逆向分析。接著從這個樣本的.CC域名控制,到通過威脅情報進行了逆向的分析工作,發現這個僵屍網絡確實比較大。

我們對這個僵屍網絡進行了以下分析:

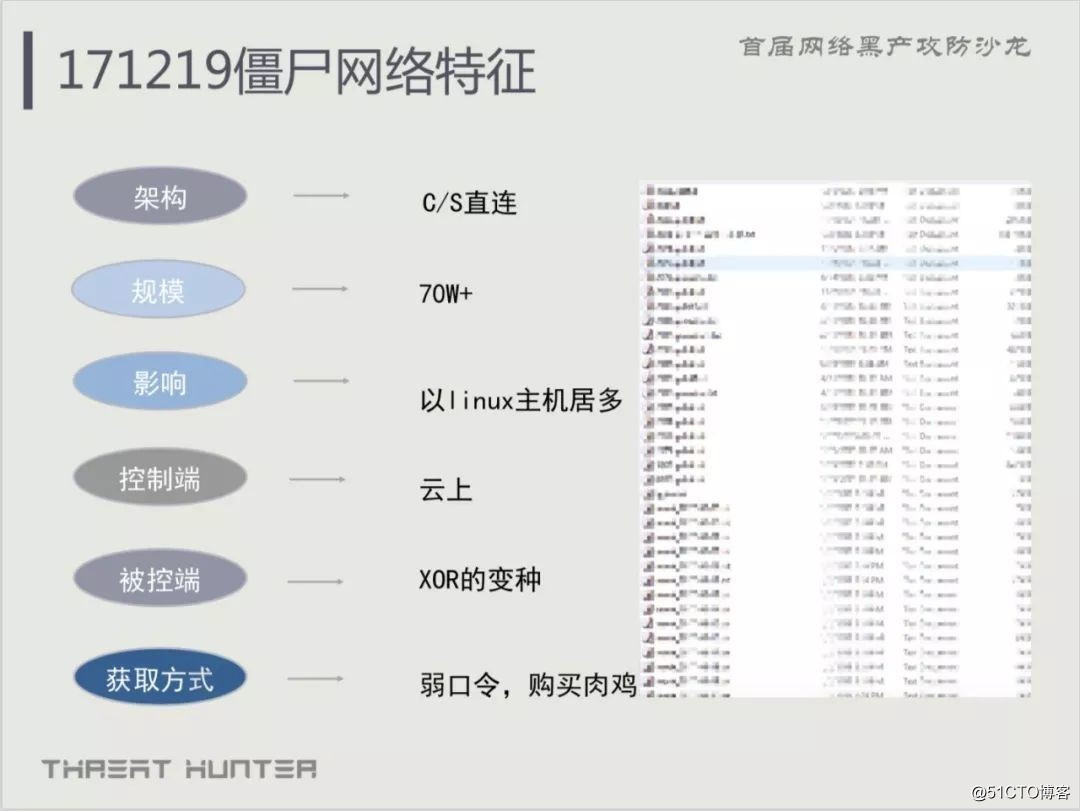

從僵屍網絡的架構上來看,相對於P2P的×××方式,這些僵屍網絡並沒有特別出彩的地方,這取決於一個普通的C/S直連的方式。它通過C/S直連的加密協議,直接連到這個控制端,再經過多重的跳轉。在雲時代,不光是通過C/S直連的方式,還有通過DNS隧道傳遞數據的方式來對控制端進行連接,這種規模還是相當大的。

而被控端是一個比較常見的方式。僵屍網絡獲取的主要方式是通過弱口令和一些常見的漏洞,還有的是通過購買雲主機來獲得。另外就是利用我們的雲計算把控制端放在我們的雲上,通過雲上的設備來進行如IP的變換、域名的變換等操作來隱藏真實的客戶端。

雲時代,僵屍網絡有哪些新特點?

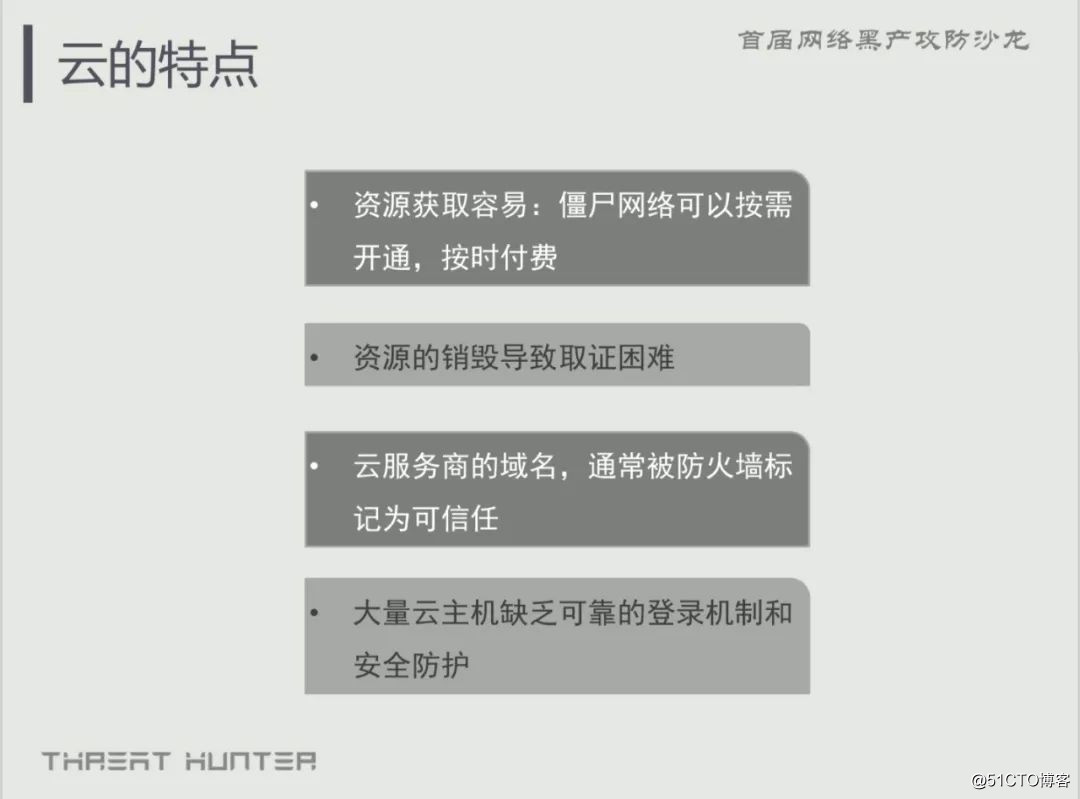

1、 雲的資源獲取容易

雲的資源獲取容易,僵屍網絡可以按需開通,按時付費。比如可以自己買一臺雲的資源,而且這些雲主機缺乏監管,在雲上的價格很低,可以按月來開通。相比傳統的方式,在成本上對僵屍網絡的擁有者是很大程度的降低。這實際上是大部分的僵屍網絡利用了雲的可擴展性。

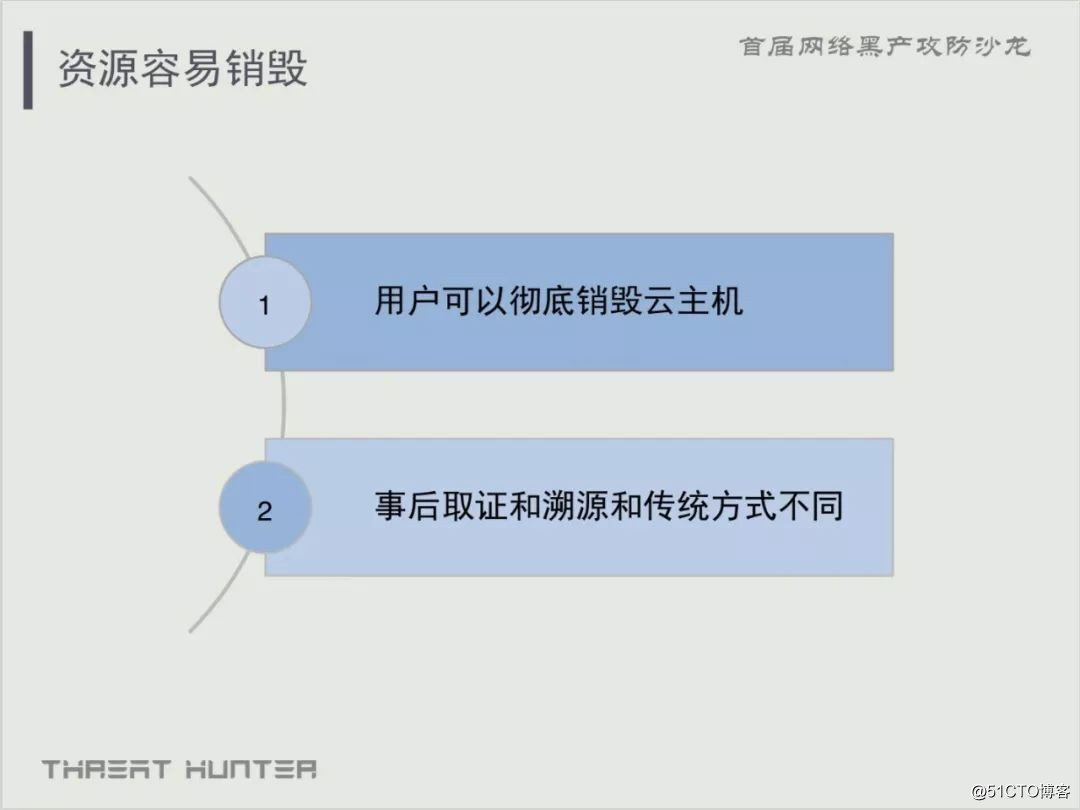

2、 資源容易銷毀

資源的銷毀會導致取證困難。傳統的IPC,物理機是不能銷毀的,但在雲服務裏用戶可以徹底撤銷雲主機。現在公安部也在制定關於雲端取證的標準和規定,目的也是為了讓運營商可以保留足夠的取證的證據。另外,事後取證、溯源和傳統的方式不同,也增強了查殺和防禦的難度。

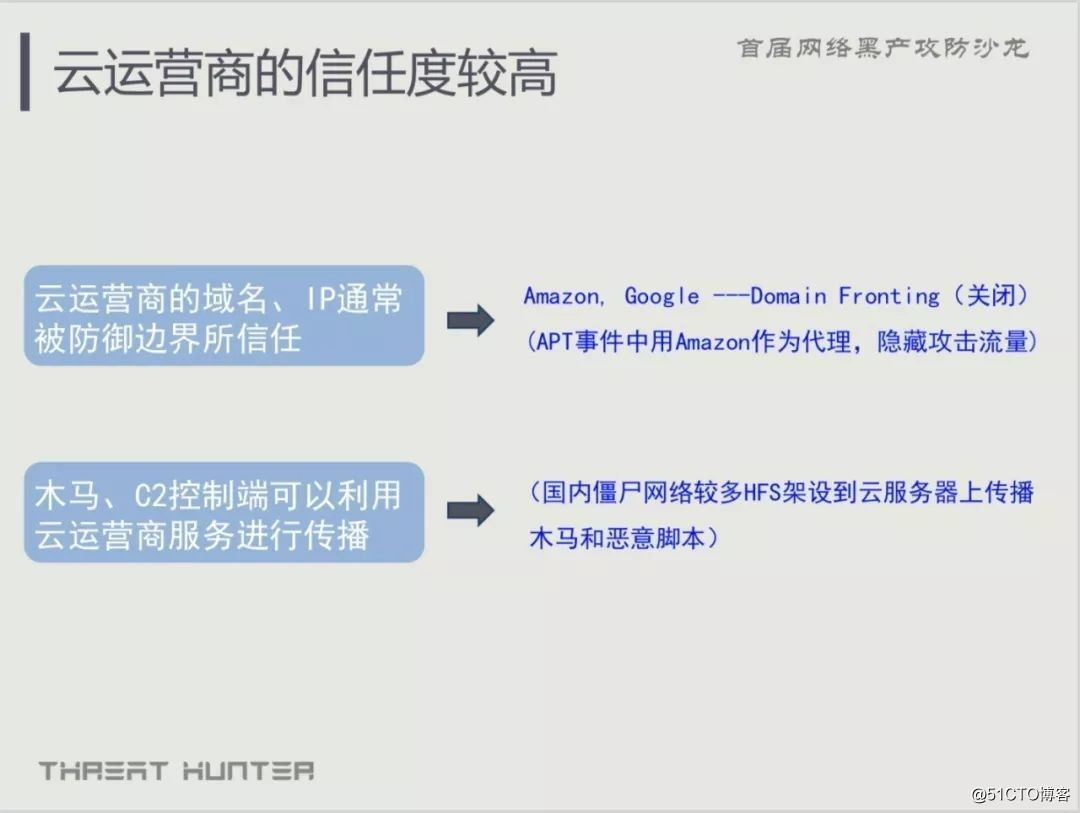

3、 雲服務商信任度較高

雲服務商的域名通常被防火墻或者各種安全策略標記為可信任。如果把惡意軟件,或者是控制端放在雲上的話,很有可能被對方的防火墻給放掉。這也是雲服務商面臨的一個新的問題。像×××的控制,他們會利用雲服務商的主機來制作、生成和分發這種×××。當然,對於雲服務商來說,我們也會對我們的服務進行樣本掃描和檢測,來發現這種大量傳播的惡意×××和腳本。

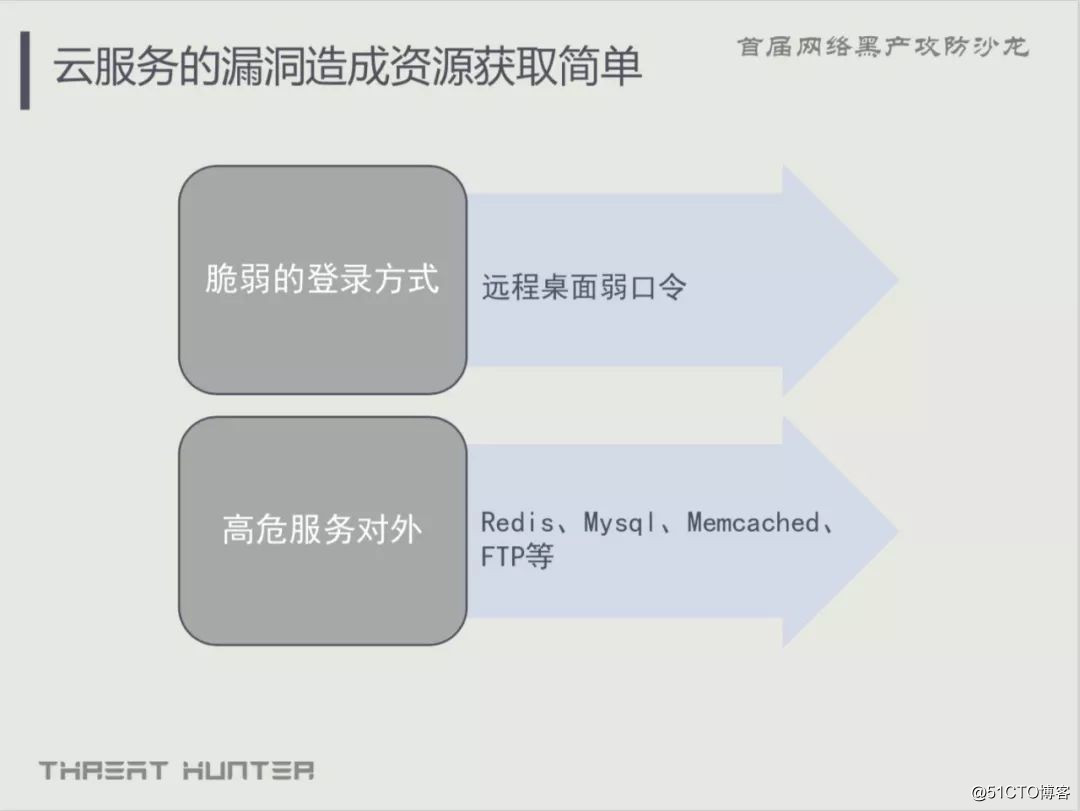

4、 雲服務的漏洞造成資源獲取簡單

雲主機缺乏可靠的登錄機制和安全防護,導致×××容易獲取到資源。用戶從傳統的服務器遷移到雲上來,因為各個雲的安全水平是不一樣的,它能提供給用戶的安全基線也是不一樣的。所以如果用戶不了解雲防護或者雲安全的邊界,可能會采用弱口令等方式登錄,造成登錄方式脆弱。另外,用戶還可能暴露一些高危端口。那麽,×××會利用這種漏洞和錯誤的配置來批量***用戶的主機。所以雲服務商和用戶必須共同努力提升自己服務的安全基線,來增強×××獲取資源的難度。

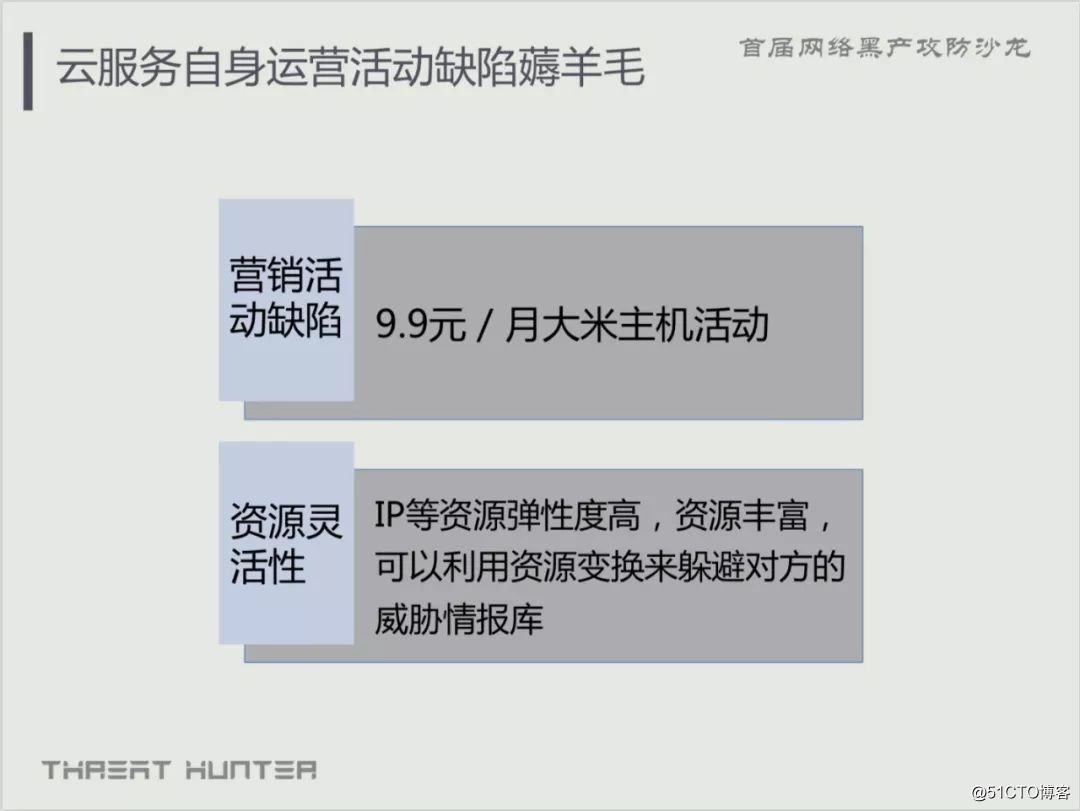

5、 雲服務自身運營活動缺陷被薅羊毛

雲資源的獲取可以通過漏洞的方式來非法獲取,還有一種是雲服務自身的運營活動導致被薅羊毛。比如說我們金山雲去年做了一個每月9.9元的大米主機活動,這個活動毫無意外地會招來羊毛黨的覬覦。

當天的活動,我們投放的雲主機大概有95%被羊毛黨薅走,如被羊毛黨用來進行DDoS×××、刷票、刷別人的主機,甚至還有掛機的。我們的安全部門對這個活動進行了詳查,發現註冊了金山雲渠道的電話號碼大部分都在打碼平臺上。然後我們和威脅獵人合作,通過×××檢測,在註冊環節進行嚴格實名制的檢查,雲主機得到了正確的防護。這個事件其實就是雲服務器自身的運營缺陷給僵屍網絡的持有者提供了便利。

面對新的問題,雲服務商可以做些什麽?

我總結了兩種應對方式:一種是被動的方式,一種是主動的方式。

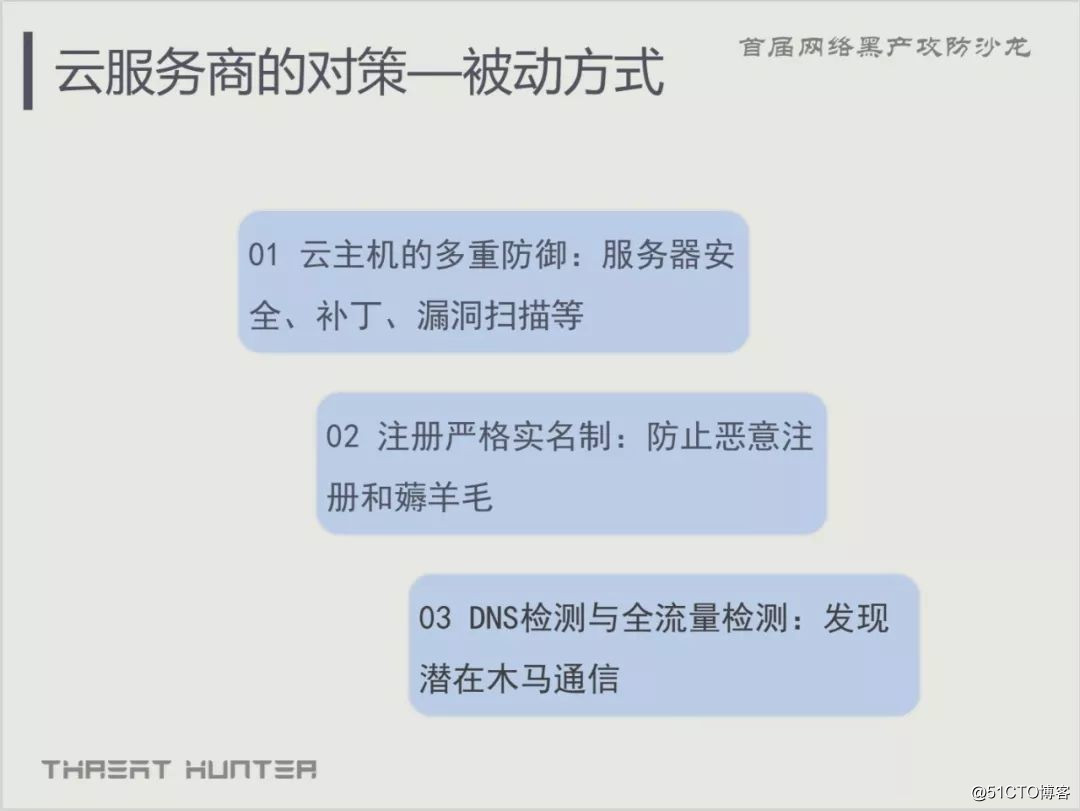

1、 雲服務商的對策——被動方式

首先是加強×××獲取資源的難度。我們會在雲主機上做多重防禦,像對服務器的安全及時做好補丁機制,加強雲主機的安全基線。當然並不是說雲主機加強安全基線就完全避免被×××抓機,但能夠提升被抓機的難度和門檻。

其次是註冊嚴格實名制,防止惡意註冊和薅羊毛。就是說我們會通過手機號、×××、銀行卡和×××的變化檢測等來提升實名制驗證,嚴格把控我們註冊的用戶都是真實的。

最後是增強我們的感知能力。比如DNS檢測與全流量檢測技術,並結合我們的威脅情報發現潛在×××通信。通過這些方式來綜合打造一個被動的防禦。

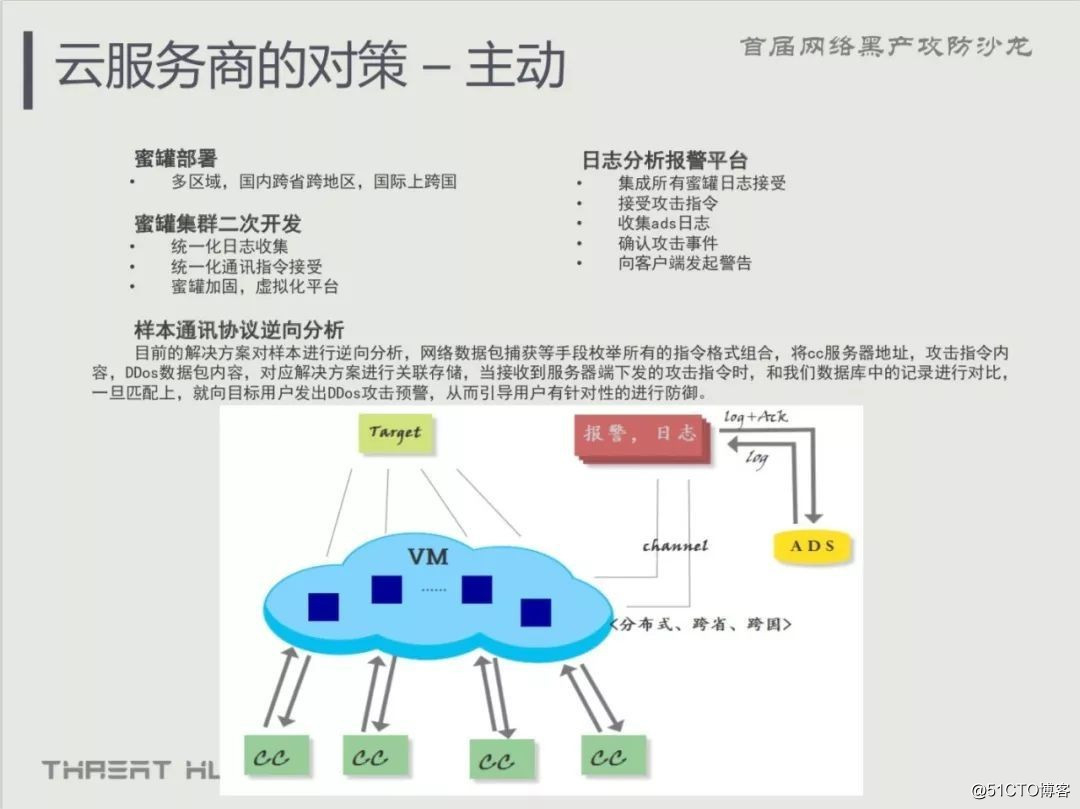

2、 雲服務商的對策——主動方式

我們在互聯網上部署了蜜罐,主要監控各種×××家族。這些蜜罐通過多區域,國內跨省跨地區,國際上跨國進行部署,可以接收×××指令,確認×××路線。如可以在DDoS×××發起前幾分鐘之內就能夠發現。DDoS從下發指令準備到×××也是需要一定的時間的。因此,主動的探測對於這種×××網絡還是很有效的。

總結來說,雖然DDoS的×××方式是一種古老的×××方式,但是在雲的時代到來的時候,我們發現×××者也在不斷的擁抱新的技術,新的變化,並利用雲資源獲取的便利性,甚至是匿名性,這些都是雲時代僵屍網絡的新的特點。所以,在新的時代,從運營商、用戶到政府監管部門,需要共同努力來提高自身服務的安全基線,才能做好防禦。我今天的分享就到這裏,謝謝大家。

雲時代,雲服務商如何進行黑產防禦?