弱口令檢測——John the Ripper

阿新 • • 發佈:2018-07-07

軟件 6.5 生成 安全 51cto all n-1 分析 用戶 在網絡環境中,過於簡單的口令是服務器面臨的最大風險,對於一個承擔安全責任的服務器管理員來說,及時找到一些弱口令帳戶是非常必要的,這樣便於采取進一步安全措施(提醒帳戶重設更安全的口令密碼)

John the Ripper 是一款開源的密碼破解工具,能夠在已知密文的情況下快速分析出明文的密碼字串,同樣也允許使用密碼字典進行暴力破解。所以通過這個工具可以檢測linux系統用戶的密碼強度

首先在官方網站(http://www.openwall.com/john/)下載好源碼包,

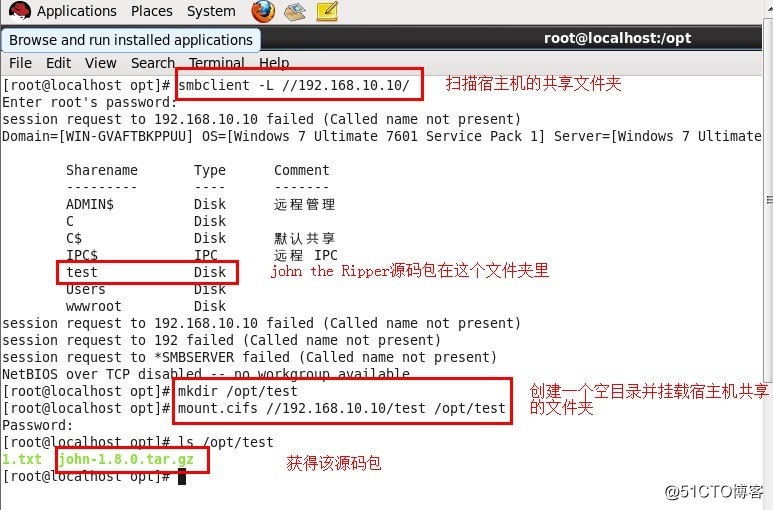

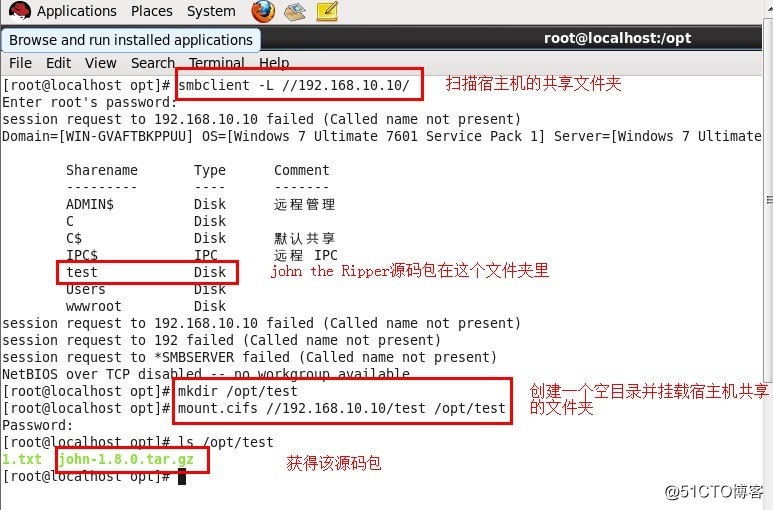

以redhat6.5系統的虛擬機為實驗對象,在宿主機上提前下載好源碼包,並通過共享文件夾獲取該軟件包

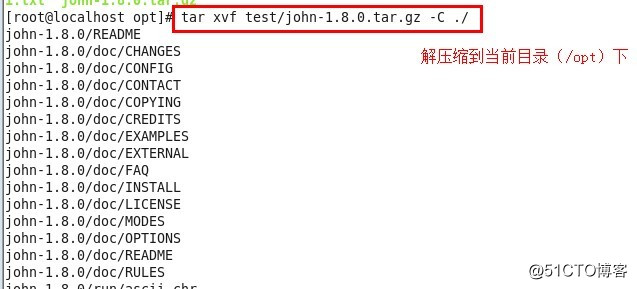

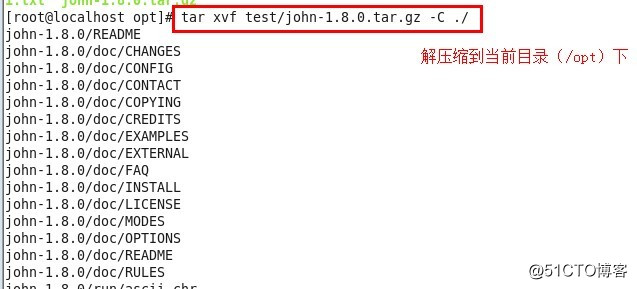

使用tar xvf john-1.8.0.tar.gz -C ./ 命令將源碼壓縮包解壓到當前目錄(/opt)下,

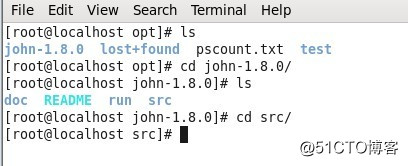

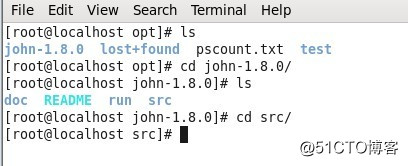

切換到john-1.8.0目錄裏,可以看到手冊文檔(doc),運行程序(run),源碼文件(src),進入到源碼文件裏

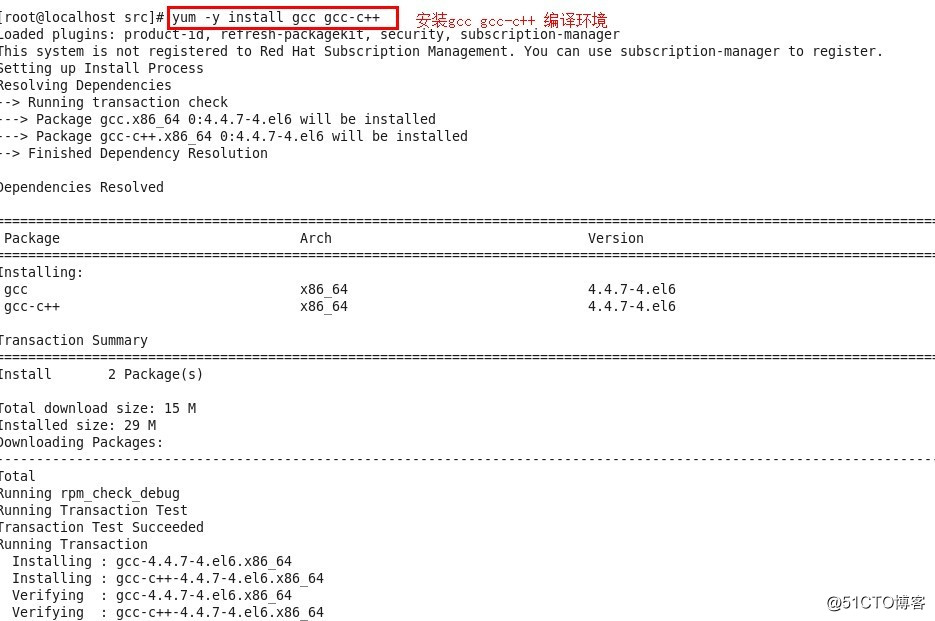

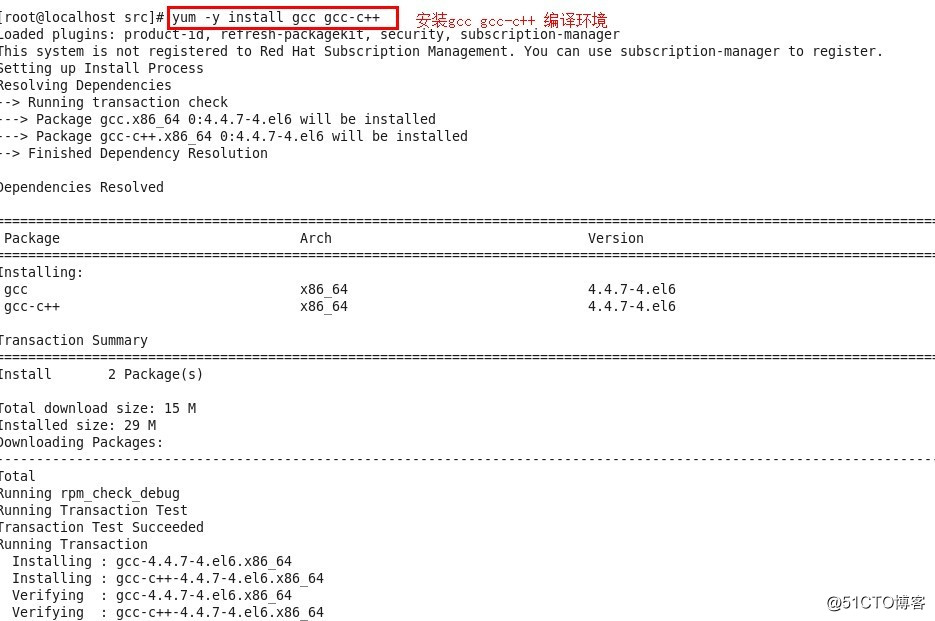

在編譯安裝之前,我們還需使用yum -y install gcc gcc-c++ 命令安裝編譯環境(否則無法執行編譯過程),當然使用yum命令安裝的前提是要搭建好yum倉庫,在此不作詳細介紹

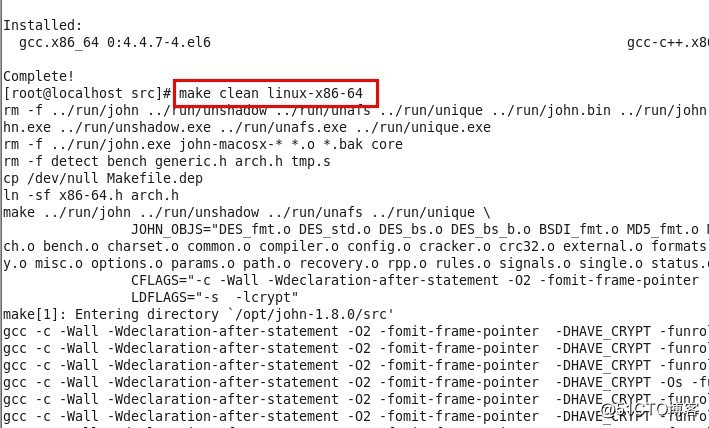

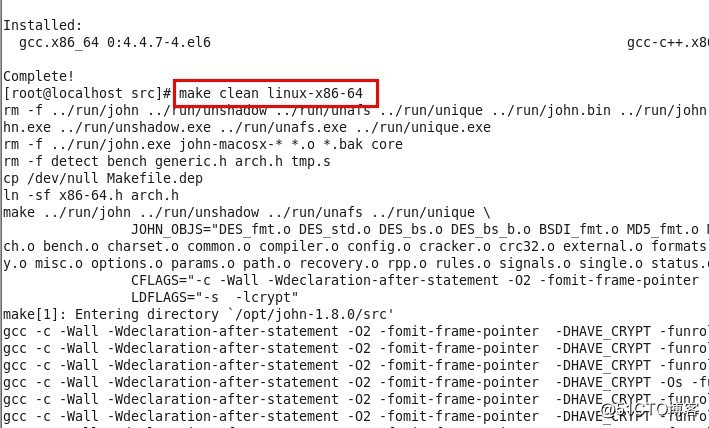

然後執行“make clean linux-x86-64”命令 ,進行編譯,

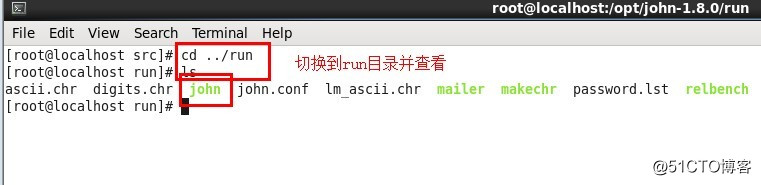

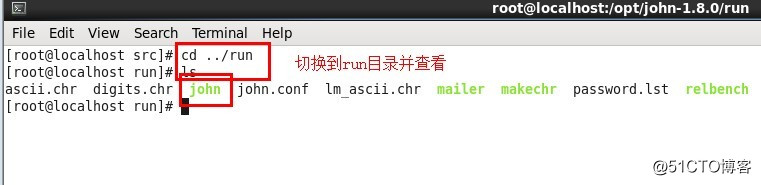

編譯完成之後,run目錄下會生成一個名為john的可執行程序,

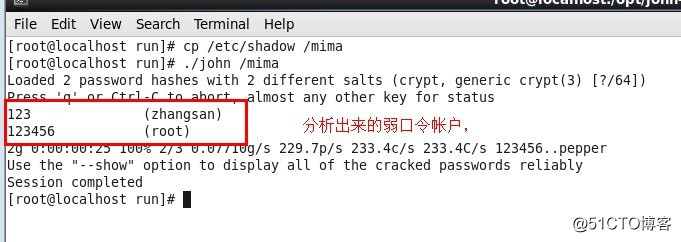

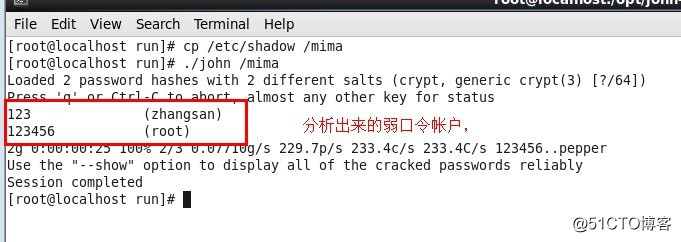

復制一份shadow文件,執行john程序,進行弱口令分析,可以看到一些弱口令帳戶信息

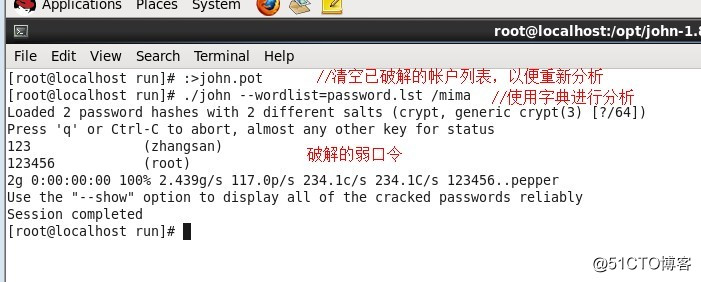

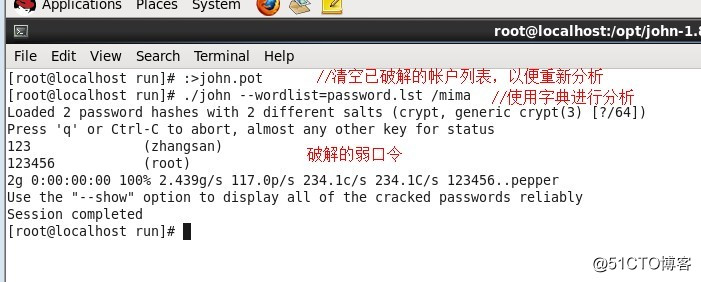

也可以使用john the Ripper默認提供的字典文件password.lst 進行弱口令分析

John the Ripper 是一款開源的密碼破解工具,能夠在已知密文的情況下快速分析出明文的密碼字串,同樣也允許使用密碼字典進行暴力破解。所以通過這個工具可以檢測linux系統用戶的密碼強度

首先在官方網站(http://www.openwall.com/john/)下載好源碼包,

以redhat6.5系統的虛擬機為實驗對象,在宿主機上提前下載好源碼包,並通過共享文件夾獲取該軟件包

使用tar xvf john-1.8.0.tar.gz -C ./ 命令將源碼壓縮包解壓到當前目錄(/opt)下,

切換到john-1.8.0目錄裏,可以看到手冊文檔(doc),運行程序(run),源碼文件(src),進入到源碼文件裏

在編譯安裝之前,我們還需使用yum -y install gcc gcc-c++ 命令安裝編譯環境(否則無法執行編譯過程),當然使用yum命令安裝的前提是要搭建好yum倉庫,在此不作詳細介紹

然後執行“make clean linux-x86-64”命令 ,進行編譯,

編譯完成之後,run目錄下會生成一個名為john的可執行程序,

復制一份shadow文件,執行john程序,進行弱口令分析,可以看到一些弱口令帳戶信息

也可以使用john the Ripper默認提供的字典文件password.lst 進行弱口令分析

弱口令檢測——John the Ripper