配置ACL訪問控制列表

阿新 • • 發佈:2018-07-15

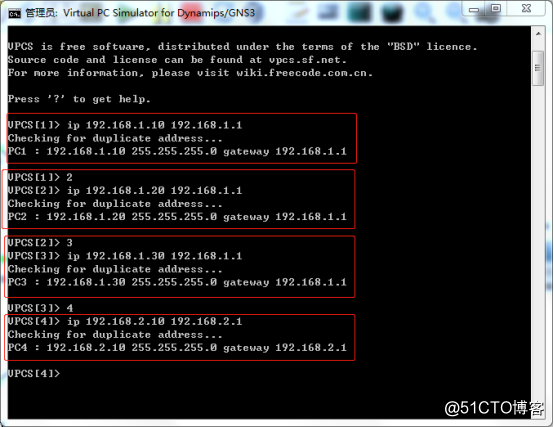

序列 -o 兩個 過濾 重要 pro 讀取 sha gns ACL訪問控制列表

理論部分:

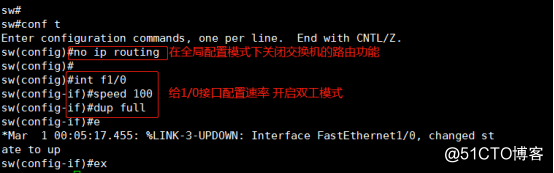

在學習過程中我們知道了網絡的聯通和通信,但是在實際環境中網絡管理員經常會面臨為難的局面,如必須拒絕那些不希望訪問的連接,同時又要允許正常的訪問。那麽這時就誕生了ACL(訪問控制列表)下面我們先看看ACL 的原理。

1.ACL是使用包過濾技術,在路由器上讀取第三層和四層包頭的信息,根據預定好的規則進行過濾,達到訪問控制的目的

2.ACL的三種模式:?

標準ACL (根據數據包的源IP地址來允許或者拒絕數據包,表號是1~99)?

擴展ACL (根據數據包的源IP地址,目的IP地址,指定協議,端口和標誌來允許或拒絕,表號是100~199)

命名ACL (允許在標準和擴展ACL中使用名稱來代替列表好)

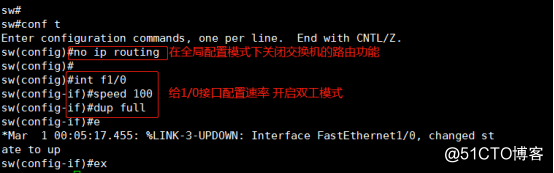

3.接下來為了方便集中操作,用xshell遠程連接sw和R2。再進行設置,如下圖所示:

4.接下來對路由器R2進行配置。如下圖所示:

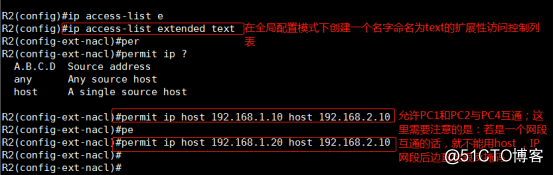

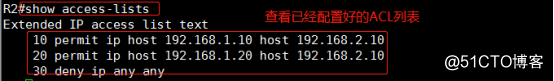

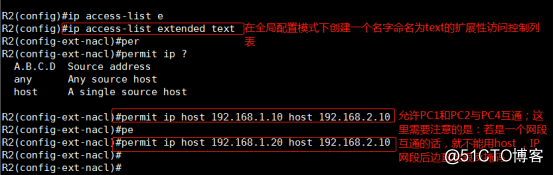

5.到此端口IP、速率、雙工模式都已經配置好了。接下來我們配置ACL規則。如下圖所示:

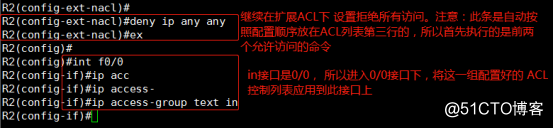

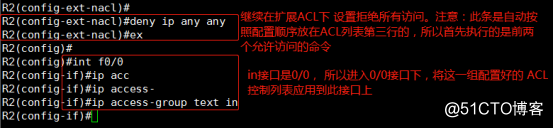

6.接下來我們繼續設置不允許PC3與外機PC4互通,並將配置好的訪問控制列表應用到接口上。如下圖所示:

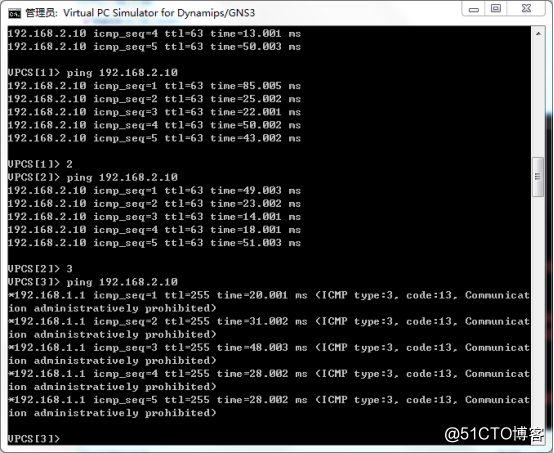

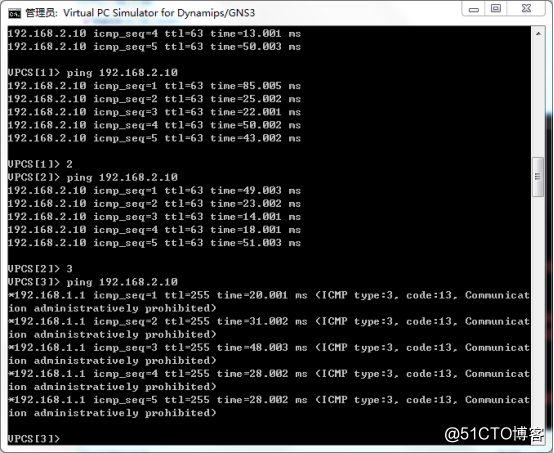

7.接下來我們再VPC上ping一下進行驗證。如下圖所示:

到此試驗成功!

總結:

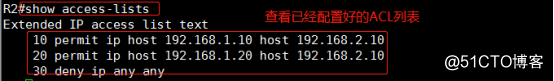

1.上圖的ACL列表信息,再加上路由器對ACL的工作原理,那麽我們可以得知的是,規則的順序很重要。(通過序號決定執行命令的優先順序,如果要在裏邊繼續插入其他的控制權限,根據實際需要設置序列號)

2.我們需要熟悉一定的協議,如:TCP IP UDP ICMP 等

4.需要註意的是HOST後面是跟一個具體的IP地址,否則IP後面就需要跟反掩碼。

理論部分:

在學習過程中我們知道了網絡的聯通和通信,但是在實際環境中網絡管理員經常會面臨為難的局面,如必須拒絕那些不希望訪問的連接,同時又要允許正常的訪問。那麽這時就誕生了ACL(訪問控制列表)下面我們先看看ACL 的原理。

1.ACL是使用包過濾技術,在路由器上讀取第三層和四層包頭的信息,根據預定好的規則進行過濾,達到訪問控制的目的

2.ACL的三種模式:?

標準ACL (根據數據包的源IP地址來允許或者拒絕數據包,表號是1~99)?

擴展ACL (根據數據包的源IP地址,目的IP地址,指定協議,端口和標誌來允許或拒絕,表號是100~199)

命名ACL (允許在標準和擴展ACL中使用名稱來代替列表好)

接下來我們進行試驗:這裏我們配置命名ACL訪問控制列表。

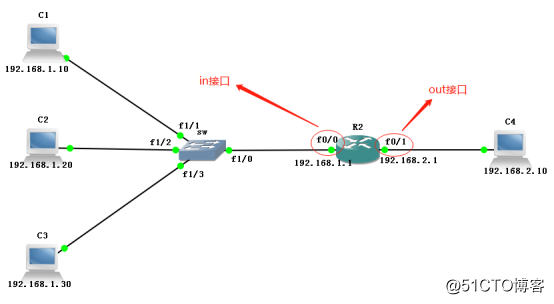

1.首先在GNS3上搭建拓撲圖,根據如下圖所示,我們設置ACL配置的要求是:僅允許C1和C2 與外機C4ping通,不允許C3和C4互通。

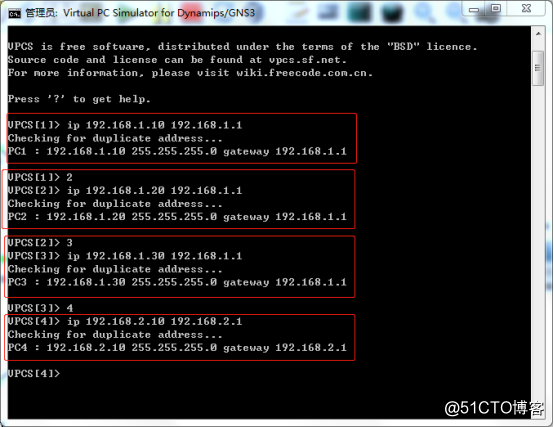

2.在虛擬網卡VPC上給四臺PC機設置IP地址,如下圖所示:

3.接下來為了方便集中操作,用xshell遠程連接sw和R2。再進行設置,如下圖所示:

4.接下來對路由器R2進行配置。如下圖所示:

5.到此端口IP、速率、雙工模式都已經配置好了。接下來我們配置ACL規則。如下圖所示:

6.接下來我們繼續設置不允許PC3與外機PC4互通,並將配置好的訪問控制列表應用到接口上。如下圖所示:

7.接下來我們再VPC上ping一下進行驗證。如下圖所示:

到此試驗成功!

總結:

1.上圖的ACL列表信息,再加上路由器對ACL的工作原理,那麽我們可以得知的是,規則的順序很重要。(通過序號決定執行命令的優先順序,如果要在裏邊繼續插入其他的控制權限,根據實際需要設置序列號)

2.我們需要熟悉一定的協議,如:TCP IP UDP ICMP 等

4.需要註意的是HOST後面是跟一個具體的IP地址,否則IP後面就需要跟反掩碼。

配置ACL訪問控制列表