centos 特殊權限stick用法

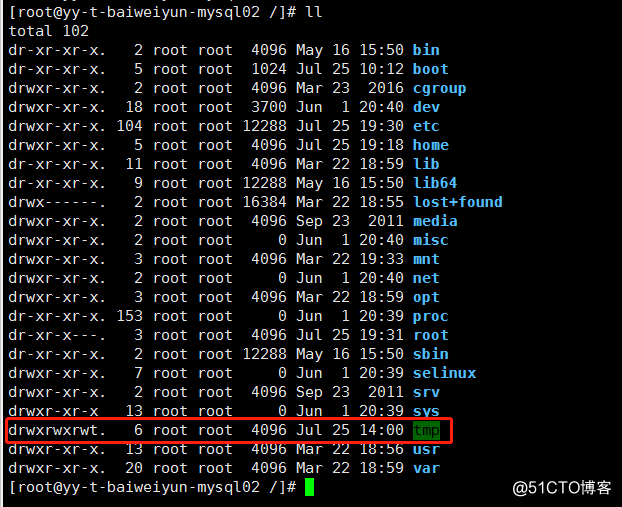

stick,也叫防刪除位,作用於目錄,擁有該權限的目錄下的文件,可以防止被普通用戶刪除,linux系統中,/tmp/目錄即具有該權限。

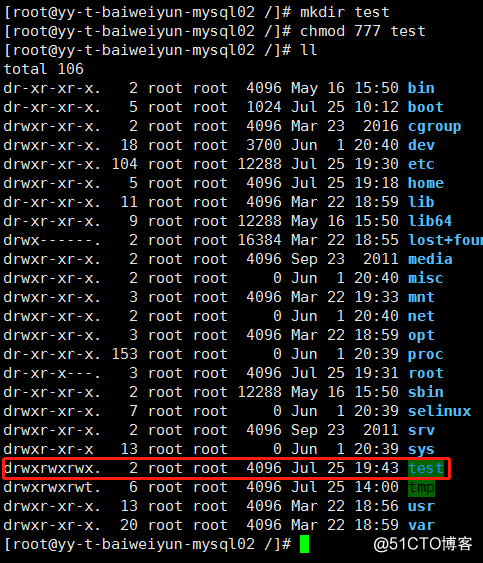

2,一個文件是否能夠被普通用戶刪除,取決於所在目錄是否可寫,而不是該文件本身是否可寫。

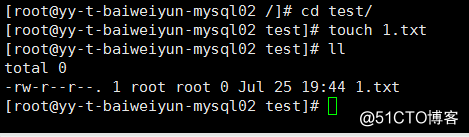

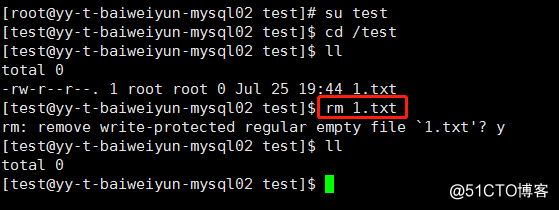

3,切換到test用戶去刪除剛才創建的文件,如圖:

剛才root所創建的文件已被test普通用戶刪除

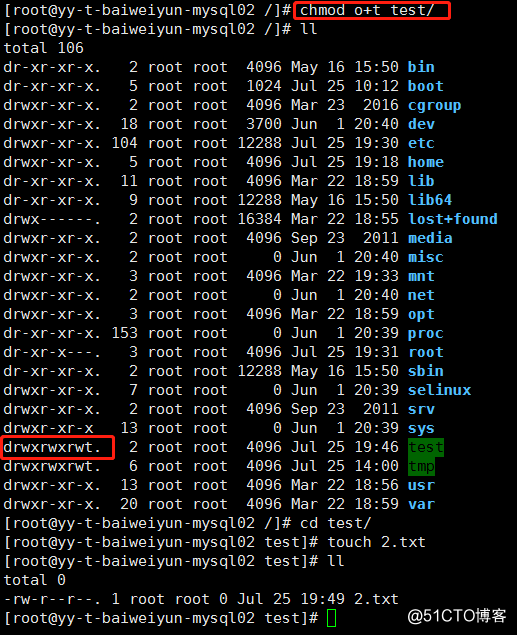

4,為了防止此情況發生,我們可以使用stick特殊權限,命令:chmod o+t test

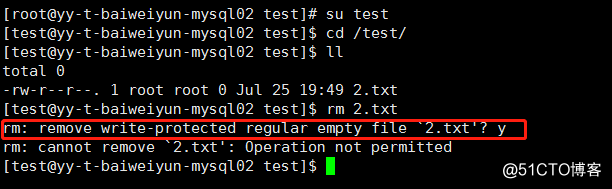

5,再切換到test用戶去刪除剛才創建的文件,如圖:

些時普通用戶無法刪除剛才root所創建的的文件了

如果需要去掉stick權限,可以使用命令:chmod o-t test

centos 特殊權限stick用法

相關推薦

centos 特殊權限stick用法

普通 root oss root用戶 需要 分享圖片 如果 粘貼 權限 1,stick bit (粘貼位)就是:除非目錄的屬主和root用戶有權限刪除它,除此之外其它用戶不能刪除和修改這個目錄stick,也叫防刪除位,作用於目錄,擁有該權限的目錄下的文件,可以防止被普通用戶

setuid setgid stick bit 特殊權限 粘滯位

別人 chmod u+s 現在 usr 特殊權限 會有 post 作用 inf 1、setuid與setgid講解 看一下系統中用到它的地方,以/etc/passwd和/usr/bin/passwd為例: 分析一下,/etc/passwd的權限為 -rw-r--r--

Windows普通用戶執行特殊權限

xpl 方案 版本 sys 筆記 ini ftw 計算機 disable 平常也不寫博客,第一是不善於表達,第二就是水平有限。最近外包告一段落,現在大半夜的回到老家,記錄下此次外包的一些問題與心得 最主要遇到的問題就是權限問題。軟件使用者都是在Users權限下,但軟

linux的3種特殊權限

linux 運維linux的3種特殊權限特殊權限分為3種,分別是:SUID:作用於用戶;只能作用於可執行的二進制文件SGID:作用於所屬組;只能作用於可執行的二進制文件Sticky:粘滯位。作用於其他人,只有自己才能刪除自己的文件(root除外)用戶通過程序(一般程序對所有人都是可執行的,當然也有例外)去訪問

Linux 特殊權限 set_gid

linux 特殊權限 set_gid特殊權限set_gidset_gid特殊權限 , 是作用在用戶組權限位的 , 也是用一個s來表示 .作用在文件上的時候 , 和set_uid功能一樣 , 就是確保組外的普通用戶 , 在使用該文件時, 能臨時擁有用戶組的身份 .另外 , set_gid特殊權限 , 還可以作用

Linux 特殊權限 stick_bit

linux 特殊權限 stick_bit特殊權限stick_bit該特殊權限針對目錄設置.從單詞字面上理解 , 叫粘滯位 . 就像被膠水粘住一樣 . 所有也叫做防刪除位 , 目的是為了防止被別的用戶刪除 (PS : root用戶除外 , 它是超級管理員 , 防止不了) .系統本身有一個目錄,就帶有這樣的權限.

linux下文件特殊權限設置位S和沾附位T(轉載)

linux 表示 mkdir 文件 執行 pre 體會 針對 min 今天在創建文件的時候,發現了文件權限末尾有個T,之前沒留意過,後來又用c創建(open)了兩個文件來查看,在我沒有指定權限(省略open的第三個參數)的時候,有時還會出現S,雖然還沒弄懂什麽時候會出現S

7.4特殊權限SUID

特殊權限suid7.4xargs 不需要占位符,也不需要\;結尾,用到管道find /etc -size +1M | xargs echo >> /tmp/etc.largefiles 等價於find /etc -size +1M -exec echo {} >> /tmp/etc.

Linux 文件特殊權限 SUID SGID SBIT

我們 swd 讀取 root權限 sgid 能夠 可用 配置文件 name 文件除了常規的權限r, w, x 還有一些特殊的權限,s與t權限,具體的用處如下 1 SetUID 當s 這個標誌出現在文件所有者的x權限上時, 例如/usr/bin/passw

linux系統中文件的特殊權限

玩轉linux之文件特殊權限在上篇博客中敘述linux系統中文件的基本屬性,見http://vinsent.blog.51cto.com/13116656/1951574,這篇給大家帶來linux系統文件的特殊權限,包括SUID、SGID、Sticky(粘滯位)。一、安全上下文安全上下文指的是一類定義某個進程

024特殊權限suid,sgid,sticky

suid sgid sticky 特殊權限suid,sgid,sticky查看umask(set_uid=4,set_gid=2,stick_bit=1)set_uid(給普通用戶擁有當前文件用戶的執行權)ls -l 可以看見文件屬性(執行二進制文件)(root用戶不受限制)chmod u+s X

2.18 特殊權限set_uid 2.19 特殊權限set_gid 2.20 特殊權限stick_bit 2.21 軟鏈接文件 2.22 硬連接文件

2.18 特殊權限set_uid 2.19 特殊權限set_gid 2.20 特殊權限stick_bit 2.21 軟鏈接文件 2.22 硬連接文件2.18 特殊權限set_uid2.19 特殊權限set_gid2.20 特殊權限stick_bit2.21 軟鏈接文件2.22 硬連接文件2.18 特殊權限se

特殊權限以及鏈接

鏈接文件 特殊權限 二周第四次課(8月10日)2.18 特殊權限set_uid2.19 特殊權限set_gid2.20 特殊權限stick_bit2.21 軟鏈接文件2.22 硬連接文件2.18 特殊權限set_uid普通用戶臨時擁有所有者的權限(二進制的文件)ls /root 不允許chmod u+

【Linux】 Linux權限管理與特殊權限

設置 獲取 默認值 ima ati service 選項 密碼 sbit Linux權限管理 權限管理這方面,非常清楚地記得剛開始實習那會兒是仔細研究過的,不知道為什麽沒有筆記留痕。。除了一些基本的知識點早就忘光了,無奈只好從頭開始學習一遍。。 ■ 基本權限

linux[基礎]-20-用戶與文件權限-[文件特殊權限]-[01]

.cn 工作 授權 span operation 限制 們的 abr 管理員 用戶與文件權限 用戶: 用戶root是系統的超級管理員,而真正讓他成為管理員的不是 用戶名“root”,而是其UID編號。 UID:每個用戶都有相對應的UID號,就像我們的身份證號

文件特殊權限

size 比較 返回 運行 控制 com 們的 locate lin 文件特殊權限 作者:尹正傑

特殊權限及facl

用戶 自己的 代理 操作 顯示 inux 而是 否則 acl (一)Linux系統上的特殊權限 特殊權限:SUID,SGID,STICKY 安全上下文: 進程以某用戶的身份運行;進程是發起此進程的用戶的代理,因此以此用戶的身份和權限完成所有操作 權限匹配模型 判斷進程

Linux特殊權限set_uid、set_gid、stick_bit命令和軟鏈接文件、硬連接文件

set uid 特殊權限set_uid:用ls -l查看 passwd命令文件的路徑可以看到這個文件和之前所看到的文件有些不同,有紅色的標記,而且有個s權限:這個s就是set_uid的權限,這個權限可以讓普通用戶修改自己的密碼,這個權限的原理是:當普通用戶執行passwd命令的一瞬間給它賦予root的

特殊權限set_uid、set_gid、stick_bit

linux基礎linux中除了常見的讀(r)、寫(w)、執行(x)權限以外,還有3個特殊的權限,分別是setuid、setgid和stick bit-rwsr-xr-x. 1 root root 27832 Jun 10 2014 /usr/bin/passwd所屬者多了一個r,這就是setuidsetui

Linux2.5隱藏權限及特殊權限

修改 brush 必須 影響 chmod u+s set 理論 div bsp 隱藏權限lsattr_chattr 語法:chattr [+-=] [Asaci] [文件或者目錄名] # i 增加後,文件不能刪除、重命名、設定鏈接、寫入或者增加數