SSH遠程管理

阿新 • • 發佈:2018-08-01

替換 etc 計算 禁止 是否 驗證 圖片 防火 conf SSH服務簡介:

SSH是指Secure Shell的縮寫。

它是一個構建在應用層和傳輸層基礎上的安全協議,為計算機是上的shell提供安全的傳輸和使用環境。利用SSH協議可以有效防止遠程管理過程中信息泄露問題,還能夠防止DNS欺騙和IP欺騙。

SSH可以對傳輸的數據進行壓縮,從而加快傳輸速度。

SSH可以替換Telnet,還可以進行文件傳輸,替換ftp。

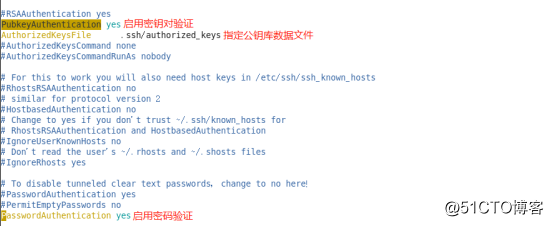

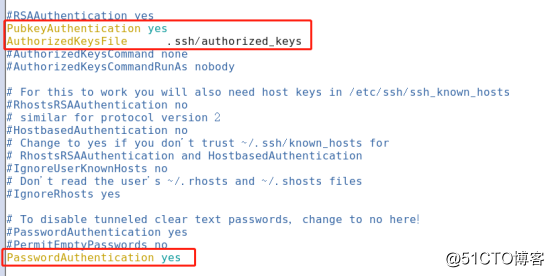

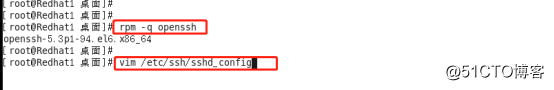

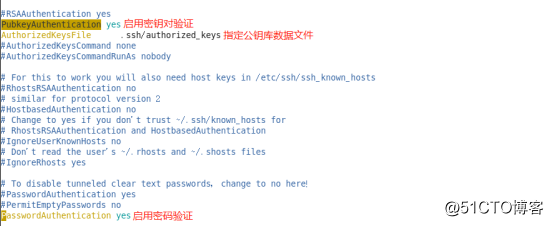

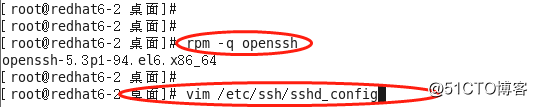

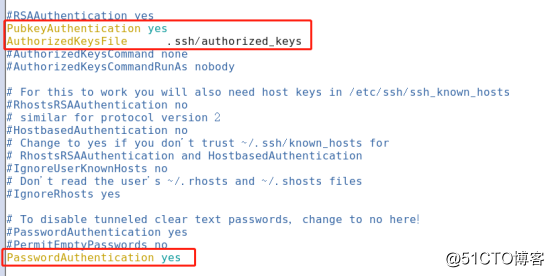

主配置文件默認位於/etc/ssh/sshd_config目錄下。調整相關配置項可以提高遠程登錄的安全性。

接下來進行試驗:

試驗環境:在VM虛擬機開啟兩臺Redhat6.5 , 一臺root@redhat1作為客戶端,一臺root@redhat2作為服務端。

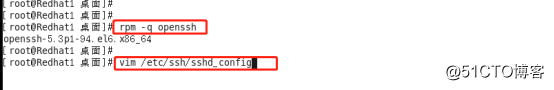

首先開啟客戶端權限:

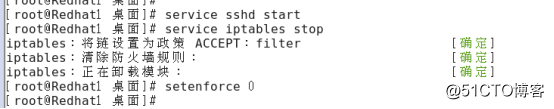

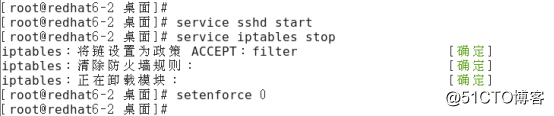

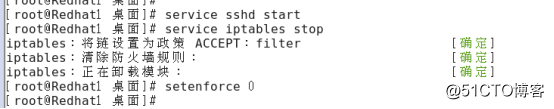

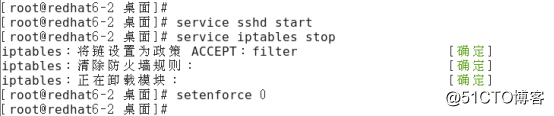

2.然後開啟ssh服務,關閉防火墻,關閉增強性安全功能:

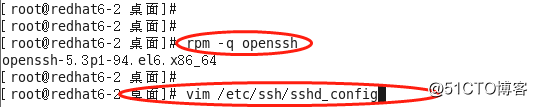

3.同時服務端也需要進行相應的配置文件修改,開啟權限:

4.配置文件修改完成後,同樣的需要開啟ssh服務,關閉防火墻,關閉增強性安全功能:

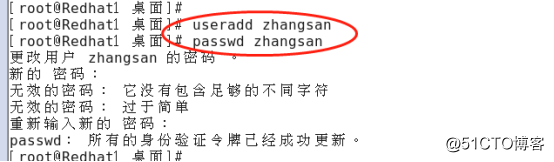

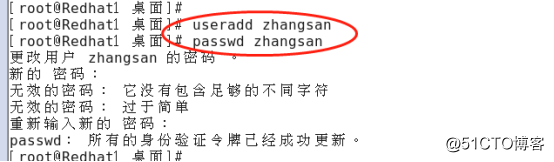

5.在客戶端新建一個用戶zhangsan:

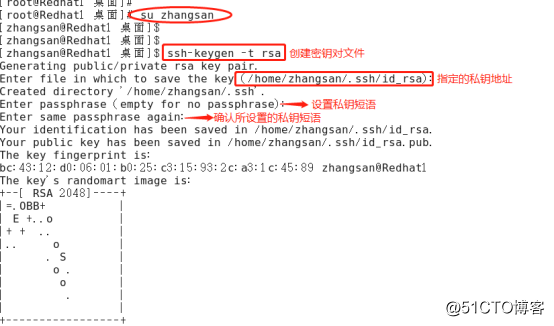

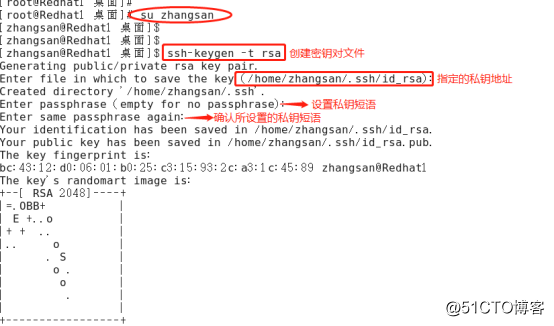

6.接下來在客戶端創建密鑰對:

ssh-Keygen命令

可用的加密算法:RSA或DSA

我們在客戶端將登錄用戶切換到zhangsan,然後創建密鑰對文件:

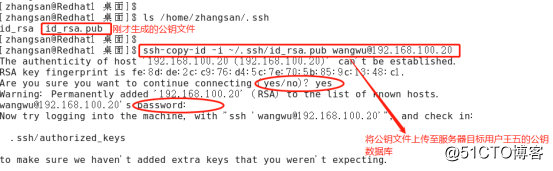

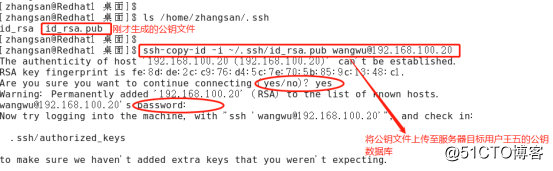

7.接下來將公鑰文件上傳至服務器:、

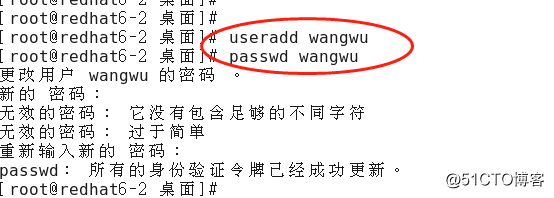

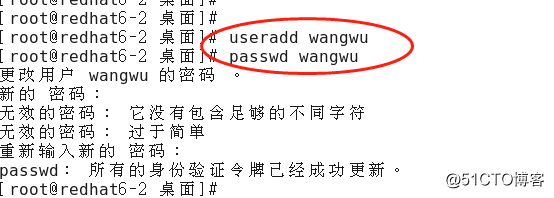

先在服務端添加一個用戶:wnagwu

8.接下來將公鑰上傳至服務器:

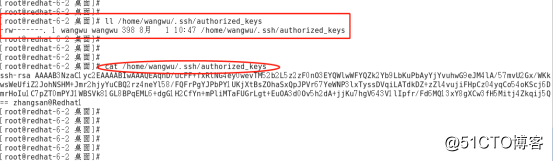

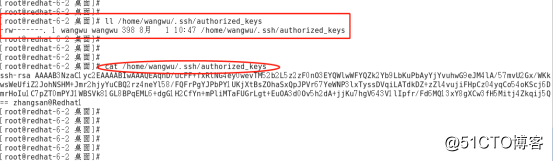

9.接下來在服務器上查看目標用戶wangwu的公鑰數據庫:

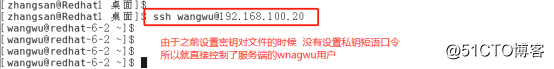

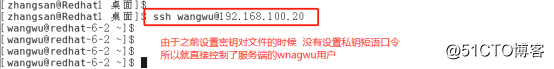

10.然後在客戶端使用密鑰對 進行驗證(上邊忘記設置私鑰):

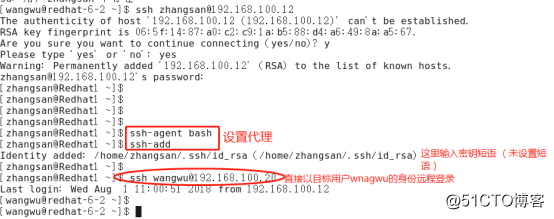

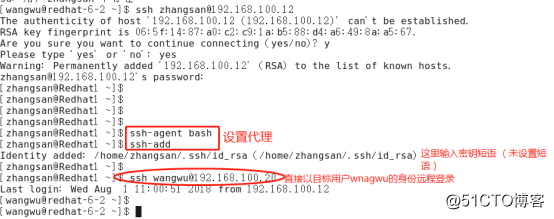

11.此外我們還可以在客戶機上設置ssh代理功能,不需要輸入密碼就能訪問:

註:使用密鑰對驗證的方式登錄時不需要知道目標用戶的密碼,而是改為驗證客戶端用戶的私鑰短語並檢查對方的私鑰,公鑰文件是否匹配,這樣安全性更好。

SSH是指Secure Shell的縮寫。

它是一個構建在應用層和傳輸層基礎上的安全協議,為計算機是上的shell提供安全的傳輸和使用環境。利用SSH協議可以有效防止遠程管理過程中信息泄露問題,還能夠防止DNS欺騙和IP欺騙。

SSH可以對傳輸的數據進行壓縮,從而加快傳輸速度。

SSH可以替換Telnet,還可以進行文件傳輸,替換ftp。

主配置文件默認位於/etc/ssh/sshd_config目錄下。調整相關配置項可以提高遠程登錄的安全性。

接下來進行試驗:

試驗環境:在VM虛擬機開啟兩臺Redhat6.5 , 一臺root@redhat1作為客戶端,一臺root@redhat2作為服務端。

首先開啟客戶端權限:

2.然後開啟ssh服務,關閉防火墻,關閉增強性安全功能:

3.同時服務端也需要進行相應的配置文件修改,開啟權限:

4.配置文件修改完成後,同樣的需要開啟ssh服務,關閉防火墻,關閉增強性安全功能:

5.在客戶端新建一個用戶zhangsan:

6.接下來在客戶端創建密鑰對:

ssh-Keygen命令

可用的加密算法:RSA或DSA

我們在客戶端將登錄用戶切換到zhangsan,然後創建密鑰對文件:

7.接下來將公鑰文件上傳至服務器:、

先在服務端添加一個用戶:wnagwu

8.接下來將公鑰上傳至服務器:

9.接下來在服務器上查看目標用戶wangwu的公鑰數據庫:

10.然後在客戶端使用密鑰對 進行驗證(上邊忘記設置私鑰):

11.此外我們還可以在客戶機上設置ssh代理功能,不需要輸入密碼就能訪問:

註:使用密鑰對驗證的方式登錄時不需要知道目標用戶的密碼,而是改為驗證客戶端用戶的私鑰短語並檢查對方的私鑰,公鑰文件是否匹配,這樣安全性更好。

總結:

SSH服務支持兩種登錄驗證方式:密碼驗證、密鑰對驗證

SSH服務的安全控制包括修改監聽端口、禁止root用戶或空口令用戶的登錄、僅允許個別用戶、采用密鑰對驗證等。

構建SSH密鑰對驗證體系時,需要將客戶端的公鑰發送給服務器,並將其導入目標用戶的authorized_keys文件中。

SSH遠程管理