NetScaler結合AD限制訪問用戶-LDAP配置

阿新 • • 發佈:2018-08-06

policy net 保存 oca 用戶輸入 屬性 tor mage http NetScaler 結合AD限制用戶訪問雲桌面

-LDAP配置

3.8 找到“Basic Authentication”下面的 “LDAP Policy”,點擊配置

3.9 在編輯的下拉菜單中選擇“Edit Server”

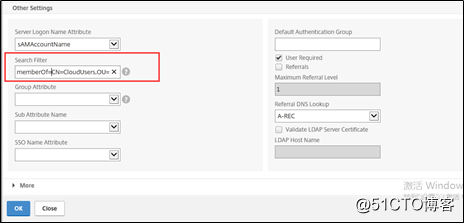

3.10 在Other Settings下面的“Search Filter”的框中輸入“memberof=CloudUsers,OU=生產用戶,OU=用戶,OU=雲桌面測試平臺,DC=home,DC=local”(註意是“memberof=”+“允許訪問用戶組的屬性值”),點擊ok,保存配置。到此配置完成。

?

四.參考KB鏈接

https://support.citrix.com/article/CTX111079

-LDAP配置

一. 背景

在XenDesktop 雲桌面的交付平臺中,NetScaler是最常見被用於公網交付雲桌面的安全網關。很多時候客戶對雲桌面公網的訪問還存在公網帶寬以及信息安全的考慮,因此希望可以雲桌面的公網訪問可以限制並指定特殊的人員有權限訪問。

二. 原理

當用戶在NetScaler Gateway虛擬服務器的登錄頁面上鍵入憑據並按Enter鍵時,NetScaler首先在Active Directory(LDAP)中搜索輸入的用戶名。如果LDAP策略/服務器中未定義LDAP搜索過濾器,則NetScaler將搜索所有Active Directory用戶名以查找匹配項。找到匹配後,NetScaler會提取用戶的完整專有名稱(DN),並使用用戶的DN和密碼對Active Directory進行身份驗證。

三. 配置步驟

3.1 進入AD,打開Active Director 用戶和計算機

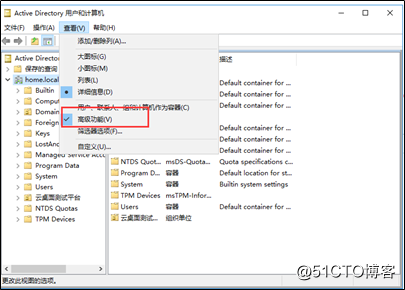

3.2 點擊查看,打開“高級功能”

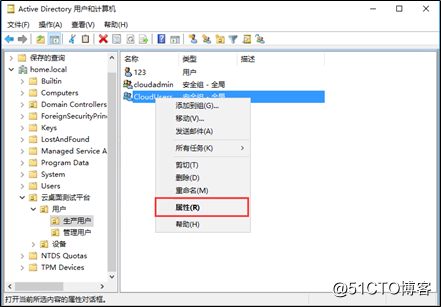

3.3 右擊允許訪問的用戶組,選擇“屬性”

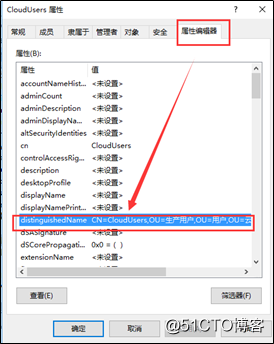

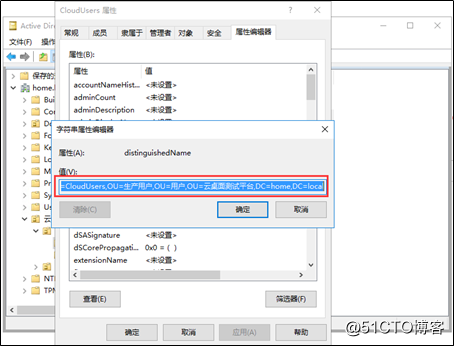

3.4 選擇“屬性編輯器”,雙擊“distinguishedName”

3.5 復制屬性的值

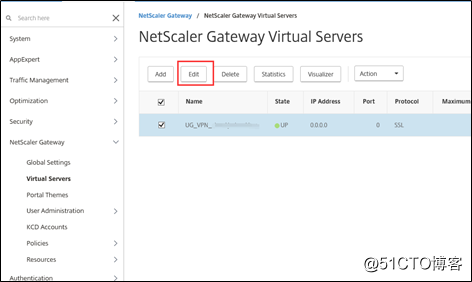

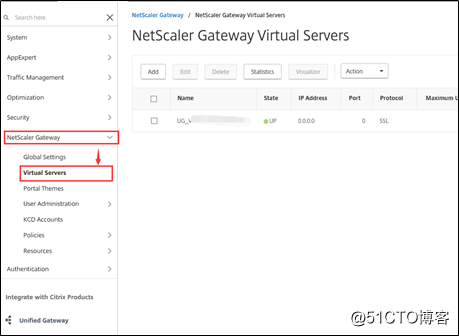

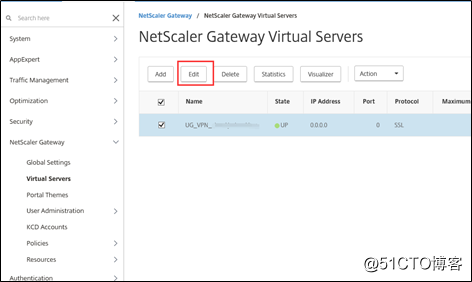

3.6 登錄到NetScaler的管理頁面,選擇“NetScaler Gateway – Virtual Servers -”

3.7 選中右側的虛擬服務器,點擊編輯;

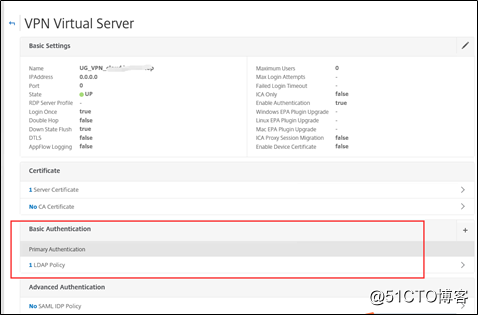

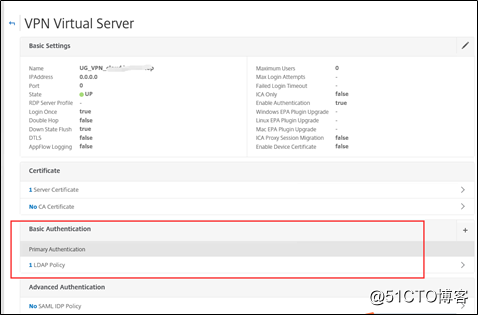

3.8 找到“Basic Authentication”下面的 “LDAP Policy”,點擊配置

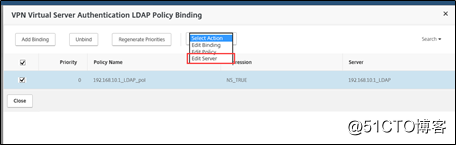

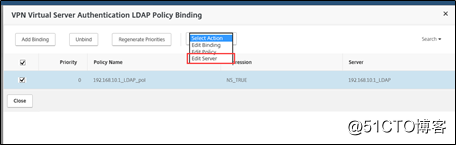

3.9 在編輯的下拉菜單中選擇“Edit Server”

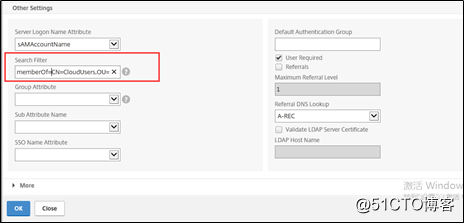

3.10 在Other Settings下面的“Search Filter”的框中輸入“memberof=CloudUsers,OU=生產用戶,OU=用戶,OU=雲桌面測試平臺,DC=home,DC=local”(註意是“memberof=”+“允許訪問用戶組的屬性值”),點擊ok,保存配置。到此配置完成。

?

四.參考KB鏈接

https://support.citrix.com/article/CTX111079

NetScaler結合AD限制訪問用戶-LDAP配置