Linux網卡配置的四種模式以及防火墻設置的四種方式(CentOS 7.4)未完成

阿新 • • 發佈:2018-08-11

cmp netmask 如果 18C per 配置文件 匹配 .com cti 一、網卡配置的四種模式

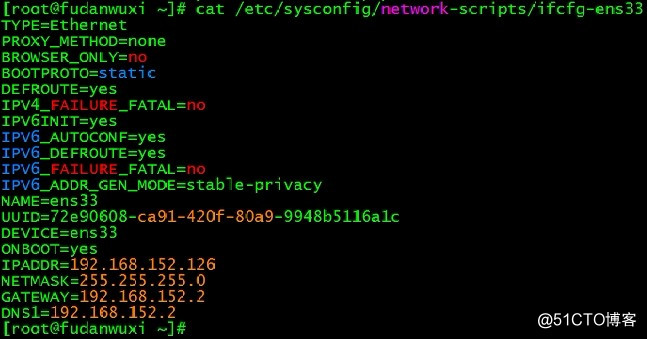

1、直接修改配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33

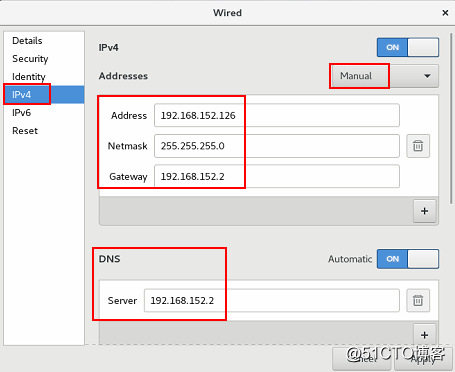

BOOTPROTO代表地址的分配方式,有dhcp、static、none

ONBOOT代表開機是否啟用網卡,參數有yes、no

子網掩碼可以寫成NETMASK=255.255.255.0,也可以寫成PREFIX0=24

修改完網卡配置文件後需要重啟網絡服務

systemctl restart network

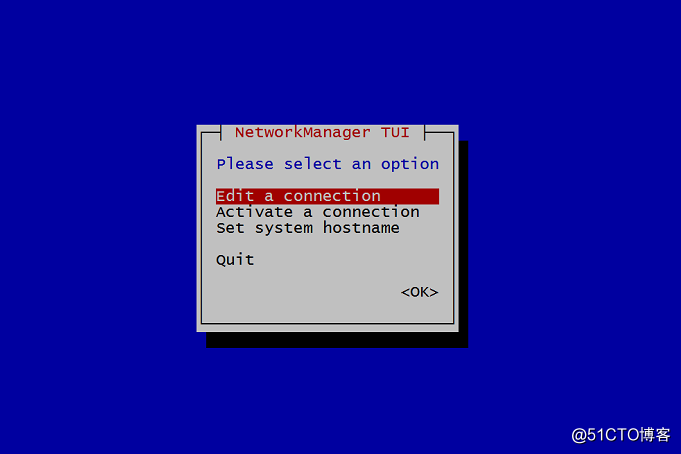

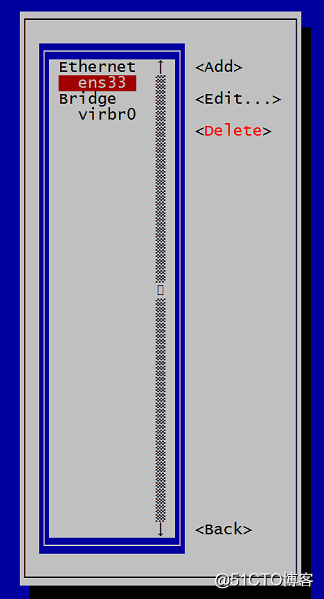

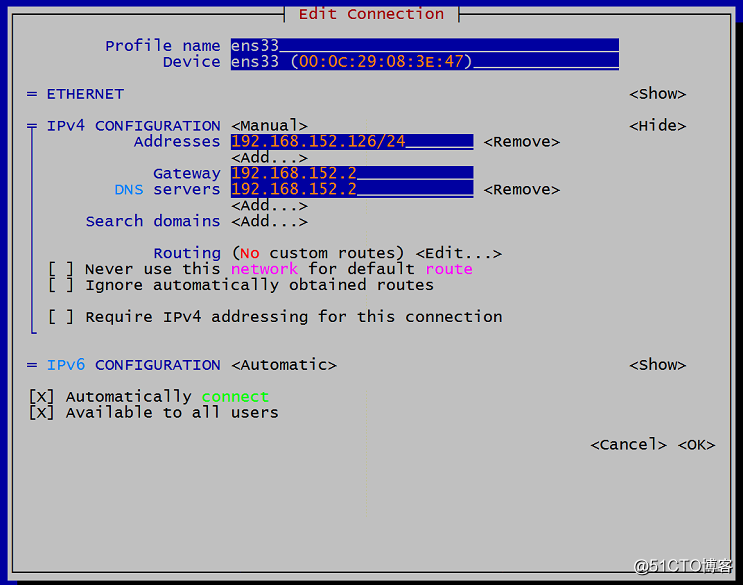

2、nmtui(CentOS 5、6為setup)

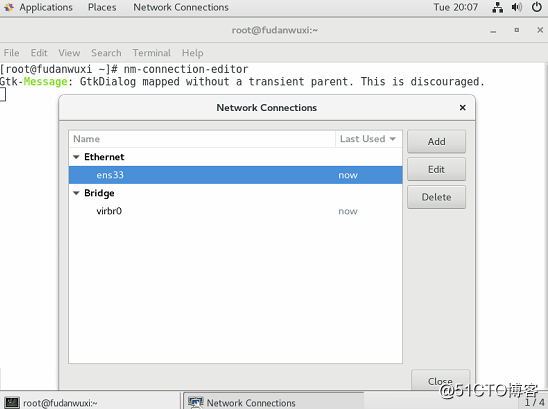

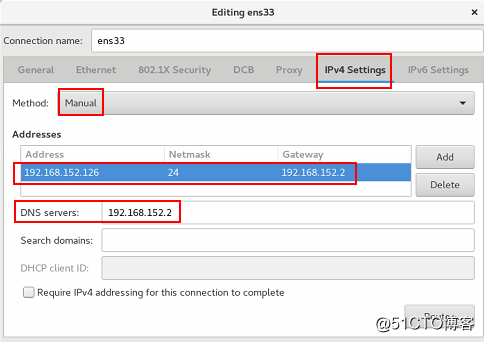

3、nm-connection-editor

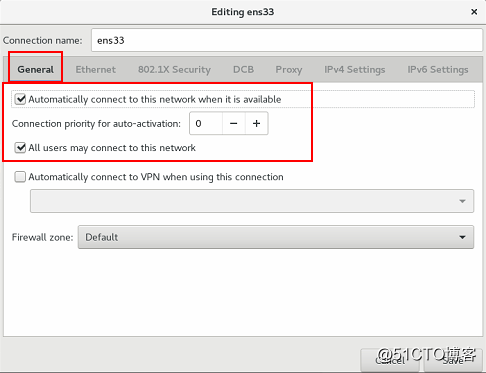

下面兩個選項要勾選,等同於ONBOOT的yes或no

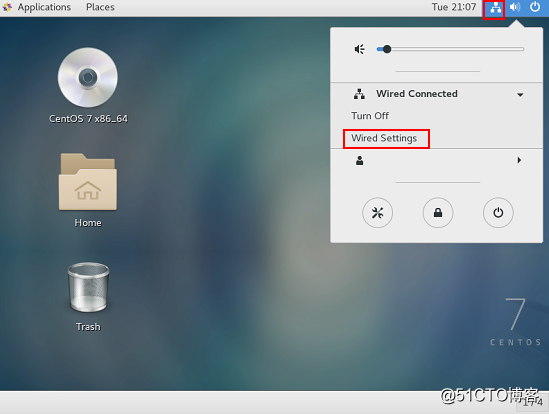

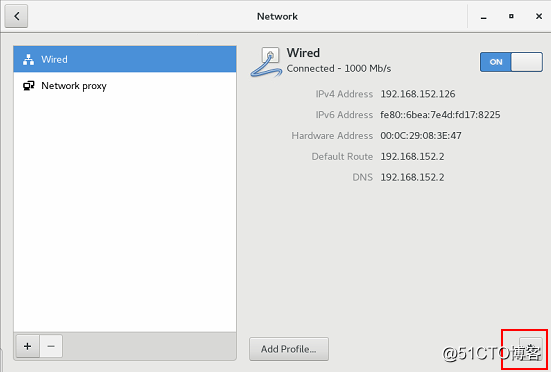

4、小圖標

二、防火墻設置的四種方式

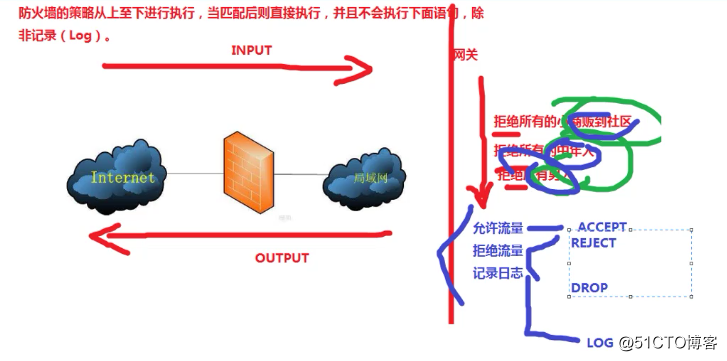

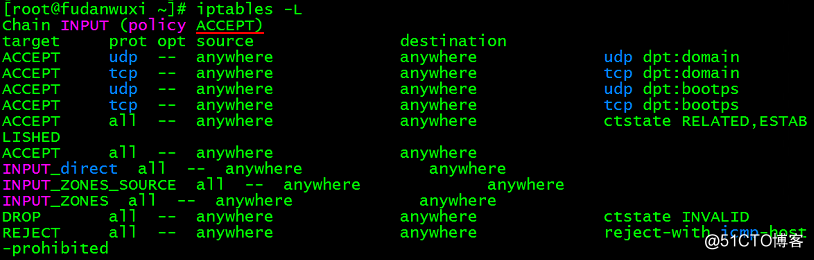

1、iptables

- 從外到內為INPUT

- 從內到外為OUTPUT

- 防火墻的策略從上至下來執行,當匹配後直接執行,並且不會執行下面的語句了。

- 其中拒絕流量分為兩種

①REJECT——直接拒絕,對方看到的是直接你拒絕他的消息

②DROP——丟包策略,對方看到你是不在線的(起到隱藏主機的作用)

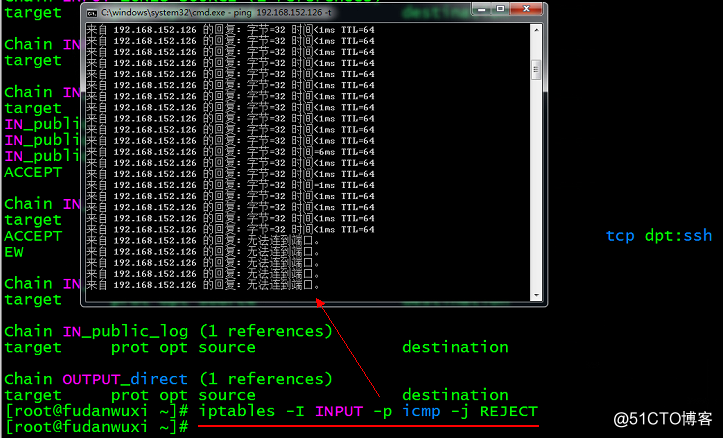

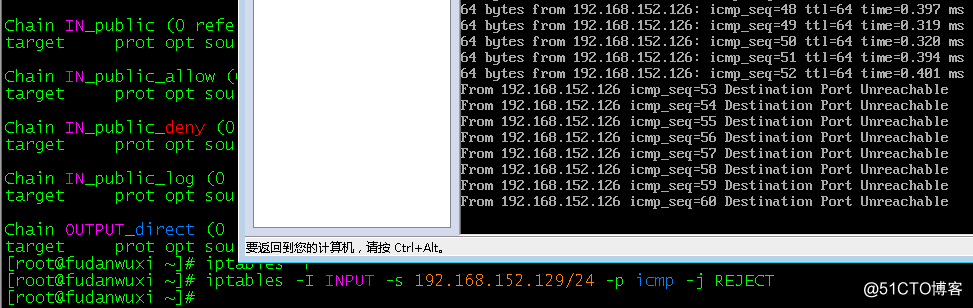

- 實驗

iptables -L #-L代表查看已有的規則列表,INPUT從外到內默認規則是放行所有流量

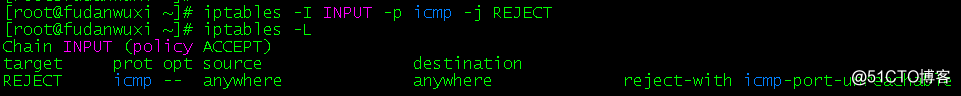

iptables -F #清空原有的防火墻策略iptables -I INPUT -p icmp -j REJECT #-I代表放在規則鏈的頭部,優先級最高(-A代表末尾),-p代表協議,-j表示後面接動作

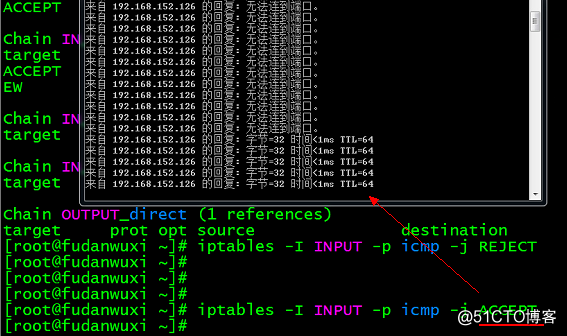

iptables -I INPUT -p icmp -j ACCEPT #恢復允許icmp流量

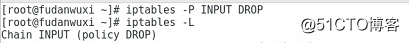

iptables -P INPUT DROP #-P代表修改默認策略,禁止所有流量(默認策略只能是DROP,不能是REJECT)

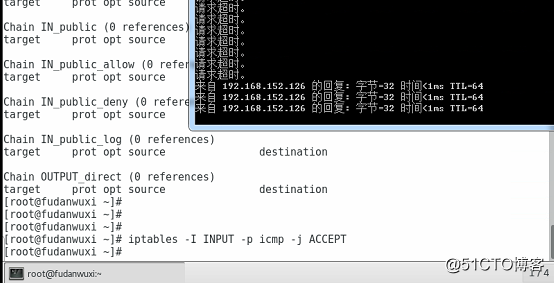

iptables -I INPUT -p icmp -j ACCEPT

#允許icmp,會發現又可以ping通了

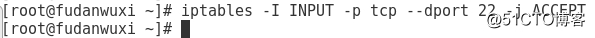

iptables -I INPUT -p tcp --dport 22 -j ACCEPT

#允許使用SSH(默認端口為22),--dport 22代表是目標的端口號22

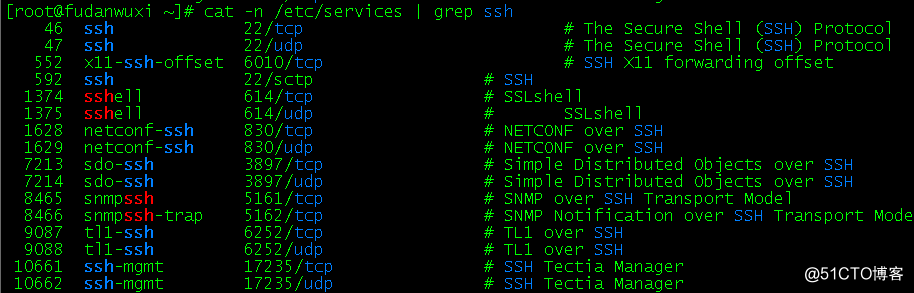

#如果不知道對應的協議,可以查看/etc/services文件 cat /etc/services | grep ssh #因為內容太多,可以使用grep來過濾查看

iptables -F

#將防火墻策略清除,因為之前將默認的策略修改為了禁止所有流量,所以SSH遠程連接斷開了,需要重新到本機上修改回ACCEPT

service iptables save

#清空後保存一下當前策略狀態

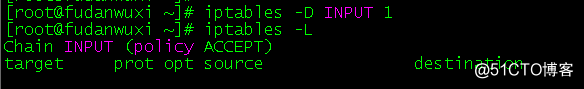

#再次連接,正常。iptables -D INPUT 1

#刪除編號為1的策略

刪除後再進行iptables -L查看

iptables -I INPUT -s 192.168.152.129 -p icmp -j REJECT

#拒絕某臺主機ping本機

2、firewall-cmd

3、firewall-config

4、tcp_wrappers

Linux網卡配置的四種模式以及防火墻設置的四種方式(CentOS 7.4)未完成