IOT安全

阿新 • • 發佈:2018-09-26

全局 graph 技術 accep 技巧 設備 函數 分享圖片 類型

相關資源

IOT 漏洞 top 10

https://xz.aliyun.com/t/2278

https://www.owasp.org/images/8/8e/Infographic-v1.jpg

https://payatu.com/iot-security-part-3-101-iot-top-ten-vulnerabilities/總結性的資源

https://github.com/nebgnahz/awesome-iot-hacks

https://github.com/V33RU/IoTSecurity101IOT架構

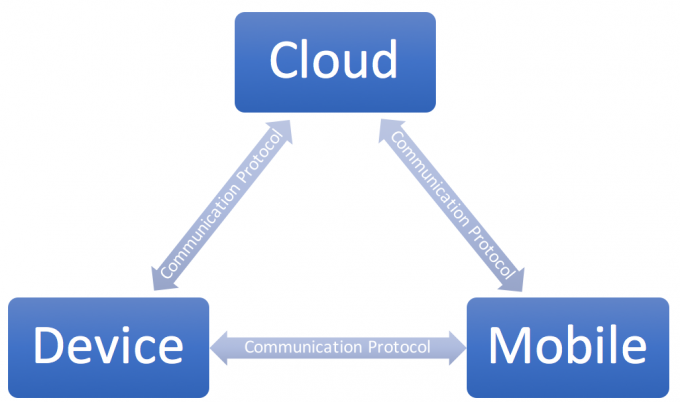

IOT 的整體架構主要就 三部分 : 硬件設備,移動終端,雲。他們之間的通信都有可能會出現問題。

智能硬件的攻擊面也主要在 協議

參考

https://zhuanlan.zhihu.com/p/35411393

https://payatu.com/iot-security-part-1-101-iot-introduction-architecture/路由器分析

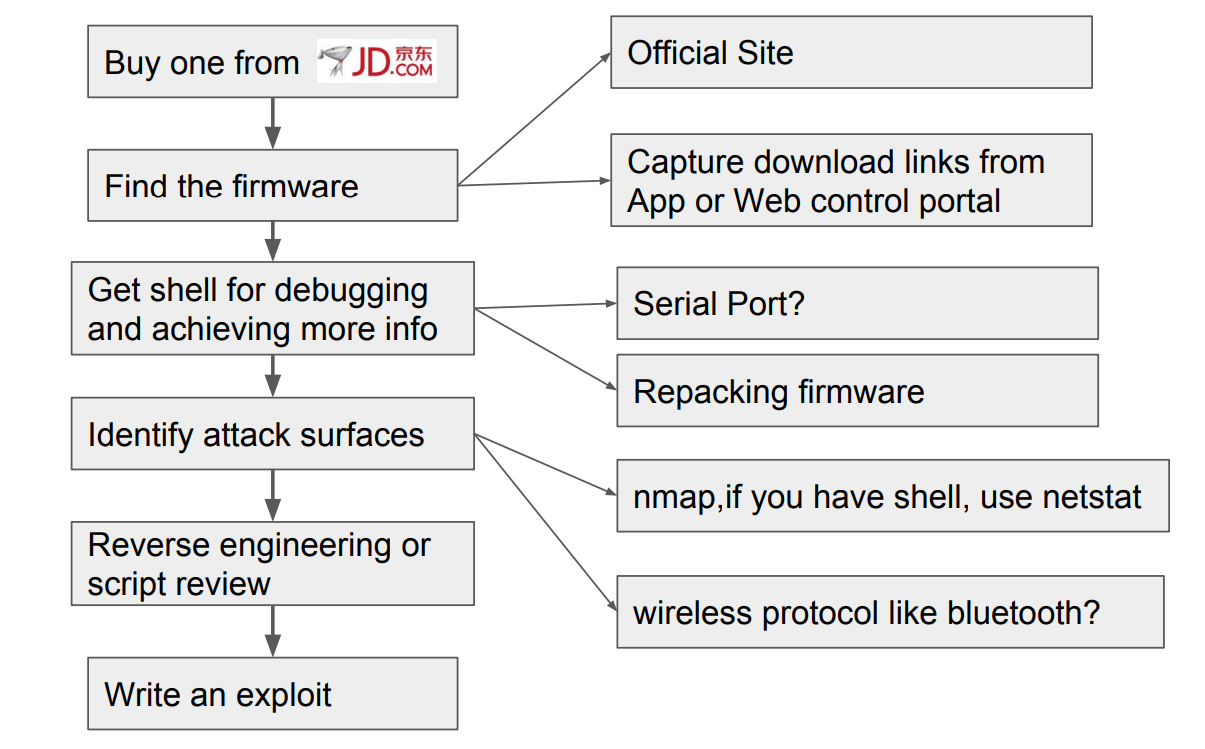

總流程

找分析入口

從數據接收點分析

TCP

- listen

- recv

UDP

- recvfrom

使用關鍵字

HTTP

GET/POST/HTTP 1.1/Accept/Authorization/CookieUPNP SSDP

M-SEARCH/ssdp:discover漏洞審計的技巧

緩沖區溢出

- 在 IDA 裏面搜索&交叉引用 容易出現問題的函數,

strcpy/sprintf/sscanf/... - 註意相對安全的內存拷貝函數的 長度參數 和 緩沖區實際長度 是否匹配

memcpy/strncpy/snprintf/... - 註意對 緩沖區的循環操作。

整數溢出

- 註意協議數據中的整數字段的處理(在某些指令時進行的類型強轉,比如:無符號和有符號數比較)

格式化字符串漏洞

- 在 IDA 裏面看

printf/sprintf/snprintf/...這類函數的使用

UAF 和 Double free

- 註意內存的分配和釋放是否匹配

- 對程序要有全局觀

堆/棧未初始化漏洞

- 註意變量是否經過初始化過程,特別是那些由上層傳入,或者會傳到下層函數的變量

來源

《智能硬件漏洞挖掘與利用實踐.pdf》IOT安全