實驗二 第二次試驗

第二次試驗

學 號201521410033

中國人民公安大學

Chinese people’ public security university

網路對抗技術

實驗報告

| 實驗二 |

| 網路嗅探與欺騙 |

| 學生姓名 |

劉子春 |

| 年級 |

2015 |

| 區隊 |

一 |

| 指導教師 |

高見 |

資訊科技與網路安全學院

2018年09月25日

實驗任務總綱

2018—2019 學年 第 一 學期

一、實驗目的

1.加深並消化本課程授課內容,複習所學過的網際網路搜尋技巧、方法和技術;

2.瞭解並熟悉常用的網路嗅探方式,掌握常用抓包軟體的使用方法和過濾技巧,能夠對給定的資料包分析網路基本行為;掌握ARP欺騙的基本原理,以及基於ARP欺騙的DNS攻擊方式;

3.達到鞏固課程知識和實際應用的目的。

二、實驗要求

1.認真閱讀每個實驗內容,需要截圖的題目,需清晰截圖並對截圖進行標註和說明。

2.文件要求結構清晰,圖文表達準確,標註規範。推理內容客觀、合理、邏輯性強。

3.軟體工具可使用office2003或2007、CAIN、Wireshark等。

4.實驗結束後,保留電子文件。

三、實驗步驟

1.準備

提前做好實驗準備,實驗前應把詳細瞭解實驗目的、實驗要求和實驗內容,熟悉並準備好實驗用的軟體工具,按照實驗內容和要求提前做好實驗內容的準備。

2.實驗環境

描述實驗所使用的硬體和軟體環境(包括各種軟體工具);

開機並啟動軟體office2003或2007、瀏覽器、Wireshark、CAIN。

工具下載地址:

CAIN https://pan.baidu.com/s/19qDb7xbj1L_2QnoPm71KzA

Wireshark 連結:https://pan.baidu.com/s/1BeXghjVV9Mll_cAmeMCTPg 密碼:mbpv

迷你FTP https://pan.baidu.com/s/16ms4hXVOmMHhDEe3WraRHQ

NetworkMiner https://pan.baidu.com/s/14e3VluLPjWFKxqNhdpYO9Q

3.實驗過程

1)啟動系統和啟動工具軟體環境。

2)用軟體工具實現實驗內容。

4.實驗報告

按照統一要求的實驗報告格式書寫實驗報告。把按照模板格式編寫的文件嵌入到實驗報告文件中,文件按照規定的書寫格式書寫,表格要有表說圖形要有圖說。

第一部分 ARP欺騙

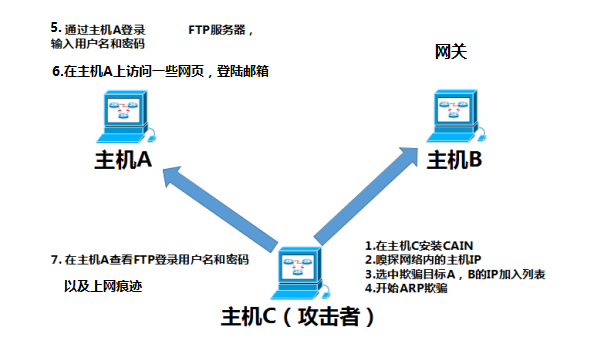

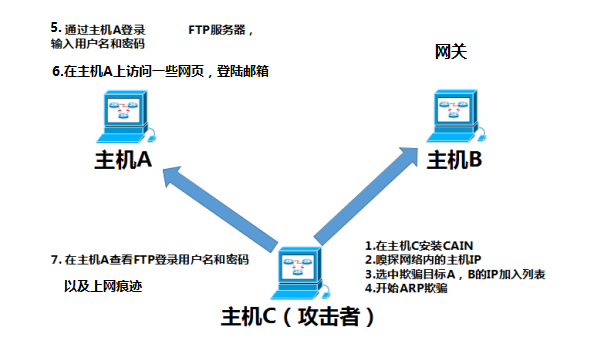

1.兩個同學一組,進行實驗拓撲環境如下圖所示。

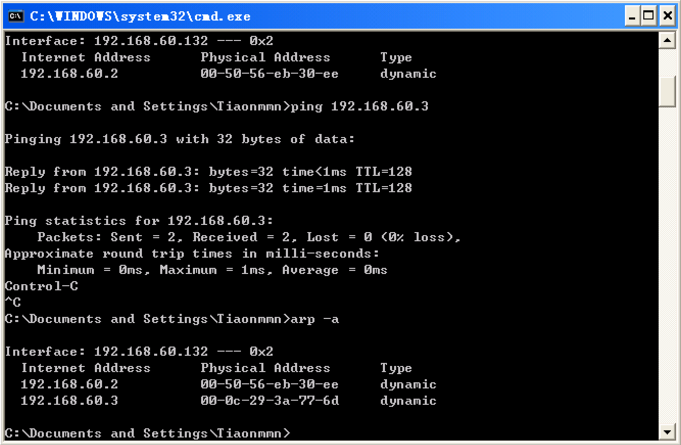

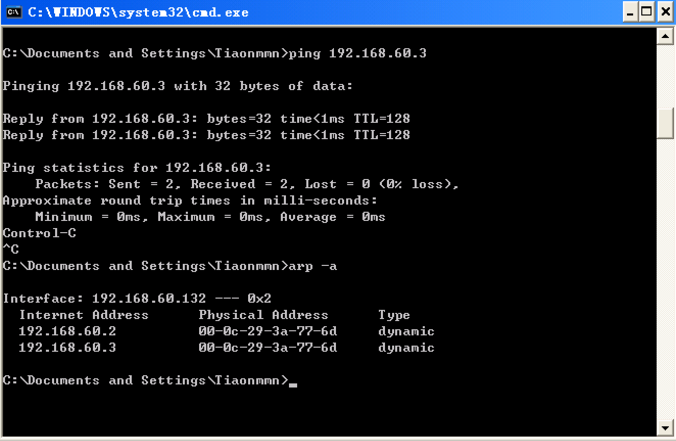

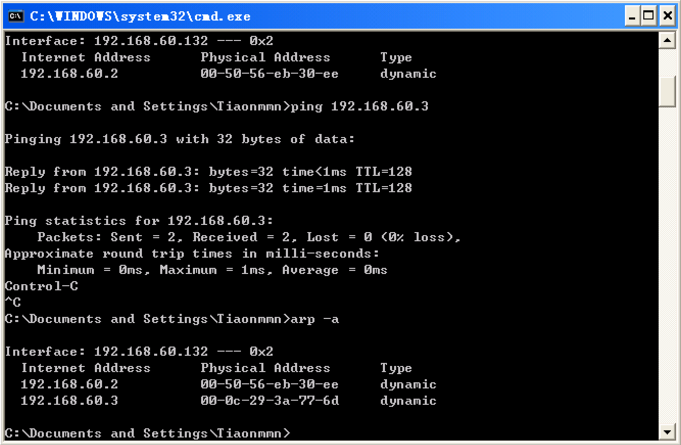

2.欺騙攻擊前後,通過Arp-a命令驗證欺騙是否成功(附截圖)

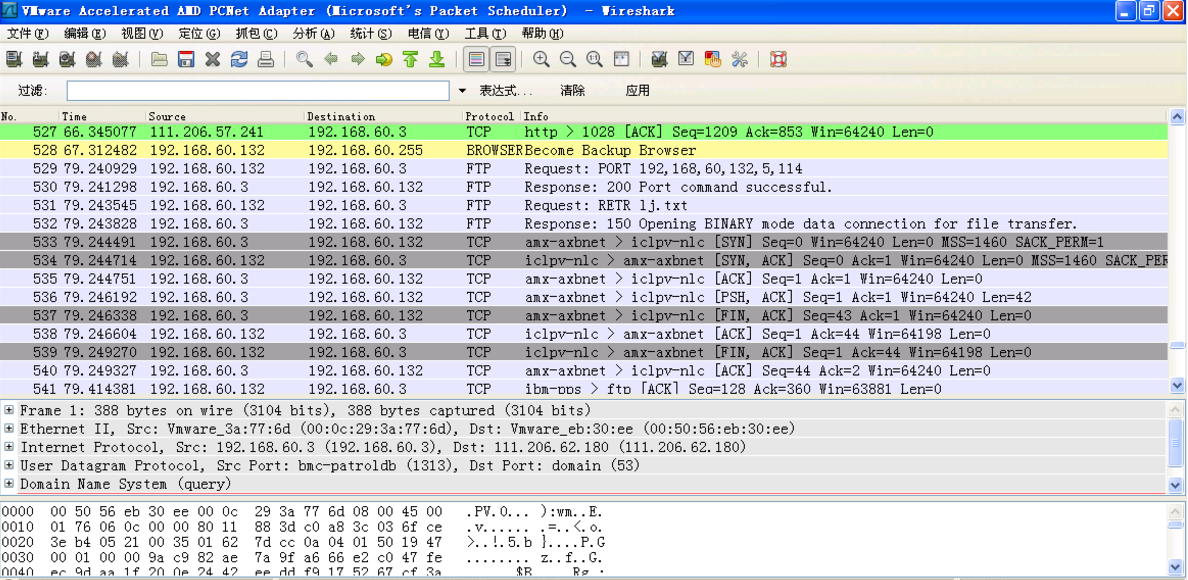

3.欺騙過程中,在主機A開啟Wireshark進行抓包,分析APR欺騙攻擊過程中的資料包特點。(附截圖)

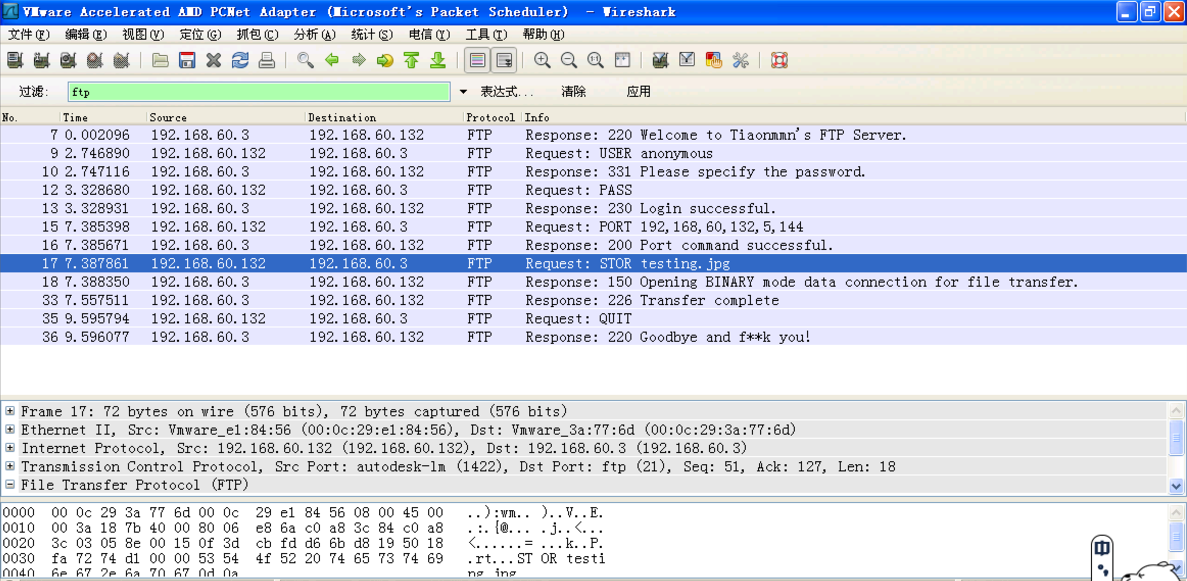

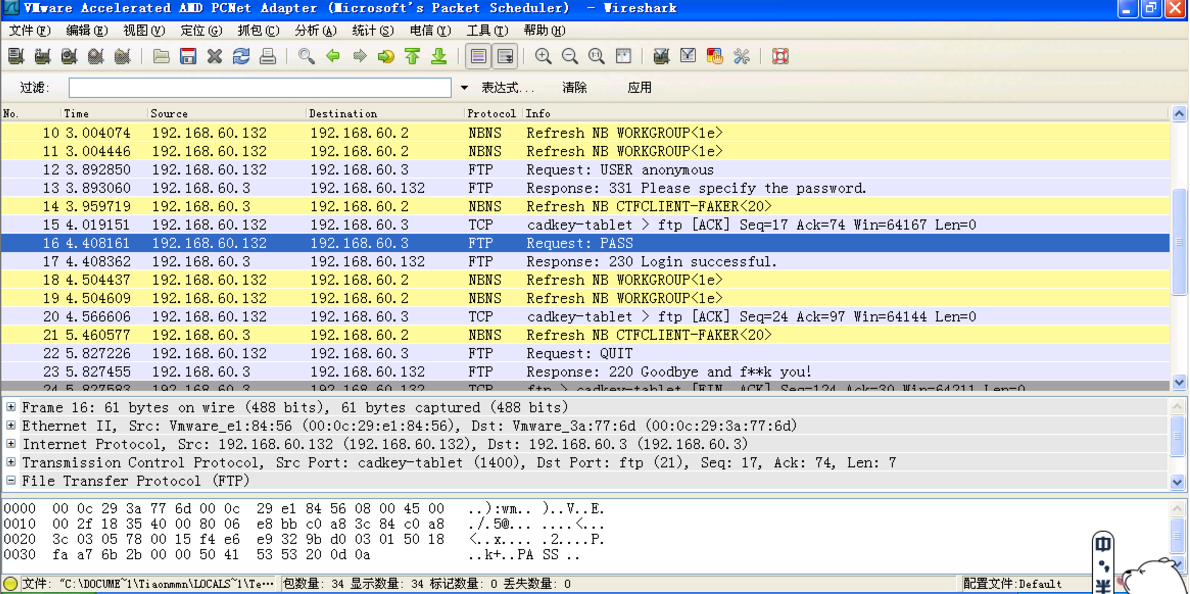

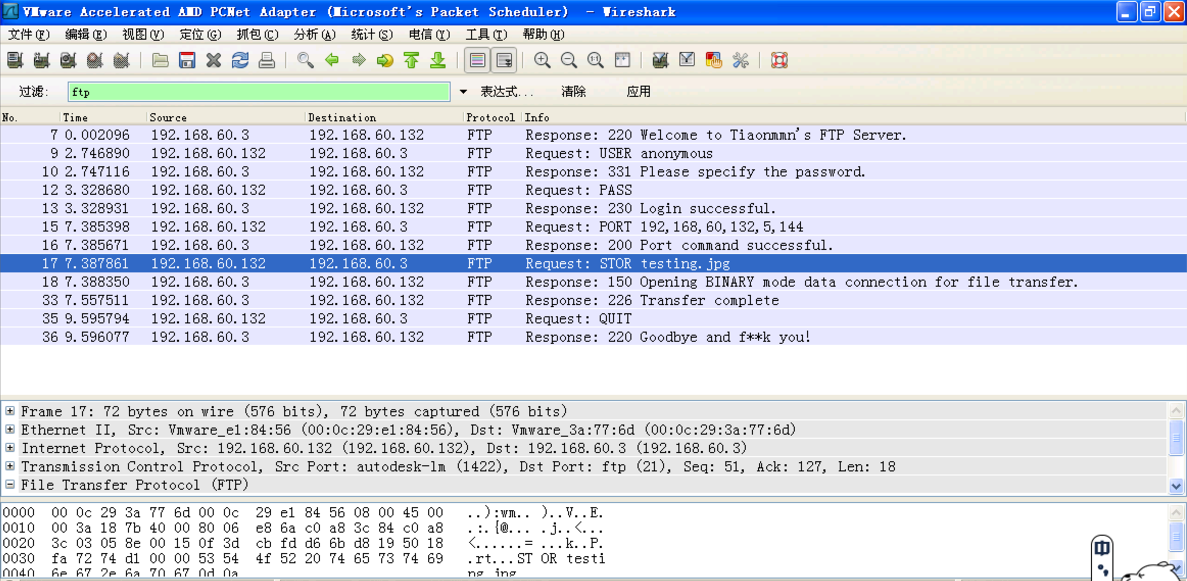

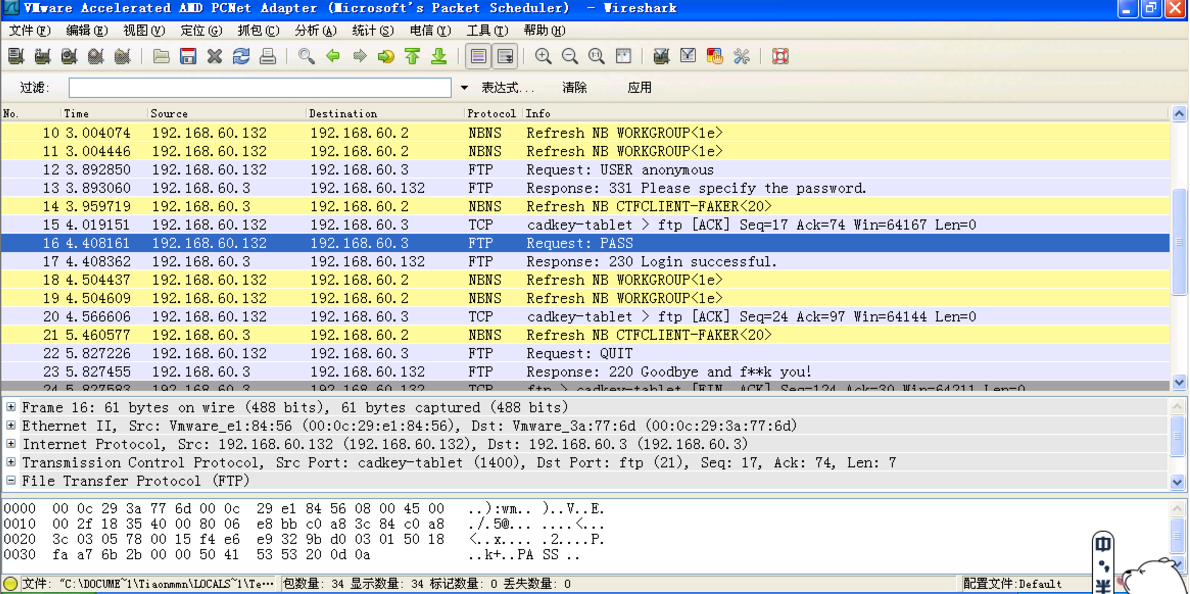

4.欺騙過程中,在主機C開啟Wireshark進行抓包,分析FTP協議的登入過程(附流程圖)

5.欺騙完成後,主機C成功獲取FTP使用者名稱和密碼(附截圖)

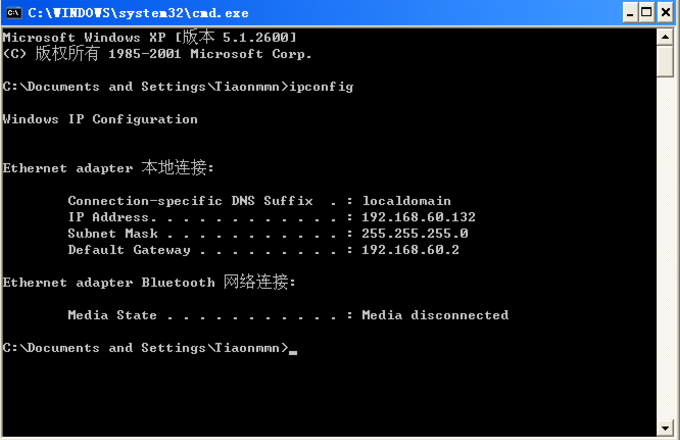

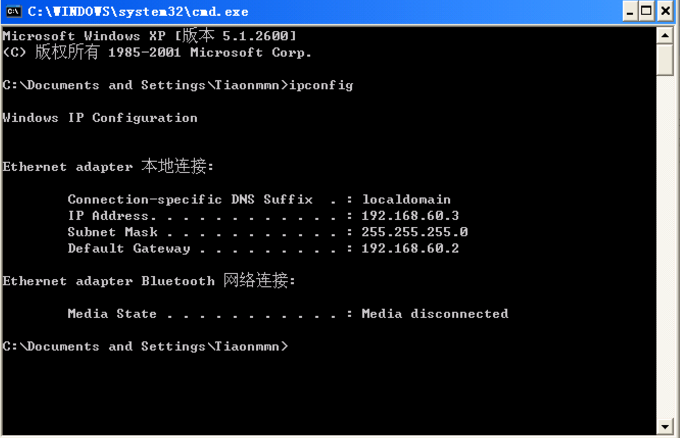

受害者IP地址:

攻擊者IP:

驗證:

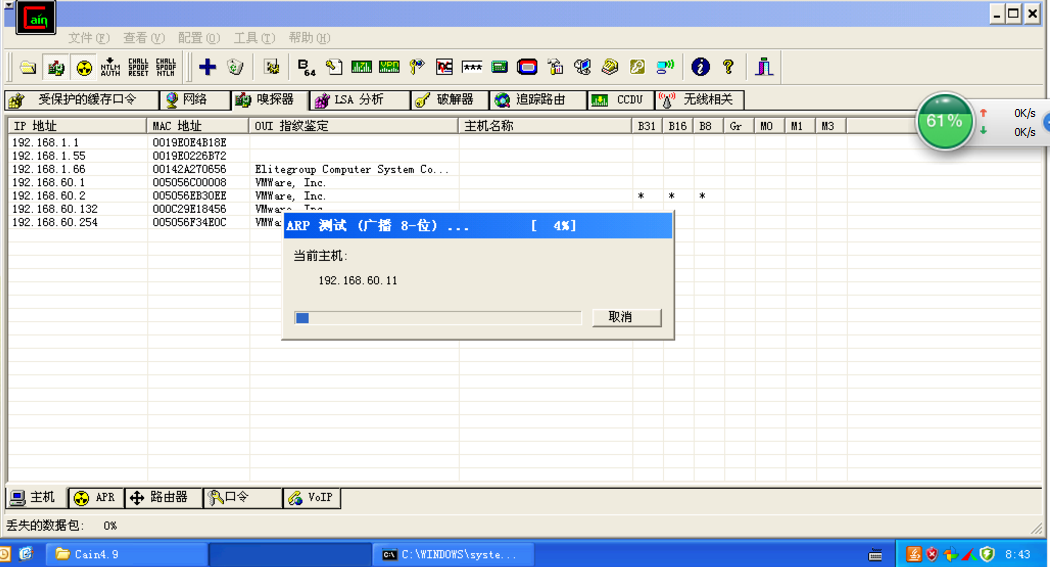

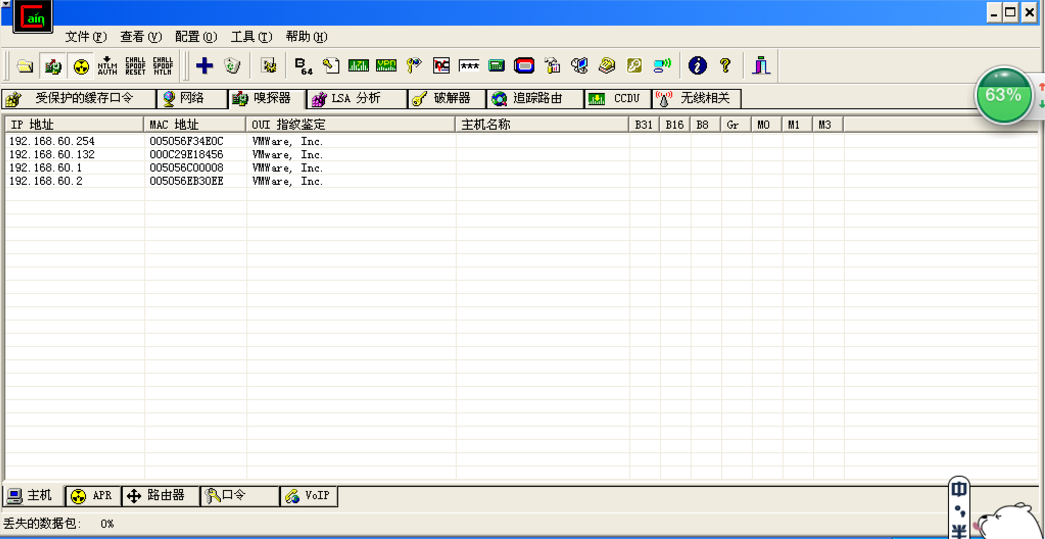

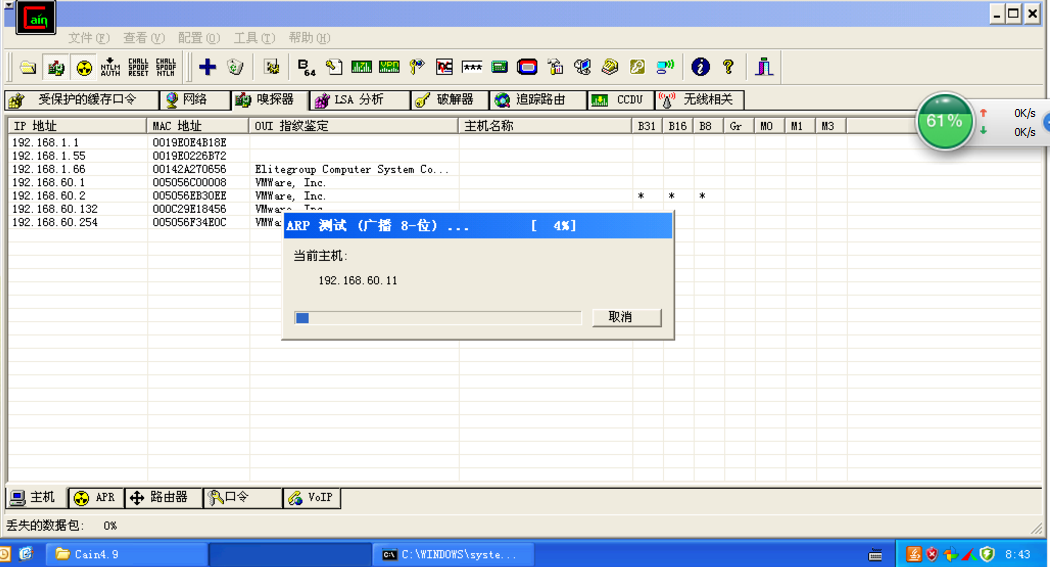

主機掃描:

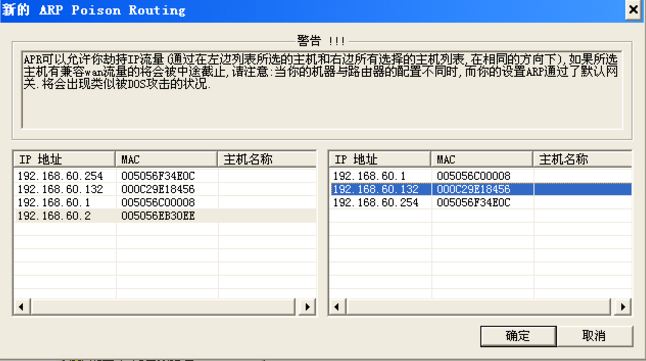

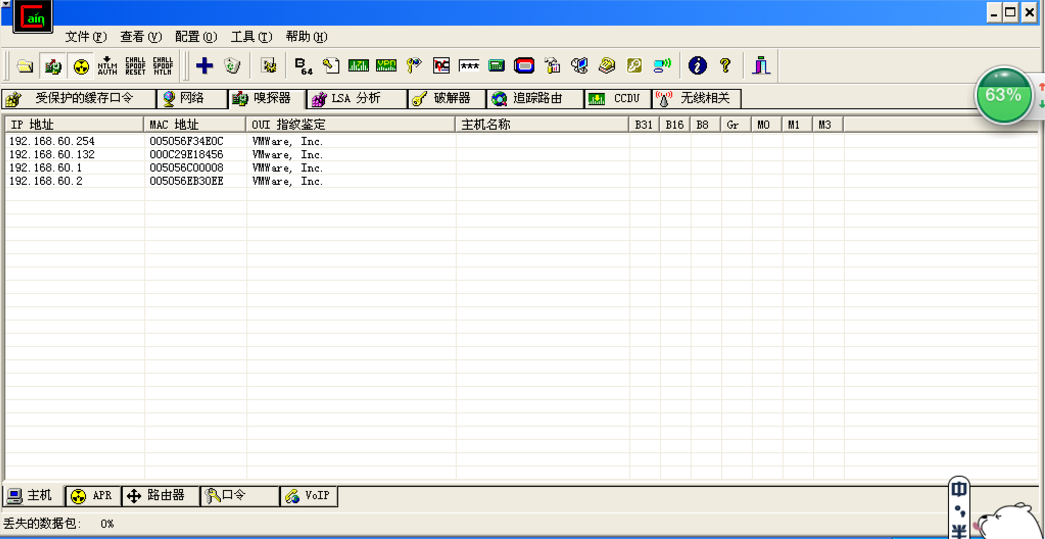

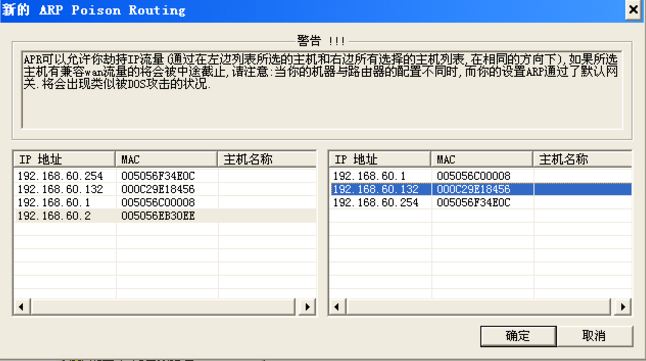

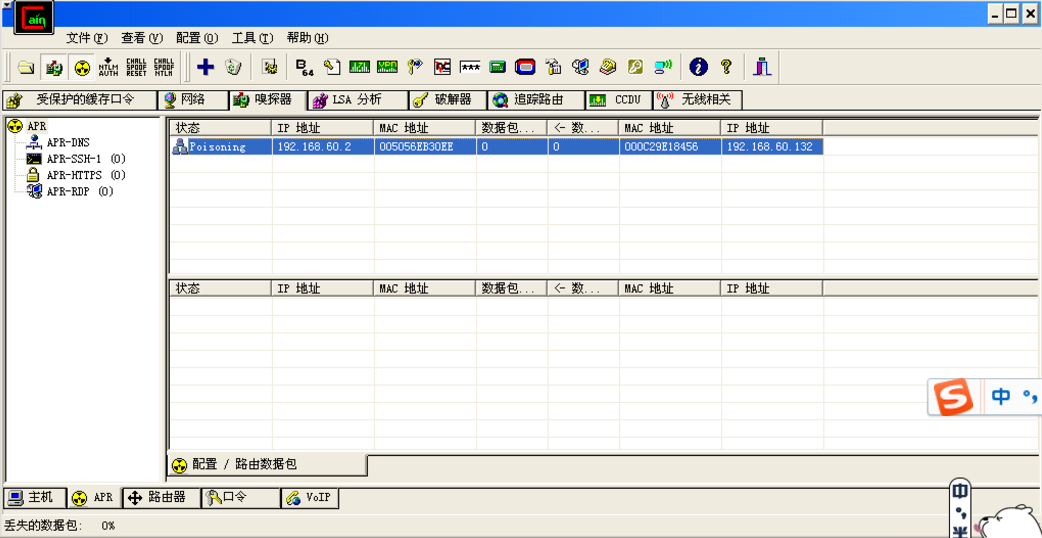

進入APR選項卡,新增目標:

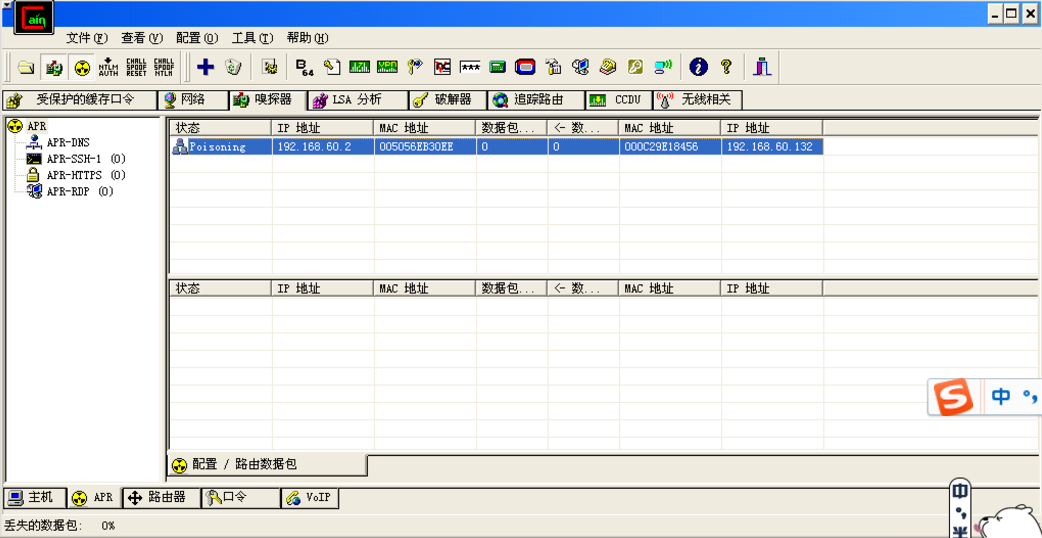

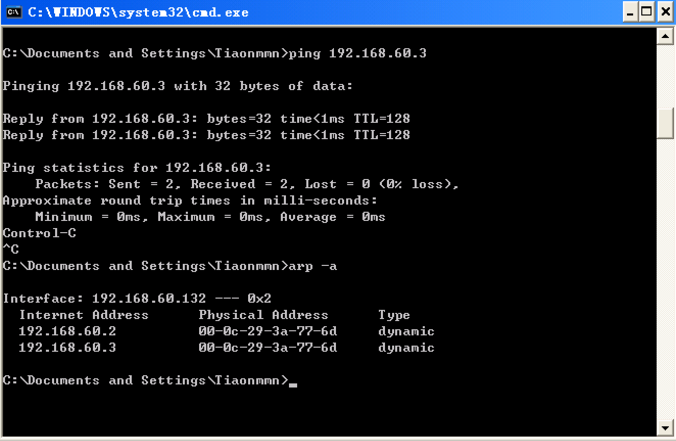

此時受害者的ARP:

欺騙成功。

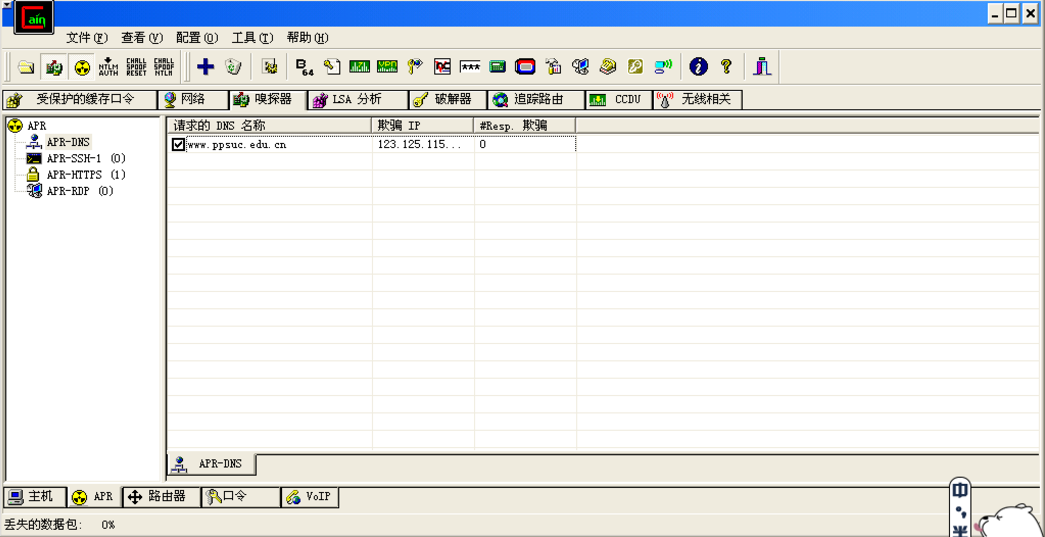

第二部分 DNS

1. 兩個同學一組,A和B。

2.A同學正常訪問網站www.ppsuc.edu.cn

3.B同學扮演攻擊者,設計攻擊方法,使用CAIN,通過DNS欺騙的方式,讓A同學訪問www.ppsuc.edu.cn網址的時候,訪問到另外一臺機器上的偽造網站

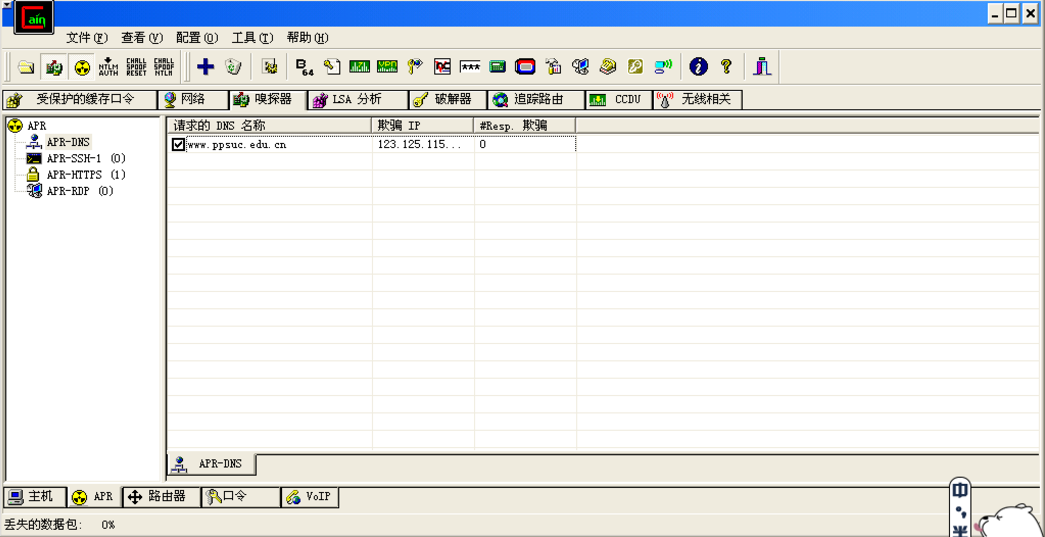

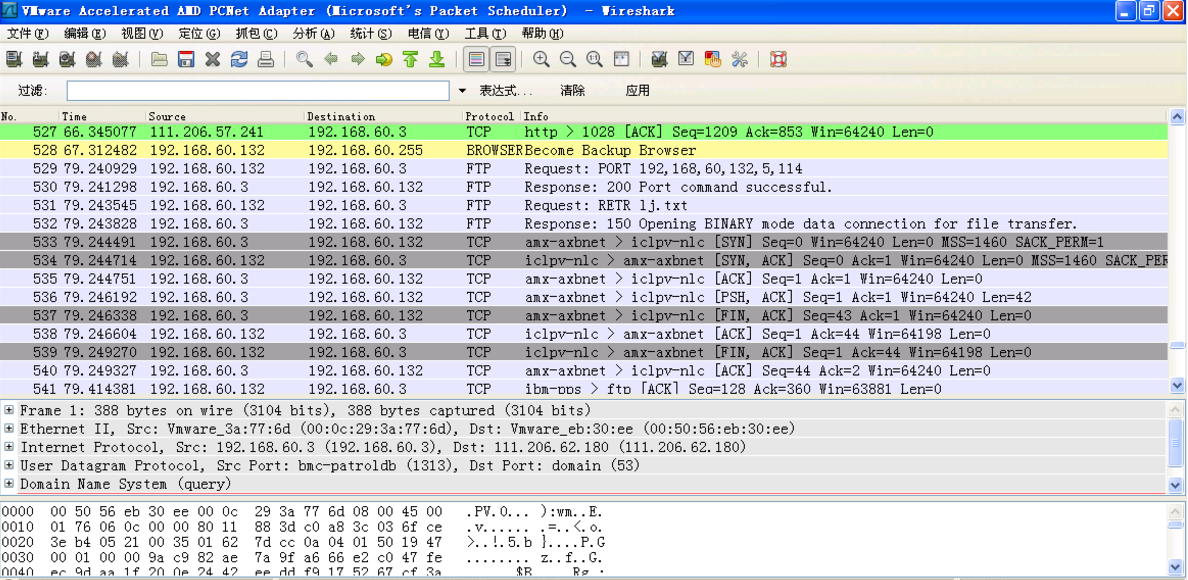

主機抓包結果:

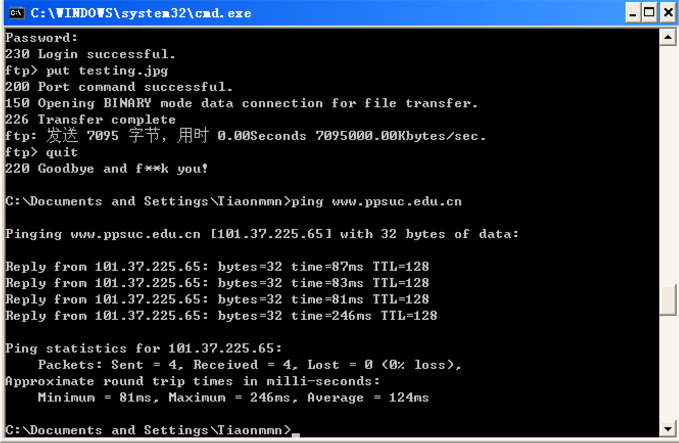

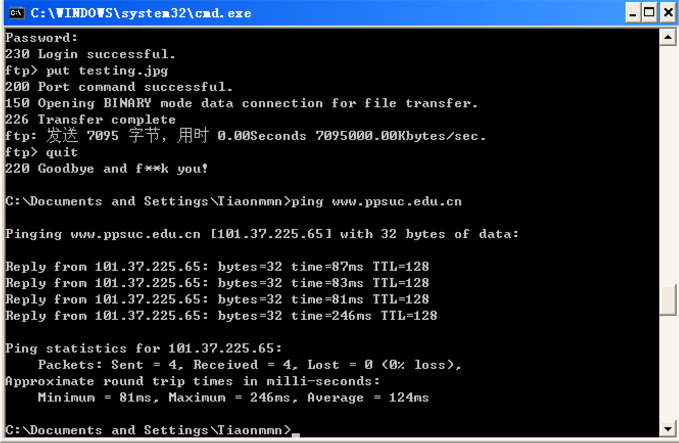

put上傳一張jpg檔案:

可以看到,FTP的登入使用者名稱為anonymous,密碼為空。

學 號201521410033

中國人民公安大學

Chinese people’ public security university

網路對抗技術

實驗報告

| 實驗二 |

| 網路嗅探與欺騙 |

| 學生姓名 |

劉子春 |

| 年級 |

2015 |

| 區隊 |

一 |

| 指導教師 |

高見 |

資訊科技與網路安全學院

2018年09月25日

實驗任務總綱

2018—2019 學年 第 一 學期

一、實驗目的

1.加深並消化本課程授課內容,複習所學過的網際網路搜尋技巧、方法和技術;

2.瞭解並熟悉常用的網路嗅探方式,掌握常用抓包軟體的使用方法和過濾技巧,能夠對給定的資料包分析網路基本行為;掌握ARP欺騙的基本原理,以及基於ARP欺騙的DNS攻擊方式;

3.達到鞏固課程知識和實際應用的目的。

二、實驗要求

1.認真閱讀每個實驗內容,需要截圖的題目,需清晰截圖並對截圖進行標註和說明。

2.文件要求結構清晰,圖文表達準確,標註規範。推理內容客觀、合理、邏輯性強。

3.軟體工具可使用office2003或2007、CAIN、Wireshark等。

4.實驗結束後,保留電子文件。

三、實驗步驟

1.準備

提前做好實驗準備,實驗前應把詳細瞭解實驗目的、實驗要求和實驗內容,熟悉並準備好實驗用的軟體工具,按照實驗內容和要求提前做好實驗內容的準備。

2.實驗環境

描述實驗所使用的硬體和軟體環境(包括各種軟體工具);

開機並啟動軟體office2003或2007、瀏覽器、Wireshark、CAIN。

工具下載地址:

CAIN https://pan.baidu.com/s/19qDb7xbj1L_2QnoPm71KzA

Wireshark 連結:https://pan.baidu.com/s/1BeXghjVV9Mll_cAmeMCTPg 密碼:mbpv

迷你FTP https://pan.baidu.com/s/16ms4hXVOmMHhDEe3WraRHQ

NetworkMiner https://pan.baidu.com/s/14e3VluLPjWFKxqNhdpYO9Q

3.實驗過程

1)啟動系統和啟動工具軟體環境。

2)用軟體工具實現實驗內容。

4.實驗報告

按照統一要求的實驗報告格式書寫實驗報告。把按照模板格式編寫的文件嵌入到實驗報告文件中,文件按照規定的書寫格式書寫,表格要有表說圖形要有圖說。

第一部分 ARP欺騙

1.兩個同學一組,進行實驗拓撲環境如下圖所示。

2.欺騙攻擊前後,通過Arp-a命令驗證欺騙是否成功(附截圖)

3.欺騙過程中,在主機A開啟Wireshark進行抓包,分析APR欺騙攻擊過程中的資料包特點。(附截圖)

4.欺騙過程中,在主機C開啟Wireshark進行抓包,分析FTP協議的登入過程(附流程圖)

5.欺騙完成後,主機C成功獲取FTP使用者名稱和密碼(附截圖)

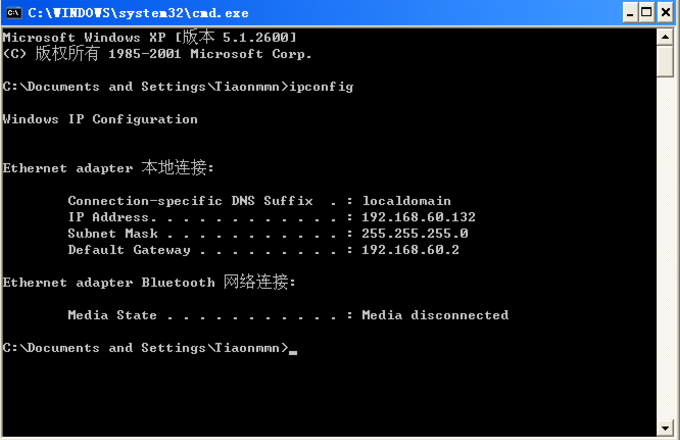

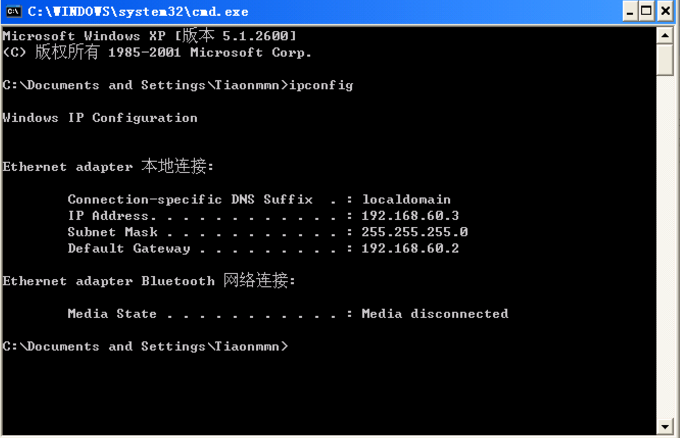

受害者IP地址:

攻擊者IP:

驗證:

主機掃描:

進入APR選項卡,新增目標:

此時受害者的ARP:

欺騙成功。

第二部分 DNS

1. 兩個同學一組,A和B。

2.A同學正常訪問網站www.ppsuc.edu.cn

3.B同學扮演攻擊者,設計攻擊方法,使用CAIN,通過DNS欺騙的方式,讓A同學訪問www.ppsuc.edu.cn網址的時候,訪問到另外一臺機器上的偽造網站

主機抓包結果:

put上傳一張jpg檔案:

可以看到,FTP的登入使用者名稱為anonymous,密碼為空。

可以看到,FTP的登入使用者名稱為anonymous,密碼為空。