metasploit滲透測試指南學習

啟動:msfconsole

啟動的方法非常簡單隻需要在終端輸入msfconsole

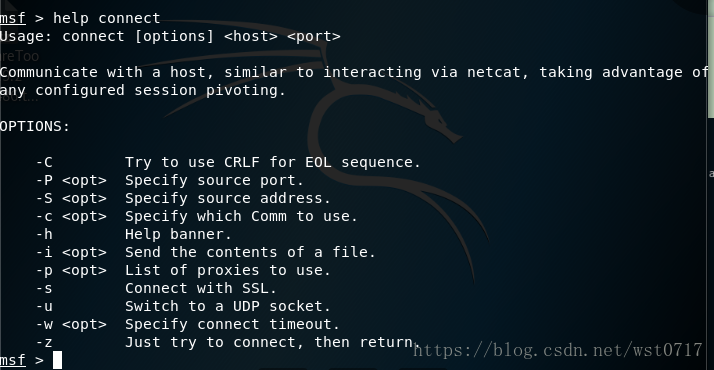

檢視幫助:help connect

情報蒐集

3.1.被動資訊蒐集

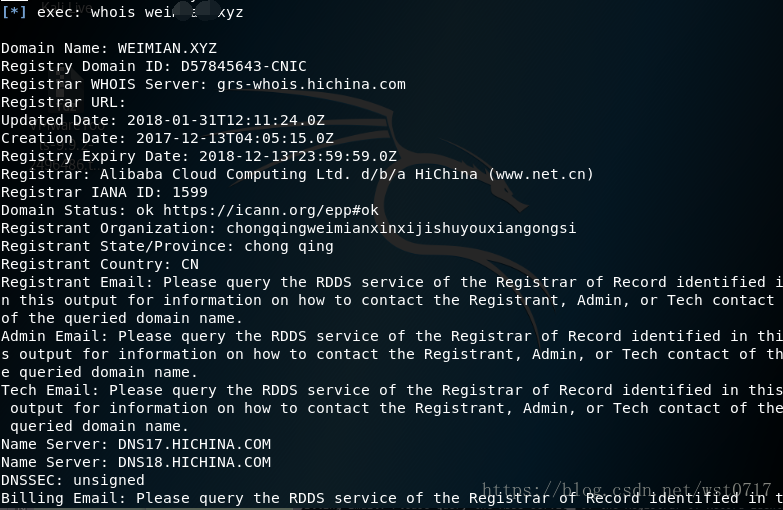

3.1.1.whois查詢域名

在這裡,我們可以看到Domain servers不屬於weimain.xyz所有,所以,我們不能對這些域名伺服器進行攻擊。但是我們通過whois命令可以得到很多關於這個域名相關的資訊,比如域名註冊人的資訊等等

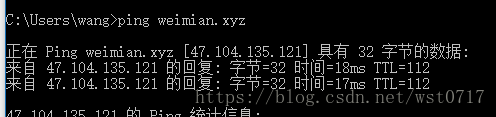

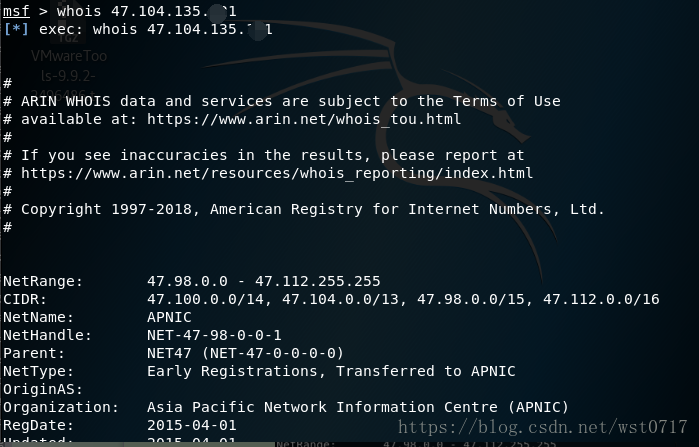

3.1.2.查詢IP

再次whois查詢IP

3.1.3.NSLookup獲取關於伺服器的附加資訊

3.2.主動資訊蒐集

3.2.1.nmap掃描埠

3.2.2在metasploit使用資料庫

相關推薦

metasploit滲透測試指南學習

啟動:msfconsole 啟動的方法非常簡單隻需要在終端輸入msfconsole 檢視幫助:help connect 情報蒐集 3.1.被動資訊蒐集 3.1.1.whois查詢域名 在這裡,我們可以看到Domain servers不屬於weimain.xy

《metasploit滲透測試魔鬼訓練營》學習筆記第六章--客戶端滲透

攻擊者在溢位程式後,並不執行棧中的shellcode,而是尋找程式已載入模組中的一些特殊指令塊,配合棧上的壓棧引數,返回地址等資料,將這些孤立的指令塊聯絡起來,從而實現一定的功能,最終完成遠端程式碼執行的目標。但是在哪些苛刻的壞字元的限制條件下,實現的難度太大,根據這個思

《metasploit滲透測試魔鬼訓練營》學習筆記第七章--社會工程學

五.社工工程學 5.1社會工程系框架 5.1.1資訊蒐集 maltego是一個高度自動化的資訊蒐集工具,整合在BT5中,如果國內網路環境使用時無法獲取結果,可能是無法與資訊提供網站建立連線,可以使用VPN

基於Toppo滲透測試的學習筆記

基於Toppo滲透測試的學習筆記 靶機與kali均為NAT模式 kali ip為192.168.79.130 掃描 上nmap掃網段 發現靶機ip為192.168.79.147 掃埠發現22,80,111,42143 進80埠檢視,是一個部落格 沒有什麼完善的功

基於lampiao滲透測試的學習筆記

基於lampiao滲透測試的學習筆記 靶機lampiao與kali均為NAT模式 Kali IP為192.168.79.130 掃描網段,發現靶機ip為192.168.79.145 掃描埠,此處掃描1-65535所有,發現22,80和1898埠

【SQL注入技巧拓展】————11、PostgreSQL滲透測試指南

我之所以寫這篇文章,目的在於為滲透測試人員提供測試PostgreSQL資料庫的具體方法。文章中用來演示的目標系統是Metasploitable 2,因為該系統包含許多漏洞,也存在配置不當問題。 一、前言 PostgreSQL是一個開源資料庫,主要部署於Linux作業系統中。然而,Pos

Metasploit滲透測試魔鬼訓練營pdf

前言致謝第1章 魔鬼訓練營——初識Metasploit11.1 什麼是滲透測試11.1.1 滲透測試的起源與定義11.1.2 滲透測試的分類21.1.3 滲透測試方法與流程41.1.4 滲透測試過程環節51.2 漏洞分析與利用61.2.1 安全漏洞生命週期71.2.2 安全漏洞披露方式81.2.3 安全漏洞公

metasploit滲透測試筆記(meterpreter篇)-補充篇

0x01 背景 meterpreter作為後滲透模組有多種型別,並且命令由核心命令和擴充套件庫命令組成,極大的豐富了攻擊方式。 需要說明的是meterpreter在漏洞利用成功後會傳送第二階段的程式碼和meterpreter伺服器dll,所以在網路不穩定的情況

Metasploit滲透測試實驗報告

一、實驗目的: 1.瞭解Metasploit框架的概念、組成,掌握Metasploit框架的基本使用,能夠利用Metasploit對已知漏洞進行滲透攻擊;模擬灰盒測試對DVSSC(定V)公司的網路進行

metasploit滲透測試

一些常用指令 msfconsole 開啟控制檯終端 msfupdate 更新 help [command] e.g. help search 命令使用幫助資訊 search […] e.g. search portscan use

《metasploit滲透測試魔鬼訓練營》靶機演練之第五章實戰案例Oracle資料庫

準備一臺BT5作為入侵機,一臺win2003作為靶機,靶機上存在著Oracle資料庫(版本為10.2.0.1.0)TNS服務的漏洞,該漏洞的編號為CVE-2009-1979。 BT5: ip 10.10.10.128 win2003: ip 10.10.10.130 下面開始演練: 在網上找到了關於這一漏洞

metasploit 滲透測試魔鬼訓練營 筆記(二)第三章 情報收集系統 (上)

第三章情報蒐集系統 (上) 3.1 外圍資訊收集 3.1.1 通過DNS 和IP地址挖掘目標的網路資訊。 1. whois域名註冊資訊查詢 通過whois,我們能夠獲取到testfire.net的一些基本資訊。管理員的email,傳真,

[Nmap滲透測試指南]第三章(探索網路)

3.1埠介紹 是指介面電路中的一些暫存器,這些暫存器分別用來存放資料資訊,控制資訊和轉檯資訊,相應的埠分為資料埠,控制埠和狀態埠 電腦執行的系統程式,就像是一個閉合的圓圈,但是電腦是為人服務的,它需要接受一些指令來調整系統功能來工作,於是就把這個圓圈截成很多段,介面處叫埠

[學習筆記]滲透測試metasploit

href 筆記 get inter 信息 blank sys 測試 切換 1、滲透成功後,在meterpreter命令行,需要使用如下命令切換當前目錄。更多信息,可以參考: meterpreter > pwd C:meterpreter > cd /"Prog

【滲透測試學習平臺】 web for pentester -3.目錄遍歷

線上 ini blog etc col tdi jos turn bsp Example 1 http://192.168.106.154/dirtrav/example1.php?file=../../../../../../../etc/passwd Example

linux——構建自己的學習架構樹之滲透測試總結

步驟 滲透測試 知識樹 利用 學習 架構 知識 是我 索引 背景介紹:學習了已有將近一個月的滲透測試的工具操作了,對linux的網絡知識也初有涉略,可是隨著工具的越來越多,我開始比較迷茫與滲透學習是不是只是在工具的選擇上不斷的重復。而且我有該怎麽把這些工作變成自己的東西吸收

我的黑客和滲透測試學習路線

linux命令 beef nessus burpsuite 滲透 png sqlmap trac https 引:在任何時候,我都是孤獨的。 最近在信安群裏也有人問過我,我是如何學習黑客和滲透測試的,在這裏,我就把我的學習路線寫一下,讓新手和小白們不再迷茫

【安全牛學習筆記】Kali Linux滲透測試方法

信息安全 kali linux security+ 1.安全問題的根源①由於分層思想,導致每個層次的相關人員都只關心自己層次的工作,因此每個人認識系統都是片面的,而安全是全方位的,整體的,所以造成安全問題。②技術人員追求效率,導致只追求功能實現,而很容易忽略安全性的工作③由於人都是會犯錯誤的,因此

基於MetaSploit內網穿透滲透測試

metasploit自己在無聊搗鼓windows滲透的時候想到以往都是基於內網滲透,想要更加自由地進行滲透就需要內網穿透實現可以任意控制網段主機,同時也將端口轉發作為自己的跳板。集成的腳本是考慮到在滲透的時候需要開啟的工具繁多,所以盡可能能夠一鍵開啟工具,並且半自動化部署,可以優化前期的準備。 本文分成三

Metasploit Framework(8)後滲透測試(一)

文章的格式也許不是很好看,也沒有什麼合理的順序 完全是想到什麼寫一些什麼,但各個方面都涵蓋到了 能耐下心看的朋友歡迎一起學習,大牛和槓精們請繞道 使用場景: Kali機器IP:192.168.163.132 WindowsXP機器IP:192.168.163.134