用dvwa演示帶有使用者令牌(user_token)的暴力破解

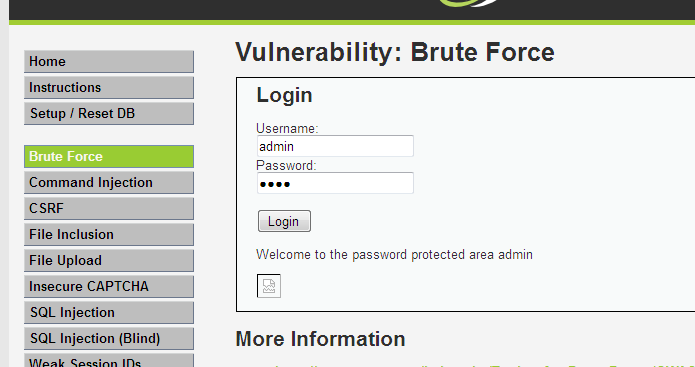

把dvwa設定為hight等級,點開暴力破解模組,隨便輸出使用者名稱和密碼,用bp抓包。如下圖

然後右鍵選中send to intruder

點選positions,attack type 選擇pitch fork

第一個攻擊目標是password,設定方式如下圖

然後開啟options模組,找到Crep-Extract,將Extract the following items from responses勾選中,然後點選add

如下圖:

然後回到payloads介面,為第二個攻擊目標user_token設定引數,步驟如下圖

然後點選start attack 按鈕,結果如下

用password試試發現登入成功

相關推薦

用dvwa演示帶有使用者令牌(user_token)的暴力破解

把dvwa設定為hight等級,點開暴力破解模組,隨便輸出使用者名稱和密碼,用bp抓包。如下圖 然後右鍵選中send to intruder 點選positions,attack type 選擇pitch fork 第一個攻

微信開發一伺服器地址(URL)、令牌(Token)配置

前期準備工作準備工具:Tomcat伺服器,阿里雲伺服器阿里雲伺服器購買:學生可以使用雲翼計劃購買阿里雲伺服器,平均一個月12塊左右。正常阿里雲購買一個月阿里雲伺服器配置:登陸進入阿里雲伺服器的控制檯,進入"雲伺服器ECS",具體位置如下圖1所示。圖1進入雲伺服器ECS後入圖2

DVWA 黑客攻防實戰(三)暴力破解 Brute Froce

暴力破解,簡稱”爆破“。不要以為沒人會對一些小站爆破。實現上我以前用 wordpress 搭建一個部落格開始就有人對我的站點進行爆破。這是裝了 WordfenceWAF 外掛後的統計的情況。 裝了 WordfenceWAF 看到報告就深刻感受到國際友人對我這破站的安全性的深刻關懷了。你不封他們的 ip ,他

用過濾器和裝飾者設計模式(靜態代理)解決getParameter亂碼問題

post的亂碼問題比較好解決,這裡主要是對get請求的亂碼做處理 解決思路:增強request物件的getParameter方法,使之 getParameter 直接獲取到的就是解決亂碼後的資料 有四種方式, 1、繼承 :(下下策) ①明確知道全類名

黑盒測試用例設計-正交試驗方法(七)

nbsp 出現 logs 因果圖 設計 步驟 引入 常用 因子和 6.正交試驗方法 第4節結尾提到,因果關系非常龐大,導致由此得到的測試用例數目多大。因而引入正交試驗法,從大量的試驗數據中挑選適量的、有代表性的點安排測試,來有效地、合理地減少測試的工時。 (1

gulp是用來幹什麽的?(概念)

blank 頭部 ins get keyword pro lin 分鐘 校驗 當我們在使用gulp的時候,gulp到底用來幹什麽呢? 編譯 sass 合並優化壓縮 css 校驗壓縮 js 優化圖片 添加文件指紋(md5) 組件化頭部底部(include html) 實

去哪網實習總結:用到的easyui組件總結(JavaWeb)

fcm p s calendar 分頁 panel 使用 讀寫excel表格 fonts 去哪網 本來是以做數據挖掘的目的進去哪網的,結構卻成了系統開發。。。 只是還是比較認真的做了三個月,老師非常認同我的工作態度和成果。。。 實習立即就要結束了,總結一下幾點之前

Linux用戶管理之使用/bin/false和/usr/sbin/nologin拒絕用戶登錄及其功能分析(轉)

其他 spa 狀態 roo 服務器 linux用戶 密碼 targe let /bin/nologin,/bin/false的意思是禁止某個用戶登錄。 比較常用的用法: #添加一個不能登錄的用戶 useradd -d /usr/local/apache -g ap

EffectiveJava讀書筆記——考慮用靜態工廠方法代替構造器(一)

無法 父類 應該 樹結構 對象 如何 log 筆記 工廠類 參考網址:http://blog.csdn.net/mingyunduoshou/article/details/6149758 http:[email protect

Hadoop2.6.0版本號MapReudce演示樣例之WordCount(一)

set pat -m 代碼 分享 ont extends gravity csdn 一、準備測試數據 1、在本地Linux系統/var/lib/hadoop-hdfs/file/路徑下準備兩個文件file1.txt和file2.tx

用numpy計算成交量加權平均價格(VWAP),並實現讀寫文件

算法 txt log ack etx png del pack pan VWAP(Volume-Weighted Average Price,成交量加權平均價格)是一個非常重要的經濟學量,它代表著金融資產的“平均”價格。某個價格的成交量越高,該價格所

UITableView!別再用代碼計算行高了(一)

dev count layout 們的 -o @property 感覺 ref 還在 你還在用代碼去計算行高嗎?你不感覺那種方式很low嗎?從今天起,試著做些改變吧! 別給我講你喜歡寫代碼的感覺,你就是要用代碼去計算行高,那我這篇文章不適合你。 在講解復雜內容之前,還是先學

DVWA之跨站請求偽造(CSRF)

har 就會 之前 -s host 點擊 lang 不知道 string CSRF全稱是Cross site request forgery ,翻譯過來就是跨站請求偽造。 CSRF是指利用受害者尚未失效的身份認證信息(cookie,會話信息),誘騙其點擊惡意鏈接或者訪問包含

自然語言處理---用隱馬爾科夫模型(HMM)實現詞性標註---1998年1月份人民日報語料---learn---test---evaluation---Demo---java實現

fileinput 流程 n) 一次 tostring model pen mem rbd 先放上一張Demo的測試圖 測試的句子及每個分詞的詞性標註為: 目前/t 這/rzv 條/q 高速公路/n 之間/f 的/ude1 路段/n 已/d 緊急/a 封閉/v 。/

移動端獲取用戶在屏幕滑動方向(javascript)混合模式封裝

load clas rip UNC st2 onload console doc list 註意:無法使用touchend來獲取clientX,touchend是在用戶滑動結束之後才回調 <!DOCTYPE html> <html> <hea

用Vue來實現音樂播放器(八):自動輪播圖啊

-s AR better hold ons ntp next start upd slider.vue組件的模板部分 <template> <div class="slider" ref="slider"> <div class=

用Vue來實現音樂播放器(九):歌單數據接口分析

QQ 插件 但是 之間 nbsp 跨域問題 前端 代理服務 一點 z這裏如果我們和之前獲取輪播圖的數據一樣來獲取表單的數據 發現根本獲取不到 原因是qq音樂在請求頭裏面加了authority和refer等 但是如果我們通過jsonp實現跨域

用兩個棧實現隊列(五)

font code class color 用兩個棧 cti 最後一個元素 第一個 不為 用兩個棧來實現一個隊列,完成隊列的Push和Pop操作。 隊列中的元素為int類型。 var stack1=[],stack2=[]; function push(node){

【BZOJ1965】[AHOI2005]洗牌(數論)

zoj namespace 題解 版本 problem upd 奇偶性 space show 【BZOJ1965】[AHOI2005]洗牌(數論) 題面 BZOJ 洛谷 題解 考慮反過來做這個洗牌的操作,假定當前牌是第\(l\)張。 因為之前洗的時候考慮了前一半和後一半,所

用戶登錄三次機會(PYTHON)

NPU 再見 sha 密碼 成功 用戶 print swe 驗證 usename=shabi password=123456 i=3 while i > 0: zh = input("請輸入你的用戶名:") i - = 1 if zh == usename