WebSphere 修復 TLS ROBOT Attack漏洞

阿新 • • 發佈:2018-11-15

WebSphere 修復 TLS ROBOT Attack漏洞

ROBOT Attack是什麼

這是一個在1998年就發現的漏洞,該漏洞允許使用服務端的私鑰執行RSA解密和簽名操作。

在1998年,Daniel Bleichenbacher發現了一個SSL伺服器在的PKCS#1

v1.5中的填充允許自適應的密文選擇攻擊。但該錯誤與RSA加密一起使用時,能徹底打破TLS的安全性。對於易受到攻擊的主機,只支援RSA加密金鑰交換,攻擊者就可以很容易的被動的記錄流量並解密,而對於通常使用前向保密但仍然支援易受攻擊的RSA加密金鑰交換的主機而言,風險取決於攻擊者的攻擊速度。

摘自———HTTPS 安全最佳實踐 © 2018 https://blog.myssl.com/robot-attack-detect/

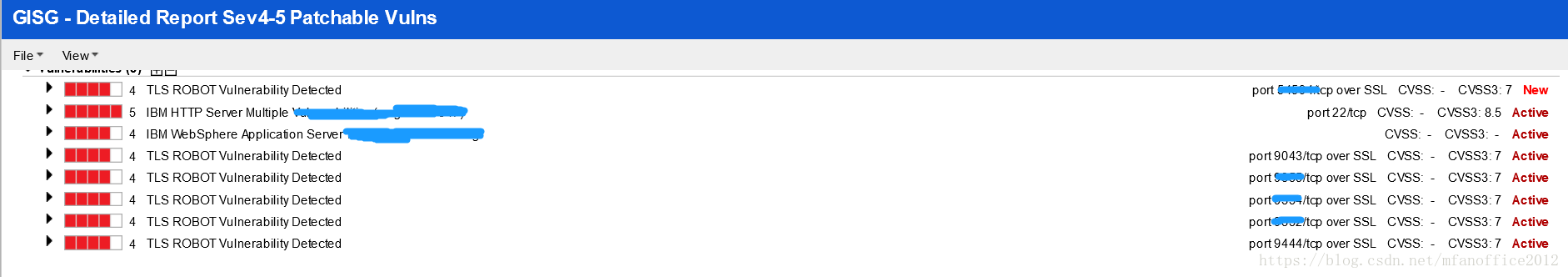

此次發現漏洞是在xx金融公司的IT部門發現下列埠使用TLS 1.0協議,並支援RSA演算法:

解決方法有二:

1. 相關應用是否支援更高版本的TLS協議—TLS1.2

2. 將RSA演算法從TLS支援演算法中去除

解決步驟:

第二種方案略顯複雜,在此使用方案一

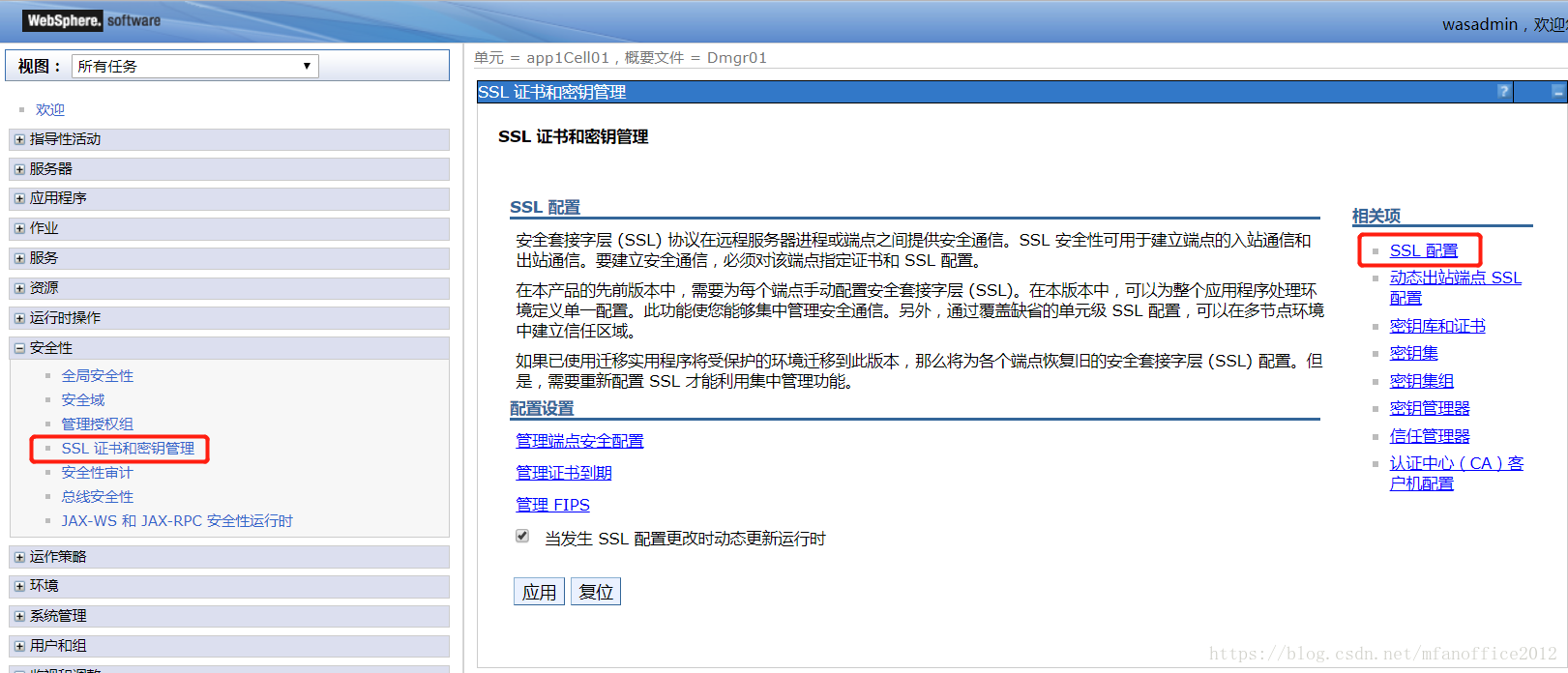

- 開啟WAS控制檯,找到 “安全性”—-“SSL證書金鑰管理”—–“SSL配置”

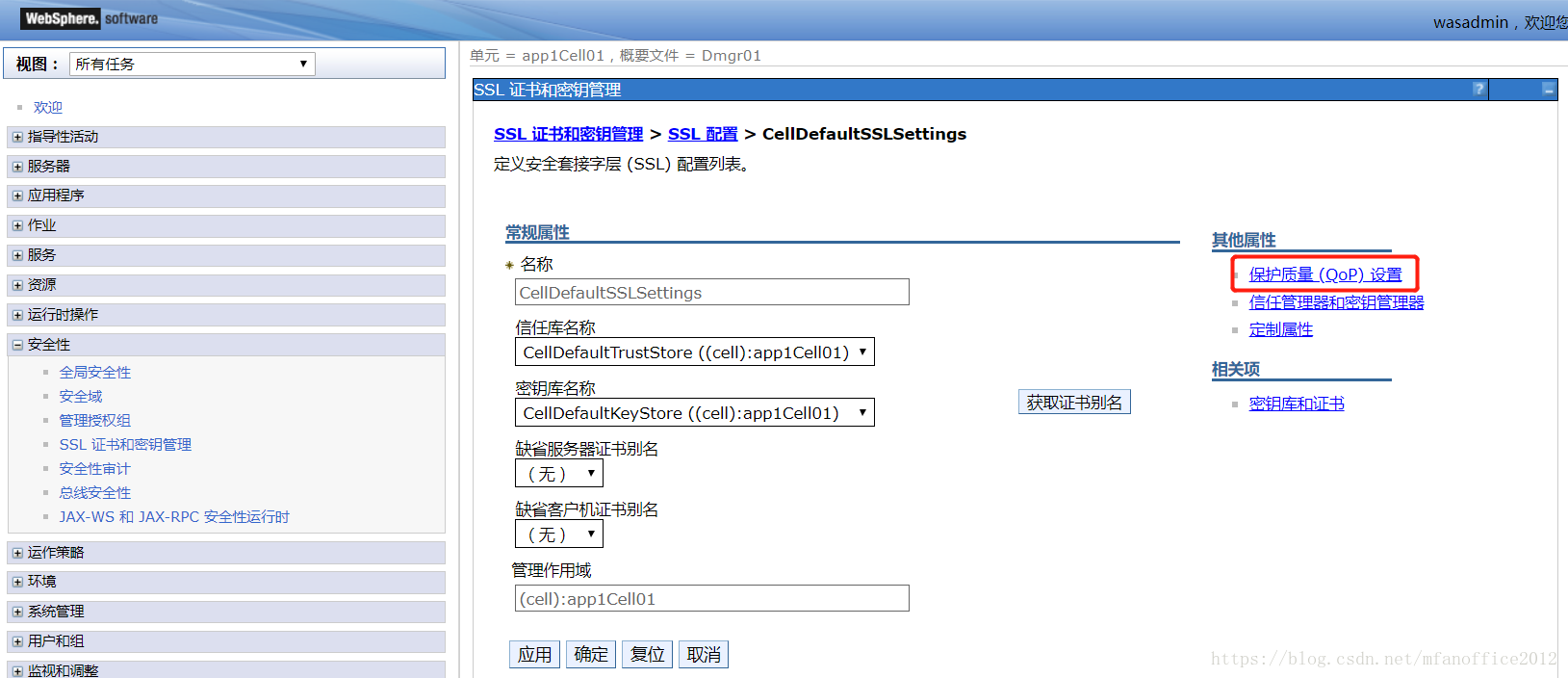

- 對下列每一項進行設定

- 進入其中一項,點選 “保護質量(QoP)設定”

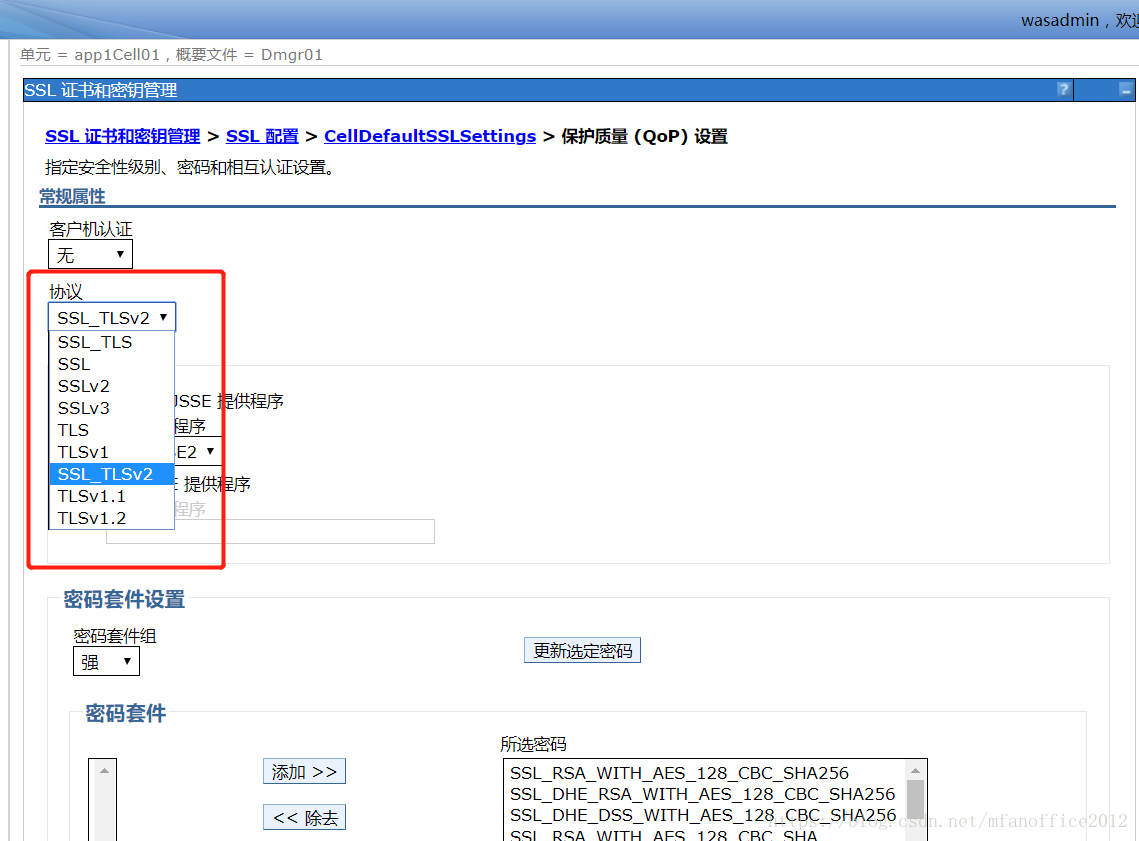

- 在這裡將預設值改為 TLSv1.2

WAS的版本不同預設值也不同,都改為TLSv1.2

- 重啟WAS服務。

經相關人員再次檢測,確認沒有此隱患出現。