BugkuCTF-WEB-WEB5

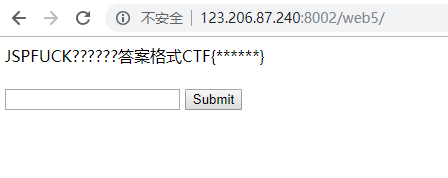

開啟題目後提示jspfuck

應該和jsfuck有關

jsfuck編碼是由8個:< > + – . , [ ]字元組成。

js指令碼,直接firefox--->F12--->consol 複製進去,輸出

so檢視原始碼

得到一大堆[]()組合

把這些放進console中得到flag

JSFUCK原理解析:

https://blog.csdn.net/qq_36539075/article/details/79946099

一個神奇的事情。。。據說這個是一道經典的JS的面試題。。

[]==![] TURE

相關推薦

BugkuCTF-WEB-WEB5

開啟題目後提示jspfuck 應該和jsfuck有關 jsfuck編碼是由8個:< > + – . , [ ]字元組成。 js指令碼,直接firefox--->F12--->consol 複製進去,輸出 so檢視原始碼 得到一大堆[]()組合

BugkuCTF web基礎$_GET

nbsp 分享圖片 mage 代碼 com image web get UC 打開網址 根據代碼,需要用 get 的方法,獲取 BugkuCTF web基礎$_GET

BugkuCTF –WEB-備份是個好習慣(備份原始碼洩露+md5漏洞)

先開啟題目看一下 題目剛開始給了一串md5值 嘗試先去解密一下 空密碼??題目名字叫做備份是個好習慣。掃一下網站目錄,瞅瞅有沒有備份的檔案啥的 發現了一個.bak檔案,估計是index.php備份的原始碼,下載下來看一下 附上有關備份檔案的知識:備份檔案

BugkuCTF-WEB-WEB4

看看原始碼就看看原始碼,擷取重要的一部分程式碼,這裡都進行url編碼了,進行解碼 var p1 = '%66%75%6e%63%74%69%6f%6e%20%63%68%65%63%6b%53%75%62%6d%69%74%28%29%

BugkuCTF-WEB-管理員系統

開啟題目隨便輸入了一下,發現IP禁止訪問了,所以打算F12看看有啥貓膩 - - 這麼長的滾動條,肯定有貓膩拖下去瞅瞅有啥提示點,發現一處提示的地方,得到一串base64加密 解密得到test

BugkuCTF-WEB-網站被黑

開啟題目,發現這個黑頁挺炫酷的- - 解題思路: 開啟連結是一個黑頁,連結後面加index.php判斷是PHP,而題目提示實戰中經常遇到,那就開御劍掃描後臺吧 掃描出shell.php,開啟連結是一個webshell,嘗試admin等弱密碼無效後 &n

BugkuCTF-WEB-變數1

題目提示flag In the variable !-------flag在變數中 其中preg_match正則表示式的 意思是,匹配字串,\w表示字元+數字+下劃線, *代表有若干個\w字元組成。如果不匹配會輸出 ‘’args error!‘’ 那麼結合兩者,可

BugkuCTF-WEB-本地包含

題目提示,需要將flag.php包含進去才可以得到flag 百度了一下$_REQUEST函式,發現易存在sql漏洞和變數漏洞覆蓋 第二句話要獲得hello的值,由於hello為’hello’,所以無論在url欄中對hello賦任何值,都會全盤接受,其中var_dump()是將變數a列印

BugkuCTF-WEB-WEB3

介面有點不盡 的彈窗,應該是使用了大量的alert語句,直接檢視網頁原始碼 得到Unicode編碼 KEY{J2sa4

BugkuCTF-Web-Web2

第一步還是常規操作,開啟題目,點開連結,檢視網頁,但是。。。開啟網頁之後,嚇了我一跳,這是啥玩意兒~ 滿屏的滑稽笑臉……咳咳,冷靜,冷靜,不能砸電腦。。。 帶著不能平靜的內心按下F12檢視網頁原始碼,哇。。原始碼好多,讓我好好看看,咦……在註釋中竟然發現了一個flag??!!

BugkuCTF web:web基礎$_POST; 矛盾

web基礎$_POST php程式碼是: $what=$_POST['what']; echo $what; if($what=='flag') echo 'flag{****}'; 用postman傳送一個post請求,body裡的引數是KEY=what V

BugkuCTF——web篇writeup(持續更新)

BugkuCTF——web篇writeup平臺網址:http://ctf.bugku.com/平臺首頁:web2網址連結:http://120.24.86.145:8002/web2/頁面:一看只有好多滑稽,分數也不太高,應該不是很難,F12開啟開發者工具看一下得到ctf:f

bugkuctf web部分(前8題)解題報告

lag 計算 challenge 結果 inux 分享圖片 簡單的 得到 瀏覽器 寫點東西記錄一下,方便以後查看。 http://ctf.bugku.com/challenges web2: 簽到題,花裏胡哨的果斷去看源碼。。。。。 計算器: 發

BugkuCTF之web題之這是一個神奇的登陸框

BugkuCTF之web題之這是一個神奇的登陸框 開啟網頁之後發現: 隨便輸入賬號和密碼出現: 那就開始尋找注入點吧,輸入0’發現還是: 輸入0" 發現報錯: 確定可以注入,判斷欄位有多少個 0"order by 1,2,3# 發現: 說明有兩列。 輸入 0" union

BugkuCTF之web題之求getshell

BugkuCTF之web題之求getshell 一進來發現: maybe時繞過,那就用一句話木馬吧!! php的一句話是:<?php @eval($_POST['pass']);?> asp的一句話是:<%eval request ("pass")%> aspx

BugkuCTF之web題之細心

BugkuCTF之web題之細心 一進網頁發現: 這是啥????(黑人問號)一臉的懵逼,檢視原始碼?發現幾個連結欸,點了幾下發現,然並卵。。。發現提示找不到檔案,那好吧,就一個一個來試試,試到robot.txt的時候發現:一般網站都會有robots.txt檔案的,存放可以直接訪問的檔案

BugkuCTF之web題之多次

BugkuCTF之web題之多次 點選進去發現是: 看見有個id,一個一個試一試,到id=5時,發現有提示: 可以確定了,這題是sql注入。 判斷一下是什麼注入,加上單引號出錯,加上#不出錯,加上’ and 1=1#又出錯了,應該是過濾,這時候我們就要判斷一下SQL網站過濾了什麼

BugkuCTF筆記——web

1.web2 按F12 2. 發現框裡面只能輸一個數字,按F12,把maxlength改成3,再在框裡輸入計算後的正確結果 3.web基礎$_GET ?後面是傳遞的引數。 格式為:網頁?引數名=引數值 4。web基礎$_POST 和上題類似

BugKuCTF(CTF-練習平臺)——WEB-SQL注入1

%00截斷 http://103.238.227.13:10087/?id=-1%20uni%00on%20sel%00ect%201,database()%23 http://103.238.227.13:10087/?id=-1%20uni%00on%20

bugkuCTF Writeup (Web)26-29

never give up 看原始碼,有提示<!--1p.html--> 去看1p.html的原始碼 <HTML> <HEAD> <SCRIPT LANGUAGE="Javascript"> <!