Linux-Nginx解析php相關配置

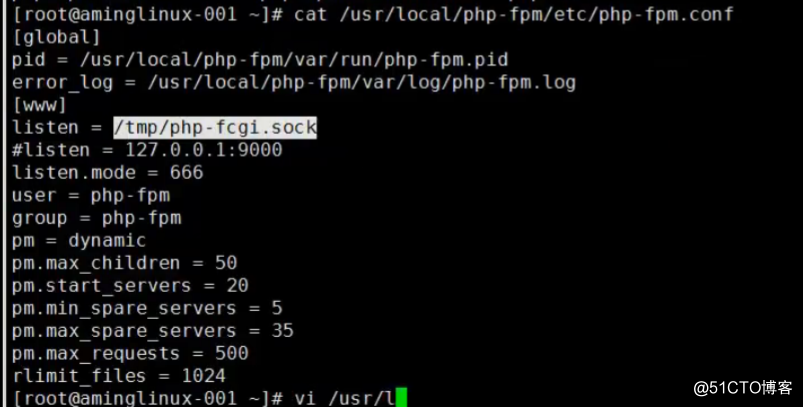

配置如下:

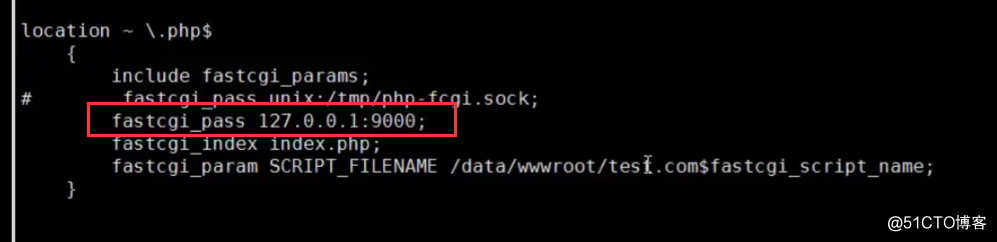

location ~ .php$

{

include fastcgi_params;

fastcgi_pass unix:/tmp/php-fcgi.sock; #sock所在目錄,碰到502。看錯誤日誌。

fastcgi_index index.php;

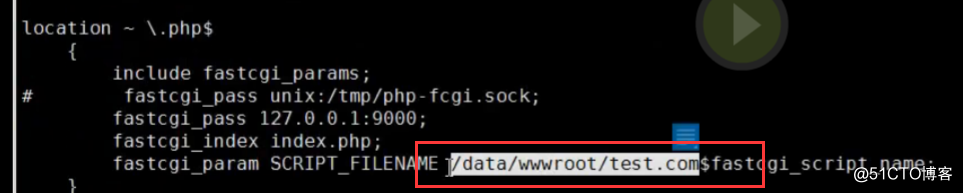

fastcgi_param SCRIPT_FILENAME /data/wwwroot/test.com$fastcgi_script_name;

}

fastcgi_pass 用來指定php-fpm監聽的地址或者socket

看這的路徑是什麼 ,上面填寫什麼

或者寫成ip地址+埠

這快的路徑,也需要和上面的root路徑符合 。

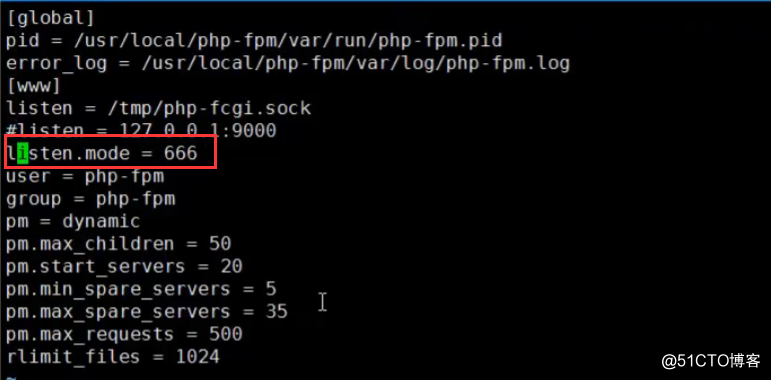

改成是666,是為了讓任何使用者都有讀寫的許可權

相關推薦

Linux-Nginx解析php相關配置

配置如下:location ~ .php${include fastcgi_params;fastcgi_pass unix:/tmp/php-fcgi.sock; #sock所在目錄,碰到502。看錯誤日誌。fastcgi_index index.php;fastcgi_param SCRIPT_FILEN

Linux centos VMware Nginx防盜鏈、Nginx訪問控制、Nginx解析php相關配置、Nginx代理

jpeg htm dao bubuko youdao dir cal fastcgi real-ip 一、Nginx防盜鏈 配置如下,可以和上面的配置結合起來 location ~* ^.+\.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|

12.13 Nginx防盜鏈 12.14 Nginx訪問控制 12.15 Nginx解析php相關配置 12.16 Nginx代理

12.13 nginx防盜鏈 12.14 nginx訪問控制 12.15 nginx解析php相關配置 12.16 nginx代理- 12.13 Nginx防盜鏈 - 12.14 Nginx訪問控制 - 12.15 Nginx解析php相關配置 - 12.16 Nginx代理 - 擴展 - 502問題匯總

Nginx防盜鏈 Nginx訪問控制 Nginx解析php相關配置 Nginx代理

十二周四次課(3月15日)12.13 Nginx防盜鏈cd /usr/local/nginx/conf/vhostvi test.com.conf將以上內容復制到下圖位置測試,成功前提data/wwwroot/test.com目錄下要有1.gif12.14 Nginx訪問控制cd /usr/local/ngi

14.Nginx防盜鏈&Nginx訪問控制&Nginx解析php相關配置&Nginx代理

Nginx防盜鏈 Nginx訪問控制 Nginx解析php相關配置 Nginx代理 [toc] 一、Nginx防盜鏈: 1. 打開配置文件: 增加如下配置文件: [root@xavi ~]# cd /usr/local/nginx/conf/vhost/ [root@xavi vhost]#

四十九、Nginx防盜鏈、Nginx訪問控制、Nginx解析PHP相關配置、Nginx代理

Nginx防盜鏈 Nginx訪問控制 Nginx解析PHP相關配置 Nginx代理 四十九、Nginx防盜鏈、Nginx訪問控制、Nginx解析PHP相關配置、Nginx代理一、Nginx防盜鏈 必須和“不記錄日誌和過期時間”結合在一起,因為它們同時用到了location。# v

Nginx防盜鏈、Nginx訪問控制、Nginx解析php相關配置、Nginx代理

nginxNginx防盜鏈首先進入到/usr/local/nginx/conf/vhost/目錄下,編輯配置文件 vim test.com.confvim test.com.conf然後如數如下內容location ~ ^.+.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|b

49.Nginx防盜鏈、Nginx訪問控制、Nginx解析php相關配置、Nginx代理

Nginx防盜鏈 Nginx訪問控制 Nginx解析php相關配置 Nginx代理 一、Nginx防盜鏈 配置如下,可以和上面的配置結合起來 vim /usr/local/nginx/conf/vhost/test.com.conf location ~* ^.+\.(gif|jpg|p

Nginx防盜鏈 Nginx訪問控制 Nginx解析php相關配置 Nginx代理

nginx配置一、Nginx防盜鏈#vi /usr/local/nginx/conf/vhost/test.com.conf#/usr/local/nginx/sbin/nginx -t#/usr/local/nginx/sbin/nginx -s reload#curl -e "http://ww

48次課(Nginx防盜鏈、Nginx訪問控制、Nginx解析php相關配置、Nginx代理)

curl urn real-ip connect referer ini adf accept txt Nginx防盜鏈 編輯虛擬配置文件 [root@100xuni1 ~]# vim /usr/local/nginx/conf/vhost/test.com.conf

Nginx防盜鏈&Nginx訪問控制&Nginx解析php相關配置&Nginx代理

[toc] Nginx防盜鏈&Nginx訪問控制&Nginx解析php相關配置&Nginx代理 一、Nginx防盜鏈: 1. 開啟配置檔案: 增加如下配置檔案: [[email protected] ~]# cd /usr/local/nginx

LNMP架構十八(Nginx解析PHP相關配置)

十八、Nginx解析PHP相關配置 Nginx介紹(https://blog.csdn.net/sj349781478/article/details/84953766) PHP的介紹(https://blog.csdn.net/sj349781478/article/details/8

LNMP(nginx防盜鏈,訪問控制,解析php相關配置,Nginx代理,常見502問題)

端口 eal val request bmp 方案 theme lob www 一、nginx防盜鏈nginx防盜鏈:[root@lnmp ~]# vim /usr/local/nginx/conf/vhost/test.com.conf 添加以下內容location

Nginx防盜鏈、訪問控制、解析php相關配置、Nginx代理

LinuxNginx防盜鏈 編輯虛擬主機配置文件vim /usr/local/nginx/conf/vhost/test.com.conf 在配置文件中添加如下的內容 location ~* ^.+\.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|bz2|jpeg|bmp|x

Nginx的防盜鏈、Nginx的訪問控制、Nginx解析php的配置、Nginx代理

Linux學習筆記Nginx的防盜鏈 Nginx的訪問控制 禁止上傳圖片目錄裏php解析 Nginx解析php的配置 Nginx代理 Nginx的防盜鏈、Nginx的訪問控制、Nginx解析php的配置、Nginx代理

12.13 Nginx防盜鏈 12.14 Nginx訪問控制 12.15 Nginx解析php相關配

12.13 Nginx防盜鏈 12.1412.13 Nginx防盜鏈 vim /usr/local/nginx/conf/vhost/test.com.conf加入location ~ ^.+.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|bz2|jpeg|bmp|xls)

11.28 限定某個目錄禁止解析php 11.29 限制user_agent 11.30/11.31 php相關配置

11.28 限定某個目錄禁止解析php 11.29 限制user_agent 11.30/11.31 php相關配置- 11.28 限定某個目錄禁止解析php - 11.29 限制user_agent - 11.30/11.31 php相關配置 - 擴展 - apache開啟壓縮 http://ask.ape

限定某個目錄禁止解析php、限制user_agent、php相關配置

lamp架構限定某個目錄禁止解析php當黑客攻擊你的服務器時,在你的靜態目錄下添加一個木馬腳本,這時服務器將會很大風險,這時需要限制哪些目錄不能解析php,提高安全性。1、新增內容[root@centos7 local]# vi /usr/local/apache2.4/conf/extra/httpd-vh

2018-3-7 11周2次課 限定某個目錄禁止解析php、限制user_agent、php相關配置

user_agent 禁止解析php php相關配置 11.28 限定某個目錄禁止解析php禁止php解析:防止被上傳有害php文件,而被執行,php中可能有危險的函數,如果開放了上傳權限,肯定會被上傳惡意木馬文件,會被拿到服務器權限,root權限,非常危險。更可以在加上FilesMatch訪問限

apache2.4限定某個目錄禁止解析PHP、限制user_agent、PHP相關配置

Linux限定某個目錄禁止解析PHP對於使用PHP語言編寫的網站,有一些目錄是有需求上傳文件的,比如服務器可以上傳圖片,並且沒有做防盜鏈,所以就會被人家當成了一個圖片存儲服務器,並且盜用帶寬流量。如果網站代碼有漏洞,讓黑客上傳了一個用PHP代碼寫的木馬,由於網站可以執行PHP程序,最終會讓黑客拿到服務器權限,