滲透測試環境搭建--Vulhub

阿新 • • 發佈:2018-12-10

Vulhub是一個基於docker和docker-compose的漏洞環境集合,進入對應目錄並執行一條語句即可啟動一個全新的漏洞環境,讓漏洞復現變得更加簡單,讓安全研究者更加專注於漏洞原理本身。

Docker安裝(Ubuntu 16.04)

# Install pip curl -s https://bootstrap.pypa.io/get-pip.py | python3 # Install the latest version docker curl -s https://get.docker.com/ | sh # Run docker service service docker start # Install docker compose pip install docker-compose

環境部署

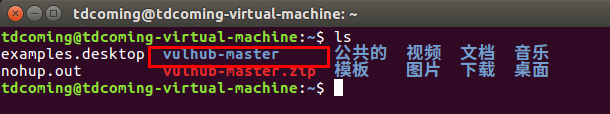

首先下載專案:

wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip

unzip vulhub-master.zip

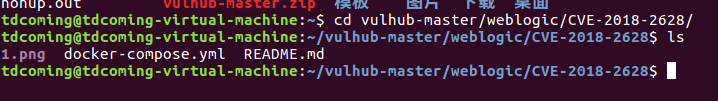

進入需要部署的系統環境:

cd vulhub-master/weblogic/CVE-2018-2628

下載啟動環境

docker-compose build

docker-compose up -d

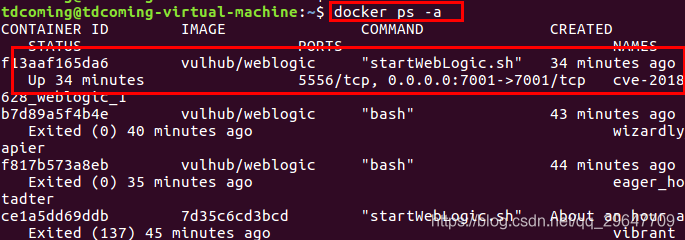

檢視啟動的虛擬機器:

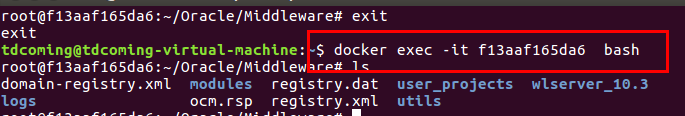

進入該虛擬伺服器進行管理(可以進入進行相應的管理配置)

docker exec -it f13aaf165da6 bash

訪問靶機環境(weblogic/CVE-2018-2628):

直接訪問虛擬機器就可以IP:192.168.1.15

http://192.168.1.15:7001/console/login/LoginForm.jsp

部署成功,很簡單!

docker-compose logs | grep password可檢視管理員密碼,管理員使用者名稱為weblogic

結束部署:

docker-compose down -v

參考連結:https://www.t00ls.net/thread-48879-1-1.html

專案地址:https://github.com/vulhub/vulhub

更多交流: