Nginx學習筆記——訪問控制

訪問控制

(1)基於IP的訪問控制:http_access_module (2)基於使用者的信任登入:http_auth_basic_module

http_access_module

配置語法

Syntax:allow address | CIDR | unix: | all; default:預設無 Context:http,server,location,limit_except

Syntax:deny address | CIDR | unix: | all; default:預設無 Context:http,server,location,limit_except

測試

修改/etc/nginx/conf.d/access_mod.conf

location ~ ^/admin.html {

root /opt/app/code;

deny 192.168.174.1;

allow all;

index index.html index.htm;

}

虛擬機器宿主機IP為192.168.174.1,虛擬機器IP為192.168.174.132,故這裡禁止宿主機訪問,允許其他所有IP訪問。

宿主機訪問http://192.168.174.132/admin.html,顯示403 Forbidden。

當然也可以反向配置,同時也可以使用IP網段的配置方式,如allow 192.168.174.0/24;

侷限性

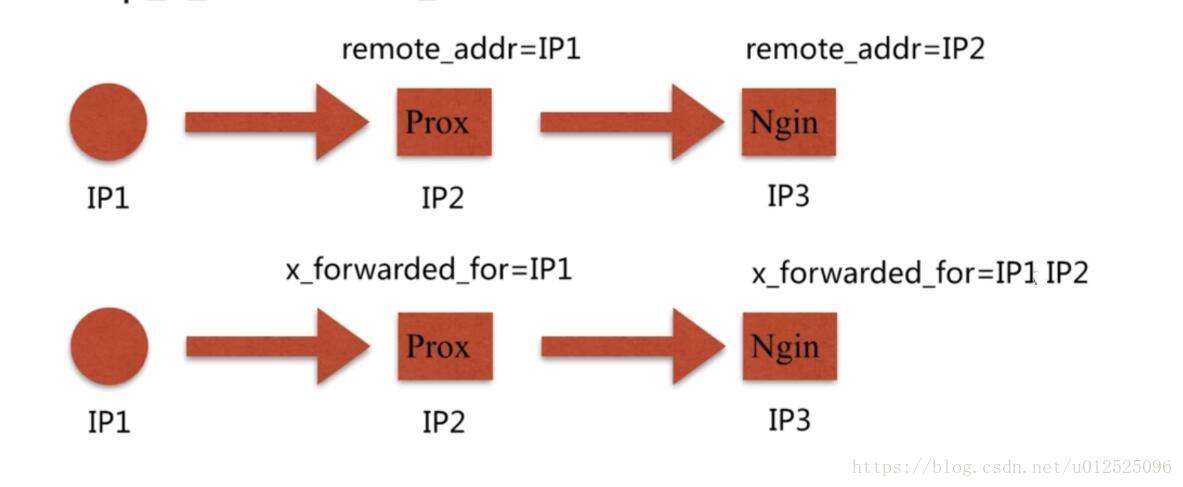

remote_addr只能記錄上一層與伺服器直接建立連線的IP地址,若中間有代理,則記錄的是代理的IP地址。

http_x_forwarded_for可以記錄每一層級的IP。

解決

(1)採用別的HTTP頭資訊控制訪問,如HTTP_X_FORWARD_FOR(無法避免被改寫) (2)結合geo模組 (3)通過HTTP自定義變數傳遞

http_auth_basic_module

配置語法

Syntax:auth_basic string | off; default:auth_basic off; Context:http,server,location,limit_except

Syntax:auth_basic_user_file file; default:預設無 Context:http,server,location,limit_except file:儲存使用者名稱密碼資訊的檔案。

配置

改名access_mod.conf為auth_mod.conf,內容如下:

location ~ ^/admin.html {

root /opt/app/code;

auth_basic "Auth access test!";

auth_basic_user_file /etc/nginx/auth_conf;

index index.html index.htm;

}

auth_basic不為off,開啟登入驗證功能,auth_basic_user_file載入賬號密碼檔案。

測試

侷限性

(1)使用者資訊依賴檔案方式 (2)操作管理機械,效率低下

解決

(1)Nginx結合LUA實現高效驗證 (2)Nginx和LDAP打通,利用nginx-auth-ldap模組 (3)Nginx只做中間代理,具體認證交給應用。