BurpSuit新增CA證書攔截HTTPS通訊

問題

BurpSuit 安裝成功後可以直接使用代理對使用 HTTP 協議通訊的會話進行攔截,但是對於使用 HTTPS 協議通訊的會話進行代理使用時就會出現如下畫面

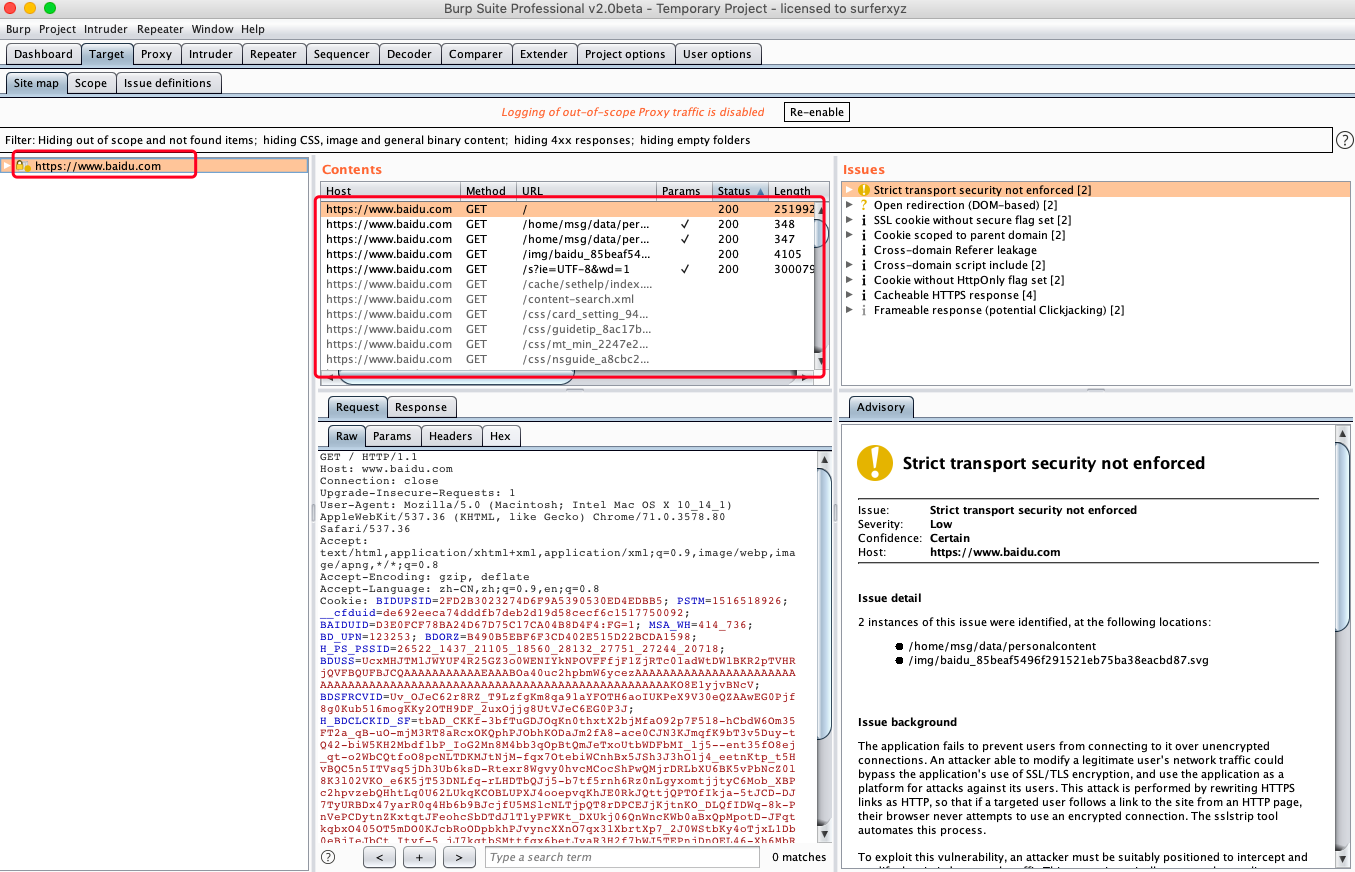

例如訪問百度主頁:

原因

HTTPS 協議是為了資料傳輸安全的需要,在HTTP原有的基礎上,加入了安全套接字層SSL協議,通過CA證書來驗證伺服器的身份,並對通訊訊息進行加密

解決方案

基於HTTPS協議這些特性,在使用Burp Proxy代理時,需要瀏覽器對 BurpSuit 的代理進行信任從而通過驗證即新增BurpSuit的CA證書

1、獲取 BurpSuit 的 CA 證書

配置好Burp Proxy監聽埠和代理伺服器設定(如果已經安裝CA證書,請先解除安裝證書)

瀏覽器中訪問 http://burp ,進入證書下載頁面

點選 CA Certificate 進行下載

2、進入到證書管理

mac系統上下載證書後開啟會直接跳到證書管理

也可以從系統偏好設定中進入

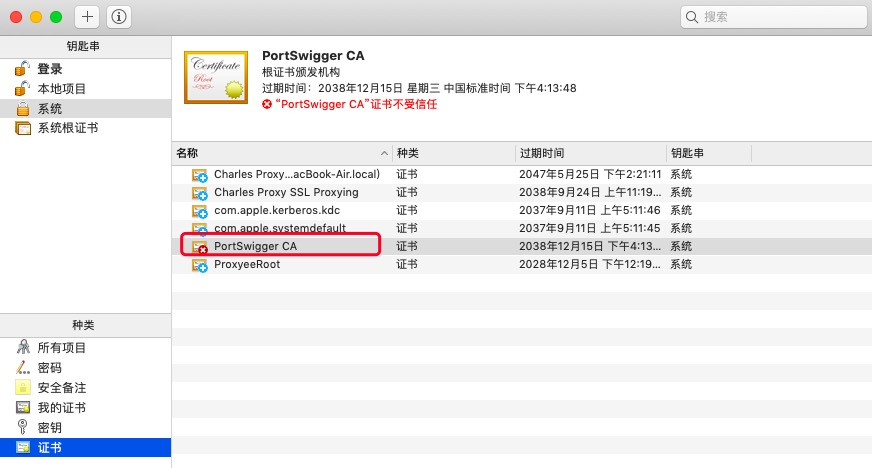

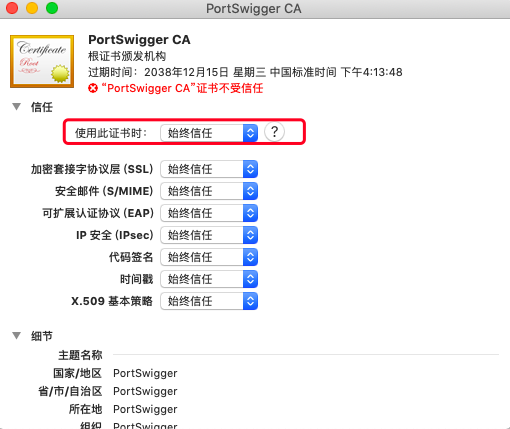

3、找到 PortSwigger CA 雙擊,進行信任

4、重新進行訪問,正常訪問,BurpSuit 可以進行攔截

相關推薦

BurpSuit新增CA證書攔截HTTPS通訊

問題 BurpSuit 安裝成功後可以直接使用代理對使用 HTTP 協議通訊的會話進行攔截,但是對於使用 HTTPS 協議通訊的會話進行代理使用時就會出現如下畫面 例如訪問百度主頁: 原因 HTTPS 協議是為了資料傳輸安全的需要,在HTTP原有的基礎上,加入了安全套接字層

給IIS新增CA證書以支援https

一、在IIS中生成Certificate Signing Request (CSR) 個人理解:生成CSR就是生成“私鑰/公鑰對”之後從中提取出公鑰。 1. 開啟IIS Manager,在根節點中選擇Server Certificates(伺服器證書),點選右側的Create Certificate Re

Linux CA證書與https講解

轉自:https://www.cnblogs.com/Presley-lpc/p/9776463.html 1.什麼是CA證書。 ◇ 普通的介紹信 想必大夥兒都聽說過介紹信的例子吧?假設 A 公司的張三先生要到 B 公司去拜訪,但是 B 公司的所有人都不認識他,他咋辦捏?常用的辦法是帶公

如何新增SSL證書實現https請求

前言 證書申請 資料完善 域名申請 證書配置 新增域名解析

centos 新增CA 證書

Install the ca-certificates package:yum install ca-certificatesEnable the dynamic CA configuration feature:update-ca-trust enableAdd it as a new file to /e

tomcat新增ssl證書對https的支援

下午技術總監告訴我:喂,我幫你把cas伺服器添加了個ssl證書,現在登入不了了,你看看什麼問題。 既然有了需求,那我們只能賣力的看問題了。 ps:可能是昨天加班太晚,今天整個人都是懵逼的 1.新增tomcat對https的支援 修改conf/server.xml

給網站新增ssl證書(https)

環境: centos 7, nginx nginx 安裝ssl模組 nginx安裝 –with-http_ssl_module 由於安裝nginx時,沒考慮用到ssl,所以沒有安該模組。 安裝nginx時,使用的是預設的安裝路徑,即 /usr/

信安實踐——自建CA證書搭建https伺服器

1.理論知識https簡介HTTPS(全稱:Hyper Text Transfer Protocol over Secure Socket Layer),是以安全為目標的HTTP通道,簡單講是HTTP的安全版。即HTTP下加入SSL層,HTTPS的安全基礎是SSL,因此加密的詳細內容就需要SSL。超文字傳輸協

自建CA證書搭建https伺服器

由於CA收費,所以可以自建CA,通過將CA匯入瀏覽器實現https的效果,曾經12306購票就需要自行匯入網站證書。 關於https 2015年阿里巴巴將旗下淘寶、天貓(包括移動客戶端)全站啟用HTTPS加密,並順利通過“雙十一”考驗,成為全球最大的電商平臺全站HTTPS改造案例。 全站HTTPS需要解決3大

Apache Httpd 2.2配置CA證書,實現Https加密通訊

# 生成自己的證書申請檔案,以 .csr 結尾的檔案。 [root@centos6 ssl]$openssl req -new -key /etc/httpd/conf.d/ssl/httpd.key -out /etc/httpd/conf.d/ssl/httpd.csr You are about to

Https、OpenSSL自建CA證書及簽發證書、nginx單向認證、雙向認證及使用Java訪問

1.5 image echo create etc 保存 config openss ima 0.環境 安裝了nginx,安裝了openssl 1.配置和腳本 先創建一個demo目錄(位置自己選擇,我選擇建在nginx的目錄下): mkdir /etc/nginx/

【HTTPS】自簽CA證書 && nginx配置https服務

什麽 serve 其中 keepalive 構建 root openss nginx配置 {} 首先,搭建https服務肯定需要一個https證書。這個證書可以看做是一個應用層面的證書。之所以這麽說是因為https證書是基於CA證書生成的。對於正式的網站,CA證書需要到

【轉】CA證書申請+IIS配置HTTPS+默認訪問https路徑

網站 加網 剛才 你會 重寫 tin 如果 art 復制 本文非原創,原文地址:https://www.cnblogs.com/lichunting/p/9274422.html 一.CA證書申請 (一). 新StartSSL註冊帳號 1. StartS

Octavia 的 HTTPS 與自建、簽發 CA 證書

目錄 文章目錄 目錄 Octavia 為什麼需要自建 CA 證書? GenerateServerPEMTask CertComputeCreate Amphora Agent AmphoraAPIClient

使用CA自簽名證書搭建HTTPS網站

在自己倒騰https網站的時候用自定義的CA給自己的網站做自簽名的問題一直困擾了我好久,下面是我自己測試成功的案例,網上有很多類似的問題,在這裡儲備一份供自己和他人蔘考使用。 1. 安裝linux,apache,openssl元件,在此不做贅述,我用的就是

通過openssl生成nginx和tomcat的https通訊雙向證書

前提:nginx作為服務端,java httpclient作為客戶端nginx需要增加nginx ssl的模組:./configure --prefix=/usr/local/nginx --with-http_stub_status_module --with-http_s

HTTPS原理和CA證書申請(轉)

原文地址:http://blog.51cto.com/11883699/2160032 眾所周知,WEB服務存在http和https兩種通訊方式,http預設採用80作為通訊埠,對於傳輸採用不加密的方式,https預設採用443,對於傳輸的資料進行加密傳輸 目前主流的網站基本上開始預設採用HTTPS作為通

阿里雲slb和ucloud負載均衡ulb新增ssl證書將http服務https化的配置詳解

阿里雲和ucloud伺服器配置ssl證書將http服務https化的配置詳解專案背景: 蘋果App於2017年1月1日將啟用App Transport Security安全功能,即強制App通過HTTPS連線網路服務,各公司猜測按照蘋果的一貫作風可能會強制要求開發廠商實施h

Fiddler抓包解析https且配置安卓手機CA證書、抓取微信資料包

準備工作 Fiddler v5.0.20173.50948 step1: 點選Tools->選擇HTTPS 點選圖中的4選擇export Root Ceratificate to Desktop, 這樣Fiddler生成的證書就會匯入到桌面上。 step2:

手機安裝burpsuit證書擷取https請求

手機安裝burp證書 1.先把證書安裝到手機 不能使用adb命令 push進去,需要使用郵件傳送過去,原因不明 //adb -s F6AZFG14W697 push /Users/liudan/Downloads/09工具/Burp/Burp.p12 /sdcard/