【乾貨】Windows系統資訊收集篇

市場分析:計算機取證,就是應急響應。而應急響應的市場在於黑產的攻擊頻率。在當今的社會裡,更多的人為了錢鋌而走險的比比皆是,這個市場隨著比特幣,大資料,物聯網的來臨,規模將更加的龐大與有組織性。這將導致,安全崗位迫在眼前。他們攻擊的越凶越複雜,我們的收入就越多,當然自身需要的技術也就要求越高,對整個團隊的依賴也就越多。

後面連續的幾個乾貨將重點圍繞windows系統感受取證技術。您將看見,雙系統(linux和windows)中的細節落實。每一個消費心理會導致不一樣的策劃行為判斷。同理,每一個技術細節,會改變你對安全行業的認可或者不認可。精準的判斷來自於更多的訊息整合,如果你在入或者不入安全圈的判斷期間,在此之前先感受一下windows再做判斷吧。

來源Unit 5: Windows Acquisition 5.1 Windows Acquisition Windows Volatile Data Acquisition

伏筆:在2008年之前,執法人員通常會拔掉插頭,以儲存可疑計算機上的非易失性數字證據,主要精力放在獲取磁碟資料上。這種規範的行為被保留到至今,當收集完網路資料,記憶體資料以後,拔掉電源再收集磁碟資料。

隨著高階加密技術和惡意軟體的出現,存在於實體記憶體中的易失性資料對於恢復加密金鑰和檢測惡意軟體以供調查變得至關重要。收集記憶體資料時,工具佔用越小,對記憶體的干擾越小。

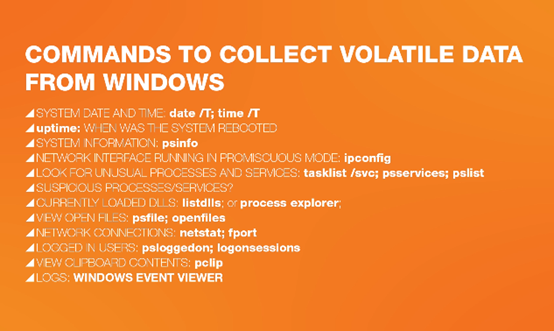

已下是windows系統內建的命令,有人說搞安全要學cmd嗎,我要學哪些cmd命令?有這些疑惑的人,都是接觸到的教育環境不好造成的。接觸到優質的學習土壤,這些將不是問題。

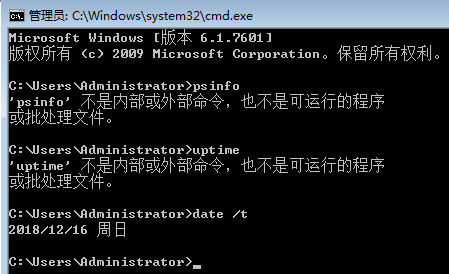

使用Windows Netcat將證據儲存到你的電腦中,需要帶上時間與系統時間。Date命令,uptime命令

帶上系統的準確資訊。Psinfo命令。

如果您在win7中常識,部分命令無效,這預設它們僅在windows的伺服器中有效。畢竟,攻擊目標大多數是伺服器。

檢查網路介面是否為混雜模式執行。 Ipconfig命令

尋找可疑程序。 Tasklist /svc psservices pslist命令

列出當前載入的dll,使用listdlls process explorer 命令

Dll知識伏筆:我們知道只有二進位制,計算機才會執行。而現在的程式都是用高階語言編寫的。不管使用什麼高超的技術,高階語言離不開函式,而dll中存在大量函式。Dll從這種角度出發,決定一個程式有什麼功能。

檢視哪些檔案打開了 psfile openfiles命令

顯示網路連線 netstat fport命令

顯示登入使用者 psloggedon logonsesslons

檢視剪下內容 pclip

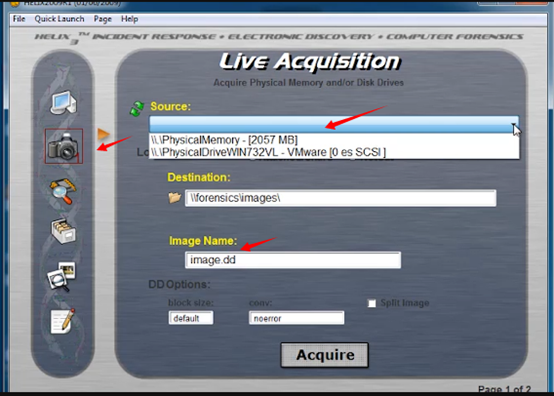

來自e-fense的取證工具Helix3是非常棒的。它有商業版和免費版兩種。這裡用免費版感受感受。

我用了非常多的感受,因為它可以讓你產生更多的優質判斷力,讓每一次的重大抉擇傾向於成功。

已Windows 7為例子來使用這個工具。

點選它,獲取系統資訊

點選箭頭,顯示執行的程序。如果存在rootkits隱藏了程序,那麼這些隱藏的程序在這裡看不見。

這個結果與Windows工作管理員相同。

這個功能是採集資料。Windows版本的dd,大多數情況下這麼操作來採集,記憶體受限區域您將採取不到。點選箭頭往後面翻有多款採集工具,採集資料的話使用這三款工具Winen, FTK Imager, Memory DD。

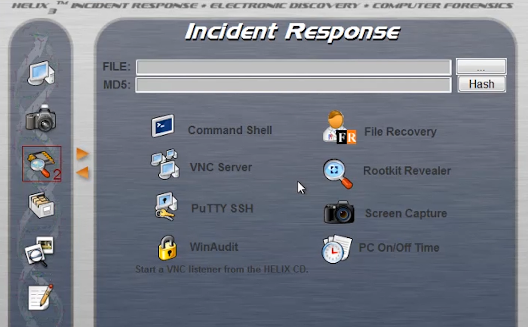

應急響應功能

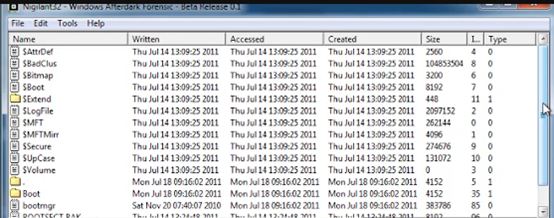

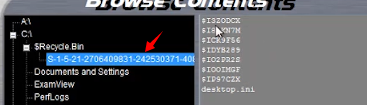

這是Windows NTFS檔案系統,這些美元符號檔案是系統檔案

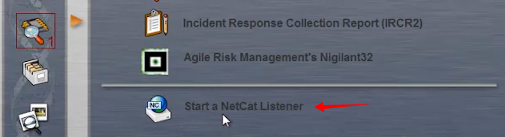

可以啟動netcat通過網路將資料存到你的機器裡

第二頁有雜湊計算功能,放一個檔案進去,生成MD5值。這裡的rootkit不是很有效,如果你有一個根使用者模式的rootkit,它可以收集一些。如果你看過i春秋中的kali linux教學就會發現Putty工具。還有個檔案恢復,選擇你需要的匯出它們即可。

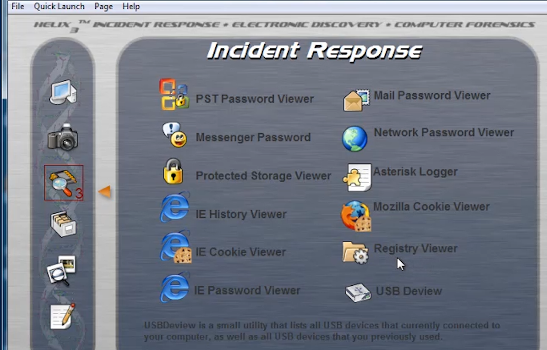

第三頁資訊 很多密碼檢視,歷史記錄,網站瀏覽跟蹤工具。登錄檔檢視

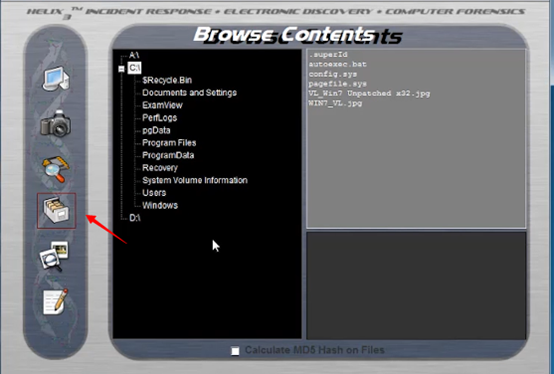

瀏覽器內容,一定要小心的操作或者先不操作,它可能會修改資訊,在法庭上,人們會質疑你說你在修改證據讓惡徒抓住把柄。C盤下有個美元符號,這是windows構件之一。後面再討論它。

每一個這個,對應一個使用者。右邊列出的都是檔案。

這個工具很吸引人,你完全可以花非常多的時間去熟悉它,使用它。

文章到此結束。最後記住餘弦的話,技術與管理往往密切相關,尤其是在這個資訊高速發展的時代。錯誤的抉擇甚至讓團隊面臨危機。再關注一些過程的實際發生情況,將徹底改變你的判斷觀與管理觀,不要被不入流的人給帶偏了。有的人表面教你一套,實際上自己用的是另外一套規則,小心。關注過程感受本源再勇敢的下判斷。

以上觀點借鑑於餘弦的世界觀,判斷力與抉擇力僅此而已,實用則用,不實用就當放屁。

餘弦原創地址:https://zhuanlan.zhihu.com/p/19691465

部落格地址https://www.cnblogs.com/sec875/ 帶眾吃瓜