子域名監控工具

阿新 • • 發佈:2018-12-18

概述

做安全測試經驗多了,就會有一種感受,比拼的就是資產的尋找。舉個例子,例如很多人都會拿子域名掃描工具做域名尋找,但還是一直用著預設字典做掃描。這裡其實完全可以根據經驗,對字典做一個優化,這樣才會發覺別人字典沒有的域名。

上面只是證明發現資產的一些方式,但有時候持續地對目標做安全測試,這時候就可能需要對資產進行持續不斷地進行監控,過一遍收集的子域名,已經發現了所有漏洞並已經提交後修復,或者用當前漏洞測試方法並沒發現有漏洞,這樣業務是安全的,但這個安全是在當下時間的,企業要發展、要解決當前問題,就會出新業務不斷的pull程式碼更新舊問題,這就是業務的變化,通過持續性監控子域名就會發現業務的變化,最快速度的發現變化,對變化進行安全測試、漏洞挖掘。

具體實現思路

- 通過域名爆破後子域名,爬蟲爬取的子域名,然後做一個去重儲存在本地的result.txt。

- 設定時間,每天或者每個小時進行域名的爆破,每週進子域名的爬取。

利用https://github.com/FeeiCN/esd進行子域名爆破,然後結合爬蟲獲取的域名,可以比較全面地獲取子域名的資產。

效果圖:

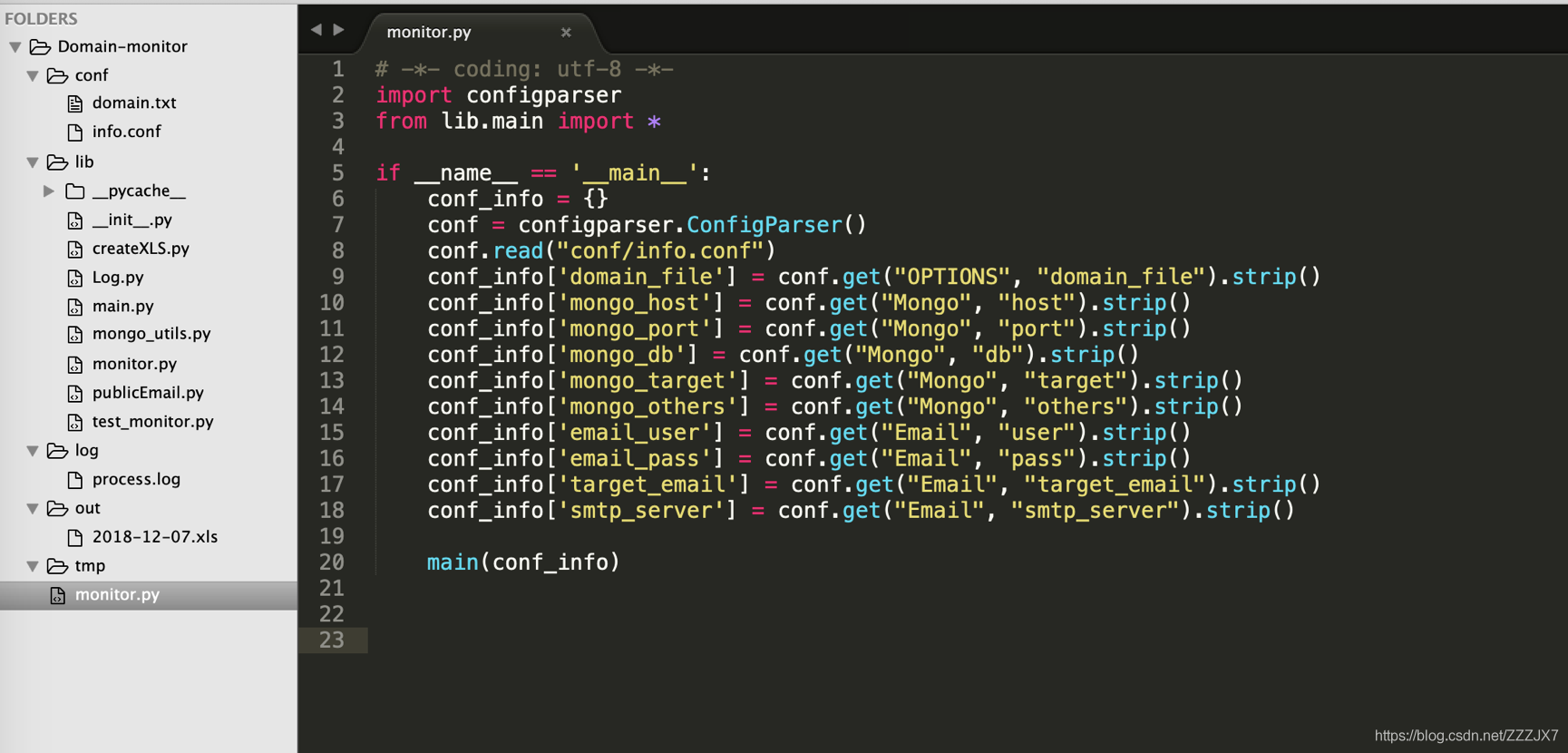

程式碼結構如下:

參考:

http://www.guimaizi.com/archives/349

https://github.com/grayddq/PublicMonitors