雙因認證又被攻陷,這次連 Gmail 也受害

阿新 • • 發佈:2018-12-20

6 月份 Reddit 系統遭到黑客入侵,在該事件中,攻擊者繞開了 Reddit 通過簡訊實現的雙因認證系統,給仍在使用簡訊來部署雙因認證的網際網路服務敲響了警鐘。而近日,Gmail 的雙因認證系統也被攻陷。

雙因認證(2FA)是一種身份認證機制,與單因認證只需要使用者提供密碼不同,2FA 需要使用者提供兩種不同的認證因子來證明自己的身份,其中一個因子是密碼,另一個因子通常情況下是一個安全令牌或生物識別因子,比如指紋。

cnbeta 報導,安全專家表示,近期網路釣魚活動日益猖獗,並且利用技術手段繞過了被 Gmail 和 Yahoo Mail 廣泛使用的雙因認證保護系統

安全公司 Certfa Lab 的研究人員指出,黑客收集了攻擊目標的詳細資訊,並利用了這些資訊撰寫了相應的釣魚網路郵件。這些郵件中包含一張隱藏照片,在攻擊目標瀏覽該資訊的時候就會自動啟用。

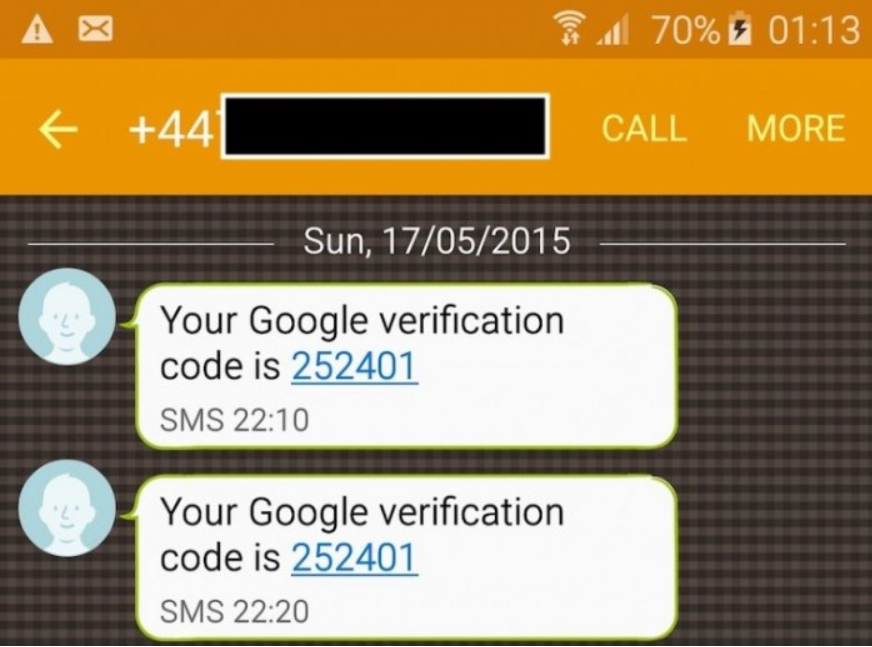

使用者在虛假的 Gmail 或者 Yahoo 安全頁面輸入密碼之後,攻擊者會根據輸入憑證轉向到真實的登陸頁面。如果目標帳戶受到 2FA 的保護,則攻擊者會將目標重定向到請求一次性密碼的新頁面,如給使用者傳送簡訊驗證碼。

研究人員解釋,攻擊者會在自己的伺服器上實時檢查受害者的使用者名稱和密碼,而且即使攻擊目標啟用了例如簡訊、認證 APP 或者一鍵式登陸的雙因認證,也仍然會被欺騙並漏洞資訊。

目前 Certfa Lab 發言人稱他們已經證實該技術能夠成功入侵基於 SMS 簡訊雙因保護的谷歌賬號,但無法確認其能否通過 Google Authenticator 或者 Duo Security 配套 APP 傳輸一次性密碼。