centos7-ssh免祕鑰登入

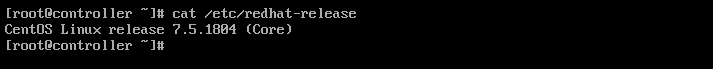

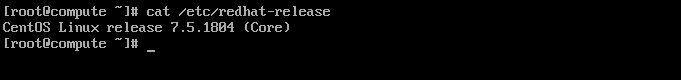

實驗環境:

主機1:controller ip:192.168.1.10

主機2:compute ip:192.168.2.10

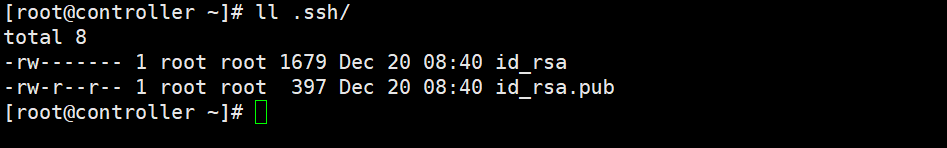

controller主機執行ssh-keygen -t rsa生成祕鑰

檢視祕鑰是否生成

compute主機執行ssh-keygen -t rsa生成祕鑰

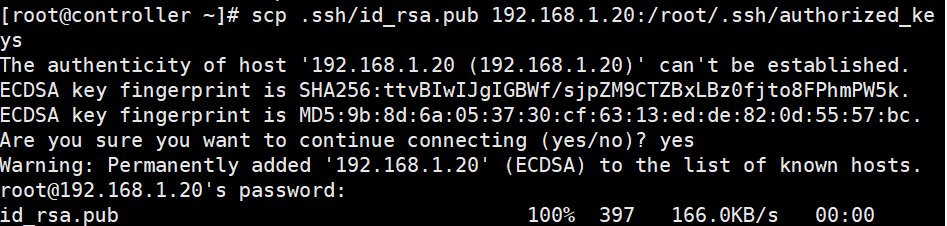

controller主機給compute主機分發公鑰:scp .ssh/id_rsa.pub 192.168.1.20:/root/.ssh/authorized_keys

controller主機執行:cp .ssh/id_rsa.pub .ssh/authorized_keys

兩臺主機均要修改authorized_keys檔案許可權為600

chmod 600 .ssh/authorized_keys

controller主機免密碼登入compute主機

相關推薦

centos7-ssh免祕鑰登入

實驗環境: 主機1:controller ip:192.168.1.10 主機2:compute ip:192.168.2.10 controller主機執行ssh

使用ansible 批量部署ssh免祕鑰登入

1 建立ssh祕鑰 yum install epel-release -y yum install sshpass -y ssh-keygen -t rsa 2 批量複製祕鑰並授權 ansible web -m shell -a 'mkdir ~/.ssh' -k ansi

centos7配置免祕鑰登入

1.基礎準備 hosts 192.168.11.90 Master 192.168.11.103 Node1 192.168.11.104 Node2 2.開始配置 1) 三臺主機檢查 ~/.ssh 資料夾沒有則新建 2) 生成金鑰,在各節點上均執行如下命令生成

centos6.7免祕鑰登入

免祕鑰登入part one:兩臺可以相互打通的linux伺服器直接進行無密碼登入每一臺linux都有一個密碼儲存機制(容器)密碼:123456-->加密-->祕鑰(私鑰)/公鑰建立在兩臺或者多臺伺服器之間,如果為測試的情況,可以使用一臺注意事項:1.首先伺服器之

shell expect自動化建立使用者,修改密碼,多臺機器一鍵免祕鑰登入

1.建立使用者–50臺機器上建立使用者,不可能手動去幹的。 useradd.sh中的程式碼: #!/bin/bash user=cow password=cow useradd -d /

linux伺服器配置SSH基於祕鑰免密登入

一:免密配置 1)3臺CENTOS分別是128(xucj1)、129(xucj2)、131(xucj3) --ip(主機名) cat /etc/sysconfig/network --檢視主機名 2)每臺分別執行 ssh-keygen -t rsa 產生公鑰和私鑰: 3)

[Linux][入門系列]CentOS 的基礎使用-SSH安裝設定與使用大全(下)-SSH的公祕鑰登入及免密登入設定

上一篇blog介紹了我們正常使用SSH進行連線的設定等操作。 SSH同時還支援使用公鑰和祕鑰的方式進行登入,本篇講著重介紹ssh的這項功能 什麼是公祕鑰? 先來一段百科的定義~ 公鑰(Public Key)與私鑰(Private Key)是通過一種演算法得到的一個金

Python免祕鑰ssh遠端登入執行命令and本地執行shell命令

python遠端執行 python paramiko 模組的應用 環境 # yum install python-dev # yum install python-devel # pi

CentOS7的SSH免秘鑰認證

SSH 秘鑰 shell 免登錄 應用場景: 作為運維,經常會遇到批量管理Linux服務器,為了免去輸入遠程服務器的賬號密碼苦惱,可使用SSH的免秘鑰登錄解決方案: (1)生成密鑰對ssh-keygen -t dsa -f ~

ssh公鑰都追加到authorized_keys檔案了,但是還是無法免祕鑰登陸

步驟: 1、主機生成公鑰 ssh-keygen -t rsa -P '' 一路回車 2、從主機節點拷貝id-rsa.pub到從機worker1 &

通過SSH祕鑰登入線上MySQL資料庫(基於Navicat)

前言 生產環境的資料庫往往需要經過嚴格的安全限制,所以禁用密碼登入,使用祕鑰的方式是一種相對安全的登入方式。 原理: 角色: 主機A:其他主機,有訪問線上資料庫的許可權 主機B:線上資料庫的主機 主機C:本機電腦,無訪問線上資料庫的許可權 在本機C上(無訪問B的許可權),通過ssh配置的主機A(有訪

ssh 配置免金鑰登入

隨手筆記,要是寫的不好請見諒 1、ssh免金鑰的登陸原理: 通過命令生成一對和私鑰,公玥可以比喻為鎖,私鑰比喻為鑰匙,將鎖放在想訪問的伺服器中,我們就可以拿鑰匙去訪問伺服器啦。 2、 配置web

OPENWRT中SSH免密鑰登陸(具體步驟)

文件 登陸 如果 roo article 能夠 -m zed track 通過使用ssh-keygen生成公鑰,在兩臺機器之間互相建立新人通道極客。 如果本地機器是client,遠程機器為server。 1、使用ssh-keygen生成rsa k

ssh免秘鑰登錄

gin ide -c color 5.0 air size 創作 enc SSH免秘鑰登錄 原創作品,允許轉載,轉載時請務必以超鏈接形式標明文章 原始出處 、作者信息和本聲明。否則將追究法律責 [[email protected] ~]# ssh-keygenGe

ssh 免密鑰失敗原因

免密鑰 -m clas rest /etc/ href tails 密鑰 sshd 1.權限問題 本地端 ssh chmod 777 ~/.ssh sudo chmod 777 /home/當前用戶 遠程端 .ssh目錄下的authorized_keys sudo chmo

SSH免密鑰登陸

兩個 font pad 密鑰登陸 ron 私鑰 keygen mon root local ipaddress:10.47.39.7;remote ipaddress:10.47.39.8 1、生成公鑰和私鑰 [root@local ~]# ssh-keygen -t rs

centos7 ssh免口令認證登錄

屬性 口令認證 style oot pre 兩臺 cat ssh免密 無法識別 摘要:centos7, xshell, 公鑰, ssh ssh登錄方式有口令認證登錄和密鑰認證登錄 接下來本次介紹是ssh密鑰登錄方式 (1)產生公鑰 (2)將公鑰放置到centos7的(/

怎樣部署ssh免密鑰登錄

生成 enter user exist file 0.10 zed 服務 host SSH免密鑰登錄其實很簡單,只需幾步就能部署完成。測試環境:CentOS Linux release 7.1.1503 (Core)步驟如下:1. 在主機上生成公鑰和密鑰!

Centos7 ssh免密碼登陸

gpo id_rsa ssh免密 evel 密鑰登陸 post pan png ssh-key 摘要:安裝openssl openssl-devel 不過有些centos自帶 192.168.161.5 192.168.161.15 本版本用centos7 (192.16

配置SSH免密鑰登錄

nss ssh 拷貝 del penssh font 問題 用戶 服務端 問題:client端需要免密鑰登錄服務器server如何配置?1、前提:客戶端已安裝openssh-client;服務端已安裝openssh-server;服務器端22號端口已經打開2、需要密鑰登錄時