基於Python開發的一款功能強大的Web應用程式掃描工具

阿新 • • 發佈:2018-12-20

WAScan是一款開源工具,該工具採用的是基於黑盒的漏洞挖掘方法,這也就意味著研究人員無需對Web應用程式的原始碼進行研究,它可以直接被當作成一種模糊測試工具來使用,並且能夠對目標Web應用的頁面進行掃描,提取頁面連結和表單,執行指令碼攻擊,傳送Payload或尋找錯誤訊息等等。

分享一個python資源分享交流學習解答qun 943752371

可跨平臺使用

功能介紹

指紋識別

-內容管理系統 (CMS) -> 6

-Web框架 -> 22

-Cookies/Headers

-語言 -> 9

-作業系統 (OS) -> 7

-伺服器 -> ALL

-Web應用程式防火牆 (WAF) -> 50+

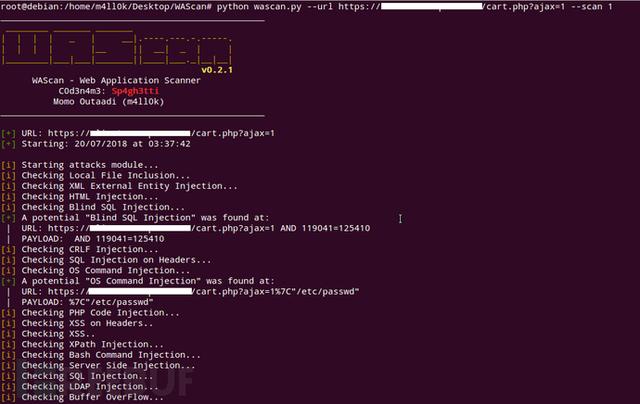

攻擊方式

-Bash命令注入

-SQL盲注

-緩衝區溢位

-SQL注入

-XSS跨站指令碼

-HTML注入

-LDAP注入

-本地檔案包含

-執行作業系統命令

-PHP程式碼注入

-伺服器端注入

-XPath注入

-XML外部實體攻擊

程式碼審計

-Apache狀態頁面

-開放重定向

-PHPInfo

-Robots.txt

-XST

暴力破解攻擊

-管理員控制面板

-常見後門

-常見備份目錄

-常見備份檔案

-常見目錄

-常見檔案

-隱藏引數

資料收集

-信用卡資料

-電子郵件

-私人IP

-錯誤資訊

-SSN

工具安裝

$ git clone https://github.com/m4ll0k/WAScan.git wascan $ cd wascan $ pipinstall BeautifulSoup $python wascan.py

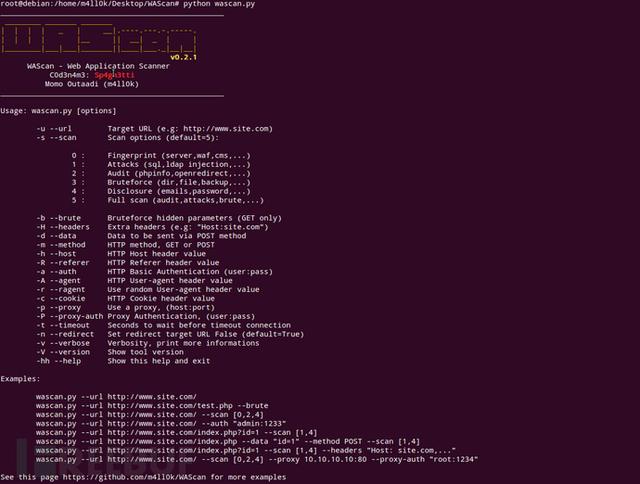

工具使用

指紋識別:

$python wascan.py --url http://xxxxx.com/ --scan 0

攻擊執行:

$python wascan.py --url http://xxxxx.com/index.php?id=1 --scan 1

審計:

$python wascan.py --url http://xxxxx.com/ --scan 2

暴力破解攻擊:

$python wascan.py --url http://xxxxx.com/ --scan 3

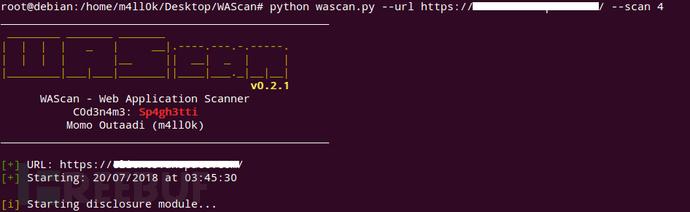

資訊收集:

$python wascan.py --url http://xxxxx.com/ --scan 4

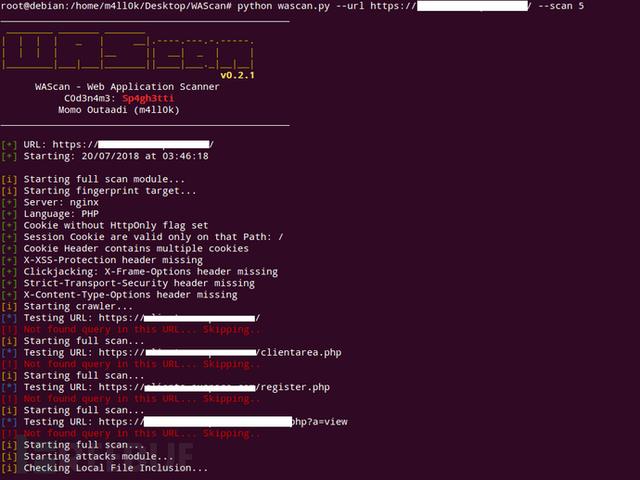

完整掃描:

$python wascan.py --url http://xxxxx.com --scan 5

爆破隱藏引數:

$python wascan.py --url http://xxxxx.com/test.php --brute

高階命令參考

$python wascan.py --url http://xxxxx.com/test.php --scan 5 --auth"admin:1234" $python wascan.py --url http://xxxxx.com/test.php --scan 5 --data"id=1" --method POST $python wascan.py --url http://xxxxx.com/test.php --scan 5 --auth"admin:1234" --proxy xxx.xxx.xxx.xxx $python wascan.py --url http://xxxxx.com/test.php --scan 5 --auth"admin:1234" --proxy xxx.xxx.xxx.xxx --proxy-auth"root:4321" $python wascan.py --url http://xxxxx.com/test.php --scan 5 --auth"admin:1234" --proxy xxx.xxx.xxx.xxx --proxy-auth "root:4321--ragent -v