運維學習 unit8 磁碟加密

1 磁碟加密的必要性

檔案的加密比較容易破解,所以在需要較高的保密性的情況下,會對磁碟本身進行加密,磁碟加密後如果強行讀取檔案,在磁碟損壞的同時,其中的資料也會損壞

2 luks加密

LUKS (Linux Unified Key Setup)是 Linux 硬碟加密的標準。 通過提供標準的磁碟格式,它不僅可以促進發行版之間的相容性,還可以提供對多個使用者密碼的安全管理

3 加密方式

使用cryptsetup對某個分割槽進行了加密後,這個分割槽就不再允許直接掛載,必須首先對加密的捲進行解密才能掛載。如果要使用這個分割槽,必須對這個分割槽做一個對映,對映到/dev/mapper這個目錄裡去,我們只能掛載這個對映才能使用。然而做對映的時候是需要輸入解密密碼的。

4加密

1.用fdisk /dev/vdb建立一個分割槽

2.對裝置/dev/vdb7進行加密,並且設定密碼,輸入兩次

注意需要大寫的YES

可以在/dev/mapper/下,檢視虛擬裝置的生成

格式化解密後的虛擬裝置,建立一個test1

可以在/dev/mapper/下,檢視虛擬裝置的生成

格式化解密後的虛擬裝置,建立一個test1

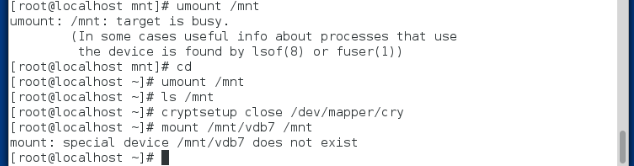

掛載mapper下的裝置,掛載成功

close後相當於關閉蓋子,這個虛擬裝置就到此為止了、

掛載mapper下的裝置,掛載成功

close後相當於關閉蓋子,這個虛擬裝置就到此為止了、

再次掛載vdb7,會顯示掛在失敗,因為此時的vdb7是加密裝置

註解:磁碟加密,就像把裝置放在一個有蓋子的容器中,命令cryptsetup open /dev/vdb1 westos 就是開啟蓋子,將裝置拿出來,進行操作後,再用命令cryptsetup close westos 將裝置放回容器中並蓋上蓋子。這樣,可以提高安全效能

再次掛載vdb7,會顯示掛在失敗,因為此時的vdb7是加密裝置

註解:磁碟加密,就像把裝置放在一個有蓋子的容器中,命令cryptsetup open /dev/vdb1 westos 就是開啟蓋子,將裝置拿出來,進行操作後,再用命令cryptsetup close westos 將裝置放回容器中並蓋上蓋子。這樣,可以提高安全效能

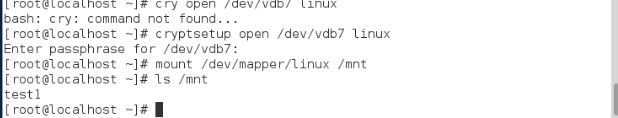

5 解密

1開啟蓋子 cryptsetup open /dev/vdb1 linux ##此時的名字是任意指定的,上次是cry,此次是linux,任意名字均可

2輸入密碼後掛載 mount /dev/mapper/linux /mnt/

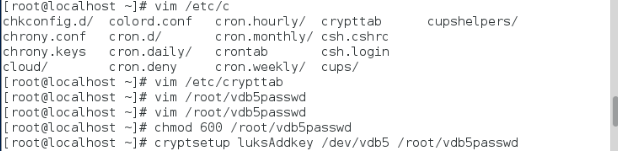

6永久掛載

永久掛載需要編寫相關配置檔案

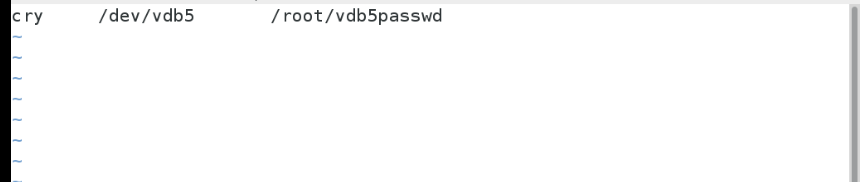

1 編輯/dev/crypttab檔案,讓系統在啟動時對加密的/dev/vdb1解密

cry為解密後的虛擬裝置,/dev/vdb5為解密裝置,/root/vdb5passwd為記錄/dev/vdb5解密密碼的檔案。該內容表示將/dev/vdb5解密為cry這個虛擬裝置,密碼記錄在/root/vdb5passwd這個檔案中

2 建立/root/vdb5passwd,將vdb5的解密密碼寫入,為了安全起見可以給該檔案設定只有檔案所有人才能檢視和更改的許可權

cry為解密後的虛擬裝置,/dev/vdb5為解密裝置,/root/vdb5passwd為記錄/dev/vdb5解密密碼的檔案。該內容表示將/dev/vdb5解密為cry這個虛擬裝置,密碼記錄在/root/vdb5passwd這個檔案中

2 建立/root/vdb5passwd,將vdb5的解密密碼寫入,為了安全起見可以給該檔案設定只有檔案所有人才能檢視和更改的許可權

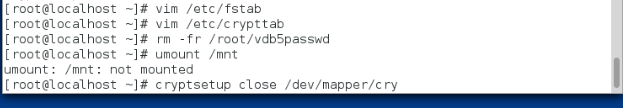

7刪除加密裝置

刪除加密裝置的順序和加密裝置的順序相反。

首先要將/etc/fstab和/etc/crypttab 兩個檔案恢復,刪除密碼檔案/root/vdb5passwd,然後解除安裝虛擬裝置,解密裝置,再強制格式化/dev/vdb5為xfs檔案系統

變成非加密的磁碟後就可以直接掛載了

變成非加密的磁碟後就可以直接掛載了